Эндрю Уэзеролл - Компьютерные сети. 5-е издание

- Название:Компьютерные сети. 5-е издание

- Автор:

- Жанр:

- Издательство:Питер

- Год:2011

- ISBN:9785446100682

- Рейтинг:

- Избранное:Добавить в избранное

-

Отзывы:

-

Ваша оценка:

Эндрю Уэзеролл - Компьютерные сети. 5-е издание краткое содержание

Компьютерные сети. 5-е издание - читать онлайн бесплатно ознакомительный отрывок

Интервал:

Закладка:

Метки выбирают случайный слот, в котором можно отвечать. На рис. 4.36 метка отвечает в слоте 2. Однако отвечая, метки не сразу посылают свои идентификаторы. Вместо этого они посылают короткое 16-битовое случайное число в сообщении RN16. Если нет коллизий, считыватель получает это сообщение и посылает собственное сообщение ACK. На этом этапе метка получает слот и посылает свой идентификатор EPC.

Обмен производится таким способом потому, что идентификаторы EPC — длинные, поэтому коллизии содержащих их сообщений были бы дороги. Вместо этого используется короткий обмен, чтобы проверить, может ли метка безопасно использовать слот, чтобы послать свой идентификатор. Как только ее идентификатор успешно передан, метка временно прекращает отвечать на новые сообщения Query, чтобы могли быть идентифицированы другие метки.

Ключевая проблема для считывателя — определить такое количество слотов, чтобы избежать коллизий, но не использовать слишком много слотов, отчего пострадает производительность. Это согласование похоже на двойную экспоненциальную выдержку в Ethernet. Если считыватель видит слишком много слотов без ответов или слишком много слотов с коллизиями, он может послать сообщение QAdjust, чтобы уменьшить или увеличить диапазон слотов, по которым отвечают метки.

Считыватель RFID может выполнять на метках и другие операции. Например, он может выбрать подмножество меток прежде, чем выполнить инвентаризацию, например собрать ответы у меток на джинсах, но не у меток на рубашках. Считыватель может также записать данные на идентифицированные метки. Эта функция может быть использована, чтобы сделать запись торговой точки или другой релевантной информации.

4.7.4. Форматы сообщения идентификации метки

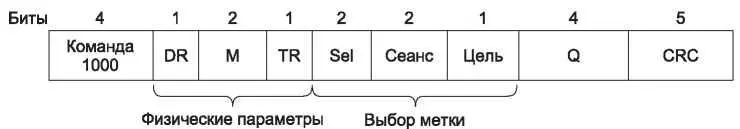

Формат сообщения запроса показан на рис. 4.40 как пример сообщения от считывателя к метке. Сообщение компактно, потому что скорости передачи информации ограничены, от 27 до 128 Кбит/с. Поле команды содержит код 1000, что идентифицирует сообщение как Query .

Рис. 4.37. Формат сообщения Query

Следующие флаги, DR, M и TR, определяют параметры физического уровня для передачи считывателя и ответов метки. Например, скорость ответа может быть установлена между 5 и 640 Кбит/с. Мы пропустим подробности этих флагов.

Затем следуют три поля, Sel, Сеанс и Цель, для выбора отвечающих меток. Так же как считыватели имеют возможность выбрать подмножество идентификаторов, метки отслеживают до четырех параллельных сеансов и были ли они идентифицированы в этих сеансах. Таким образом, несколько считывателей могут действовать в пересекающейся области при использовании разных сеансов.

Затем идет самый важный параметр этой команды, Q. Это поле определяет диапазон слотов, по которым ответят метки, от 0 до 2 Q- 1. Наконец, имеется CRC, чтобы защитить поля сообщения. Она занимает 5 бит, что короче, чем большинство CRC, которые мы рассматривали, но и сообщение Query намного короче, чем большинство пакетов.

Сообщения от метки к считывателю более просты. Так как считыватель управляет ситуацией, он знает, какое сообщение ожидать в ответ на каждую из своих передач. Ответы метки просто переносят данные, такие как идентификатор EPC.

Первоначально метки применялись только в целях идентификации. Однако со временем они выросли и стали напоминать очень маленькие компьютеры. У некоторых исследовательских меток есть датчики, и они в состоянии выполнить маленькие программы, чтобы собрать и обработать данные (Sample и др., 2008). Один из взглядов на эту технологию — «Интернет вещей», который присоединяет объекты материального мира к Интернету (Welboume и др., 2009; Gershenfeld и др., 2004).

4.8. Коммутация на канальном уровне

У многих организаций имеется по нескольку локальных сетей, которые необходимо объединять между собой. Может быть, удобно объединить эти сети в одну большую локальную сеть? Это можно сделать с помощью специальных устройств, называемых мостами (bridges). Коммутаторы Ethernet, которые мы описали в разделе 4.3.4, — это современное название мостов; они обеспечивают функциональность, которая идет вне классического Ethernet и концентраторов Ethernet, чтобы облегчить соединение нескольких ЛВС в большую и более быструю сеть. Мы будем использовать термины «мост» и «коммутатор» попеременно.

Мосты работают на канальном уровне. Они анализируют адреса, содержащиеся в кадрах этого уровня, и в соответствии с ними осуществляют маршрутизацию. Поскольку мосты не исследуют сами данные, передающиеся в кадрах, то они одинаково хорошо справляются с пакетами IP, а также с другими типами пакетов, например пакетами AppleTalk. В отличие от мостов маршрутизаторы (routers) анализируют адреса в пакетах и работают, основываясь на этой информации, поэтому они могут работать только с теми протоколами, для которых предназначены.

В этом разделе мы рассмотрим работу мостов и соединение с их помощью нескольких физических локальных сетей в одну логическую локальную сеть. Кроме того, мы рассмотрим противоположную задачу — разделение одной физической локальной сети на несколько логических локальных сетей, так называемых виртуальных ЛВС (ВЛВС - VLAN, Virtual LAN). Обе технологии предоставляют полезную гибкость в управлении сетями. Подробную информацию о мостах, коммутаторах и близких темах можно найти у (Seifert и Edwards, 2008) и (Perlman, 2000).

4.8.1. Применение мостов

Прежде чем перейти к обсуждению мостов, давайте рассмотрим несколько часто встречающихся ситуаций, в которых они используются. Перечислим шесть причин, по которым в организации может появиться несколько локальных сетей.

Во-первых, у многих подразделений университетов и отделов корпораций есть свои локальные сети, соединяющие персональные компьютеры, серверы и такие устройства, как принтеры. Поскольку цели различных факультетов или отделов различны, то и объединение в локальные сети часто происходит по факультетам и отделам, которым не очень интересно, как построена сеть у соседей. Однако рано или поздно им требуется взаимодействие, поэтому появляется необходимость в мостах. В данном примере несколько отдельных локальных сетей образовалось вследствие автономности их владельцев.

Во-вторых, организации могут размещаться в нескольких зданиях, значительно удаленных друг от друга. Может оказаться дешевле создать несколько отдельных локальных сетей и затем соединить их с помощью мостов и нескольких оптоволоконных кабелей на большое расстояние, вместо того чтобы протягивать все кабели к одному центральному коммутатору.

Читать дальшеИнтервал:

Закладка: