Сергей Яремчук - Защита вашего компьютера

- Название:Защита вашего компьютера

- Автор:

- Жанр:

- Издательство:046ebc0b-b024-102a-94d5-07de47c81719

- Год:2008

- Город:Санкт-Петербург

- ISBN:978-5-388-00236-5

- Рейтинг:

- Избранное:Добавить в избранное

-

Отзывы:

-

Ваша оценка:

Сергей Яремчук - Защита вашего компьютера краткое содержание

С помощью компьютера мы общаемся с людьми, получаем нужные сведения, ведем деловую переписку, храним финансовую и личную информацию – доверяем компьютеру то, к чему хотелось бы ограничить доступ. В то же время сегодня только и говорят о вирусных эпидемиях, хакерских атаках, воровстве личных данных. И вы должны уметь защищать свои данные.

Прочитав эту книгу и просмотрев прилагающийся к ней видеокурс, вы узнаете о приемах, используемых хакерами, вирусописателями и сетевыми мошенниками, научитесь защищаться от вирусов и прочих вредоносных программ, распознавать и отражать хакерские атаки, уловки интернет-мошенников, защищаться от спама, контролировать доступ к тем ресурсам, которые не должен посещать ваш ребенок. Книга расскажет, а видеокурс покажет, как прятать ценную информацию от чужих глаз, подбирать пароли, восстанавливать потерянную информацию.

На прилагаемом к книге диске, кроме видеокурса, вы найдете программы, которые помогут надежно защитить ваш компьютер.

Защита вашего компьютера - читать онлайн бесплатно ознакомительный отрывок

Интервал:

Закладка:

Внимание!

Пользователь может создать не более четырех заданий проверки диска.

Для удобства разработчики сформировали несколько задач, позволяющих одним щелчком провести разные проверки. Эти задачи в виде ссылок размещаются в левой части окна в области Поиск вирусов: Критические области, Мой Компьютер, Объекты автозапускаи Поиск руткитов (rootkit). Принцип работы с этими задачами аналогичен поиску вирусов. После щелчка на любой из них на экране появляется информация о времени последнего проведения выбранной проверки, ее результате и режиме запуска. Чтобы полностью проверить систему, следует щелкнуть на ссылке Мой Компьютер, отметить нужные пункты и нажать Запустить проверку. Такая проверка занимает, как правило, много времени. Вы можете изменить предустановленные параметры, убрав или добавив участки проверок. Особое внимание уделите сменным носителям и сетевым диска. Если они не подключены, это может вызвать задержку в работе антивируса. Проверка на вирусы удаленных систем занимает больше времени, чем локального компьютера.

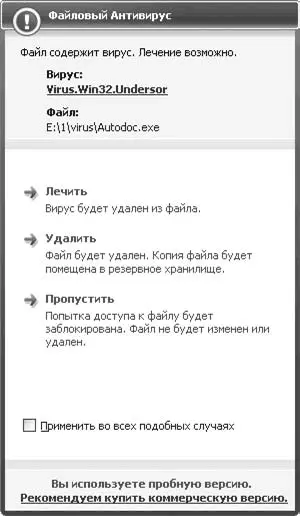

При обнаружении опасного объекта появляется уведомление. Оно может быть двух видов:

• Тревога– обнаружен вредоносный объект (рис. 2.11);

Рис. 2.11.Антивирус обнаружил опасный объект

• Внимание– обнаружен опасный или зараженный объект.

В качестве действий пользователю предлагается Лечить, Удалитьи Пропустить. Их назначение понятно; выбор Удалитьне приводит к полному уничтожению объекта, а перемещает его в резервное хранилище.

Если обнаружен вирус в чистом виде, а не зараженный вирусом файл, то его лечение бессмысленно, поэтому в таких случаях соответствующая функция недоступна, а в заголовке окна появится сообщение о невозможности лечения. Название вируса оформлено в виде гиперссылки, щелчок на которой позволит получить подробную информацию о нем на сайте http://www.viruslist.ru/ .

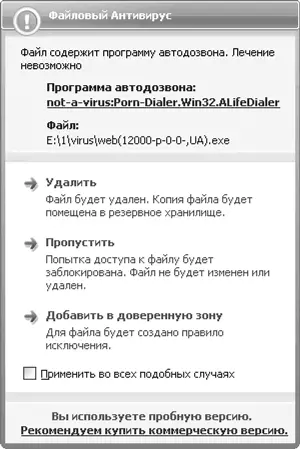

Нажатие кнопки Пропуститьозначает, что файл останется на месте, информация о событии занесется в журнал, а чтобы пользователь не мог случайно запустить зараженный файл, доступ к нему заблокируется антивирусом. Если вы не хотите нажимать кнопку при каждом обнаружении вируса, следует установить флажок Применить во всех подобных случаях, и антивирус будет самостоятельно выполнять указанное пользователем действие. В некоторых случаях программа, показавшаяся антивирусу подозрительной, таковой не является или действие, выполняемое ей, легально. Особенно часто такие сообщения будут поступать от проактивной системы защиты, задача которой состоит в поиске всего подозрительного. Чтобы подобные действия повторно не вызывали реакцию антивируса, такую программу следует добавить в список исключений. Для этого следует щелкнуть на ссылке Добавить в доверенную зону. Перед этим нужно внимательно ознакомиться с полученным сообщением – например, программы автодозвона не относятся к вирусам (рис. 2.12).

Рис. 2.12.Найден подозрительный файл

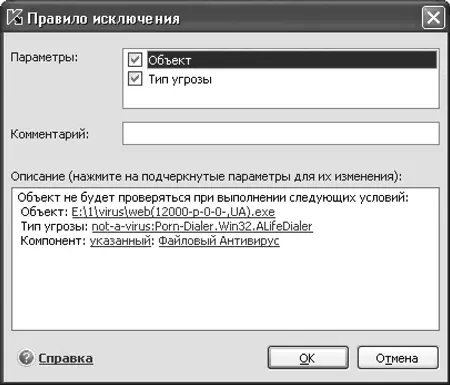

Если выбран пункт Добавить в доверенную зону, в появившемся окне нужно указать дополнительные параметры нового правила исключения (рис. 2.13).

Рис. 2.13.Настройка правила исключения

При формировании правила исключения можно изменить путь к объекту и указать вместо конкретного файла каталог либо список файлов по маске. Например, у меня есть набор вирусов, предназначенный для изучения и тестирования реакции различных систем защиты. Чтобы антивирус не реагировал каждый раз и не уничтожил эту коллекцию, я составил правило исключения, указав в нем весь каталог.

Можно также изменить Вердикт, то есть сообщение, добавив комментарий, или указать компонент, на который будет распространяться правило. В последнем случае щелчок на ссылке указанныйприведет к переключению на любой , то есть на все компоненты будет одинаковая реакция. Если щелкнуть на названии компонента, появится список всех компонентов антивируса, и можно будет выбрать действия, которые в дальнейшем не будут вызывать реакцию системы защиты.

При обнаружении опасного объекта из колонок или наушников раздастся специфический звуковой сигнал.

Примечание

Вы всегда можете откорректировать объекты, находящиеся в доверенной зоне. Для этого нажмите кнопку Настройка, выберите категорию Угрозы и исключения, нажмите кнопку Доверенная зона и в появившемся окне удалите или добавьте Правила исключений и Доверенные приложения.

По умолчанию система защиты работает в оптимальном режиме – рекомендуемом . Возможно, что этот режим действительно оптимальный, однако некоторых пользователей он не устраивает. Изменить его можно следующим образом.

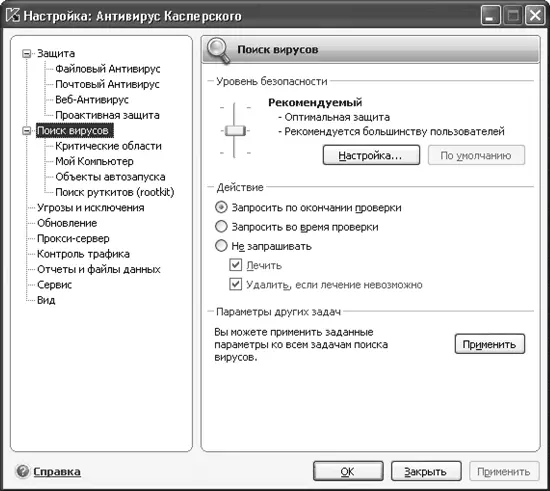

Нажмите кнопку Настройкаи выберите категорию Поиск вирусов(рис. 2.14).

Рис. 2.14.Настройка уровня безопасности

В области Уровень безопасностиможно выбрать один из предустановленных вариантов:

• Максимальная скорость– обеспечивает минимальную защиту, но меньше нагружает систему во время проверки; рекомендуется при работе в безопасной среде (например, без Интернета) и на маломощных компьютерах;

• Рекомендуемый– гарантирует оптимальную защиту и рекомендуется для большинства пользователей;

• Максимальная защита– обеспечивает наиболее полную защиту; рекомендуется при работе в опасной среде, но требует больше ресурсов.

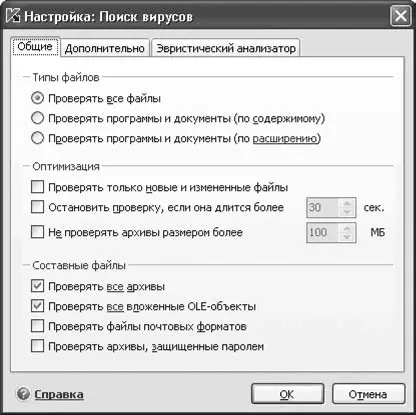

Можно настроить собственный вариант проверок. Для этого нажмите кнопку Настройка. Откроется окно, изображенное на рис. 2.15.

Рис. 2.15.Настройка режима проверки вирусов

Данное окно содержит три вкладки: Общие, Дополнительнои Эвристический анализатор. На первой параметры размещены в трех областях ( Типы файлов, Оптимизацияи Составные файлы), на второй – в двух ( Запуск задачи от имении Дополнительные параметры). На вкладке Эвристический анализаторустановкой соответствующих флажков активизируется обычный и расширенный режим проверки руткитов и включается эвристический анализатор. Ползунок Уровень проверкипозволяет задать или изменить режим работы эвристического анализатора – от поверхностного до детального. В зависимости от рода работы и получаемых предупреждений следует подобрать оптимальный с точки зрения безопасности и удобства режим.

Читать дальшеИнтервал:

Закладка: