Роман Клименко - Тонкости реестра Windows Vista. Трюки и эффекты

- Название:Тонкости реестра Windows Vista. Трюки и эффекты

- Автор:

- Жанр:

- Издательство:046ebc0b-b024-102a-94d5-07de47c81719

- Год:2008

- Город:Санкт-Петербург

- ISBN:978-5-388-00374-4

- Рейтинг:

- Избранное:Добавить в избранное

-

Отзывы:

-

Ваша оценка:

Роман Клименко - Тонкости реестра Windows Vista. Трюки и эффекты краткое содержание

Реестр Windows является важной частью операционной системы, во многом определяющей ее работу. Изучив приведенный в этой книге материал, вы научитесь редактировать реестр Windows Vista по своему усмотрению, а также освоите многочисленные приемы оптимизации содержащихся в нем настроек операционной системы.

Тонкости реестра Windows Vista. Трюки и эффекты - читать онлайн бесплатно ознакомительный отрывок

Интервал:

Закладка:

• HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\WindowsFirewall\«профиль брандмауэра»\RemoteAdminSettings – задает разрешения входящего доступа для службы удаленного администрирования данного компьютера с помощью WMI (порты TCP 135 и 445);

• HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\WindowsFirewall\«профиль брандмауэра»\Services\UPnPFramework – определяет разрешения входящего доступа для протокола UPnP (порты TCP 2869 и UDP 1900);

• HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\WindowsFirewall\«профиль брандмауэра»\Services\RemoteDesktop – задает разрешения входящего доступа для службы удаленного управления Рабочим столом данного компьютера (порты TCP 3389).

Во всех описанных выше ветвях реестра может находиться параметр строкового типа RemoteAddresses. Он позволяет указать конкретные IP-адреса компьютеров (через запятую), которым разрешено взаимодействовать с соответствующей службой.

Настройка шифрования EFS

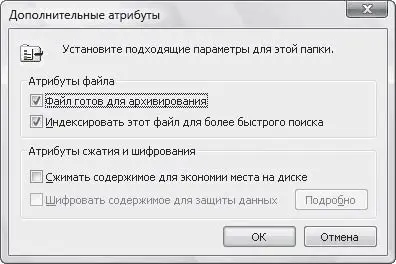

Если вы уже заглядывали в окно Дополнительные атрибуты для какого-либо файла (отображается после нажатия кнопки Другие, расположенной на вкладке Общие окна Свойства файла или папки), то, наверное, уже заметили флажок Шифровать содержимое для защиты данных. С помощью данного флажка можно зашифровать файл или целую папку на основе шифрующей файловой системы EFS.

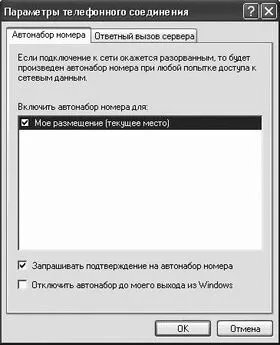

Существует возможность блокирования флажка Шифровать содержимое для защиты данных для определенного пользователя (рис. 3.5). Для этого достаточно присвоить параметру REG_DWORD-типа NoEncryption значение 1. Параметр расположен в ветви реестра HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Policies\Explorer.

Рис. 3.5. Блокирование флажка Шифровать содержимое для защиты данных

Соответствующий REG-файл представлен ниже (расположение на компакт-диске – Файлы реестра\Интерфейс\InterNoEncrypt.reg).

Windows Registry Editor Version 5.00

[HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Policies\Explorer]

"NoEncryption"=dword:00000001

Можно также полностью отключить шифрованную файловую систему EFS. Для этого нужно параметру REG_DWORD-типа NtfsDisableEncryption присвоить значение 1. Он расположен в ветви реестра HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\FileSystem.

Если вы пытаетесь переместить незашифрованный файл или папку в зашифрованную папку, то операционная система автоматически начнет шифрование незашифрованных данных. Существует возможность отключить такое поведение операционной системы (в этом случае перемещаемые в зашифрованную папку данные автоматически шифроваться не будут). Для этого нужно присвоить значение 1 параметру REG_DWORD-типа NoEncryptOnMove. Он расположен в ветви реестра HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\Explorer.

Как только вы зашифровали файл или папку, название зашифрованного объекта изменит свой цвет – по умолчанию название зашифрованных файлов и папок становится зеленым (а название сжатых файлов и папок – синим).

Можно изменить цвет названия для зашифрованных и сжатых файлов. Для этого нужно воспользоваться параметрами REG_BINARY-типа, расположенными в ветви HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Explorer. Они имеют следующий формат: 0хR 0хG 0хB 00, где 0хR представляет красную компоненту, 0хG – зеленую, а 0хB – синюю:

• AltColor – определяет цвет названия сжатых файлов;

• AltEncryptionColor – задает цвет названия зашифрованных файлов.

Ниже приведен текст REG-файла (расположение на компакт-диске – Файлы реестра\Интерфейс\ColorEncryptCompres.reg), который изменяет цвет сжатых файлов на красный, а цвет шифрованных файлов на оранжевый.

Windows Registry Editor Version 5.00

[HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Explorer]

"AltColor"=hex:ff,00,00,00

"AltEncryptionColor"=hex:90,90,00,00

Есть еще одна возможность, связанная с шифрованной файловой системой EFS. Это возможность шифрования содержимого файла подкачки при выключении компьютера. Для этого нужно присвоить значение 1 параметру REG_DWORD-типа NtfsEncryptPagingFile. Он расположен в ветви реестра HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\FileSystem.

Ограничения системных компонентов

При нажатии сочетания клавиш Ctrl+Shift+Esc на экран выводится окно Диспетчер задач Windows. Иногда бывает полезно запретить пользователям работу в данном окне, например чтобы исключить неквалифицированное вмешательство. Для этого в разделе реестра HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Policies\System следует создать REG_DWORD-параметр DisableTaskMgr и присвоить ему значение 1 (если подраздел System отсутствует по указанному пути, то его следует создать самостоятельно). Соответствующий REG-файл будет выглядеть следующим образом (расположение на компакт-диске – Файлы реестра\Режимы\DisableTaskMgr.reg):

Windows Registry Editor Version 5.00

[HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Policies\System]

"DisableTaskMgr"=dword:00000001

Теперь при нажатии сочетания клавиш Ctrl+Shift+Esc ничего происходить не будет.

После удаления параметра DisableTaskMgr из реестра либо присвоения ему значения 0 доступ к окну Диспетчер задач вновь будет открыт. Все изменения вступают в силу без перезагрузки компьютера.

При необходимости можно запретить пользователям работу в Редакторе реестра. Для этого в разделе HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Policies\System следует создать REG_DWORD-параметр DisableRegistryTools и присвоить ему значение 1. Соответствующий REG-файл будет выглядеть следующим образом (расположение на компакт-диске – Файлы реестра\Режимы\DisableRegistryTools.reg):

Windows Registry Editor Version 5.00

[HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Policies\System]

"DisableRegistryTools"=dword:00000001

После внесения указанных изменений и последующей перезагрузки компьютера запустить Редактор реестра будет нельзя. Будет также блокирована возможность запускать REG-файлы, так как они являются частью программы Редактор реестра. Однако будет разрешено использование сервера сценариев Windows, INF-файлов либо специально разработанных утилит для изменения параметров реестра.

Чтобы вновь открыть доступ к Редактору реестра, необходимо удалить параметр DisableRegistryTools из реестра либо присвоить ему значение 0, после чего перезагрузить компьютер.

Суперскрытыми называются файлы, для которых одновременно установлены атрибуты Скрытый и Системный. По умолчанию они не отображаются, однако вы можете отобразить их с помощью флажка Скрывать защищенные системные файлы списка Дополнительные параметры, расположенного на вкладке Вид окна Свойства папки.

Можно запретить отображение суперскрытых файлов и удалить флажок Скрывать защищенные системные файлы. Для этого нужно параметру REG_DWORD-типа DontShowSuperHidden присвоить значение 1. Он расположен в ветви реестра HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Policies\Explorer.

3.8. Системные механизмы

Теперь уделим несколько часов изучению настроек системных механизмов операционной системы.

Механизм предвыборки

Интервал:

Закладка: