Роман Клименко - Тонкости реестра Windows Vista. Трюки и эффекты

- Название:Тонкости реестра Windows Vista. Трюки и эффекты

- Автор:

- Жанр:

- Издательство:046ebc0b-b024-102a-94d5-07de47c81719

- Год:2008

- Город:Санкт-Петербург

- ISBN:978-5-388-00374-4

- Рейтинг:

- Избранное:Добавить в избранное

-

Отзывы:

-

Ваша оценка:

Роман Клименко - Тонкости реестра Windows Vista. Трюки и эффекты краткое содержание

Реестр Windows является важной частью операционной системы, во многом определяющей ее работу. Изучив приведенный в этой книге материал, вы научитесь редактировать реестр Windows Vista по своему усмотрению, а также освоите многочисленные приемы оптимизации содержащихся в нем настроек операционной системы.

Тонкости реестра Windows Vista. Трюки и эффекты - читать онлайн бесплатно ознакомительный отрывок

Интервал:

Закладка:

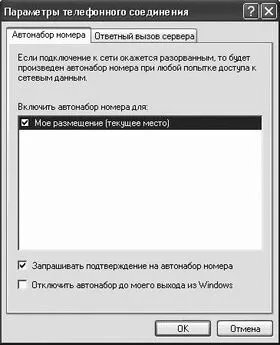

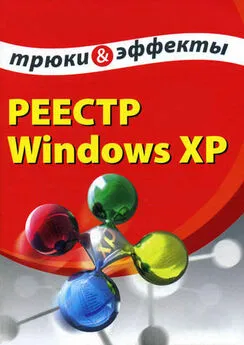

Рис. 5.15. Подраздел Internet Explorer раздела Tweaks

С помощью данного раздела можно также очистить места, в которых браузер хранит различные временные файлы.

Содержимое данного подраздела позволяет настроить работу UAC либо полностью отключить его. Все эти возможности дублируют возможности политик, начинающихся с Управления учетными записями пользователей и расположенных в разделе Конфигурация компьютера → Конфигурация Windows → Параметры безопасности → Локальные политики → Параметры безопасности оснастки Редактор объектов групповой политики.

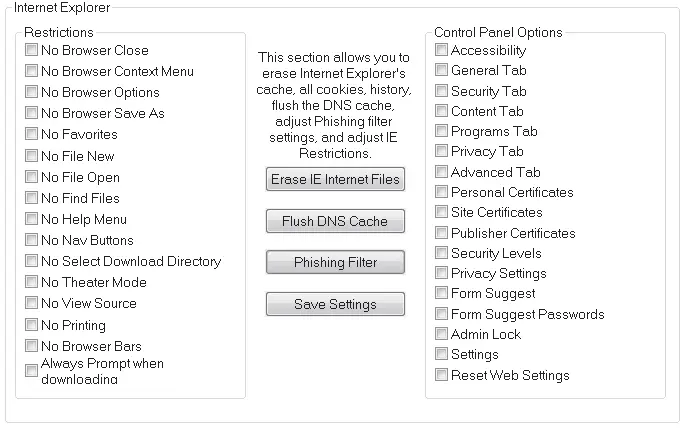

Содержимое данного раздела позволяет ограничить возможности меню Пуск и Панели задач (рис. 5.16). Все эти возможности были рассмотрены нами в предыдущих разделах книги.

Рис. 5.16. Подраздел Start Menu раздела Security

Позволяет ограничить работу некоторых системных компонентов операционной системы Windows Vista. Содержимое этого раздела мы рассмотрим подробнее.

• Disable Storage of Credentials and .NET Passwords – запретить сохранение с помощью стандартного средства сохранения имен и паролей (окно Сохранение имен пользователей и паролей, отобразить которое можно командой rundll32.exe KEYMGR.dll KRShowKeyMgr) предоставляемых пользователем паролей, учетных данных и паспортов .NET. Для этого параметру REG_DWORD-типа DisableDomainCreds, расположенному в ветви реестра HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Lsa, присваивается значение 1. Его также можно изменить с помощью политики Сетевой доступ: не разрешать сохранение учетных данных или цифровых паспортов .NET для сетевой проверки подлинности пользователя, расположенной в разделе Конфигурация компьютера → Конфигурация Windows → Параметры безопасности → Локальные политики → Параметры безопасности.

• Disable System Restore Tools and Settings – позволяет отключить интерфейс настройки механизма восстановления системы, а также сам механизм восстановления системы. Для этого параметрам REG_DWORD-типа DisableConfig и DisableSR, расположенным в ветви реестра HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Windows NT\SystemRestore, присваивается значение 1.

Параметр DisableConfig также можно изменить с помощью групповой политики Отключить конфигурацию, расположенной в разделе Конфигурация пользователя → Административные шаблоны → Система → Восстановление системы.

Параметр DisableSR можно изменить и с помощью групповой политики Отключить восстановление системы, расположенной в разделе Конфигурация пользователя → Административные шаблоны → Система → Восстановление системы.

• Secure Access to Removable Drives – дает возможность определить группы пользователей, которым разрешено форматирование и извлечение съемных носителей с файловой системой NTFS. Для этого изменяется значение параметра REG_DWORD-типа AllocateDASD, расположенного в ветви реестра HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon. Этот параметр может принимать следующие значения, позволяющие разрешить указанные действия:

–0 – только администраторам (значение присваивается при установке рассматриваемого флажка);

–1 – администраторам и опытным пользователям;

–2 – администраторам и интерактивным пользователям (данное значение устанавливается при снятии рассматриваемого флажка).

Значение данного параметра можно изменить и с помощью политики Устройства: разрешить форматирование и извлечение съемных носителей, расположенной в разделе Конфигурация компьютера → Конфигурация Windows → Параметры безопасности → Локальные политики → Параметры безопасности оснастки Редактор объектов групповой политики.

• Disable Group Policy Objects – отключить обработку групповых политик. Для этого параметру REG_DWORD-типа DisableGPO, расположенному в ветви реестра HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Windows\System, присваивается значение 1.

• Reboot Windows After a Crash – установить автоматическую перезагрузку компьютера при возникновении неполадок, несовместимых с работой операционной системы. После установки данного флажка при возникновении неполадок вместо «синего экрана смерти» будет выполняться автоматическая перезагрузка компьютера (собственно, по умолчанию так и происходит). Для этого параметру REG_DWORD-типа AutoReboot, расположенному в ветви HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\CrashControl, присваивается значение 1.

• Windows Script Signature Security – устанавливает защиту TrustPolicy, используемую для проверки существования и подлинности сертификата на выполняемый сценарий WSH (Windows Scripting Host). По умолчанию данная защита применялась в операционных системах Windows2000, а в более новых системах она была заменена защитой WinSafer. Однако вы можете вручную включить защиту TrustPolicy (при этом технология WinSafer будет отключена).

Флажок изменяет значение параметра REG_DWORD-типа TrustPolicy, расположенного в ветви реестра HKEY_CURRENT_USER\Software\Microsoft\Windows Script Host\Settings. Он может принимать следующие значения.

–0 – отключить проверку подлинности сертификата. Данное значение присваивается при снятии рассматриваемого флажка.

–1 – предупреждать пользователя о просроченном сертификате выполняемого сценария (или отсутствии сертификата). Данное значение присваивается при установке рассматриваемого флажка.

–2 – запретить выполнение сценария, если он не имеет сертификата или его сертификат отозван или просрочен.

• Secure Access to Floppy Drives – позволяет определить, разрешено ли удаленным пользователям получать доступ к дисководу. Для этого изменяется значение параметра REG_DWORD-типа AllocateFloppies, расположенного в ветви HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon.

Его также можно изменить с помощью политики Устройства: разрешить доступ к дисководам гибких дисков только локальным пользователям, расположенной в разделе Конфигурация компьютера → Конфигурация Windows → Параметры безопасности → Локальные политики → Параметры безопасности.

• Secure Access to CD-ROM Drives – позволяет определить, разрешено ли удаленным пользователям получать доступ к приводу компакт-дисков. Для этого изменяется значение параметра REG_DWORD-типа AllocateCDRoms, расположенного в ветви реестра HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon.

Его можно изменить и с помощью политики Устройства: разрешить доступ к дисководам компакт-дисков только локальным пользователям, расположенной в разделе Конфигурация компьютера → Конфигурация Windows → Параметры безопасности → Локальные политики → Параметры безопасности.

• Restrict Access to Base System Objects – дает возможность усилить разрешения по умолчанию для внутренних системных объектов. Для этого параметру REG_DWORD-типа ProtectionMode, расположенному в ветви реестра HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Session Manager, присваивается значение 1.

Читать дальшеИнтервал:

Закладка: