Павел Данилов - Хакинг и антихакинг

- Название:Хакинг и антихакинг

- Автор:

- Жанр:

- Издательство:ООО Аквариум-Принт

- Год:2005

- Город:Москва

- ISBN:5-98435-320-2

- Рейтинг:

- Избранное:Добавить в избранное

-

Отзывы:

-

Ваша оценка:

Павел Данилов - Хакинг и антихакинг краткое содержание

Книга ориентирована на тех, кто заботится о безопасности своего компьютера. Но, для того чтобы защищаться, читателю необходимо представлять себе то, от чего нужно защищаться. Поэтому в книге описаны некоторые приемы и способы взлома.

Хакинг и антихакинг - читать онлайн бесплатно полную версию (весь текст целиком)

Интервал:

Закладка:

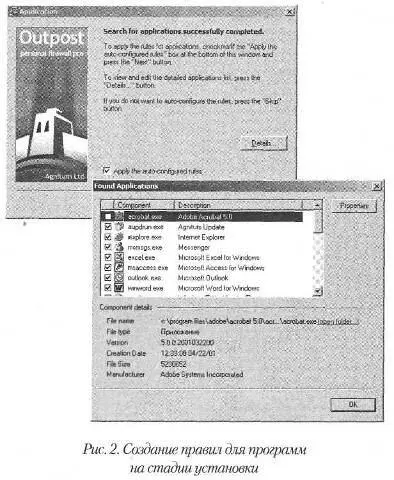

Часть настроек осуществляется непосредственно на стадии установки продукта: Outpost осуществит поиск программ, осуществляющих обмен данными через Сеть, и создаст для них нужные на его взгляд правила. Пользователю предлагается принять данные условия, поставив флаг в переключателе. Список программ, выходящих в Сеть, доступен для просмотра при нажатии кнопки Подробнее.

В показанном на рисунке случае этот список довольно велик. Например, абсолютно не нужно, чтобы, например, Adobe Acrobat без моего ведома соединялся со своим сервером на предмет проверки обновлений, по какой причине и был снят флаг напротив этого продукта: понадобится – включим. Радует, что еще на стадии установки Outpost озаботился созданием правил для всех браузеров почтовых и FTP-клиентов, имеющихся в системе.

На следующем этапе предлагается принять правила для сетевых подключений, если таковые имеются. Любопытство в этом плане удовлетворяется нажатием знакомой кнопки «Подробнее».

Кажущаяся чрезмерная подозрительность Outpost объяснима: если в системе поселился шпионский модуль (помните о взломах «изнутри»?) или другое нежелательное приложение, гораздо проще запретить сетевую активность недруга на самой начальной стадии.

Теперь настроим главные параметры брандмауэра, для чего в меню «Параметры» главного окна выберем команду «Общие» (F2). По умолчанию выбран «Обычный режим» загрузки программы, при котором Outpost включается каждый раз при загрузке операционной системы и размещает свой значок в область уведомлений.

Для загрузки в фоновом режиме следует отметить одноименный параметр секции «Загрузка», а если по каким-либо причинам автоматический запуск брандмауэра нежелателен, достаточно включить опцию «Не загружать».

Все настройки программы можно защитить паролем. Я бы не советовал пренебрегать этой возможностью: безопасность компьютера легкомыслия не терпит.

В секции «Защита» паролем нужно отметить опцию «Включить» и при помощи кнопки «Задать» ввести необходимые символы.

Затем в окне параметров перейдем на вкладку «Политики», где указаны 5 режимов работы программы. Режим «Разрешить» даст свободу всем приложениям, которые не были явно запрещены, т. е. не находились в списке «Запрещенных приложений»; в режиме «Блокировать» будут запрещены все приложения, которые явно не разрешены; режим «Запрещать» однозначно закроет выход в сеть всем приложениям, а режим «Отключить» усыпит окончательно всяческую бдительность Outpost Firewall.

По умолчанию выбран режим обучения: в этом случае пользователю каждый раз предлагается либо принять готовое правило для какого-либо приложения (например, для стандартного e-mail клиента), либо самому создать такое правило, либо безоговорочно запретить тому или иному приложению сетевую активность. Этот режим как нельзя более подходит для подавляющего большинства пользователей.

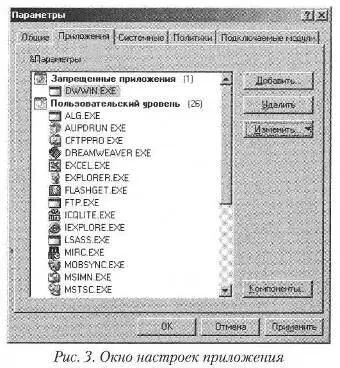

Теперь о настройке приложений и создании правил. Настройкой приложений ведает одноименная вкладка окна параметров (рис. 3). В разделе «Пользовательский уровень» указаны все приложения, которым разрешена сетевая активность. Но нередко возникают сомнения в том, нужно ли, например, разрешать выход в Сеть для DWWIN.EXE. Чтобы узнать «настоящее имя разведчика», следует выделить имя приложения, нажать кнопку «Изменить» и в выпадающем меню выбрать команду «Создать правило».

В открывшемся окне мне рассказали, что приложение DWWIN.EXE есть не что иное, как Microsoft Application Error Reporting, соединяющееся по протоколу TCP с известным всем сервером. Я предпочитаю обходиться без отправки отчетов об ошибках. Поэтому и запретил запуск DWWIN.EXE командой «Изменить» › «Запретить» запуск этого приложения. Для многих программ в Outpost изначально заложены оптимальные правила. Например, если вы решили установить и запустить Outlook Express, файрволл тут же предложит разрешить активность этому приложению на основе готового правила именно для данного почтового клиента.

Содержание готового правила нетрудно просмотреть, если пройти знакомым путем: кнопка «Изменить» › команда «Создать правило». Например, для программы CuteFTP Pro файрволл разрешает исходящее соединение для удаленного FTP-сервера по протоколу TCP.

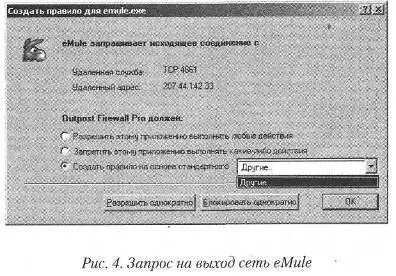

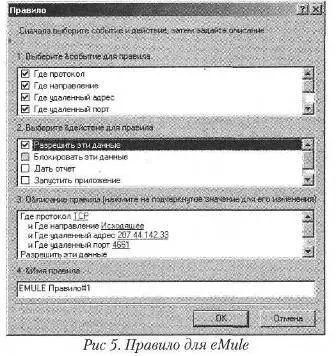

Теперь попробуем на двух конкретных примерах создать правила для приложений. При запуске известного Р2Р-клиента eMule файрволл предлагает пользователю сделать выбор, что делать с этим приложением. В данном случае «ослик» стремится соединиться с IP-адресом 207.44.142.33 через порт 4661 (рис. 4.).

Представим, что это не eMule, а некая программа, которой разрешено выходить в Сеть, но не на всякий адрес. Тогда выберем единственный параметр «Другие» и нажмем кнопку «ОК», после чего откроется окно создания правила с описанием того, что именно пыталась сделать эта программа.

Разумеется, показанная активность mule абсолютно нормальна, более того, нами приветствуется, посему выберем «Разрешить эти данные», после чего у нас будет правило вида EMULE Правило# 1, описывающее и разрешающее именно этот тип активности приложения (рис. 5).

В следующий раз, если активность будет иного рода (другой удаленный адрес, протокол или порт), нужно будет эти манипуляции повторить.

Если же сетевая активность, которая запрашивает выход в Сеть, недопустима (например, нас не устраивает удаленный адрес), то в диалоге редактирования правила следует выбрать «Блокировать». В следующий раз (в нашем примере – в случае другого, угодного IP-адреса) мы можем создать правило, напротив, разрешающее такую активность. В конце концов, когда приложение исчерпает все виды своей типичной активности, у нас будут созданы все правила, описывающее это приложение.

Другой пример: бдительный Outpost предупредил меня о том, что компьютер пытается установить соединение по так называемому IGMP-протоколу с удаленным адресом 224.0.0.22 и предлагает мне подтвердить его право на это. С одной стороны, у меня нет оснований не доверять Outpost, с другой – здесь уже есть над чем подумать.

В данном случае моя операционная система посылает так называемый «широковещательный» пакет с целью сообщить всем компьютерам моей локальной домашней сети о включении моего компьютера, и не более того. Если же у вас нет сети и ваше подключение к провайдеру осуществляется напрямую, то этот пакет и сообщение предназначены именно провайдеру. Другими словами, это не что иное, как активность Windows. Если у вас постоянный IP-адрес и вы не хотите, чтобы в вашей сети знали, что вы «вышли в свет», то такую активность лучше запретить. Что касается адреса 224.0.0.22, то это стандартный адрес, используемый Windows в данном случае: программа маршрутизации периодически посылает запросы рабочей группе для запроса принадлежности той или иной машины к данной локальной сети.

Читать дальшеИнтервал:

Закладка: