Коллектив Авторов - Цифровой журнал «Компьютерра» № 220

- Название:Цифровой журнал «Компьютерра» № 220

- Автор:

- Жанр:

- Издательство:неизвестно

- Год:неизвестен

- ISBN:нет данных

- Рейтинг:

- Избранное:Добавить в избранное

-

Отзывы:

-

Ваша оценка:

Коллектив Авторов - Цифровой журнал «Компьютерра» № 220 краткое содержание

Победы и поражения воплощённых технологий: фотография Автор: Василий Щепетнёв

IT-рынокКотировки хайтека летят вниз Автор: Михаил Ваннах

Владислав Мартынов: «Как мы создавали YotaPhone» Автор: Дмитрий Мендрелюк

«Месть геев», или Как мы потеряли Брендана Айка Автор: Евгений Золотов

ПромзонаНеобычная архитектура: во Франции построят дом в виде дерева Автор: Николай Маслухин

Стало известно, как будет выглядеть двусторонний коннектор USB 3.1 Автор: Николай Маслухин

ООН создала виртуальное минное поле при помощи iBeacon Автор: Николай Маслухин

«Волшебная палочка» от Amazon упростит процесс составления заказов Автор: Николай Маслухин

ТехнологииКак интернет-технологии меняют мир бизнеса Автор: Михаил Ваннах

Жизнь после Heartbleed: как обезопасить себя в интернете Автор: Андрей Васильков

Тоска по аналОгу Автор: Евгений Золотов

Nikon и Android: взаимная мимикрия мобильных гаджетов Автор: Андрей Васильков

Желаете знать свою ДНК? А вы уверены? Автор: Евгений Золотов

Рейс MH370: эпизод третий, подводный Автор: Евгений Золотов

Ошибка в пакете OpenSSL поставила под удар 2/3 серверов Автор: Андрей Васильков

Уроки «кубинского Твиттера»: кто на самом деле стоит за Facebook, Google, другими ИТ-гигантами? Автор: Евгений Золотов

Гид4 лучших файловых менеджера для облачных хранилищ Автор: Олег Нечай

6 лучших сервисов для отложенного чтения Автор: Олег Нечай

Цифровой журнал «Компьютерра» № 220 - читать онлайн бесплатно полную версию (весь текст целиком)

Интервал:

Закладка:

Увы, в действительности всё намного сложней. Прежде всего — сигнал пингера слаб: даже в идеальных условиях он может быть зафиксирован лишь на расстоянии около 5 км, чаще же всего это один–два километра. Ослабить или даже блокировать его могут различные факторы, начиная от больших глубин и сложного рельефа морского дна (а мы почти ничего не знаем о форме дна в том районе Индийского океана: предположительно, большей частью оно ровное, но есть там и протяжённый разлом, и глубины достигают 6 километров, то есть уже за пределом возможностей маяка) и заканчивая чисто морскими физическими феноменами. Так, слой воды с отличной от окружающей температурой и, соответственно, плотностью, способен исказить или отразить идущий снизу звуковой сигнал. Специалисты считают, что помехи и ложные следы могут создать и подводные обитатели: киты, дельфины, использующие ультразвук для навигации и охоты.

Вот почему зафиксированные сигналы спасатели скромно называют «акустическим событием» и настаивают, что считать их доказательством обнаружения чёрных ящиков пока нельзя.

Всё это сильно замедляет поиски. Корабли, прочёсывающие сейчас оконечность южной дуги, спускают под воду «электронное ухо» (Towed Pinger Locator) и тянут его на тросе на высоте в километр от дна и значительном удалении от себя; при этом сам корабль идёт семимильным зигзагом со скоростью пешехода, покрывая за день менее 200 квадратных километров. Такими темпами поиски могут растянуться на месяцы и даже годы. Но хуже того: гидроакустический маяк работает от батареи, имеющей лишь месячный ресурс (плюс пять суток в данном конкретном случае, если верить производителю). Таким образом, уже к концу этой недели чёрные ящики MH370 замолчат. После чего придётся исследовать дно сонаром — и молиться, чтобы обломки самолёта оказались достаточно крупными.

Примечательно, что вопрос, нужен ли гражданской авиации чёрный ящик, транслирующий «системную» информацию с борта в реальном времени (вспомните « Технологии вчерашнего дня»), более не считается теоретическим. Поиски MH370 уже стали самыми дорогими за всю историю авиакатастроф: в них участвовали или участвуют 26 стран (Россия тоже, как минимум через спутник «Ресурс-П»), истрачено около $50 млн (и это оптимистичная оценка, не учитывающая косвенных расходов), а в перспективе сумма может вырасти до сотен миллионов. И не забывайте о мучениях, которым подверглись родственники пропавших пассажиров: представьте, чт о чувствуют они после месяца ожиданий и регулярно обманываемых надежд!

Так что Международная ассоциация воздушного транспорта (IATA) уже создала рабочую группу (а Малайзия собирается создать аналогичную при ООН) для претворения давно витающей в воздухе идеи в жизнь. Можно полагать, что уже к исходу десятилетия каждый гражданский авиалайнер будет оснащён оборудованием, позволяющим наблюдателям на земле точно знать о текущем местоположении и состоянии всех бортовых систем.

Плохо, что времени на поиск чёрных ящиков почти не осталось. Когда батареи пингеров иссякнут, в ход пойдёт теория вероятностей: все версии катастрофы будут совмещены на одной «вероятностной» карте — и поиски, сосредоточившись в наиболее «горячих» районах, перейдут в долгосрочную фазу. Самописцы в конце концов отыщут: как минимум Малайзия, Китай и Австралия не намерены прекращать поисковые работы. Но до тех пор нам остаётся только гадать, что же случилось на борту.

Окончательно не отвергнута ни террористическая версия (иранцы с чужими паспортами), ни пожар — после которого все, включая пилотов, потеряли сознание и самолёт оказался предоставлен сам себе. Кстати, предположение о пожаре позволяет задуматься и о следующем витке эволюции авиационных технологий: управляй MH370 робот, катастрофы, возможно, удалось бы избежать.

К оглавлению

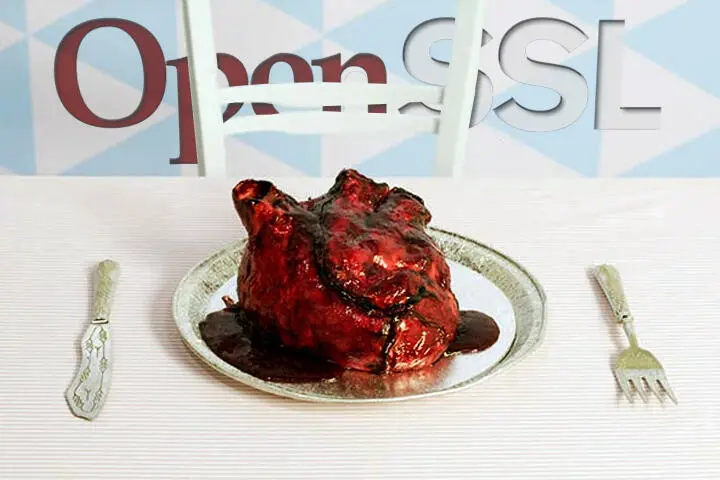

Ошибка в пакете OpenSSL поставила под удар 2/3 серверов

Андрей Васильков

Опубликовано08 апреля 2014

Седьмого апреля вышелбюллетень по безопасности CVE-2014—0160, из которого стало известно о длительном существовании критической уязвимости в криптографическом пакете OpenSSL.

Обнаружилось, что алгоритмы реализации протоколов TLS и SSL в большинстве используемых сегодня версий OpenSSL некорректно обрабатывают пакеты расширения Heartbeat (из-за чего ошибка получила название HeartBleed). Это позволяет злоумышленникам получить удалённый доступ к конфиденциальной информации из оперативной памяти активного сетевого процесса за пределами буфера.

Удивительно, но критическую уязвимость не замечали на протяжении двух лет. Ей подвержены все версии OpenSSL от 1.0.1 до 1.0.1f включительно, а также 1.0.2-beta1.

В результате допущенной ошибки в них Уязвимые версии криптографического пакета OpenSSL с марта 2012 года входят в состав многих дистрибутивов ОС семейства BSD и практически всех ОС Linux ветвей Debian, RedHat и Slackware. не проверяетсяфактическая длина в записи SSLv3. Это позволяет прочитать без авторизации до 64 Кбайт из оперативной памяти процесса на подключённом клиенте или сервере за каждое обращение. Во многих случаях этого оказывается достаточно для получения ключей, паролей или других секретных данных.

В первую очередь ошибка затрагивает серверы Apache, nginx, проект Tor (через веб-сервер https://www.torproject.org), а также многие веб-сайты, использующие протокол HTTPS, даже если доступ к ним осуществляется по VPN.

По данным W 3Techs, под управлением Apache сегодня работают 60,7% всех сайтов интернета. Написанный Игорем Сысоевым HTTP и почтовый сервер nginx обслуживает около 18% популярных российских сайтов, включая «Яндекс», Mail.Ru, «Рамблер» и «ВКонтакте».

По оценке издания ArsTechnica, критическая уязвимость в OpenSSL Особенно важен тот факт, что атака с использованием данной уязвимости не оставляет никаких следов в логах сервера, поэтому не существует способа достоверно узнать, воспользовался ли кто-то Уязвимость в OpenSSL была обнаружена экспертами из фирмы Codenomicon в начале апреля. Факт её существования подтверждён независимым исследованием исходного кода библиотеки ssl/d1_both.c, проведённым группой под руководством специалиста по вопросам безопасности компании Google Нила Мехты (Neel Mehta). затронулав общей сложности более двух третей сайтов в мире. «Возможно, нам следует выкинуть наш SSL-сертификат и получить новый», — пишутв блоге проекта Tor. этой ошибкой.

Читать дальшеИнтервал:

Закладка: