Дина Погонышева - Безопасность информационных систем. Учебное пособие

- Название:Безопасность информационных систем. Учебное пособие

- Автор:

- Жанр:

- Издательство:Литагент «Флинта»ec6fb446-1cea-102e-b479-a360f6b39df7

- Год:2015

- Город:Москва

- ISBN:978-5-9765-1904-6

- Рейтинг:

- Избранное:Добавить в избранное

-

Отзывы:

-

Ваша оценка:

Дина Погонышева - Безопасность информационных систем. Учебное пособие краткое содержание

В пособии излагаются основные тенденции развития организационного обеспечения безопасности информационных систем, а также подходы к анализу информационной инфраструктуры организационных систем и решению задач обеспечения безопасности компьютерных систем.

Для студентов по направлению подготовки 230400 – Информационные системы и технологии (квалификация «бакалавр»).

Безопасность информационных систем. Учебное пособие - читать онлайн бесплатно ознакомительный отрывок

Интервал:

Закладка:

Безопасное восстановление – это последний уровень защиты, требующий особого внимания, тщательности при проектировании, реализации и сопровождении.

Туннелирование – не основной, но необходимый элемент сервисов безопасности. Он важен в комбинации с шифрованием и экранированием для реализации виртуальных частных сетей.

Управление – это инфраструктурный сервис. Безопасная система должна быть управляемой. Всегда должна быть возможность узнать, что на самом деле происходит в ИС (а в идеале и получить прогноз развития ситуации). Наиболее практичным решением для большинства организаций является использование какого-либо свободно распространяемого программного или технического каркаса с постепенным дополнением на него собственных функций.

В Доктрине информационной безопасности Российской Федерации защита от несанкционированного доступа к информационным ресурсам, обеспечение безопасности информационных и телекоммуникационных систем выделены в качестве важных составляющих национальных интересов РФ в информационной сфере.

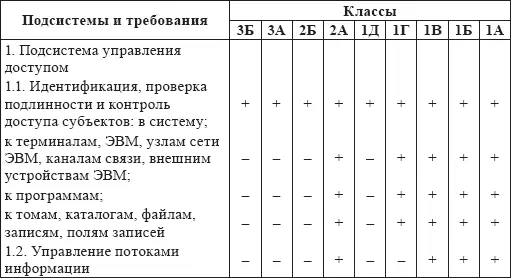

ФСТЭК России предполагает выполнение двух РД – Классификацию автоматизированных систем (АС) по уровню защищенности от несанкционированного доступа к информации (НСД) и аналогичную классификацию межсетевых экранов (МЭ).

Согласно первому из них устанавливается девять классов защищенности АС от НСД к информации.

Каждый класс характеризуется определенной минимальной совокупностью требований по защите.

Классы подразделяются на три группы, отличающиеся особенностями обработки информации в АС.

В пределах каждой группы соблюдается иерархия требований по защите в зависимости от ценности (конфиденциальности) информации и, следовательно, иерархия классов защищенности АС.

Третья группа классифицирует АС, в которых работает один пользователь, имеющий доступ ко всей информации АС, размещенной на носителях одного уровня конфиденциальности. Группа содержит два класса – 3Б и 3А.

Вторая группа классифицирует АС, в которых пользователи имеют одинаковые права доступа (полномочия) ко всей информации АС, обрабатываемой и (или) хранящейся на носителях различного уровня конфиденциальности.

Группа содержит два класса – 2Б и 2А. Первая группа классифицирует многопользовательские АС, в которых одновременно обрабатывается и (или) хранится информация разных уровней конфиденциальности и не все пользователи имеют право доступа ко всей информации АС. Группа содержит пять классов – 1Д, 1Г, 1В, 1Б и 1А.

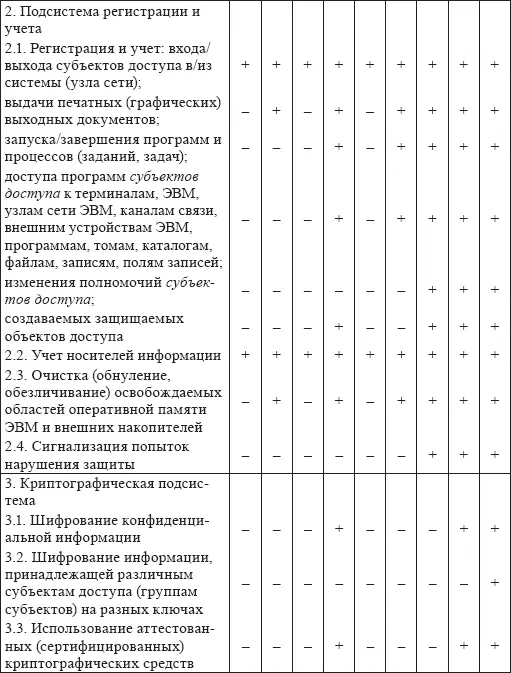

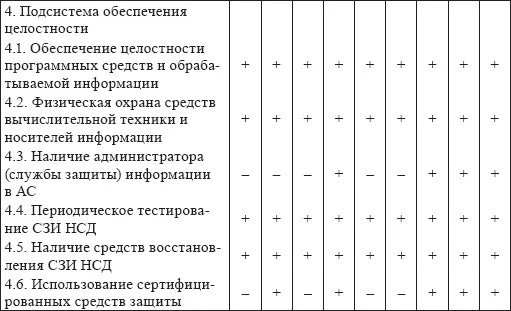

В табл. 2 приведены требования ко всем девяти классам защищенности АС.

Таблица 2

Требования к защищенности автоматизированных систем

Примечание к табл. 2: «—» нет требований к данному классу; «+» есть требования к данному классу; СЗИ НСД система защиты информации от несанкционированного доступа.

По существу это минимум требований, которым необходимо следовать, чтобы обеспечить конфиденциальность информации. Целостность представлена отдельной подсистемой (номер 4), но непосредственно к интересующему нас предмету имеет отношение только пункт 4.1. Доступность (точнее, восстановление) предусмотрено только для самих средств защиты.

В принципиально важном РД «Классификация межсетевых экранов» описываются сервисы безопасности относительно использования межсетевого разграничения доступа. Основным критерием классификации МЭ служит протокольный уровень (в соответствии с эталонной семиуровневой моделью), на котором осуществляется фильтрация информации. Чем выше уровень, тем больше информации на нем доступно и, следовательно, тем более тонкую и надежную фильтрацию можно реализовать. Значительное внимание в РД уделено собственной безопасности служб обеспечения защиты и вопросам согласованного администрирования распределенных конфигураций.

Контрольные вопросы к главе 1

1. Назовите международные стандарты информационного обмена.

2. Назовите общие сведения о стандартах и спецификациях в области информационной безопасности.

3. Какова структура системной классификации угроз информации?

4. Назовите основные составляющие информационной безопасности. 5. В чем важность и сложность проблемы информационной безопасности? 6. Дайте характеристику требованиям к защищенности автоматизированных систем.

7. Сформулируйте источники, виды и методы дестабилизирующего воздействия на защищаемую информацию.

8. Изложите особенности специфики проблемы компьютерной преступности в РФ.

Глава 2

Нарушение и защита информационных систем

2.1. Виды противников или «нарушителей»

Существуют четыре атакующих средства информационного воздействия:

1. Компьютерные вирусы, способные размножаться, прикрепляться к программам, передаваться по линиям связи и сетям передачи данных, проникать в электронные телефонные станции и системы управления и выводить их из строя.

2. Логические бомбы, так называемые программные закладные устройства, заранее внедряемые в информационно-управля– ющие центры военной и гражданской инфраструктуры, которые по сигналу или в установленное время приводятся в действие, уничтожая или искажая информацию или дезорганизуя работу программно-технических средств. Одна из разновидностей такой бомбы – «троянский конь» – программа, позволяющая осуществить скрытый НСД к информационным ресурсам противника для добывания разведывательной информации.

3. Средства подавления информационного обмена в телекоммуникационных сетях, его фальсификация, передача по каналам государственного и военного управления, а также по каналам массовой информации нужной с позиции противодействующей стороны информации.

4. Способы и средства, позволяющие внедрять компьютерные вирусы и логические бомбы в государственные и корпоративные информационные сети и системы и управлять ими на расстоянии (от внедрения микропроцессоров и других компонентов в электронную аппаратуру, продаваемую на мировом рынке, до создания международных информационных сетей и систем, курируемых НАТО и США).

Средства ведения информационной войны предусматривают использование всего диапазона возможностей воздействия на информационные системы противника: проведение психологических операций, огневое уничтожение элементов инфраструктуры, активное подавление каналов связи, применение специальных средств воздействия на информационно-программный ресурс информационных систем.

Читать дальшеИнтервал:

Закладка: