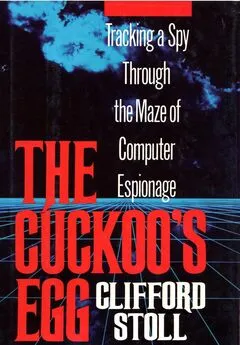

Клифф Столл - Яйцо кукушки или Преследуя шпиона в компьютерном лабиринте

- Название:Яйцо кукушки или Преследуя шпиона в компьютерном лабиринте

- Автор:

- Жанр:

- Издательство:ИЦ «Гарант»

- Год:1996

- Город:М.

- ISBN:5-900241-03-3

- Рейтинг:

- Избранное:Добавить в избранное

-

Отзывы:

-

Ваша оценка:

Клифф Столл - Яйцо кукушки или Преследуя шпиона в компьютерном лабиринте краткое содержание

Книга, конечно, уже историческая (действие происходит в 1986 году), но читается тем не менее, с интересом.

Яйцо кукушки или Преследуя шпиона в компьютерном лабиринте - читать онлайн бесплатно ознакомительный отрывок

Интервал:

Закладка:

Тимнет! Я забыл предупредить их сетевой операционный центр, чтобы они там проследили за некоторыми подключениями. Я даже не спросил, могут ли они это сделать. Теперь, наблюдая, как принтер распечатывает каждый введенный хакером символ, я понял, что в моем распоряжении — считанные минуты.

За североамериканский участок сети отвечал Рон Вивьер. Все время, пока я звонил ему, я слышал в трубке, как он стучит клавишами на терминале. Резким голосом он спросил адрес нашего узла. Хоть к этому я был готов. За две минуты Рон выяснил: тимнетовский порт лаборатории в Беркли был связан с офисом Тимнета в Окленде, с которым, в свою очередь, связались по телефону. Если верить Рону, то хакер соединился с тимнетовским модемом в Окленде, расположенном всего в трех милях от нашей лаборатории.

Гораздо проще позвонить прямо в лабораторию, чем в офис Тимнета в Окленде. Почему необходимо подключаться через Тимнет, когда можно просто по телефону подключиться непосредственно к нашей системе? Непосредственная связь гораздо надежнее.

Хакер набрал местный номер Тимнет, а не номер нашей лаборатории. Это все равно, что по междугороднему телефону приказать водителю такси проехать три квартала. Некто, находящийся на другом конце телефонной линии, умел прятаться. Рон Вивьер выразил свои соболезнования — мне не нужен был тимнетовский телефонный номер; я охотился за человеком. Ладно, мы сели ему на хвост, но путь его долог и извилист. Так или иначе, надо выследить телефонный звонок, а уж потом можно будет выписывать ордер.

Когда хакер отключился, я поднял глаза от распечатки. Рой Керт пожирал новости с урчанием голодного пса. Дэйв и Вэйн были заняты тем же. Когда Рой повесил трубку, я объявил: «Он звонит в оклендское отделение Тимнета. Похоже, живет где-то рядом. Если бы он был из Пеории, то сэкономил бы монетку и связался через пеорийский модем».

— Наверное, ты прав, — сказал Рой, предчувствуя свое поражение.

Дэйву вообще было наплевать на телефон. «Меня беспокоит эта командочка — ps -eafg, — произнес он. — Все это плохо пахнет. Может, он просто параноик, но я никогда раньше не видел такого сочетания.»

— К черту ЮНИКС! Мы получили по заслугам, используя такую идиотскую операционную систему, — Вэйн подначил Дэйва. — Послушай, а на кой ему этот файл паролей?

— Если у него есть собственный суперкомпьютер. Для разгадывания шифра хорошо иметь один экземплярчик. ЮНИКС — не VMS, там замки покрепче, — ответил Дэйв.

Рой представил себя на поле брани, где сражаются операционные системы. «Похоже, тебе нужно выслеживать телефоны, Клифф…» Мне не понравился выбор местоимения, но по сути он прав. «Откуда начать?»

— Брось на пальцах.

7

На следующее утро босс встретился с Алетой Оуенс — юристом лаборатории. Не теряя времени даром, она позвонила в ФБР. Местное отделение ФБР и бровью не повело. Фред Вайникен, агент по особым поручениям Оклендского отделения, недоверчиво спросил: «Неужели вы звоните только потому, что вам не заплатили 75 центов?» Алета пыталась что-то объяснять про систему защиты и ценность наших данных. Вайникен прервал ее: «Послушайте, если вы предъявите нам очевидные свидетельства пропажи нескольких миллионов долларов или попытки добраться до секретной информации, то мы начнем расследование. В противном случае — оставьте нас в покое.»

Это как посмотреть — наши данные либо ничего не стоят, либо стоят тьму-тьмущую денег. Почем структура энзима? Сколько стоит высокотемпературный сверхпроводник? ФБР мыслит категориями банковских растрат, а мы живем в мире исследований.

И все же мы нуждаемся в сотрудничестве с ФБР. Когда в следующий раз хакер высунет перископ, то мы, быть может, дойдем до тимнетовского телефонного номера доступа в Окленде. Но я слышал, что телефонная компания не будет заниматься выяснением номера звонящего, не имея ордера. Без ФБР не получить ордер.

Алета позвонила нашему окружному прокурору. Окружной прокурор разбушевался: «Кто-то вламывается в ваш компьютер? Давайте, черт возьми, получим ордер и найдем его». Еще нужно будет убедить судью. Недели хватит?

В шестом часу заглянул Дэйв:

— Клифф, хакер не из Беркли.

— Откуда ты знаешь?

— Ты видел, что этот парень использовал команду ps -eafg, а?

— Да, это есть в распечатке, — ответил я.

Обычная команда ЮНИКС, обеспечивающая вывод списка активных процессов — «ps» означает print status (печатать статус), а четыре остальных буквы влияют на вывод на экран. Похоже на переключатели на стереопроигрывателе — изменяется суть команды.

— Клифф, ты слишком привык к нашему ЮНИКСу. С момента изобретения ЮНИКС-Беркли мы механически пользовались командой ps, чтобы посмотреть состояние системы. Скажи мне, на что влияют последние четыре буквы?

Дэйв знал, что я обычно игнорирую непонятные команды. Я держал оборону, как мог: «Ну, флаг е означает, что в список надо помещать имя процесса и окружение, а флаг а — что выводить надо все процессы, а не только ваши. Хакер хотел видеть все, что работало на системе.»

— Ладно, половину ты знаешь. А флаги g и f ?

— Не знаю.

— Список с флагом g нужен для сведений как об «интересных», так и о «неинтересных» процессах. Выведены будут все второстепенные задания, например, программа учета, а также все скрытые процессы.

— А мы знаем, что он «химичит» с программой учета.

Дэйв улыбнулся.

— Остался только флаг f . В ЮНИКС-Беркли он отсутствует. Этот флаг используется в ЮНИКС-АТ&Т для вывода списка файлов каждого процесса. ЮНИКС-Беркли делает это автоматически, и не нуждается во флаге f . Наш приятель не знает ЮНИКС-Беркли. Он принадлежит к числу апологетов старого ЮНИКСа.

Операционная система ЮНИКС была разработана в начале 70-х годов в лаборатории Белл фирмы AT&T в Нью-Джерси. В конце 70-х новообращенные почитатели ЮНИКСа из лаборатории Белл посетили университет в Беркли, и была создана новая, более совершенная версия ЮНИКСа.

Между приверженцами небольшой, компактной версии фирмы AT&T и более проработанной версии Беркли произошел раскол. Несмотря на многочисленные конференции, попытки разработать стандарты и разного рода обещания, консенсус достигнут не был. На белом свете остались две конкурирующие друг с другом операционные системы ЮНИКС. Ребята нашей лаборатории использовали, конечно, ЮНИКС-Беркли, как, впрочем, любые здравомыслящие программисты. Говорят, что парни с Восточного Побережья предпочитают ЮНИКС-АТ&Т — а зря! По одной букве Дэйв исключил целую компьютерную популяцию Западного побережья. А не мог ли хакер из Беркли просто использовать один из образцов старой команды? Но Дэйв отбросил это предположение.

Читать дальшеИнтервал:

Закладка: