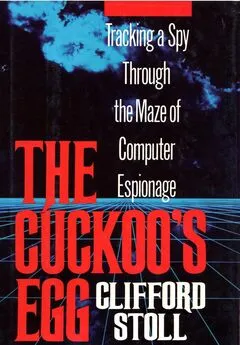

Клифф Столл - Яйцо кукушки или Преследуя шпиона в компьютерном лабиринте

- Название:Яйцо кукушки или Преследуя шпиона в компьютерном лабиринте

- Автор:

- Жанр:

- Издательство:ИЦ «Гарант»

- Год:1996

- Город:М.

- ISBN:5-900241-03-3

- Рейтинг:

- Избранное:Добавить в избранное

-

Отзывы:

-

Ваша оценка:

Клифф Столл - Яйцо кукушки или Преследуя шпиона в компьютерном лабиринте краткое содержание

Книга, конечно, уже историческая (действие происходит в 1986 году), но читается тем не менее, с интересом.

Яйцо кукушки или Преследуя шпиона в компьютерном лабиринте - читать онлайн бесплатно ознакомительный отрывок

Интервал:

Закладка:

Мне нужно было вернуться в лабораторию, отобрать все уикендовские времена и усреднить их отдельно.

— Предположим, что хакер показывается только около полудня, — продолжала Марта, — тогда там, где он живет, скорее всего ночь.

В каком же месте ночь, когда в Калифорнии день? В часовых поясах путаются даже астрономы. Но я-то знаю, чем дальше на Восток, тем позднее. У нас время на 8 часов опережает гринвичское. Поэтому, когда в Беркли обедают, в Европе спят. А не подключается ли хакер из Европы? Стоит подумать. Месяц или два назад я измерил расстояние до хакера, засекая, когда хакер запускал Кермит. Получалось, что хакер за 6000 миль отсюда. До Лондона 5000 миль. Тесен мир.

В этот вечер мне было трудно уснуть. Завтра я должен перечитать мой журнал, держа в голове новую гипотезу.

29

В субботу утром я проснулся в теплых объятиях Марты. Мы немного послонялись по дому и я приготовил кучу квази-звездных вафель — тех самых, которые рекламировались по всей туманности Андромеды.

Несмотря на ранний час, я не смог более сопротивляться желанию немедленно отправиться в лабораторию. Я ехал по улицам, ища глазами киоски. Один человек продавал хорошо сохранившиеся вещи, выпущенные, по-моему, еще в 60-х годах: афиши рок-концертов, джинсы с колокольчиками и даже пиджак в стиле Джавахарлара Неру. Я выбрал открывающее тайны кольцо капитана Миднайта. Всего два доллара. На нем даже была выгравирована памятная надпись о Валтине.

Приехав в лабораторию, я приступил к анализу времен подключения хакера, выделяя уикенды. Я ухитрился выяснить, что по будням он появлялся до трех часов, а по уикендам очень рано — около 6 часов утра. Предположим, что этот негодяй живет в Европе. По уикендам он может вламываться в любое время, но по будням только вечерами. Времена подключения говорили в пользу этого предположения, но десяток других теорий также могли подтвердиться этими данными.

Я упустил один источник информации. Юзнет — это общенациональная сеть, охватывающая тысячи компьютеров, связанных через телефонные каналы. Это огромная электронная доска объявлений, что-то вроде сетевой рекламной газеты. Любой мог послать заметку; каждый час появлялись десятки новых сообщений, разделенных на категории: например, «ошибки в ЮНИКСе», «программы для Макинтошей» и «критические заметки о научной фантастике». Здесь никто ни за что не отвечал. Любой ЮНИКС-компьютер мог связаться с Юзнетом и послать сообщение остальным. Анархия в действии. Особенно много сообщений посылали системные менеджеры. Например: «У нас есть Фубаровский компьютер 37 модели и нам нужны для него йодайновские ленты. Помогите». Кто-нибудь откликался и проблема решалась в считанные минуты. Иногда это оказывалось гласом вопиющего в электронной пустыне.

Я не мог послать заметку: «На мой компьютер напали хакеры. Есть ли соображения, откуда эти ребята?» Поскольку большинство компьютерщиков пользуются этой «доской объявлений», то хакер немедленно прочтет мою весточку. Однако я мог просматривать сообщения и извлекать из них нужную информацию. Я начал поиск по ключу «Хак». На экран попадут любые сообщения, содержащие такую комбинацию букв.

Н-да! Неудачный выбор ключа. Слово «хакер» двусмысленно. Компьютерный народец использует его как комплимент неординарному программисту; а общественность — для определения мерзавца, взламывающего компьютеры. Набралось много сообщений, содержащих это слово в первом значении, и мало — во втором, однако кое-что нашлось. Парень из Торонто сообщил, что на его компьютер напала группа из Германии. Они называют себя Клубом Компьютерного Хаоса. Технические варвары. В другой заметке говорилось о хакерах из Финляндии, пытающихся откачать деньги из одной фирмы, захватив в «заложники» ее компьютеры. В третьей упоминалось, что хакер из Лондона занялся махинациями с кредитными карточками, передавая содержащуюся в них информацию по телефонным линиям. Ни в одном из этих сообщений не было сведений о моем хакере.

Я вылез на крышу и посмотрел на залив. Передо мной распростерлись Беркли и Окленд, на горизонте виднелся Сан-Франциско и Мост Золотые Ворота. Все, что мне было известно — в нескольких кварталах отсюда кто-то играл со мной в странную игру. Я крутил в руках кольцо, когда запищал биппер. Три точки. Свентек в моем ЮНИКСе. Я бросился вниз по лестнице в коммутаторную. Хакер. Я сразу же позвонил Вивьеру. Никто не брал трубку. Черт, сегодня суббота. Пришлось звонить ему домой. Трубку взяла женщина.

— Мне нужно немедленно поговорить с Роном…

— Он во дворе, моет машину. Я его позову.

Ее бы за смертью посылать. В конце концов Рона нашли. В трубке было слышно, как где-то вопили дети.

— Буду тебе жизнью обязан, — с трудом выдохнул я. — Проследи мой четырнадцатый порт.

— Ладно. Подожди минутку. Хорошенькое дельце, здесь сразу целых две телефонные линии.

Мне было трудно представить, что он держит в руках весь коммутатор. Он должен связаться с компьютером.

Прошла вечность, пока Рон снова взял трубку.

— Клифф, ты уверен, что это тот же самый парень? Я засек, что он искал в нашем компьютере слово «СОИ».

— Да, это он.

— Он подключается с вентильного компьютера, о котором я никогда не слышал. Мне удалось засечь его сетевой адрес, так что он может вешать трубку. Однако, парень подключается из какого-то странного места.

— Из какого?

— Не знаю. Какой-то странный тимнетовский узел 35–13. Нужно посмотреть в каталоге.

В трубке было слышно, как Рон стучал по клавишам.

— Вот оно. Этот узел соединен с ITT-узлом DNIC 31–06. Он подключился из ITT и МНЗ.

— Как? А что все это значит?

— Ой, прости, — сказал Рон. — Мне все время мерещилось, что я разговариваю с человеком из Тимнета. Твой хакер подключился к Тимнету откуда-то снаружи. Он вошел через коммуникационную линию, принадлежащую Международной Телефонной и Телеграфной Компании.

Тимнет осуществляет передачу данных между странами, используя так называемые Международные Носители Записи или сокращенно МНЗ. Поскольку в соответствии с международными соглашениями мы вынуждены использовать МНЗ, то мы выбрали самый дешевый носитель. МНЗ — это средство связи государств друг с другом.

— То есть, хакер подключился из-за границы?

— Вне всяких сомнений. ITT пользуются связями Вестара, — Рон использовал массу аббревиатур.

— Переведи, пожалуйста, — попросил я его.

— Да ты знаешь, Вестар-3. Спутник связи, висящий над Атлантикой, обслуживает одновременно от десяти до двадцати тысяч телефонных звонков.

— Значит, хакер подключается из Европы?

— Несомненно.

— А откуда конкретно?

— Не знаю и вряд ли смогу узнать. Однако попробую.

Читать дальшеИнтервал:

Закладка: