Родерик Смит - Сетевые средства Linux

- Название:Сетевые средства Linux

- Автор:

- Жанр:

- Издательство:Издательский дом Вильямс

- Год:2003

- Город:Москва

- ISBN:5-8459-0426-9

- Рейтинг:

- Избранное:Добавить в избранное

-

Отзывы:

-

Ваша оценка:

Родерик Смит - Сетевые средства Linux краткое содержание

В этой книге описаны принципы действия и область применения многих серверов, выполняющихся в системе Linux. Здесь рассматриваются DHCP-сервер, серверы Samba и NFS, серверы печати, NTP-сервер, средства удаленной регистрации и система X Window. He забыты и средства, традиционно используемые для обеспечения работы Internet-служб: серверы DNS, SMTP, HTTP и FTP. Большое внимание уделено вопросам безопасности сети. В данной книге нашли отражения также средства удаленного администрирования — инструменты Linuxconf, Webmin и SWAT.

Данная книга несомненно окажется полезной как начинающим, так и опытным системным администраторам.

Отзывы о книге Сетевые средства LinuxПоявилась прекрасная книга по Linux, осталось воспользоваться ею. Не упустите свой шанс.

Александр Стенцин, Help Net Security, www.net-security.orgЕсли вы стремитесь в полной мере использовать сетевые возможности Linux — эта книга для вас. Я настоятельно рекомендую прочитать ее.

Майкл Дж. Джордан, Linux OnlineВыхода подобной книги давно ожидали читатели. Менее чем на 700 страницах автор смог изложить суть самых различных вопросов, связанных с работой Linux. Автор является высококвалифицированным специалистом в своей области и щедро делится своими знаниями с читателями.

Роджер Бертон, West, DiverseBooks.comСетевые средства Linux - читать онлайн бесплатно полную версию (весь текст целиком)

Интервал:

Закладка:

Резюме

Для того чтобы обеспечить безопасность при использовании Linux, надо хорошо знать особенности работы данной системы. Выполняя администрирование, вы должны отключить ненужные серверы, правильно создать учетные записи, рассказать пользователям о недопустимости небрежного обращения с паролями, вовремя установить дополнения, предназначенные для устранения ошибок в программах, и уметь распознавать случаи незаконного проникновения в систему. Поскольку новая информация, имеющая отношение к защите, публикуется практически ежедневно, вам необходимо постоянно пополнять свои знания, просматривая содержимое Web-узлов, посвященных вопросам безопасности, а также материалы списков рассылки и групп новостей. Если вы хорошо знакомы с принципами работы Linux, то, для того, чтобы быть в курсе последних новостей, связанных с защитой, вам потребуется лишь несколько минут в день. Время, потраченное на ознакомление с новыми решениями в области защиты, многократно окупится, если вам удастся сорвать планы злоумышленника по проникновению в вашу систему.

В главах 23, 25 и 26 рассматриваются специальные средства, предназначенные для обеспечения безопасности при использовании Linux.

Глава 23

Создание поддерева chroot

Каждый сервер в процессе работы читает файлы с диска компьютера, некоторые серверы также записывают файлы на локальный диск. Получив контроль над таким сервером, взломщик может изменить конфигурацию программ, обеспечивая себе базу для дальнейшего проникновения в систему. Уменьшить возможности злоумышленника можно, ограничив сферу действий сервера подмножеством файловой системы компьютера. Это подмножество файловой системы называется поддеревом chroot . Если сервер выполняется в пределах такого поддерева, то важные системные файлы будут не доступны для взломщика, даже если он сможет использовать сервер в своих целях.

Нормально функционировать в рамках поддерева chrootмогут не все серверы, но некоторые из них специально предназначены для работы в таком окружении. Для сервера, поддерживающего chroot, необходимо не только задать соответствующие опции в конфигурационном файле, но и создать среду chroot, в которой он будет выполняться.

Что такое поддерево chroot

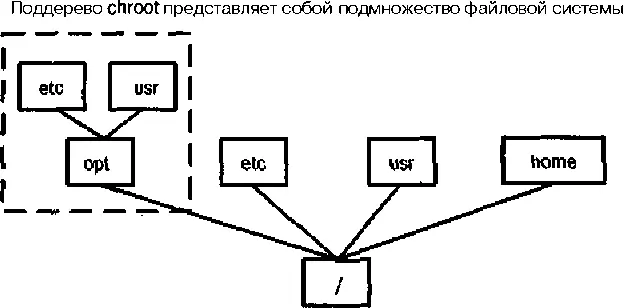

Корнем дерева файловой системы Linux является каталог /. Относительно этого каталога определяется путь к любому другому каталогу. При создании поддерева chrootкорневой каталог переопределяется; вместо него назначается один из каталогов файловой системы. Принцип создания поддерева chrootпоказан на рис. 23.1. Если в качестве нового корневого каталога задать, например, каталог /opt/chroot, то путь к любому файлу или каталогу будет определяться не относительно каталога /, а относительно /opt/chroot. В результате, если сервер попадет под контроль взломщика и тот модифицирует файл /etc/passwd, файл /opt/chroot/etc/passwdбудет изменен, а системный файл паролей останется в прежнем виде.

Рис. 23.1. Поддерево chrootпредставляет собой специальное окружение, содержащее лишь те файлы, которые необходимы для работы сервера

Для создания поддерева chrootиспользуется системный вызов chroot(). Функцию chroot()может вызывать либо сам сервер, либо программа chroot, применяемая для запуска сервера. Подробно этот вопрос будет рассмотрен далее в данной главе.

При использовании поддерева chrootдолжны выполняться следующие условия.

• Если программа использует конфигурационные файлы или библиотеки, а также предоставляет клиенту или принимает от него некоторые файлы, все эти файлы должны размещаться в поддереве chroot. В результате для ряда серверов размеры поддерева должны быть очень большими. Однако если сервер самостоятельно вызывает функцию chroot(), он сможет прочитать содержимое требуемых файлов до вызова chroot(), т.е. в тот момент, когда область его действий еще не будет ограничена поддеревом chroot. В этом случае часть файлов, с которыми работает сервер, может лежать за пределами поддерева chroot.

• Сервер может обращаться только к тем файлам, которые находятся в поддереве chroot. Сократив до необходимого минимума число файлов, содержащихся в каталогах поддерева, можно уменьшить риск повреждения системы в случае, если взломщик получит контроль над сервером.

• Если в поддереве chrootдолжно выполняться несколько серверов, для каждого из них необходимо создать отдельное поддерево. В этом случае злоумышленнику не удастся использовать один сервер для изменения конфигурации остальных.

• Поскольку поддерево chrootявляется подмножеством файловой системы Linux, программы, выполняющиеся за пределами данного поддерева, могут записывать файлы в каталоги, принадлежащие поддереву chroot. В зависимости от конкретных обстоятельств, этот факт можно рассматривать либо как преимущество, либо как возможный источник проблем. Вопросы доступа локальных программ к каталогам поддерева chrootбудут рассматриваться далее в этой главе.

Несмотря на то что использование поддерева chrootпозволяет существенно снизить опасность для компьютера, на котором выполняются серверы, данный подход имеет свои недостатки и ограничения. Одно из ограничений состоит в том, что не все серверы могут выполняться в рамках поддерева chroot. Для одних серверов подобный режим работы является вполне естественным (в качестве примера можно привести сервер FTP). Другим серверам, например Telnet, требуется более или менее полный доступ к файловой системе Linux. Таким образом, некоторые серверы неизбежно придется запускать за пределами поддерева chroot.

Поддерево chrootне устанавливается автоматически программой инсталляции пакета, его создает системный администратор. По этой причине затрудняется установка дополнений к серверу. Если вы забудете скопировать измененные файлы в нужный каталог, конфигурация сервера, выполняющегося в пределах chroot, останется неизменной.

Не следует также забывать, что процесс, выполняемый в рамках поддерева chrootс полномочиями root, может вызвать функцию chroot()и расширить область своих действий на всю файловую систему. (Организовать такой вызов достаточно сложно, но вполне возможно.) Поэтому предоставляя привилегии rootсерверу, выполняющемуся в пределах поддерева chroot, необходимо соблюдать осторожность. Как известно, в защите практически каждого сервера были найдены недостатки, и, несомненно, подобные недостатки будут обнаружены и в дальнейшем. Таким образом, несмотря на то, что поддерево chrootявляется чрезвычайно полезным инструментом, оно вовсе не гарантирует безопасность системы.

Интервал:

Закладка: