С. Корякин-Черняк - Как собрать шпионские штучки своими руками

- Название:Как собрать шпионские штучки своими руками

- Автор:

- Жанр:

- Издательство:Наука и техника

- Год:2010

- Город:Санкт-Петербург

- ISBN:978-5-94387-823-7

- Рейтинг:

- Избранное:Добавить в избранное

-

Отзывы:

-

Ваша оценка:

С. Корякин-Черняк - Как собрать шпионские штучки своими руками краткое содержание

Главной «шпионской штучкой» сегодня стал мобильный телефон. Шпионские программы способны контролировать активность на мобильном устройстве, на которое установлены. Текстовые сообщения, набираемые на телефоне, входящие и исходящие вызовы вместе с продолжительностью звонка, SMS, MMS, электронная почта, любые данные, полученные или переданные через Интернет, координаты устройства — все это будет доступно для просмотра в любое время суток. Лучшие шпионские программы также прослушивают и записывают разговоры через мобильное устройство, превратив телефон в настоящий электронный жучок.

Разумеется, описываются и существующие антивирусы-антишпионы, позволяющие обнаружить и уничтожить в вашем мобильном телефоне шпионские программы.

В книге рассмотрены и традиционные шпионские и противошпионские штучки: представлены схемные решения устройств для получения информации и защиты своей информации от утечки. Схемы сопровождаются описаниями, рекомендациями по сборке и настройке. Все эти конструкции доступны домашним мастерам.

Книга предназначена для широкого круга читателей.

Как собрать шпионские штучки своими руками - читать онлайн бесплатно полную версию (весь текст целиком)

Интервал:

Закладка:

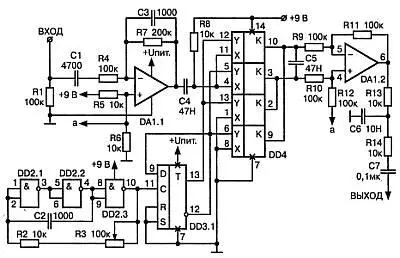

Ниже приводится описание скремблера, использующего метод частотной инверсии. Этот метод давно и успешно применяется американскими полицейскими службами и обеспечивает эффективную защиту радио- и телефонных переговоров от постороннего прослушивания.

Частотно-инвертированный сигнал выделяется из нижней боковой полосы спектра балансного преобразования звукового сигнала с надзвуковой несущей. Две последовательные инверсии восстанавливают исходный сигнал. Устройство работает как кодер и декодер одновременно.

Синхронизации двух скремблеров не требуется. Принципиальная схема такого скремблера приведена на рис. 7.23.

Рис. 7.23. Схема скремблера

Это устройство состоит из таких элементов:

— тактового генератора на микросхеме DD2 типа K561ЛA7, вырабатывающего сигнал частотой 7 кГц;

— делителя-формирователя несущей 3,5 кГц на микросхеме DD3.1 типа К561ТМ2;

— аналогового коммутатора;

— балансного модулятора на микросхеме DD4 типа К561КТЗ;

— входного полосового фильтра с полосой пропускания 300—3000 Гц на микросхеме DA1.1 типа К574УД2;

— сумматора балансного модулятора с фильтром низкой частоты на микросхеме DA1.2.

Подстройка частоты тактовых импульсов, а следовательно частоты несущей, производится многооборотным резистором R3.

В пределах полосы частот 300—3000 Гц разборчивость речи после двух преобразований составляет не менее 65 %.

Источник.При защите телефонных разговоров на энергетическом уровне осуществляется подавление электронных устройств перехвата информации с использованием активных методов и средств, отмечается на http://www.raksa.ru/about/material/news39.php.

К основным методам относятся:

— «синфазной» низкочастотной маскирующей помехи;

— высокочастотной маскирующей помехи;

— «ультразвуковой» маскирующей помехи;

— низкочастотной маскирующей помехи;

— повышения напряжения;

— понижения напряжения;

— компенсационный;

— «выжигания».

Метод «синфазной» маскирующей низкочастотной помехи

Суть метода заключается в подаче во время разговора в каждый провод телефонной линии согласованных по амплитуде и фазе относительно нулевого провода электросети 220 В маскирующих помеховых сигналов речевого диапазона частот (маскирующего низкочастотного шума).

Суть метода заключается в подаче во время разговора в каждый провод телефонной линии согласованных по амплитуде и фазе относительно нулевого провода электросети 220 В маскирующих помеховых сигналов речевого диапазона частот (маскирующего низкочастотного шума).

Вследствие согласования по амплитуде и фазе в телефонном аппарате, подключаемом параллельно телефонной линии, эти помеховые сигналы компенсируют друг друга и не приводят к искажению полезного сигнала, т. е. не ухудшают качество связи.

Примечание

В любых устройствах, подключаемых к одному телефонному проводу (как последовательно, так и через индукционный датчик), помеховый сигнал не компенсируется и «накладывается» на полезный сигнал.

А так как его уровень значительно превосходит полезный сигнал, то перехват передаваемой информации становится невозможным. В качестве маскирующего помехового сигнала, как правило, используются дискретные сигналы (псевдослучайные М-последовательности импульсов) в диапазоне частот от 100 до 10 000 Гц.

Метод высокочастотной маскирующей помехизаключается в подаче во время разговора в телефонную линию маскирующего помехового сигнала в диапазоне высоких частот звукового диапазона (маскирующего высокочастотного шума).

Частоты маскирующих помеховых сигналов подбираются таким образом, чтобы после прохождения низкочастотного усилителя или селективных цепей модулятора телефонной закладки их уровень оказался достаточным для подавления полезного сигнала (речевого сигнала в телефонной линии), но в то же время чтобы они не ухудшали качество связи.

Примечание

Чем ниже частота помехового сигнала; тем выше его эффективность и тем большее мешающее воздействие он оказывает на полезный сигнал.

Обычно используются частоты в диапазоне от 6–8 кГц до 12–46 кГц.

Для исключения воздействия маскирующего помехового сигнала на качество связи в устройстве защиты, подключаемым параллельно в разрыв телефонной линии, устанавливается специальный фильтр нижних частот с граничной частотой выше 3,4 кГц. Он подавляет (шунтирует) помеховые сигналы высокой частоты (не пропускает их в сторону телефонного аппарата) и не оказывает существенного влияния на прохождение низкочастотных речевых сигналов.

В качестве маскирующего шума используются широкополосные аналоговые сигналы типа «белого шума» или дискретные сигналы типа псевдослучайной последовательности импульсов с шириной спектра не менее 3–4 кГц.

Данный метод используется для подавления практически всех типов электронных устройств перехвата речевой информации, подключаемых к телефонной линии как последовательно, так и параллельно. Однако эффективность подавления средств съема информации с подключением к линии последовательно (особенно при помощи индукционных датчиков) значительно ниже, чем при использовании метода «синфазной» маскирующей низкочастотной помехи.

Метод «ультразвуковой» маскирующей помехив основном аналогичен рассмотренному выше. Отличие состоит в том, что частота помехового сигнала находится в диапазоне от 20–30 кГц до 50—100 кГц, что намного упрощает схему устройства подавления, но при этом эффективность данного метода по сравнению с методом высокочастотной маскирующей помехи ухудшается.

Метод низкочастотной маскирующей помехи.

При использовании этого метода в линию при положенной телефонной трубке подается маскирующий низкочастотный помеховый сигнал. Этот метод применяется для активизации (включения на запись) диктофонов, подключаемых к телефонной линии с помощью адаптеров или индукционных датчиков, что приводит к сматыванию пленки (заполнению памяти) в режиме записи шума, то есть при отсутствии полезного сигнала.

Метод повышения напряжениязаключается в «поднятии» напряжения в телефонной линии во время разговора и используется для ухудшения качества функционирования телефонных закладок за счет перевода их передатчиков в нелинейный режим работы.

Повышение напряжения в линии до 25–35 В вызывает у телефонных закладок с последовательным подключением и параметрической стабилизацией частоты передатчика «уход» несущей частоты и ухудшение разборчивости речи.

Читать дальшеИнтервал:

Закладка: