Rafael Lahoz-Beltra - Размышления о думающих машинах. Тьюринг. Компьютерное исчисление

- Название:Размышления о думающих машинах. Тьюринг. Компьютерное исчисление

- Автор:

- Жанр:

- Издательство:Де Агостини

- Год:2015

- Город:М.

- ISBN:нет данных

- Рейтинг:

- Избранное:Добавить в избранное

-

Отзывы:

-

Ваша оценка:

Rafael Lahoz-Beltra - Размышления о думающих машинах. Тьюринг. Компьютерное исчисление краткое содержание

Алану Тьюрингу через 75 лет после сто смерти, в 2009 году, были принесены извинения от правительства Соединенного Королевства за то, как с ним обошлись при жизни. Ученого приговорили к принудительной химической терапии, повлекшей за собой необратимые физические изменения, из-за чего он покончил жизнь самоубийством в возрасте 41 года. Так прервался путь исследователя, признанного ключевой фигурой в развитии компьютеров, автора первой теоретической модели компьютера с центральным процессорным устройством, так называемой машины Тьюринга. Ученый принимал участие в создании первых компьютеров и использовал их для расшифровки нацистских секретных кодов, что спасло много жизней и приблизило конец войны. Такова, по сути, трагическая история гения, которого подтолкнула к смерти его собственная страна, хотя ей он посвятил всю свою жизнь.

Размышления о думающих машинах. Тьюринг. Компьютерное исчисление - читать онлайн бесплатно полную версию (весь текст целиком)

Интервал:

Закладка:

С конца 1942 года до весны 1943-го Тьюринг находился в США. Во время посещения лабораторий Белла он познакомился со знаменитым Клодом Шенноном (1916-2001), считающимся отцом современной теории информации. Хотя Тьюринг и мечтал поговорить с этим великим ученым о возможности создания искусственного интеллекта, в его задачу входил сбор идей для разработки системы шифровки голоса для защиты телефонных переговоров высших руководителей обеих стран, Рузвельта и Черчилля. Этот проект был назван SIGSALLY. Система шифровала голос с помощью так называемого случайного шума и часто использовалась союзниками во время войны. Любопытно, что SIGSALLY упоминается в научно-популярном романе «Криптомикон» (1999) Нила Стивенсона (р. 1959) в вымышленном разговоре двух персонажей: Лоуренса Ватерхауса и Алана Тьюринга. По окончании войны Тьюринг оставил Блетчли-парк и начал работать в Правительственном центре коммуникаций Ее Величества, где участвовал в создании переносного устройства для шифровки голоса Delilah. Для доказательства корректного функционирования системы во время шифровки и дешифровки использовалась запись голоса Уинстона Черчилля.

Процесс шифровки голоса состоит из нескольких этапов. Во-первых, необходимо собрать образцы звуков. Для получения образцов голоса нужно записать небольшие фрагменты в разное время, то есть определить частоту повторяемости образцов. В современных телефонных системах разговор передается на частотах ниже 4000 Гц, и это следует учитывать при настройке частоты образцов в телефонном разговоре. Во-вторых, полученный звук обрабатывается с помощью процесса нормализации.

Машины системы шифрования голоса Delilah.

Этот процесс нужен для того, чтобы удостовериться, что разница полученных звуков связана с их частотой, а не с шумами или другими артефактами, вызванными, к примеру, самой телефонной связью.

Кроме того, люди в зависимости от артикуляции по-разному произносят гласные, а в ходе нормализации эти различия устраняются. Затем нормализованный голос, наконец, шифруется. В процессе, разработанном Тьюрингом, фрагменты голоса нормализовались по шкале от 0 до 1. После нормализации фрагменты трансформировались с помощью арифметического оператора, модуля (мод). Этот оператор дает разницу от деления на целые числа: например, 5 мод 2 равно 1. В конце концов трансформированная таким образом волна голоса реконструировалась в обратной последовательности. Несмотря на высокий уровень разработки, эта система не нашла применения. Также интересно, что участие Тьюринга в обоих проектах осталось на втором плане, невзирая на его успехи во многих других исследовательских начинаниях.

Зашифрованное радиосообщение после перехвата превращалось во входные данные, Тьюринг принимал решение, каким должно быть соединение между группами по три ротора, по которым проходило сообщение до расшифровки, или выходных данных.

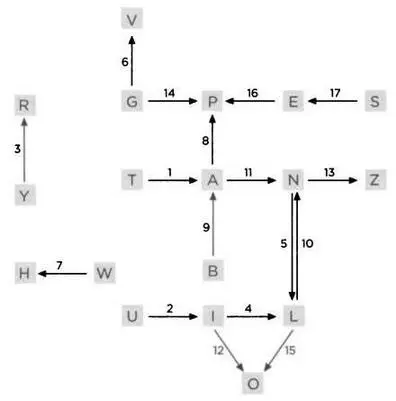

В Соединенных Штатах для армии также были созданы машины, выполнявшие сходные задачи, однако их конструкция была другой. Сами американцы считают, что их машины были более быстрыми, а crib-последовательности — более короткими по сравнению с английскими. Стандартная английская машина была эквивалентна 36 «Энигмам» и могла расшифровывать два или три сообщения одновременно. Для расшифровки она требовала выбора меню, где использовалось то, что англичане называли crib. Под этим понимался пример незашифрованного текста или сообщения, для которого имелось зашифрованное соответствие, например фрагмент перехваченного зашифрованного и расшифрованного текста. Для превращения crib в действенный инструмент нужно было хорошо знать немецкий военный жаргон, а также процедуру отправки сообщений. Очень важной стала информация о том, что «Энигма» никогда не шифровала букву, например А, самой собой. После выбора crib оператор Bombe разрабатывал меню, как показано в таблице ниже. Представим, что crib TURINGHABLAINGLES (ТЬЮРИНГГОВОРИТПОАНГЛИЙСКИ), а зашифрованный текст выглядит так (строка ЗТ): AIYLLVWPANNOZPOPE. Для того чтобы пример был более репрезентативным, мы использовали для шифровки текста модель «Энигмы» ( http://www. bletchlypark.org.uk). На основании этих двух сообщений разработаем таблицу, в которой каждой букве зашифрованного текста будет соответствовать буква в оригинальном сообщении, или crib.

| CRIB | т | и | R | 1 | N | G | Н | А | В | L | А | 1 | N | G | L | Е | S |

| ЗТ | А | 1 | Y | L | L | V | W | Р | А | N | N | O | Z | Р | O | Р | Е |

| П | 1 | 2 | 3 | 4 | 5 | 6 | 7 | 8 | 9 | 10 | 11 | 12 | 13 | 14 | 15 | 16 | 17 |

| ВБ | X | X | X | X | X | X | X | X | X | X | X | X | X | X | X | X | X |

| СБ | X | X | X | X | X | X | X | X | X | X | X | X | X | X | X | X | X |

| НБ | X | X | X | X | X | X | X | X | X | X | X | X | X | X | X | X | X |

Также запишем в таблице положение каждой буквы сообщения (обозначим эту строку П). Далее представлена диаграмма, на которой показаны связи между буквами и тем, в каком положении они находятся.

С помощью такой структуры оператор мог разработать меню для настройки конфигурации Bombe, а также начальные положения барабанов в верхней (ВБ), средней (СБ) и нижней части (НБ). После настройки конфигурации машина выполняла свою работу, останавливаясь каждый раз, когда обнаруживалось возможное решение, то есть расшифрованное сообщение. На схеме выше видны циклы, например ILO. Интересно, что Тьюринг заметил: чем больше циклов, тем меньше количество остановок и тем меньше неправильно расшифрованных сообщений. Общий внешний вид Bombe был достаточно привлекательным, барабаны были окрашены в разные цвета, представлявшие ротор «Энигмы», эмуляцией которого они являлись. Каждый барабан мог находиться в одном из 26 возможных положений, таким образом общее количество конфигураций было: 26x26x26 = 17576. Каждый раз, когда Bombe находила возможное решение, она останавливалась. Как правило, происходило это несколько раз, и машина выдавала

в качестве результата неправильно расшифрованные сообщения до тех пор, пока не удавалось получить правильный текст. Фундаментальным шагом криптоанализа стала задача проверки правильности решения, предложенного машиной для расшифровки. Для этого расшифрованное сообщение заново шифровалось с помощью ТуреХ, британского эмулятора «Энигмы», и полученный результат тщательно изучался.

Читать дальшеИнтервал:

Закладка: