Вадим Грибунин - Цифровая стеганография

- Название:Цифровая стеганография

- Автор:

- Жанр:

- Издательство:Солон-Пресс

- Год:2002

- Город:Москва

- ISBN:5-98003-011-5

- Рейтинг:

- Избранное:Добавить в избранное

-

Отзывы:

-

Ваша оценка:

Вадим Грибунин - Цифровая стеганография краткое содержание

Интерес к стеганографии появился в последнее десятилетие и вызван широким распространением мультимедийных технологий. Методы стеганографии позволяют не только скрытно передавать данные, но и решать задачи помехоустойчивой аутентификации, защиты информации от несанкционированного копирования, отслеживания распространения информации по сетям связи, поиска информации в мультимедийных базах данных.

Международные симпозиумы по скрытию данных проводятся с 1996 года, по стеганографии первый симпозиум состоялся в июле 2002 года. Стеганография – быстро и динамично развивающаяся наука, использующая методы и достижения криптографии, цифровой обработки сигналов, теории связи и информации.

На русском языке стеганографии было посвящено только несколько обзорных журнальных статей. Данная книга призвана восполнить существующий пробел. В ней обобщены самые последние результаты исследований зарубежных ученых. В книге рассмотрены как теоретические, так и практические аспекты стеганографии, выполнена классификация стегосистем и методов встраивания, детально исследованы вопросы повышения пропускной способности стегоканала, обеспечения стойкости и незаметности внедрения, приведено более 50 алгоритмов встраивания данных.

Книга предназначена для студентов, аспирантов, научных работников, изучающих вопросы защиты информации, а также для инженеров-проектировщиков средств защиты информации. Также несомненный интерес она вызовет у специалистов в области теории информации и цифровой обработки сигналов.

Цифровая стеганография - читать онлайн бесплатно ознакомительный отрывок

Интервал:

Закладка:

Рис. 8.15. Встраивание водяного знака методом ДЭВ.

Удаление высокочастотных коэффициентов будет уменьшать размер стегообраза потока сжатых видеоданных по сравнению с исходным потоком. Если необходимо сохранить размер потока видеоданных, то перед каждым макроблоком нужно вносить добавочные биты.

Центральную роль, как в процессе встраивания, так и в процессе извлечения встроенной информации играют энергии субобластей А и В, величина которых определяется четырьмя факторами:

— характером субобластей А и В;

— количеством блоков n на одну выбранную область;

— шагом квантователя;

— размером подмножества S(c).

Если выбранная область однородная, то ее энергия будет содержаться в DC-коэффициенте ДКП. Энергия ВЧ коэффициентов равна нулю. В случае наличия контуров или текстур значения ВЧ коэффициентов будут большими.

Чем больше блоков n берется на одну выбранную область, тем больше значение содержащейся в ней энергии.

Шаг квантователя определяет стойкость ЦВЗ к атаке перекодированием. При перекодировании стегоообраз видеоданных частично или полностью декодируется и затем снова кодируется, но уже на более низкой скорости. Чем меньше шаг квантователя, тем более водяной знак стоек по отношению к атаке перекодированием. Однако, одновременно уменьшается и величина энергии в выбранной области.

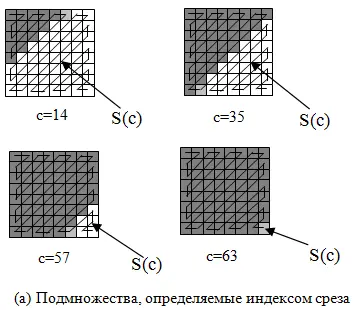

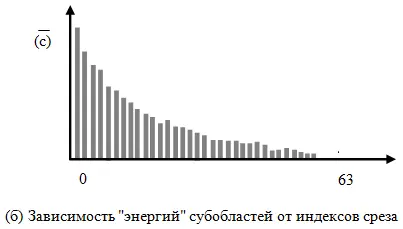

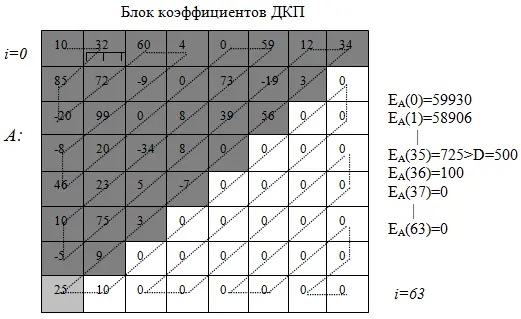

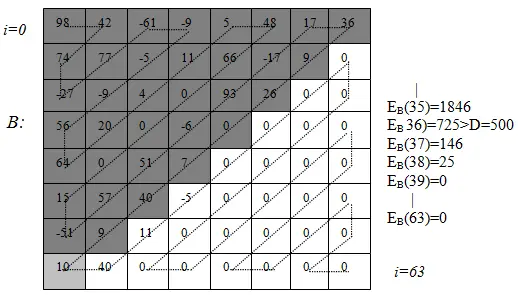

Размер подмножества S(с) определяется порогом с. Если после зигзагообразного переупорядочивания коэффициенты ДКП пронумерованы от 0 до 63, причем индексу 0 соответствует коэффициент постоянного тока, а индексу 63 наиболее высокочастотный коэффициент ДКП, то подмножество S(с) будет состоять из коэффициентов ДКП с индексами с … 63 (с>0). На рисунке 8.16 показаны примеры подмножеств S(с) и соответствующих им энергий.

Для увеличения разности энергий необходимо, чтобы в процессе встраивания информации участвовало как можно больше коэффициентов ДКП. Но чрезмерное увеличение размера подмножества S(c) приведет к заметным визуальным искажениям. Это означает, что для каждой выбранной области необходимо найти такое минимальное по размерам подмножество, для которого можно было бы достичь необходимой разницы энергий.

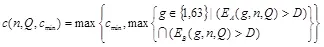

НЧ коэффициенты ДКП модифицировать нежелательно, так как это может ухудшить визуальное качество видео. Поэтому, порог должен быть не меньше определенного значения с min. Для определения подходящего с может быть использована следующая формула

. (8.9)

. (8.9)

Рис. 8.16. Примеры подмножеств S(c) и соответствующих им энергий.

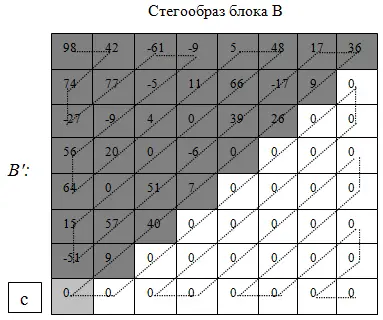

На рисунке 8.17 показан пример внедрения бита «0» при разнице энергий D=500 и выбранной области, состоящей из двух блоков по 8*8 коэффициентов ДКП. В этом случае максимальный порог с, при котором энергия субобласти Е Апревышает 500 равен 35, а для энергии субобласти E Bравен 36. Из этого следует, что для того, чтобы энергии «хватало» в обеих субобластях необходимо выбрать порог с=38. Для встраивания бита b 0=0 все коэффициенты ДКП в субобласти В, начиная с 35, приравниваются нулю.

Рис. 8.17. Встраивание бита в область, состоящую из двух блоков ДКП.

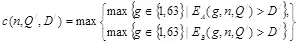

Для извлечения встроенного бита получателю снова необходимо найти порог с. Но теперь берется уже максимум по всем порогам для субобластей А и В.

. (8.10)

. (8.10)

Естественно, что для правильной работы алгоритма необходимо, чтобы Q′=Q и D′=D. Порог обнаружения D′ определяет помехоустойчивость схемы встраивания водяного знака.

Оценка качеств схемы встраивания водяного знака ДЭВ была проведена Г.Лангелларом [6].

Для определения пропускной способности алгоритм ДЭВ был применен к тестовой видеозаписи, сжатой при различных скоростях. Экспертные оценки показали, что встроенные водяные знаки незаметны при n=32 и скорости кодирования видеоданных 6 и 8 мбит/с. При кодировании видеоданных на более низких скоростях появляются искажения возле контуров. Устранить искажения можно увеличением числа блоков ДКП, приходящихся на одну выбранную область. Проведенные исследования показали, что алгоритм ДЭВ позволяет осуществлять встраивание информации в цифровой поток 6–8 мбит/с со скоростью 0,42 кбит/с практически без искажений.

Алгоритм ДЭВ вносит в видео несколько меньше искажений, чем описанный ранее метод встраивания информации в НЗБ.

Другим положительным свойством алгоритма ДЭВ является то, что для удаления ЦВЗ требуется проведение вычислительных операций, более сложных, чем встраивание нового произвольного водяного знака.

Заключение

Все большее значение в нашем быстро изменяющемся мире приобретает защита информации. Это относится и к государственным секретам, которые надо теперь скрывать не только от разведок известно каких стран мира, но и от внутренних врагов — агентов мирового терроризма и экстремизма. Это относится и к секретам фирм, и личным делам граждан, в которые так любит вникать Большой Брат. Последние изменения в законодательстве ряда стран, в том числе и США, показывают популярность на правительственном уровне идеи всеобщей слежки и непротивление ей граждан.

Отстоять свободу личности, самостоятельность фирмы, сохранить государственную тайну помогут, наряду с другими средствами, и стеганографические методы защиты информации. В развитии этих средств сделан пока лишь первый шаг, как в теоретическом, так и в практическом плане. Перечислим некоторые интересные задачи, решение которых поможет увеличить эффективность подобных средств.

Прежде всего, необходима разработка математических моделей мультимедийных контейнеров: речи, изображений, видео. Большой поток исследований в этой области, связанный с разработкой алгоритмов сжатия информации, не привел пока к появлению конструктивных универсальных моделей.

Важным представляется дальнейшее развитие методов теории распознавания образов. Особенно в свете появления таких новых математических инструментов, как нейронные сети, генетические алгоритмы, нечеткая логика. Авторам, к сожалению, неизвестны публикации по применению этих инструментов в стеганографии.

Читать дальшеИнтервал:

Закладка: