Коллектив авторов - Кибербезопасность в условиях электронного банкинга. Практическое пособие

- Название:Кибербезопасность в условиях электронного банкинга. Практическое пособие

- Автор:

- Жанр:

- Издательство:неизвестно

- Год:2020

- Город:Москва

- ISBN:978-5-907244-61-0

- Рейтинг:

- Избранное:Добавить в избранное

-

Отзывы:

-

Ваша оценка:

Коллектив авторов - Кибербезопасность в условиях электронного банкинга. Практическое пособие краткое содержание

Описаны основные принципы управления рисками электронного банкинга. Рассмотрены риски, возникающие в кредитных организациях при внедрении систем интернет-банкинга, и риски легализации преступных доходов при использовании электронных денег (включая описание вариантов использования интернет-трейдинга как инструмента отмывания денежных средств на фондовых биржах). Даны рекомендации по организации внутреннего контроля в банках и обеспечению кибербезопасности в условиях применения систем электронного банкинга.

Представлены практические рекомендации по обеспечению защиты информации при использовании систем электронного банкинга, проанализировано влияние «теневого интернета» на безопасность электронного банкинга и дана характеристика хищений денежных средств с использованием вредоносных компьютерных программ неправомерного доступа к информации.

Издание предназначено для банковских специалистов, практикующих консультантов и аудиторов, преподавателей, аспирантов и студентов, обучающихся финансовым и техническим специальностям, а также может быть полезно всем, кто интересуется тематикой обеспечения кибербезопасности в условиях применения систем электронного банкинга.

В формате PDF A4 сохранен издательский макет.

Кибербезопасность в условиях электронного банкинга. Практическое пособие - читать онлайн бесплатно ознакомительный отрывок

Интервал:

Закладка:

Система не может быть жизнеспособной, только сохраняя достигнутое, без изменений и развития, поэтому следование исключительно парадигме защищенности в действительности не укрепляет безопасность, а постепенно разрушает объект, так как он не развивает свои внутренние силы, а лишь противостоит опасностям. И наоборот – только самоутверждение, постоянное изменение без сохранения основы системы ставят под удар существование последней. Таким образом, парадигмы защищенности и развития должны не исключать, а дополнять друг друга. Именно такого подхода необходимо придерживаться при построении комплексной системы кибербезопасности в кредитно-финансовой сфере.

Очевидно, что большая работа должна быть проведена регулятором. Как минимум он должен обеспечить определение необходимых условий ведения банковского бизнеса в киберпространстве и разработать рекомендации по снижению рисков для кредитных организаций.

В условиях применения СЭБ в ряде случаев в пользу киберпреступников работают:

– стремительная скорость устаревания техники. Именно поэтому многие успешные компьютерные атаки реализовываются при запуске новых банковских сервисов (речь идет об атаках «нулевого дня» – когда атака уже реализуется, а противоядие еще не найдено; такие атаки наносят самый большой вред);

– безграничность интернета и неадекватность нормативно-правовой базы, регулирующей информационные потоки. В связи с этим чрезвычайно сложно идентифицировать киберпреступников (особенно если они находятся на территории офшорных государств, где действует запрет на выдачу определенной информации).

Очевидно, что в будущем угрозы не станут проще. Уже сегодня многие атаки – это комбинации различных методик. Использование только традиционных систем обеспечения информационной безопасности (ИБ), таких как сигнатурные антивирусы, не дает надежной защиты от современных типов атак. Кредитные организации, которые защищаются только от известных угроз, всегда рискуют, поскольку атакующие выдумывают и создают все новые технологии и схемы.

2.2. Методология анализа рисков недостаточного обеспечения кибербезопасности

– Есть новости. Хорошая и плохая, – сказал Сэм. – С какой начать?

– С хорошей.

– Девяносто процентов, что торпед внизу нет…

– А плохая?

– Всего девяносто процентов, что торпед внизу нет.

Клайв Касслер, Грант Блэквуд. Золото СпартыОсновными причинами повышенного внимания регулирующих органов к технологиям ДБО (включая СЭБ) являются «виртуальная» форма совершения банковских операций (когда каждая проводка выражается в мгновенном изменении содержания центральной базы банковских данных), снижение надежности и устойчивости кредитных организаций, а также банковской системы в целом, так как любые высокотехнологичные нововведения повышают и усложняют банковские риски.

В условиях применения СЭБ возникают ранее не учитываемые источники угроз, которые способны создать дополнительные проблемы, связанные со снижением уровня надежности банковских автоматизированных систем и угрозами безопасности информационных ресурсов (в т. ч. АПО, находящегося на стороне провайдеров). Для перехода на новый качественный уровень управления рисками, возникающими в условиях применения СЭБ, не следует ограничиваться только выявлением причин и определением размеров возможных финансовых потерь. Необходимо шире рассматривать проблемы, связанные с использованием СЭБ, выходить за рамки привычных методов учета рисков. В качестве итоговых оценок следует рассматривать риски, связанные с системными характеристиками и показателями (риски системного уровня): возможность продолжения функционирования банка и выполнения им функций финансового посредника в неизменном или измененном масштабе, временный запрет на выполнение определенного вида банковских операций, введение временной администрации, отзыв лицензии на банковскую деятельность.

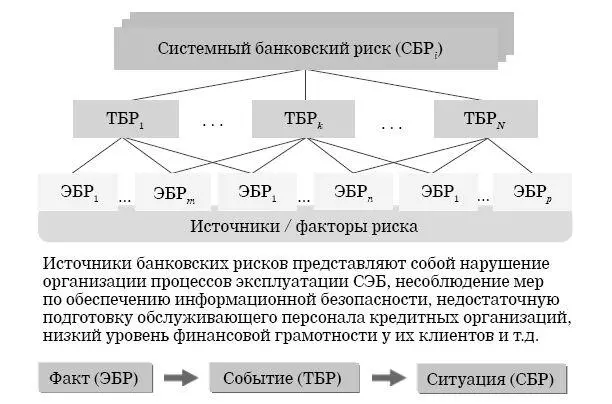

Иерархию рисков можно представить в виде трех уровней: системный банковский риск (СБР), типичный банковский риск (ТБР) и элементарный банковский риск (ЭБР). Они имеют разную природу. Каждый ЭБР отражает некий выявляемый факт, каждый ТБР – какое-либо событие в банке, образуемое совокупностью фактов и связанное с финансовыми потерями, а СБР описывает некоторую итоговую рисковую ситуацию (рис. 26). Количество источников ЭБР для каждого ТБР различно.

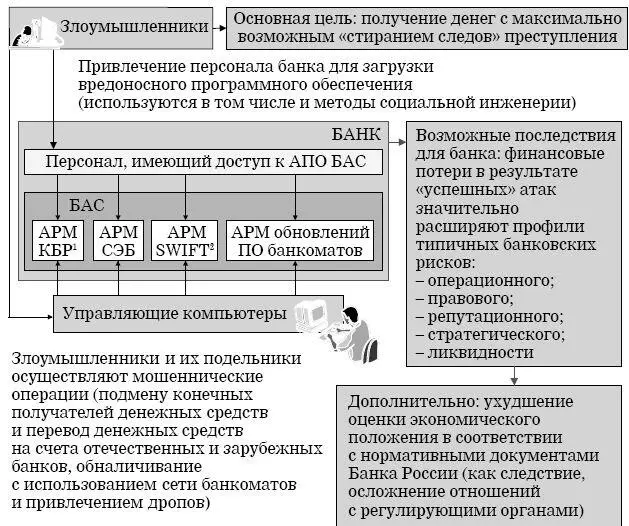

Поиск источников ЭБР и дальнейшее выстраивание причинно-следственных связей представляют собой наиболее сложную задачу для адекватной оценки. Поэтому специалисты, входящие в риск-подразделения и службы внутреннего контроля, должны хорошо представлять особенности функционирования СЭБ и возможные последствия проявления сопутствующих рисков (включая воздействие компьютерных атак на информационные ресурсы банка). Очевидно, что реализованные компьютерные атаки значительно расширяют профили типичных банковских рисков.

Рис. 26.Иерархическая схема для выявления, анализа и мониторинга банковских рисков

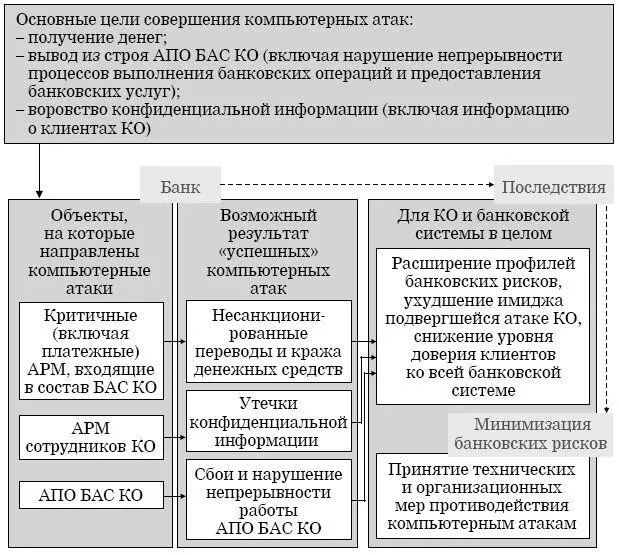

Примерная схема анализа возможного влияния нарушения кибербезопасности в условиях ДБО на деятельность кредитных организаций представлена на рис. 27, влияние компьютерных атак на устойчивость и стабильность банковской системы показано на рис. 28. Например, в случае реализованной компьютерной атаки на системы ДБО банка вполне вероятно, что многие клиенты откажутся от услуг данной кредитной организации. Следовательно, сумма остатков на их счетах и будет возможной суммой единовременного снятия средств клиентами (риск ликвидности). Далее такие клиенты могут быстро распространить отрицательные отзывы о банке, и вполне вероятно, что их знакомые, которые также являются клиентами банка, могут последовать их примеру и закрыть свои счета (репутационный риск и возрастание риска ликвидности).

Рис. 27.Взаимосвязь кибератак на АПО БАС и возможных последствий для банка [52] АРМ КБР – автоматизированное рабочее место клиента Банка России. SWIFT – Society for Worldwide Interbank Financial Telecommunications.

Рис. 28.Влияние компьютерных атак на устойчивость и стабильность банковской системы

Добавим, что некоторые клиенты могут обратиться в суды за возмещением не только похищенной суммы, но и суммы упущенной выгоды (например, в случае временной неплатежеспособности при взаимодействии с выгодным клиентом, деловым партнером и т. п.). Судебные издержки, негативная информация об этих судебных решениях в СМИ могут серьезно повлиять на репутацию организации (правовой и репутационный риски).

Читать дальшеИнтервал:

Закладка: