Антон Пухов - Мошенничество в платежной сфере. Бизнес-энциклопедия

- Название:Мошенничество в платежной сфере. Бизнес-энциклопедия

- Автор:

- Жанр:

- Издательство:Array Литагент «Альпина»

- Год:2016

- Город:Москва

- ISBN:978-5-9614-2389-1

- Рейтинг:

- Избранное:Добавить в избранное

-

Отзывы:

-

Ваша оценка:

Антон Пухов - Мошенничество в платежной сфере. Бизнес-энциклопедия краткое содержание

Мошенничество в платежной сфере. Бизнес-энциклопедия - читать онлайн бесплатно ознакомительный отрывок

Интервал:

Закладка:

Мошенничество в системах дистанционного банковского обслуживания основано на получении несанкционированного доступа к пользовательской информации, необходимой для работы и авторизации.

Принципиально методы совершения хищения денежных средств различаются способом получения доступа к ключам электронно-цифровой подписи (ЭЦП) для авторизации в системе ДБО: инсайд или злонамеренные действия третьих лиц (внешнего злоумышленника).

Остановимся более подробно на наиболее распространенных методах совершения преступлений, связанных с системами ДБО.

Инсайд.В случае сговора сотрудников, имеющих доступ к системе ДБО, или по инициативе одного сотрудника, проводятся операции, как правило платежи с использованием легитимных ключей и аутентификационных данных. Также инсайдер может завладеть ключами ЭЦП и логином/паролем как физически, например в случае несоблюдения сотрудниками компании правил политики парольной защиты, так и с помощью применения специализированного программного обеспечения для слежки за действиями пользователей (кейлоггер) на автоматизированном рабочем месте.

Лица, имеющие доступ к данным аутентификации в системе ДБО, это чаще всего: бухгалтер, генеральный директор, системный администратор, а также любой сотрудник, имеющий доступ к ПК, с которого производится работа с системой ДБО.

Внешний злоумышленникдействует с помощью специализированных вредоносных программ, которые зачастую недоступны широкой массе людей. Выбор вредоносной программы злоумышленником зависит от того, как будет происходить подтверждение платежа (с помощью SMS-сообщения или электронного носителя с заранее записанным сертификатом), в каком банке находится клиент и какими возможностями должна обладать вредоносная программа.

Внешние злоумышленники для совершения хищений денежных средств используют следующие популярные способы распространения вредоносных программ: электронную почту, покупку загрузок и эксплуатацию уязвимостей на тематических сайтах. Рассмотрим особенности каждого из способов.

Электронная почта.Данный метод актуален для проведения целевых «заражений», когда у злоумышленника имеются адреса электронных почт лиц, работающих с системой интернет-банкинга. Схема распространения следующая:

• злоумышленник готовит электронное письмо с вложением. В тексте письма указываются причины для открытия файла, прилагаемого к письму. Например, с просьбой проверки документов финансовой отчетности (в частности, актов сверки);

• после открытия файла из вложения вредоносная программа устанавливается в систему и сообщает на удаленный сервер злоумышленника свой статус об успешной установке («отстукивается»);

• злоумышленник проверяет на сервере появление новых событий от распространяемых им программ.

Покупка загрузок.Данный метод является одним из самых простых, но наименее эффективных, поскольку установленные таким способом вредоносные программы быстро удаляются и зачастую продавцы не могут обеспечить требуемую целевую аудиторию. Схема распространения следующая:

• злоумышленник ищет лиц, у которых уже имеется сеть зараженных компьютеров с загруженной и установленной вредоносной программой (бот-сеть);

• владелец зараженной бот-сети дает необходимому количеству компьютеров команду на загрузку вредоносного программного обеспечения, которое он получил от злоумышленника;

• вредоносная программа загружается и запускается, а затем сообщает на удаленный сервер злоумышленника свой статус об успешной установке;

• злоумышленник проверяет на сервере появление новых событий от распространяемых им программ.

Эксплуатация уязвимостей на тематических сайтах.Данный метод является наиболее эффективным, поскольку дает возможность осуществлять массовое распространение вредоносного программного обеспечения, а также выбирать целевую аудиторию для распространения. Схема распространения следующая:

• осуществляется компрометация тематического сайта (например, buhgalter.ru);

• в сайт встраивается вредоносный код (iframe), который вместе с содержимым сайта загружает вредоносные компоненты;

• при посещении пользователями такого сайта осуществляется анализ установленных компонентов (браузера и его плагинов) и их версий в системе. В случае обнаружения осуществляется загрузка и запуск заданной вредоносной программы;

• после запуска вредоносной программы на удаленный сервер злоумышленника сообщается статус об успешной установке;

• злоумышленник проверяет на сервере появление новых событий от распространяемых им программ.

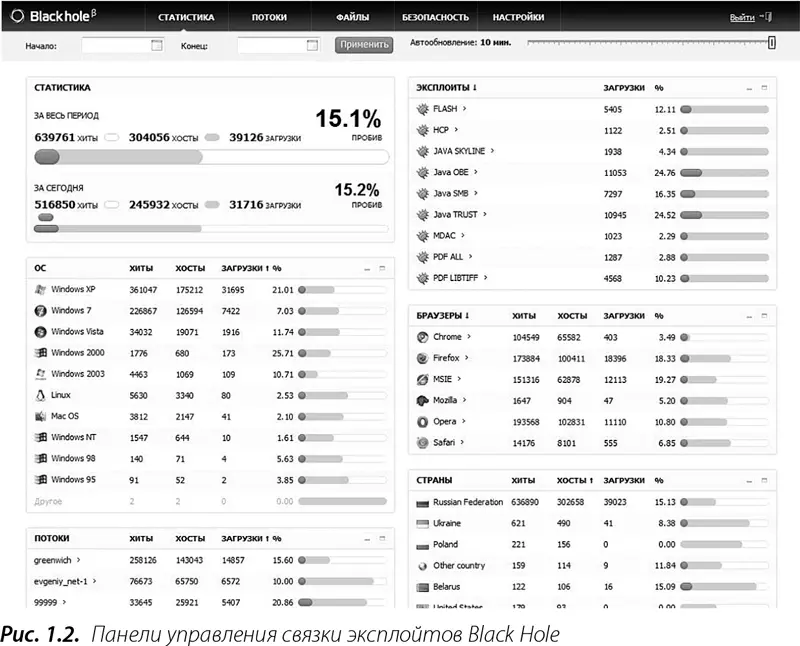

Изображение панели управления связки эксплойтов Black Hole показано на рисунке 1.2. Основным параметром, характеризующим связку эксплойтов, является коэффициент «пробива» – это отношение количества загрузок вредоносной программы к количеству пользователей/хостов, посетивших вредоносную ссылку. На изображении коэффициент «пробива» равен 15,1 % за весь период его использования.

Наиболее приоритетными программными компонентами (плагинами) для эксплуатации уязвимостей являются: Java, Flash, Internet Explorer и Adobe Acrobat Reader.

Компанией Group-IB приведена обзорная статистика уязвимостей веб-приложений, полученная в ходе оказания услуг по аудиту информационной безопасности и проведения тестов на проникновение в 2012 г. и в I квартале 2013 г. Стоит отметить, что в ходе проводимых исследований оценивалась защищенность не только целевого приложения, но и всей инфраструктуры, в рамках которой было развернуто целевое приложение. Таким образом, поверхность атаки включала в себя всё стороннее ПО, а также компоненты, используемые веб-приложением и размещенные на одной с приложением площадке.

Чаще всего специалистами Group-IB выявлялись уязвимости, связанные со следующими недостатками:

• недостаточная проверка входных данных;

• раскрытие чувствительной информации;

• использование паролей недостаточной сложности.

По результатам отчета компании Group-IB за 2013 г. (http://report2013.group-ib.ru/), самые распространенные уязвимости в компонентах, используемые злоумышленниками, представлены на рисунке 1.3.

В результате успешного использования вредоносных программ все дальнейшие действия злоумышленников будут направлены на закрепление в системе, дальнейшее хищение ключевой информации, а также получение удаленного управления компьютером.

Читать дальшеИнтервал:

Закладка: