В. Андрианов - Обеспечение информационной безопасности бизнеса

- Название:Обеспечение информационной безопасности бизнеса

- Автор:

- Жанр:

- Издательство:ООО «Центр исследований платежных систем и расчетов», «Альпина»

- Год:2011

- Город:Москва

- ISBN:978-5-9614-1364-9

- Рейтинг:

- Избранное:Добавить в избранное

-

Отзывы:

-

Ваша оценка:

В. Андрианов - Обеспечение информационной безопасности бизнеса краткое содержание

Данную книгу можно назвать практической энциклопедией. В ней дан максимальный охват проблематики обеспечения информационной безопасности, начиная с современных подходов, обзора нормативного обеспечения в мире и в России и заканчивая рассмотрением конкретных направлений обеспечения информационной безопасности (обеспечение ИБ периметра, противодействие атакам, мониторинг ИБ, виртуальные частные сети и многие другие), конкретных аппаратно-программных решений в данной области. Книга будет полезна бизнес-руководителям компаний и тем, в чью компетенцию входит решение технических вопросов обеспечения информационной безопасности.

Все права защищены. Никакая часть этой книги не может быть воспроизведена в какой бы то ни было форме и какими бы то ни было средствами, включая размещение в сети Интернет и в корпоративных сетях, а также запись в память ЭВМ для частного или публичного использования, без письменного разрешения владельца авторских прав. По вопросу организации доступа к электронной библиотеке издательства обращайтесь по адресу lib@alpinabook.ru.

Обеспечение информационной безопасности бизнеса - читать онлайн бесплатно ознакомительный отрывок

Интервал:

Закладка:

По мнению отраслевых аналитиков, в десятку самых серьезных угроз корпоративной безопасности входят ошибки сотрудников, кражи данных сотрудниками и бизнес-партнерами, а также злонамеренные действия инсайдеров.

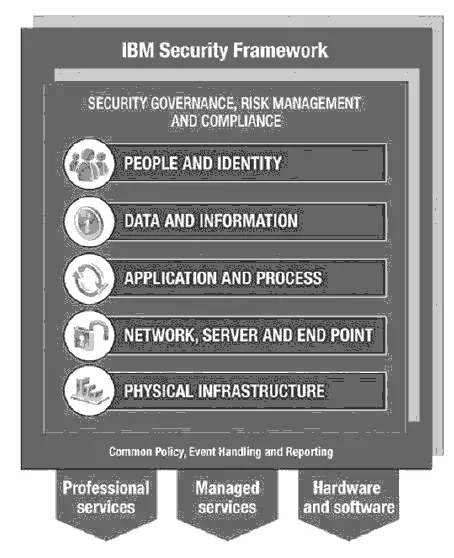

Основываясь на глубоком понимании внутренних и внешних угроз корпоративной безопасности, IBM предлагает адаптируемый, соответствующий потребностям бизнеса, целостный подход к обеспечению безопасности.

Такой подход охватывает различные области рисков, оказывающих влияние на состояние системы безопасности в организации:

• Пользователи и идентификация — предоставлять пользователям в организации и за ее пределами, включая поставщиков, партнеров и клиентов, свободный доступ к необходимым данным и инструментам, блокируя доступ для тех, у кого нет такой необходимости или нет соответствующих прав.

• Данные и информация — поддерживать масштабное сотрудничество по электронным каналам, защищая важнейшие данные при их передаче и хранении.

• Приложения — обеспечивать эффективную защиту важнейших для бизнеса приложений и процессов от внешних и внутренних угроз в течение всего жизненного цикла, от проектирования до развертывания и эксплуатации.

• Сеть, серверы и конечные точки — поддерживать эффективный мониторинг сети, серверов и конечных точек, обеспечивая безопасность организации в условиях растущего количества угроз и уязвимостей.

• Физическая инфраструктура — защищать ИТ-активы с использованием средств контроля физического доступа, а также обеспечивать защиту физических активов от различных угроз для повышения уровня безопасности в целом.

В составе своей полнофункциональной структуры обеспечения безопасности IBM предлагает обширный, интегрированный комплекс решений для управления доступом и идентификационными данными. Это помогает организациям укреплять безопасность коллективной работы и доступа к ресурсам в соответствии с потребностями бизнеса.

Развитие информационных технологий всегда поддерживалось инновациями. Реализация новых идей позволяет более эффективно собирать и совместно

использовать информацию в масштабе всего предприятия. Однако применение новых способов обмена и использования информации сопровождается появлением новых потенциальных угроз корпоративной безопасности — не только внешних, но и внутренних. По мнению отраслевых аналитиков, в десятку самых серьезных угроз корпоративной безопасности входят ошибки сотрудников, кражи данных сотрудниками и бизнес-партнерами, а также злонамеренные действия инсайдеров.

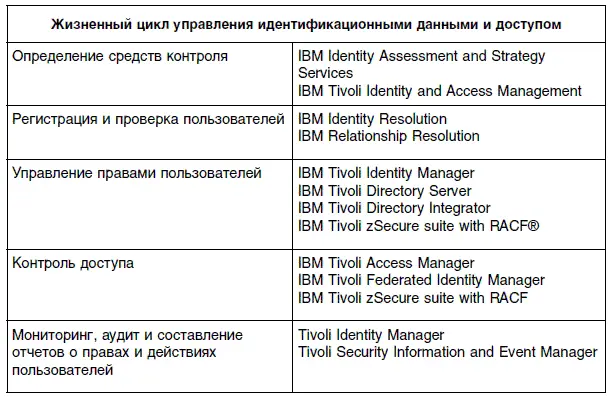

Для решения этих важнейших проблем безопасности и бизнеса IBM предпринимает основанный на стандартах и определяемый потребностями бизнеса подход к управлению идентификационными данными и доступом, который охватывает весь жизненный цикл информационных и физических активов. Такой подход интегрирует управление авторизацией и идентификационными данными, чтобы предоставить организациям возможность экономически эффективно защищать активы и информацию, поддерживая динамичную коллективную работу и оперативный доступ к ресурсам для повышения продуктивности бизнеса. Этот воспроизводимый процесс позволяет организациям управлять рисками для множества бизнес-инициатив, обеспечивая сокращение затрат, предлагая пользователям более комфортные условия для работы, повышая эффективность бизнеса и рационализируя деятельность по выполнению нормативных требований. Он поддерживает соблюдение требований таких нормативных актов и стандартов, как Закон Сарбейнса-Оксли (Sarbanes-Oxley, SOX), Payment Card Industry (PCI), Basel II, закон EU Data Protection о защите персональной информации и Закон об использовании и защите сведений о пациентах (Health Insurance Portability and Accountability Act, HIPAA).

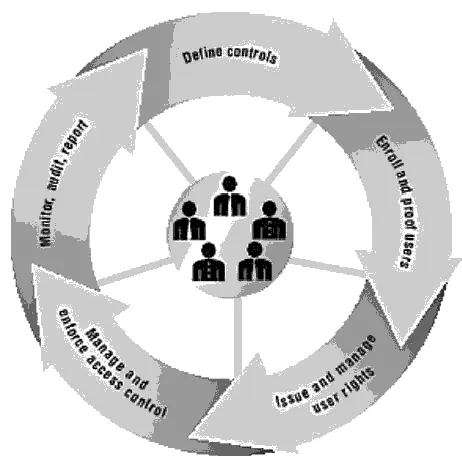

Пять основных этапов жизненного цикла управления идентификационными данными и доступом:

• определение средств контроля;

• регистрация и проверка пользователей;

• управление правами пользователей;

• контроль доступа;

• мониторинг, аудит и составление отчетов о правах и действиях пользователей.

В следующих разделах эти пять основных этапов описываются более подробно.

Эффективное управление идентификационными данными и доступом начинается не с инструментов и технологий, а с определения необходимых средств контроля и связанных процессов.

Определив необходимые средства контроля и процессы в начале жизненного цикла идентификационных данных, организации смогут разработать эффективные политики обеспечения безопасности в соответствии с приоритетами бизнеса.

На этом этапе решения IBM для управления идентификационными данными и доступом позволяют организациям определить средства контроля и процессы на базе соответствующих стандартов, правовых и регулирующих норм, а также потребностей и целей бизнеса. Организации должны оценить требования бизнес-среды к идентификационным данным, определить ресурсы, требующие контроля доступа, пользователей и группы пользователей, которым необходимо предоставлять доступ к ресурсам, а также тип предоставляемого доступа. Определив необходимые средства контроля и процессы в начале жизненного цикла идентификационных данных, организации смогут разработать эффективные политики обеспечения безопасности в соответствии с приоритетами бизнеса.

Решения IBM для управления идентификационными данными и доступом позволяют организациям анализировать идентификационные данные в точках контакта и выявлять взаимосвязи до того, как станет слишком поздно блокировать нелегитимный доступ пользователя. Эти решения помогают определить, кто есть кто, и обнаружить взаимосвязи между пользователями. Организациям предоставляются методики анализа объектов, позволяющие обнаруживать явные и неявные взаимосвязи в реальном времени. Взаимосвязи могут быть раскрыты, даже если пользователи в сети пытаются скрыть или исказить свои идентификационные данные. Кроме того, организации могут в момент регистрации обеспечивать анализ потоков данных из множества источников.

Читать дальшеИнтервал:

Закладка: