Сергей Авдошин - Информатизация бизнеса. Управление рисками

- Название:Информатизация бизнеса. Управление рисками

- Автор:

- Жанр:

- Издательство:ДМК Пресс

- Год:2011

- Город:Москва

- ISBN:978-5-94074-109-1

- Рейтинг:

- Избранное:Добавить в избранное

-

Отзывы:

-

Ваша оценка:

Сергей Авдошин - Информатизация бизнеса. Управление рисками краткое содержание

Проблема управления рисками при информатизации бизнеса является одной из наиболее актуальных и значимых в ИТ-индустрии. В предлагаемом учебно-практическом пособии, затронуты как теоретические, так и практические вопросы управления рисками, раскрывается специфика механизма управления рисками при реализации проектов в области информационных технологий.

В основу учебного пособия положен многолетний опыт преподавания авторами дисциплины «Управление рисками» на отделении программной инженерии Высшей школы экономики.

Книга предназначена для студентов магистратуры, обучающихся по направлениям 080500.68 «Бизнес-информатика» и 231000.68 «Программная инженерия», а также для ИТ-специалистов, разработчиков и заказчиков программных продуктов, менеджеров ИТ-проектов.

Информатизация бизнеса. Управление рисками - читать онлайн бесплатно ознакомительный отрывок

Интервал:

Закладка:

Выводы: 1. Для 1-й компании риск ошибочных аналитических выводов на уровне 0,15 при контроле продукции в течение месяца на предприятии-поставщике может быть признан как приемлемый.

2. Для 2-й компании предприятие-поставщик реализует откровенно бракованную продукцию (брак ежемесячно имеет место с вероятностью около 0,9), что негативно скажется в дальнейшем при эксплуатации системы.

Это – недвусмысленные выводы для дальнейшего ведения бизнеса.

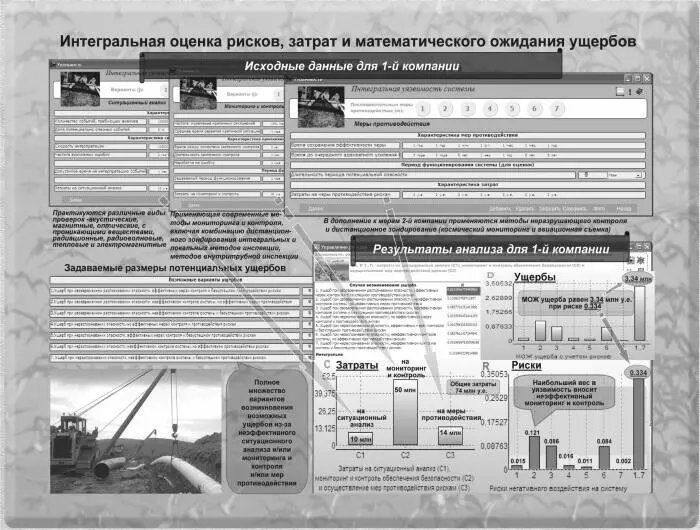

Пример 2.В процессе длительной эксплуатации неизбежны аварии на трубопроводах. У первой из сравниваемых компаний их ожидается меньше за счет более эффективного управления качеством и рисками. Положим, на поддержание системы контроля качества на предприятиях-поставщиках ежегодные расходы 1-й компании, практикующей, в отличие от 2-й компании, различные виды проверок трубопродукции (акустические, магнитные, оптические, с проникающими веществами, радиационные, радиоволновые, тепловые и электромагнитные), оцениваются в 5 млн. руб., а 2-й компании – в 1 млн. руб., за 2 года расходы считаются вдвое больше. На мониторинг и контроль ситуации в процессе эксплуатации трубопровода 1-я компания, применяющая современные методы, включая комбинацию дистанционного зондирования интегральных и локальных методов инспекции, методов внутритрубной инспекции, расходует в течение 2 лет 50 млн. руб., а 2-я, использующая лишь вертолетное обследование и регулярные рентгенографические методы инспекции, – 10 млн. руб. Кроме этого, на меры противодействия рискам 1-я компания, применяющая в дополнение к мерам 2-й компании проверку качества выпускаемой продукции всеми рекомендованными видами и методами неразрушающего контроля и дистанционное зондирование (космический мониторинг и авиационную съемку), расходует в течение 2 лет 14 млн. руб., а 2-я компания – 12 млн. руб. Более детальные условия примера см. в монографиях [10], [11].

Требуется провести комплексный сравнительный анализ технической политики обеих компаний по показателям рисков и возможных ущербов с учетом затрат на систему контроля качества на предприятиях.

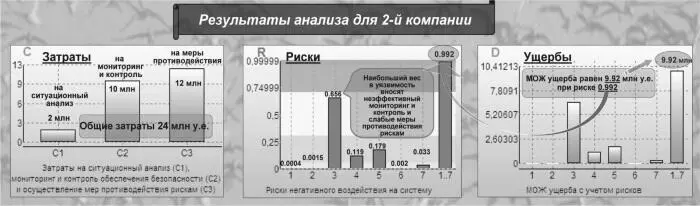

Для решенияиспользуются модели инструментария «УЯЗВИМОСТЬ». Комплексный сравнительный анализ технической политики обеих компаний по показателям рисков и возможных ущербов с учетом затрат на систему контроля качества на предприятиях, мониторинга и контроля при эксплуатации и принимаемых мер противодействия показал следующее (см. рис. 37, 38).

Рис. 37. Исходные данные и результаты анализа для 1-й компании, пример 2

Техническая политика 1-й компании характеризуется показателями: при суммарных затратах на меры ситуационного анализа, мониторинга и контроля и противодействия рискам в объеме 74 млн. у.е. риск негативного воздействия на компанию равен 0,334, а математическое ожидание (МОЖ) ущерба – 3,34 млн. у.е. Наибольший вес в уязвимость (риск равен 0,121 из 0,334) вносят неэффективные мониторинг и контроль. Если практически при разумных затратах принятые меры мониторинга и контроля неулучшаемы, то полученные риски и ущербы должны восприниматься 1-й компанией как неизбежные. Как интегральный результат показатели эффективности технической политики 1-й компании могут быть приняты в качестве положительного ориентира для аналогичного рода предприятий.

Рис. 38. Исходные данные и результаты анализа для 2-й компании, пример 2

Несмотря на существенно меньшие расходы 2-й компании (24 против 74 млн. у.е.), математическое ожидание ущерба 9,92 млн. у.е. в три раза превышает ожидаемый ущерб 1-й компании (3,34 млн. у.е.), при этом ущерб соизмерим с затратами. Наибольший вес в уязвимость (0,656 из 0,992) вносят неэффективные мониторинг и контроль и слабые меры противодействия рискам. Риск негативного воздействия на компанию, равный 0,992, свидетельствует о неизбежности реализации потенциальных угроз 2-й компании в течение ближайших 2 лет, несомненно, это отрицательно скажется на конкурентоспособности продукции и услуг компании. Более того, цифры говорят о том, что если даже принимаемые меры ситуационного анализа, мониторинга и контроля и противодействия рискам 2-й компании оформлены в виде документа «Техническая политика», приходится констатировать отсутствие таковой политики из-за ее неэффективности.

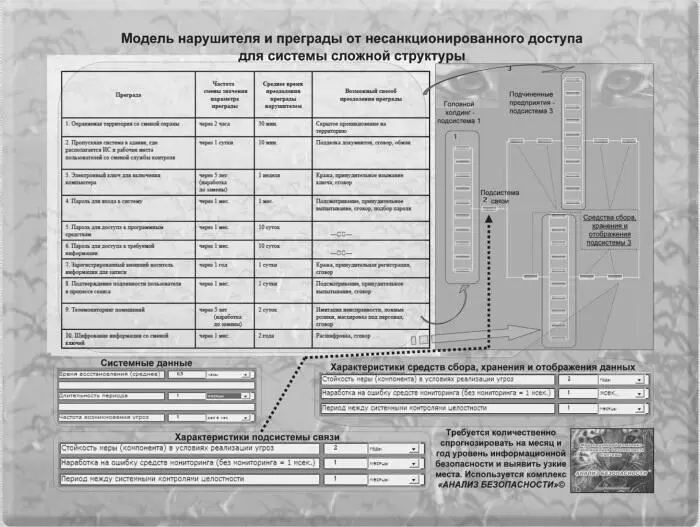

Пример 3.Положим, требуется оценить уровень информационной безопасности для крупного холдинга, включающего в свой состав головное предприятие и два других подчиненных предприятия. Территориально распределенная система информационной безопасности характеризуется подсистемами безопасности головного предприятия (подсистема 1), подсистемой связи (подсистема 2) и подсистемой из двух подчиненных предприятий (подсистема 3), каждая из которых базируется на средствах и технологиях защиты, принятых в головном предприятии (рис. 39).

Предполагается, что различного рода угрозы безопасности возникают с частотой не более 1 раз в час, среднее время восстановления системы безопасности после случайного или умышленного выведения из строя составляет не более 30 минут. При этом подсистема 1 защиты головного предприятия использует модель нарушителя, характеризуемую комплексом преград из таблицы на рис. 39. Непрерывный мониторинг осуществляется лишь для 10-й преграды, то есть системы криптографической защиты, наработка на ошибку соизмерима со стойкостью и принята на уровне 2 лет. Наработка на ошибку средств непрерывного мониторинга подсистемы связи составляет 1 месяц. В каждом из подчиненных предприятий подсистемы 3 реализованы те же технические решения по системе защиты, что и в подсистеме 1, поэтому они характеризуются теми же табличными данными, что отражены на рисунке. Каждый из оставшихся компонентов (на рисунке это отдельные клеточки, соединенные последовательно) подсистемы 3 – это обеспечивающие средства сбора и хранения данных, а на предприятии сверху – еще и средства отображения в виде контролируемого табло коллективного пользования, причем все без непрерывного мониторинга их состояния. Пусть характеристики этих средств одинаковы, они отражены справа внизу на рис. 39. Требуется количественно спрогнозировать степень информационной безопасности такой системы при функционировании в течение месяца и года и выявить ее узкие места.

Рис. 39. Структура системы информационной безопасности холдинга, пример 3

Читать дальшеИнтервал:

Закладка: