Олег Демидов - Глобальное управление Интернетом и безопасность в сфере использования ИКТ: Ключевые вызовы для мирового сообщества

- Название:Глобальное управление Интернетом и безопасность в сфере использования ИКТ: Ключевые вызовы для мирового сообщества

- Автор:

- Жанр:

- Издательство:Альпина Паблишер

- Год:2016

- Город:Москва

- ISBN:978-5-9614-4592-3

- Рейтинг:

- Избранное:Добавить в избранное

-

Отзывы:

-

Ваша оценка:

Олег Демидов - Глобальное управление Интернетом и безопасность в сфере использования ИКТ: Ключевые вызовы для мирового сообщества краткое содержание

Глобальное управление Интернетом и безопасность в сфере использования ИКТ: Ключевые вызовы для мирового сообщества - читать онлайн бесплатно ознакомительный отрывок

Интервал:

Закладка:

Наконец, запуск FINCERT представляет собой позитивный пример, запрос на воспроизведение которого может быть и в других секторах и отраслях национальной экономики и управления, опирающихся на КВО и объекты КИИ: транспортно-логистическом секторе, авиаперевозках, электроэнергетике, медицине и проч.

Информационные угрозы объектам КИИ: основные тенденции развития

В целом перечень угроз промышленным системам управления, в том числе АСУ ТП объектов КИ, раскрывается в разработанном Организацией по безопасности и сотрудничеству в Европе Руководстве по передовой практике защиты важнейших объектов неядерной энергетической инфраструктуры от террористических актов в связи с угрозами, исходящими от киберпространства.

Согласно этому руководству основными угрозами системам контроля технологических процессов (ICS) на объектах критической инфраструктуры вследствие преднамеренных неправомерных действий являются:

• Несанкционированное использование точек доступа дистанционного технического обслуживания (специальные внешние входы в сеть ICS, которые могут быть недостаточно защищены).

• Сетевые атаки через корпоративную сеть.

• Атаки на стандартные компоненты, используемые в сети системами контроля технологических процессов (ICS) (в частности, могут эксплуатироваться уязвимости системного программного обеспечения, сервер приложений или баз данных).

• (D)DoS-атаки (возможны при наличии подключения ICS к Интернету).

• Саботаж со стороны внутренних и внешних нарушителей (в данном случае речь не идет о саботаже средствами специального ПО).

• Запуск вредоносного ПО через съемные носители и внешние устройства (Stuxnet).

• Чтение и запись записей в сети промышленных систем контроля (АСУ ТП).

• Несанкционированный доступ к ресурсам.

• Атаки на компоненты сети (атака типа «незаконный посредник» (MITM), упрощение анализа трафика и проч.).

В основных параметрах динамика ИКТ-угроз объектам КИИ сегодня может быть описана в рамках нескольких тенденций:

• Рост числа и масштабов инцидентов, связанных с ИКТ-угрозами АСУ ТП КВО.

• Внедрение интеллектуальных систем энергоснабжения (программа Smart Grid) и неуклонное повышение зависимости функционирования КВО от АСУ ТП в целом информационных систем, в том числе подключенных к различным сетям, в том числе и Интернету.

• Тенденция к увеличению числа инцидентов, предположительно отражающих стратегические мотивы нарушителей, в том числе и в пользу отдельных государств.

• Стратегия сочетания инструментов кибершпионажа и агрессии при осуществлении недружественного воздействия на АСУ ТП КВО.

Отдельного внимания заслуживает резкий рост количества и размаха кампаний кибершпионажа и целевых атак в отношении объектов КИИ (см. рис. 5).

На рисунке 5 приведены далеко не все примеры кампаний кибершпионажа и организации атак с использованием ИКТ на объекты КИИ.

Тем не менее, несмотря на глобальный масштаб кибершпионажа в отношении объектов КИИ, еще бóльшую и прямую угрозу может представлять использование различных вредоносных программ для вмешательства в работу информационных систем объектов КИ, в том числе саботажа функционирования таких объектов.

На сегодняшний день наиболее известным и серьезным по своим последствиям инцидентом, связанным с умышленными атаками на объекты КИИ с использованием специально разработанного программного обеспечения, остается использование червя Stuxnet для саботажа работ по обогащению урана на комбинате в иранском г. Натанз в 2009–2010 гг.

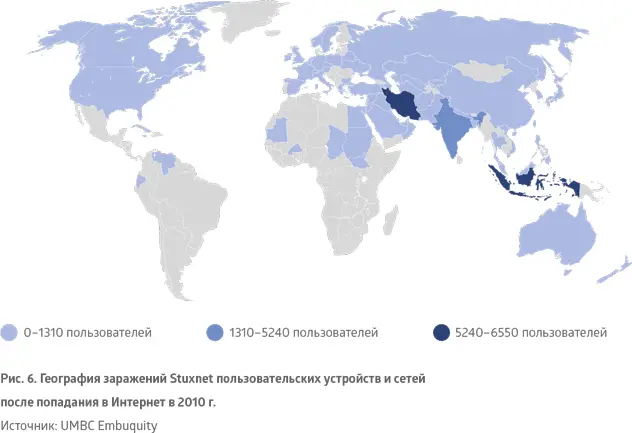

Помимо беспрецедентной сложности и успешного саботажа объектов в Натанзе, дополнительную опасность Stuxnet придало быстрое распространение по всему миру после попадания червя в Глобальную сеть в 2010 г. Несмотря на то что заражение десятков тысяч устройств не повлекло серьезных последствий в силу того, что вирус был нацелен на ПЛК одной конкретной модели, «утечка» червя в Глобальную сеть показала, что даже самые точные и сложные инструменты операций с использованием ИКТ могут выходить из-под контроля и угрожать неограниченно широкому кругу объектов.

Описание. Компьютерный червь, первое в истории орудие стратегического саботажа средствами ИКТ. Многими российскими и зарубежными экспертами признан первым случаем использования компьютерного кода в качестве оружия, обсуждалась теоретическая возможность квалификации его использования в качестве акта агрессии в рамках Статьи 52 Устава ООН.

Создание и применение. Разрабатывался с 2005–2007 г. в рамках программы Олимпийские игры как средство замедления иранской атомной программы тайными невоенными средствами. В 2008–2010 гг. поразил АСУ ТП на комбинате по обогащению урана в иранском городе Натанз. Первая версия червя могла поразить иранские объекты в 2007 г.; обновленные версии появлялись в июне 2009 г., а также весной 2010 г., также попав в сети объекта в Натанзе. Выявлен лишь 17 июня 2010 г. после многих месяцев скрытой деятельности. Активность червя привела к физическому износу и выведению из строя более 1000 центрифуг и торможению ядерной программы Ирана на срок от шести месяцев до двух лет. Эти события спровоцировали широкую дискуссию о потенциале использования кибероружия и необходимости его ограничения.

Функционал. Крайне передовая и сложная вредоносная программа объемом более 500 Кб, 15 000 строк кода. Осуществлял перехват и модификацию информационного потока между программируемыми логическими контроллерами (ПЛК) Siemens марки Simatic S7 и рабочими станциями системы Simatic WinCC. Использовал четыре уязвимости нулевого дня ОС Microsoft Windows и два действительных цифровых сертификата. Возможно, распространялся через USB-накопители, после попадания во внутреннюю сеть скрытно распространялся, находил нужные ПЛК, перехватывал контроль над ними и (в случае с Натанзом) изменял скорость вращения роторов центрифуг, вызывая их ускоренный физический износ. В то же время на рабочие станции АСУ ТП отсылалась заранее сохраненная червем информация о штатной работе всех центрифуг, что позволяло Stuxnet в течение долгого времени действовать скрытно.

Учитывая опыт Stuxnet, необходимо понимать, что инцидент в Натанзе не стал единичным примером использования ИКТ для нарушения работы объектов КИИ, а спектр ИКТ-угроз таким объектам не исчерпывается операциями государственных игроков с мотивами стратегического саботажа. За последние годы в открытом доступе неоднократно появлялись сообщения об инцидентах, связанных с вмешательством в работу объектов КИИ в различных секторах национального хозяйства, включая атомную отрасль:

Читать дальшеИнтервал:

Закладка: