Денис Колисниченко - Анонимность и безопасность в Интернете. От «чайника» к пользователю

- Название:Анонимность и безопасность в Интернете. От «чайника» к пользователю

- Автор:

- Жанр:

- Издательство:Литагент «БХВ»cdf56a9a-b69e-11e0-9959-47117d41cf4b

- Год:2014

- Город:Санкт-Петербург

- ISBN:978-5-9775-0363-1

- Рейтинг:

- Избранное:Добавить в избранное

-

Отзывы:

-

Ваша оценка:

Денис Колисниченко - Анонимность и безопасность в Интернете. От «чайника» к пользователю краткое содержание

Простым и понятным языком рассказано, как скрыть свое местонахождение и IP-адрес, используя анонимные сети Tor и I2P, посетить заблокированные администратором сайты, защитить личную переписку от посторонних глаз, избавиться от спама, зашифровать программой TrueCrypt данные, хранящиеся на жестком диске и передающиеся по сети. Отдельное внимание уделено защите домашней сети от нежданных гостей, от соседей, использующих чужую беспроводную сеть, выбору антивируса и брандмауэра (на примере Comodo Internet Security). Показано, как защитить свою страничку в социальной сети, удалить файлы без возможности восстановления и многое другое.

Для широкого круга пользователей

Анонимность и безопасность в Интернете. От «чайника» к пользователю - читать онлайн бесплатно ознакомительный отрывок

Интервал:

Закладка:

Существует много программ для хранения и автоматического ввода паролей. Раньше я пользовался программой Password Commander – довольно удобным менеджером паролей, но, к сожалению, его разработка прекращена. Сейчас в Интернете можно найти старые версии этой программы, но применить их получится разве что пользователям Windows 2000/Windows XP.

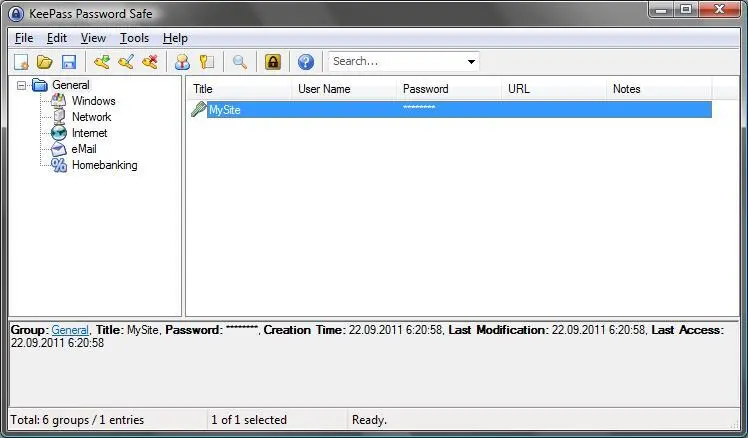

Пользователям более новых операционных систем (Vista, Windows 7) рекомендую попробовать программу KeePass Password Safe – бесплатную утилиту, имеющую к тому же portable-версию, что позволяет запускать ее с флешки. Скачать программу можно по адресу: http://keepass.info/download.html.

Принцип работы этой программы (рис. 9.2) очень прост. Сначала нужно создать базу паролей с помощью команды File | New. При этом вас попросят ввести главный пароль для этой базы – он будет использоваться по умолчанию для всех остальных парольных записей, но при необходимости вы можете указать отдельный пароль для каждой записи.

Рис. 9.2.Основное окно программы KeePass

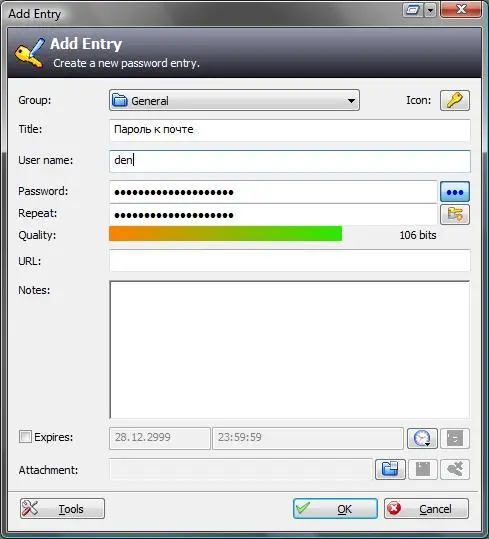

После создания базы данных паролей нужно добавить в нее несколько записей. Каждая запись – это пароль для доступа к чему-то. Выполните команду Edit | Add entry. В открывшемся окне (рис. 9.3) введите описание пароля, имя пользователя (если нужно) и сам пароль. Созданный пароль появится в выбранной группе паролей (задается параметром Group). Для копирования пароля щелкните по записи и нажмите комбинацию клавиш +. Для копирования имени пользователя используется комбинация +. Затем перейдите в форму для ввода паролей и вставьте имя пользователя и пароль.

Рис. 9.3.Добавления пароля

Как видите, использование подобных программ не вызывает каких-либо затруднений. На практике они очень облегчают жизнь, особенно, если у вас отдельный пароль к каждому ресурсу. Помнить 20–30 разных и сложных паролей просто невозможно.

Кроме программы KeePass могу порекомендовать программу Secure Data Manager ( http://sdm.sourceforge.net/). Вот только для работы этой программы нужна виртуальная машина Java 1.4.1 JRE (J2SETM v 1.4.1) или более новая. Если таковая не установлена в вашей системе, ее придется установить. Программа сама по себе довольно удобная, архив с программой занимает всего 2 Мбайт, а вот JRE… Нет смысла устанавливать JRE в свою систему, особенно, если в данный момент она вам не нужна, да и устанавливать JRE ради программы в 2 Мбайт – это как из пушки по воробьям…

А так – обе программы (KeePass и Secure Data Manager) являются программами с открытым кодом и распространяются по лицензии GPL, а это автоматически означает отсутствие "черных ходов" – можете быть уверены, эти программы не "сливают" на сторону ваши пароли. Исходный код этих программ доступен любому желающему, поэтому, если бы программы передавали пароли третьим лицам, это было бы сразу ясно.

Однако помните, что раз исходный код программ доступен каждому желающему, скачивать программы можно только с их официальных сайтов, а не с разных "файлопомоек", где злоумышленники могут изменить код программы, откомпилировать ее и выложить в общий доступ. Если вы скачаете такую "модифицированную" программу, есть вероятность, что ваши пароли будут кому-то переданы, а этого не хотелось бы…

Какой способ использую я? Раньше – менеджер паролей, сейчас вернулся к более консервативному способу – зашифрованному текстовому файлу, хотя признаю, что использование менеджеров паролей – более удобный способ.

А о шифровании данных мы поговорим в главе 10 .

Глава 10. Ваш личный сейф. Шифрование информации и пароли

10.1. Пароль на BIOS: ставить ли?

Любой компьютер, будь то ноутбук или стационарный компьютер, позволяет установить пароль на BIOS – при включении компьютера (еще до загрузки ОС) вы увидите запрос на ввод пароля. Если пароль неправильный, компьютер даже не подумает загружать операционную систему.

Стоит ли устанавливать пароль на BIOS или ограничиться паролем учетной записи? Вы должны понимать, что пароль на BIOS – не панацея, и отпугнет он только дилетанта. Если кому-то в руки (а мы говорим именно о физическом доступе к компьютеру – ведь по сети пароль BIOS не введешь) попадет ваш компьютер, обойти такой пароль не составит труда.

Во-первых, есть так называемые инженерные пароли – универсальные пароли, при вводе которых гарантируется доступ в BIOS. Какой именно инженерный пароль подойдет к вашему компьютеру, зависит от производителя и номера версии BIOS. Так что злоумышленнику не обязательно долго заниматься перебором вашего пароля, если он знает инженерный пароль.

Во-вторых, для сброса пароля BIOS достаточно выполнить несложную процедуру его сброса – переключить первый джампер материнской платы в положение сброса или просто отключить батарейку на несколько минут. Вариант с батарейкой универсальный, поскольку избавляет от необходимости искать первый джампер и читать документацию по материнской плате.

Другое дело – ноутбуки. Некоторые модели нельзя разобрать с помощью обычной отвертки – нужна специальная, а обычной можно сорвать шлицы винтов, после чего открыть корпус вообще будет проблематично. Одним словом, пароль на BIOS может создать больше проблем владельцу ноутбука, нежели злоумышленнику. Ведь если вы забудете пароль и не сможете разобрать ноутбук (вопрос о гарантии сейчас поднимать не будем), то придется обращаться в сервисный центр – только они смогут сбросить пароль. Вот только там еще придется доказывать, что ноутбук ваш… Надеюсь, у вас сохранились гарантийный талон, чек, упаковка и прочие принадлежности, способные доказать законность владения (что вы ни у кого его не украли).

А злоумышленник? Даже если у него не будет специальной отвертки, ему проще вытащить жесткий диск (он закрывается крышкой, прикрученной к корпусу четырьмя винтами) и подключить его к своему компьютеру. Это раньше для подключения жесткого диска от ноутбука к стационарному компьютеру нужен был специальный адаптер, сегодня на ноутбуки устанавливаются обычные SATA-диски, которые отличаются от своих стационарных собратьев только меньшими размерами.

Как видите, проку от пароля на BIOS нет. Впрочем, из каждого правила есть исключения. Большинство BIOS позволяют установить пароли раздельно: на загрузку компьютера и на вход в SETUP – программу настройки BIOS компьютера. Я бы рекомендовал установить пароль именно на BIOS SETUP – дабы дети или просто малограмотные в компьютерном смысле пользователи, работающие с вашим компьютером, не смогли установить в BIOS SETUP неправильные параметры. В этом случае загрузка системы будет произведена без пароля, а если кто-то захочет войти в SETUP, компьютер попросит его ввести пароль.

Читать дальшеИнтервал:

Закладка: