Денис Колисниченко - Анонимность и безопасность в Интернете. От «чайника» к пользователю

- Название:Анонимность и безопасность в Интернете. От «чайника» к пользователю

- Автор:

- Жанр:

- Издательство:Литагент «БХВ»cdf56a9a-b69e-11e0-9959-47117d41cf4b

- Год:2014

- Город:Санкт-Петербург

- ISBN:978-5-9775-0363-1

- Рейтинг:

- Избранное:Добавить в избранное

-

Отзывы:

-

Ваша оценка:

Денис Колисниченко - Анонимность и безопасность в Интернете. От «чайника» к пользователю краткое содержание

Простым и понятным языком рассказано, как скрыть свое местонахождение и IP-адрес, используя анонимные сети Tor и I2P, посетить заблокированные администратором сайты, защитить личную переписку от посторонних глаз, избавиться от спама, зашифровать программой TrueCrypt данные, хранящиеся на жестком диске и передающиеся по сети. Отдельное внимание уделено защите домашней сети от нежданных гостей, от соседей, использующих чужую беспроводную сеть, выбору антивируса и брандмауэра (на примере Comodo Internet Security). Показано, как защитить свою страничку в социальной сети, удалить файлы без возможности восстановления и многое другое.

Для широкого круга пользователей

Анонимность и безопасность в Интернете. От «чайника» к пользователю - читать онлайн бесплатно ознакомительный отрывок

Интервал:

Закладка:

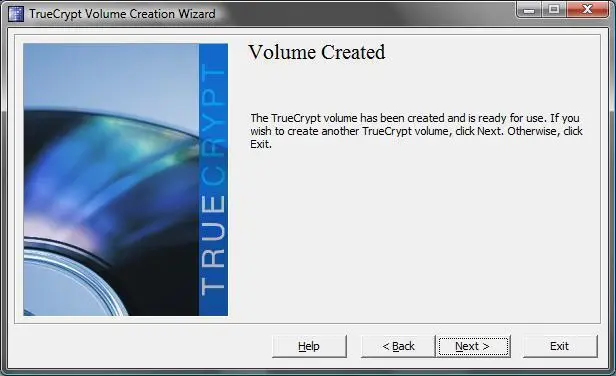

Рис. 10.25.Мастер создания зашифрованного диска завершил свою работу

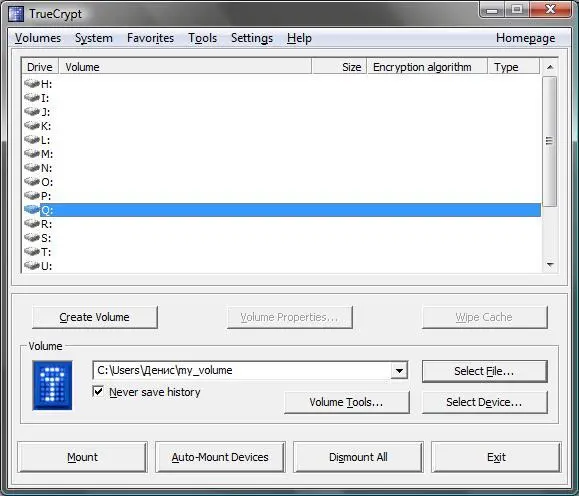

Виртуальный жесткий диск после создания нужно подмонтировать . Для этого в основном окне программы (рис. 10.26) выберите букву устройства, которая будет использоваться для доступа к виртуальному диску, затем – файл виртуального диска (нажав кнопку Select File) и нажмите кнопку Mount.

Рис. 10.26.Выбор файла виртуального диска

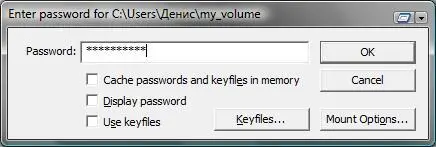

Программа попросит указать пароль для доступа к тому (рис. 10.27). Если при создании тома вы решили использовать ключевые файлы, установите флажок Use keyfilesи нажмите кнопку Keyfilesдля выбора ключевых файлов.

Рис. 10.27.Ввод пароля при монтировании тома

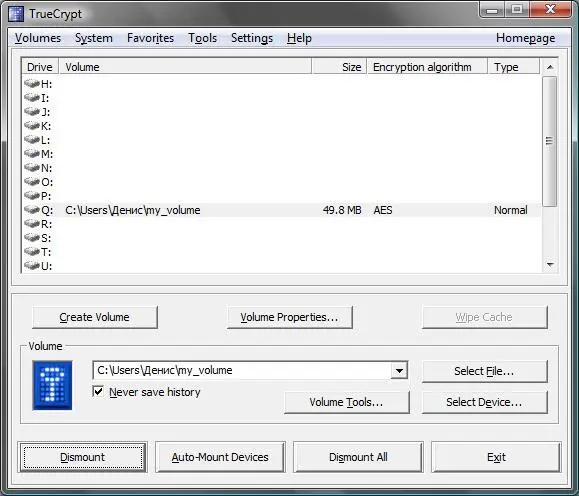

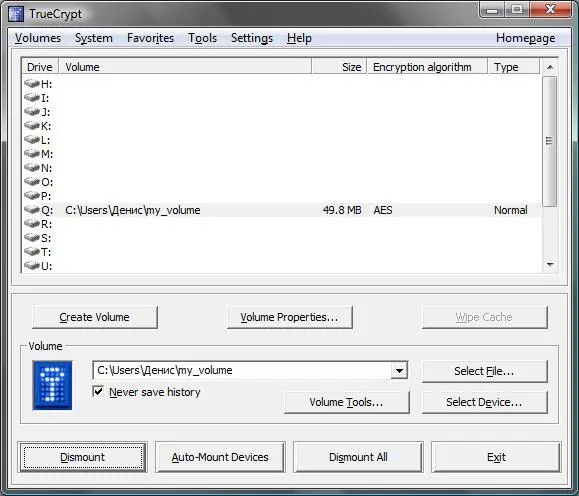

В основном окне программы (рис. 10.28) вы увидите, что том подмонтирован (конечно, при условии правильного ввода пароля). В нашем случае том подмонтирован как диск Q:, размер тома – 49,8 Мбайт, алгоритм – AES.

Рис. 10.28.Виртуальный диск подмонтирован

После монтирования вы можете открывать окно Компьютери работать с зашифрованным диском как с самым обычным диском (рис. 10.29). Никаких ограничений на использование виртуального диска нет.

Рис. 10.29.Виртуальный диск Q: в окне Компьютер

Закончив работу с виртуальным диском, перейдите в окно программы TrueCrypt (см. рис. 10.28), выберите смонтированный диск и нажмите кнопку Dismount.

Как видите, ничего сложного в использовании TrueCrypt нет. На досуге рекомендую прочитать PDF-файл, поставляемый вместе с программой, – в нем вы найдете много интересного. Одно плохо – нет его русской версии, поэтому если с английским не все хорошо, можете посетить сайт русскоязычного сообщества TrueCrypt: http://truecrypt.org.ua/docs.

10.6. Удаление информации без возможности восстановления

Когда вы удаляете файл, на самом деле он с жесткого диска не удаляется. Просто запись о файле удаляется из таблицы размещения файлов (не говоря уже о том, что существует копия этой таблицы – по ней и производится восстановление удаленных файлов). И несмотря на то, что файл якобы удален, все данные, содержащиеся в нем, физически все еще на жестком диске находятся. Система перезапишет их только тогда, когда ей понадобится дисковое пространство, которое раньше занимал удаленный файл. Учитывая огромную емкость современных жестких дисков, может пройти несколько месяцев с момента удаления файла, а содержащиеся в нем данные все еще будут находиться на жестком диске с возможностью их восстановления.

Из личной практики

Вообще-то, как подмечено лично мной, при удалении файлов работает закон Мерфи, который вполне можно назвать законом подлости. Если вы случайно удаляете важный файл, его зачастую нельзя восстановить или удается восстановить только частично – видите ли, системе срочно понадобилось место, которое раньше занимал важный для вас файл.

Когда же вы удаляете, например, компрометирующие вас файлы, физически они еще долго находятся на жестком диске и свободно могут быть восстановлены…

Существует несколько способов безвозвратного удаления данных:

✓ микроволновка – жесткий диск извлекается из компьютера и помещается в микроволновую печь. Включаете печь на одну минуту, а сами немедленно покидаете помещение и вызываете пожарную охрану или готовите огнетушитель. Недостаток у этого способа один – кроме жесткого диска будет повреждена еще и ни в чем не повинная печь;

✓ молоток – достаточно несколько раз изо всех сил ударить увесистым молотком по жесткому диску, и все данные будут удалены.

Оба эти способа хороши, когда вашу дверь уже взламывают, и нет времени искать утилиту для безопасного удаления файлов. Но недостатки у них тоже имеются: вы несете определенные финансовые потери (в первом случае пострадает печь и жесткий диск, во втором – только жесткий диск), а также данные удаляются все без разбора. Дабы не прибегать к помощи молотка, нужно заранее позаботиться о выборе программы для безопасного удаления данных. Перед удалением файла такие программы вычищают все блоки жесткого диска, занимаемые файлом. После удаления записи о файле из таблицы размещения все блоки данных файла перезаписываются случайной информацией или просто нулями, то есть происходит физическое удаление данных с жесткого диска.

Существует много программ подобного рода, но я остановил свой выбор на программе Eraser, скачать которую можно абсолютно бесплатно с сайта разработчика: http://eraser.heidi.ie/. Почему именно эта программа? Да потому что она, в отличие от некоторых других, нормально работает с Windows 7.

Разобраться с использованием программы очень просто – с этим вы справитесь и без моих комментариев. Единственное, что нужно отметить – программа требует. NET Framework, поэтому перед установкой программы нужно скачать и установить эту платформу. Благо, она доступна бесплатно и ее скачать можно с сайта Microsoft: http://www.microsoft.com/downloads/ru-ru/details.aspx?familyid=9cfb2d51-5ff4-4491-b0e5-b386f32c0992.

В четвертой части книги вы узнаете, как не допустить ошибок, ведущих к потере анонимности, и какие лучше использовать программы для работы в Интернете.

Часть IV

Чтобы вас не рассекретили…

В этой небольшой части книги будут рассмотрены дополнительные рекомендации, позволяющие остаться незамеченным в Сети.

Глава 11. Ошибки, ведущие к утрате анонимности

11.1. Как не совершать ошибок?

Очень легко нечаянно себя рассекретить. Достаточно один раз без анонимизации зайти под своим "анонимным именем" на ресурс, на который вы обычно заходили анонимно. Это самая распространенная ошибка – просто зашли на сайт из другого браузера, не настроенного на Tor или другой анонимный прокси, или же не обратили внимание на невключенный Torbutton, а Tor оказалась выключенной.

Читать дальшеИнтервал:

Закладка: