А. Белоус - Кибероружие и кибербезопасность. О сложных вещах простыми словами

- Название:Кибероружие и кибербезопасность. О сложных вещах простыми словами

- Автор:

- Жанр:

- Издательство:Инфра-Инженерия

- Год:2020

- ISBN:978-5-9729-0486-0

- Рейтинг:

- Избранное:Добавить в избранное

-

Отзывы:

-

Ваша оценка:

А. Белоус - Кибероружие и кибербезопасность. О сложных вещах простыми словами краткое содержание

Для технических специалистов в области микроэлектроники, информационных технологии и безопасности. Также книга будет полезна преподавателям вузов, студентам, изучающим информационные технологии.

Кибероружие и кибербезопасность. О сложных вещах простыми словами - читать онлайн бесплатно ознакомительный отрывок

Интервал:

Закладка:

Рассмотрены основные признаки появления вируса в вашем компьютере, дан краткий исторический обзор вирусов и основных вирусных эпидемий.

Приведена подробная классификация компьютерных вирусов. Хотя сегодня единой «общепринятой» классификации вирусов не существует, но обычно все многочисленные разновидности вирусов эксперты класспфпцируют по следующим основным признакам:

• деструктивным возможностям;

• способу заражения объекта атаки;

• среде обитания вируса;

• особенностям алгоритма реализации.

В свою очередь, по «деструктивному воздействию» все компьютерные вирусы можно условно разделить на три основные категории: безвредные вирусы, опасные вирусы, очень опасные вирусы.

По признаку «способ заражения» все вирусы можно разделить на две группы — так называемые резидентные и нерезидентные вирусы. Это весьма условное разделение.

Резидентные вирусы. Чаще всего эти вирусы являются одной из разновидностей файловых и загрузочных вирусов. Причем самой опасной их разновидностью.

Покажем, что такой резидентный вирус при заражении (инфицировании) атакуемого компьютера оставляет в его оперативной памяти свою так называемую резидентную часть, которая потом автоматически перехватывает любое обращение операционной системы к объектам заражения (файлам, загрузочным секторам дисков и т. п.) и внедряется в них. Эти резидентные вирусы затем «поселяются» в памяти компьютера (системы) и являются активными вплоть до их выключения по команде злоумышленника пли перезагрузки компьютера.

Нерезидентные вирусы,обладая практически аналогичными возможностями отличаются только тем. что они не заражают память компьютера и являются активными только некоторое ограниченное время, которое пожелает установить злоумышленник.

По «среде обитания» все вирусы разделены на четыре основные группы (не считая пх комбинаций): файловые вирусы.До появления Интернета именно эти вирусы были самыми распространенными. На сегодняшний день известны зловредные программы, заражающие все типы выполняемых объектов любой операционной системы.

Отдельный раздел главы посвящен рассмотрению особенностям применения вируса Stuxnet, как первого официально признанного случая применения кибероружия.

Особенностью этого вируса является тот факт, что он умеет сам принимать команды и обновляться децентрализованно. А самое главное отличие — этот вирус не рассылал спам, не форматировал диск и даже не крал банковские данные. Он занимался вредительством на производстве. Точнее, он атаковал индустриальные системы контроля и управления, использующие софт под названием Simatic WinCC. Что еще сенсационней. Stuxnet скрытно прописывает себя на программируемые микросхемы контроллеров, которые используются непосредственно для управления оборудованием и контроля за производством, маскируется и «убивает» конкретный технологический процесс. Причем не любой случайный процесс, а возвращающий определенный код. К сожалению, что этот код означает, экспертам на момент выхода книги пока неизвестно. Это, кстати, объясняет его способ распространения через «флешки» — ведь все современные промышленные системы в целях безопасности чрезвычайно редко подключены к Интернету.

Глава 1.

Краткое введение в проблемы кибероружия

1.1. Основные эпизоды из предистории развития кибероружия

Об истории создания и развития кибероружия и его компонентов сегодня написано достаточно много статей и книг, в том числе наша двухтомная техническая энциклопедия по программным и аппаратным троянам [1]. эта тема постоянно и активно обсуждается в СМИ. поэтому здесь мы очень кратко перечислим только основные эпизоды хронологического пути развития этого «многоцелевого» и опасного оружия.

Если первые хакеры, разрабатывая свои экспериментальные программки, часто попросту желали бесплатно общаться по телефону или более детально разобраться с нюансами функционирования компьютерных сетей, то со временем цели и задачи компьютерных «взломщиков» становились все более опасными. В наши дни онп могут реально угрожать безопасности людей и даже целых государств.

Прежде всего следует отметить, что в жаргоне студентов Массачусетсского технологического института (MTII) в конце 60-х годов словом «хакер» называли того, кто мог решить какую-либо сложную техническую задачу необычным, но эффективным способом. Считается, что термин происходит от английского глагола «to hack», ближайший аналог которого в русском языке — «справляться». И хотя до появления Интернета было еще далеко, это слово прижилось и сохранилось в лексиконе современных специалистов в области информационной безопасности.

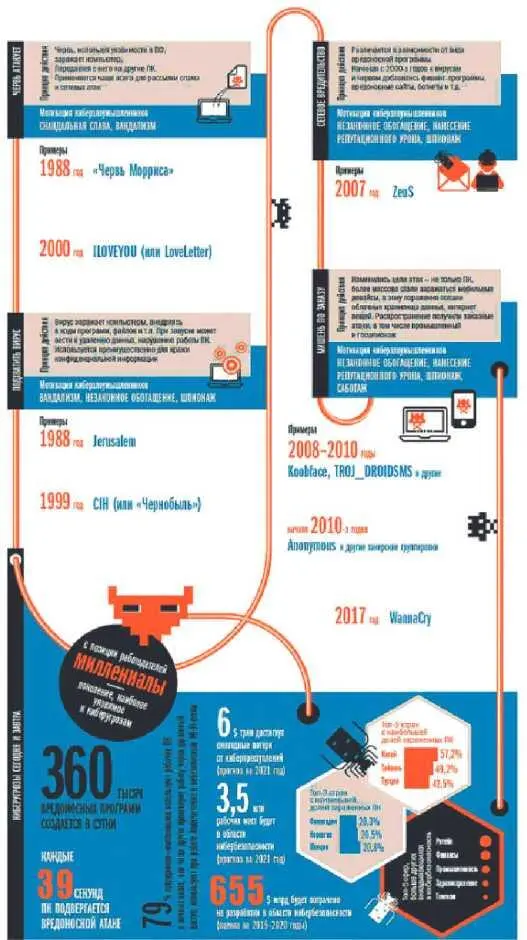

Puc.1. 1. Цифровые твари и где они обитают [2]

На рис. 1.1 представлен в иллюстративном виде ход эволюции «цифровых тварей», как их часто называют журналисты.

В период 1970–1979 гг. наблюдалась настоящая эпидемия телефонного мошенничества. Хакеры «докомпьютерной эры» называли себя «фрикерами» (каламбур от слов «phreak» и «phone»). Фрикеры взламывали телефонные сети, в основном, только для того, чтобы звонить бесплатно. Самым известным из фрикеров стал американец Джон Дрейпер по прозвищу «Капитан Кранч», который научился имитировать сигнал телефонной линии с помощью обычного игрушечного свистка.

Начало следующего десятилетия (1980–1989 гг.) характеризуется появлением первых компьютерных хакеров. Так. 17-летний Кевин Митник из Лос-Анджелеса в 1980 году одним из первых «взломал» компьютерную сеть. Для начала он взломал локальную сеть в своей школе, а затем неоднократно проникал в сети различных телефонных компаний, чтобы получать конфиденциальную информацию о технологиях связи н совершенствовать свое мастерство. Вскоре Митника разоблачили, он несколько раз приговаривался к разным срокам заключения. но не оставил своего увлечения, хотя ему и было официально запрещено пользоваться не только компьютером, но и телефоном — это ограничение было снято только в 2003 году.

Считается, первым хакером в СССР был Мурат Уртембаев — программист, работавший на Волжском автозаводе. Взломав в 1983 г. систему подачи деталей на конвейер, он изменил ее настройки, что должно было дезорганизовать работу предприятия. Уртембаев планировал сразу же после фиксации факта сбоя самостоятельно его и устранить, чтобы получить за это премию. Но сбои произошел раньше, пока его создатель был в отпуске. В итоге после длительного расследования первому советскому хакеру дали условный срок «за хулиганство», обязали его возместить материальный ущерб и разжаловали в слесари. Хотя времена меняются, но даже сегодня одним из самых слабых звеньев в безопасности компании может стать сотрудник. Для того, чтобы избежать возможных угроз существуют специальные программы, например. Kaspersky Endpoint Security для бизнеса.

Читать дальшеИнтервал:

Закладка: