А. Белоус - Кибероружие и кибербезопасность. О сложных вещах простыми словами

- Название:Кибероружие и кибербезопасность. О сложных вещах простыми словами

- Автор:

- Жанр:

- Издательство:Инфра-Инженерия

- Год:2020

- ISBN:978-5-9729-0486-0

- Рейтинг:

- Избранное:Добавить в избранное

-

Отзывы:

-

Ваша оценка:

А. Белоус - Кибероружие и кибербезопасность. О сложных вещах простыми словами краткое содержание

Для технических специалистов в области микроэлектроники, информационных технологии и безопасности. Также книга будет полезна преподавателям вузов, студентам, изучающим информационные технологии.

Кибероружие и кибербезопасность. О сложных вещах простыми словами - читать онлайн бесплатно ознакомительный отрывок

Интервал:

Закладка:

Специалистами Министерства обороны США, а также входящими в его структуру разведывательными сообществами (Федеральное бюро расследований, Агентство Национальной Безопасности в повседневной практике очень часто используется термин — «технологии контроля безопасности в микроэлектронике». В основе определения этого термина лежит известное сегодня только «западным» разработчикам микросхем выражение: «Контроль безопасности в микроэлектронике абсолютно необходим, если у вас нет надежного фаундри».

7.8.3. Место и роль технологий контроля безопасности в современной микроэлектронике

Как было показано в [1], в основе функционирования системы контроля безопасности микроэлектронных изделий лежит так называемый принцип «золотой пятерки безопасности». Эта «золотая пятерка безопасности» в США была сформирована в результате многолетней скоординированной деятельности военных, разведслужб, промышленных и правительственных органов США в области обеспечения каналов поставок так называемых «достоверных» микросхем иностранного производства (рис. 7.21).

Американская «золотая пятерка безопасности» — это свод «толстых» комплексов нормативно-технических документов, различных правительственных директив и постоянно действующих программ, конкретных мероприятий по обеспечению безопасности каналов поставки микросхем для Министерства обороны США, НАСА и стран НАТО, спроектированных в США, но изготовленных за пределами этой страны, в основном, на полупроводниковых фабриках ЮВА. Эти пять базовых направлений обеспечения защиты безопасности каналов поставок микросхем «иностранного» производства оформлены в виде соответствующих «томов» комплексов директивных, нормативно-технических и «правительственных» документов с единым (общим) подзаголовком, который в непрофессиональном авторском переводе на русский язык можно сформулировать так: «Иностранное вмешательство. Защита».

Рис. 7.21. Американская «золотая пятерка безопасности» — основные направления разработки комплексов нормативно-технических мероприятий, директив и программ обеспечения безопасности каналов поставки микросхем

Ниже конкретно перечислим эти комплексные направления контроля безопасности микроэлектронных изделий:

методы контроля и проверки безопасности микросхем (IRIS, TRUST, CRAFT);

методы контроля иностранных производств (EPIC, eFuse, SHIELD);

методы функционального контроля аппаратных троянов в микросхемах (SPADE, DAHI/CHIPS и др.);

методы искусственного разделения компонентов функционального контроля (LARPA TIC,VAPR и др.);

решения Правительства США в области утверждения перечня «надежных» поставщиков микросхем (надежных сертифицированных технологических линий, надежных сборочных производств).

В свою очередь, все методы контроля и проверки безопасности (первое направление «пятерки») можно разделить на три большие группы:

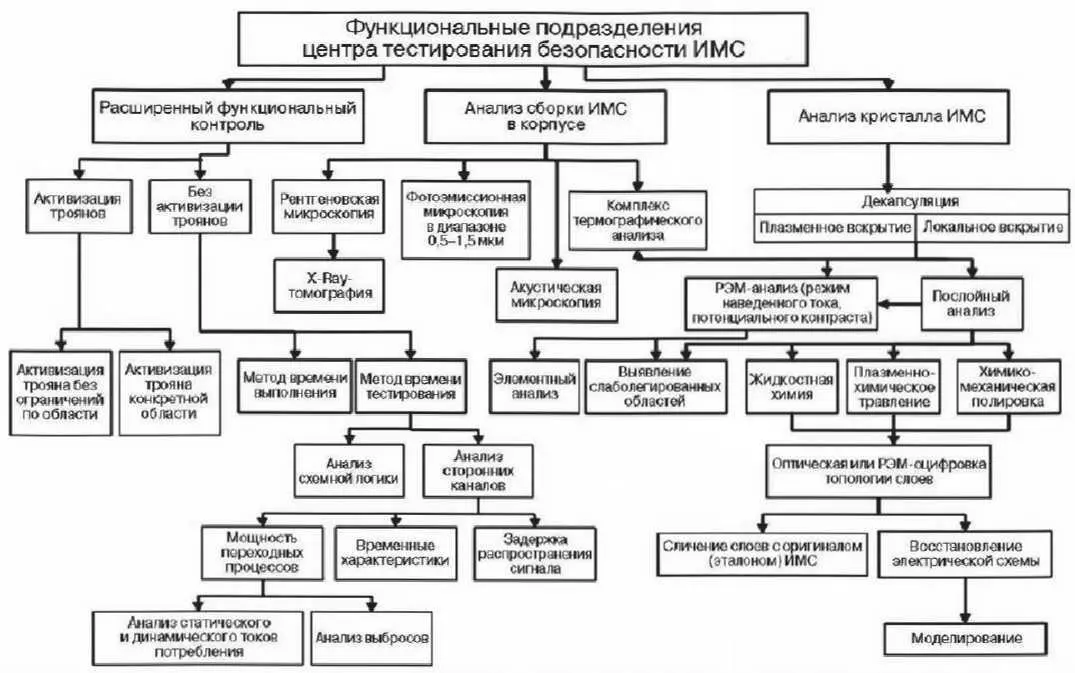

Рис. 7.22. Минимальный состав функциональных подразделений (лабораторий) центра тестирования безопасности микросхем

анализ кристаллов микросхем;

расширенный функциональный контроль с целью активации возможных скрытых аппаратных троянов в микросхемах;

углубленный анализ собранных в корпус микросхем, систем в корпусе и систем на кристалле (SoC).

В структуре Министерства обороны США в итоге был создан ряд специальных подразделений, наиболее известное из которых-специальное подразделение МО США — JFAC (Объединенный Федеративный Центр обеспечения надежности микросхем).

На рис. 7.22 представлена информация об основных функциональных подразделениях этого центра.

Сегодня в многомиллионной «долларовой стоимости» разработки современных микросхем (от 25 % до 75 % по экспертным оценкам западных специалистов) составляют затраты на обеспечение технологической безопасности микросхем (проверка на возможное наличие внедренных злоумышленниками аппаратных троянов). Такой большой разброс процентного соотношения стоимости работ зависит от конкретных требований конечного заказчика, от технологии изготовления микросхемы, от функциональной сложности исследуемой микросхемы, от ее целевого назначения. Как авторы показали в вышецитируемой технической энциклопедии, с увеличением степени интеграции, уменьшением уровня используемых проектных норм, резко возрастают технические проблемы, связанные с применением разработанных аналитических методов типа «анализ скрытых каналов, метод TESR, анализ тепловых излучений, метод анализа цепей питания, метод кольцевых генераторов и др.», и что соответствующее аналитическое оборудование стоит десятки миллионов долларов.

В том случае, если анализируемая микросхема предназначена для работы в составе особо важных, стратегических или военных электронных систем (атомная промышленность, высокоточное оружие, подводные лодки, космическая разведка и т. п.), для обеспечения заданного заказчиком высокого уровня технологической безопасности необходимо будет проводить не один/два, а максимальный цикл исследований с использованием всех самых современных (и не всегда публикуемых в открытой научно-технической печати) методов анализа и дорогостоящего оборудования.

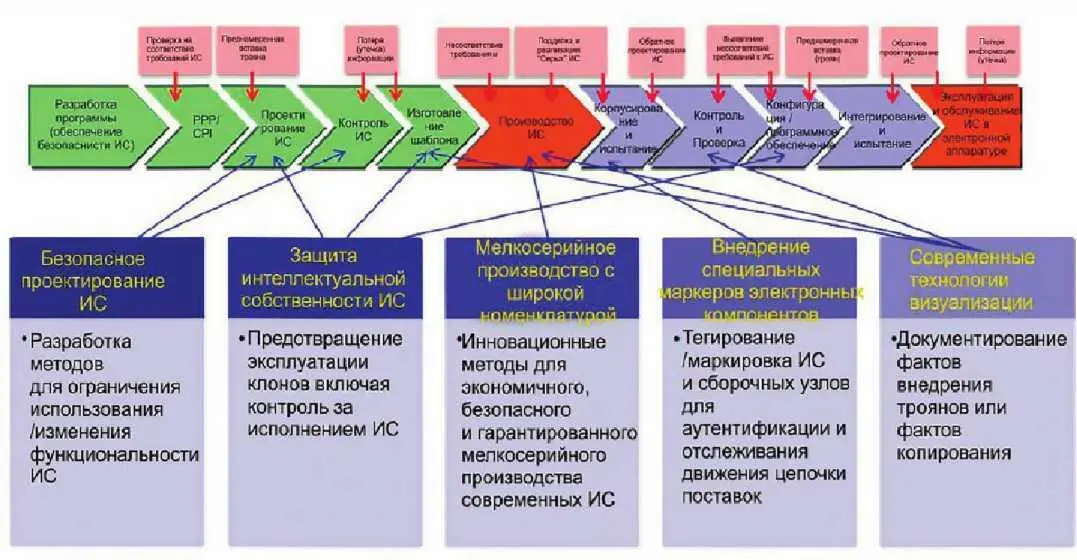

Возможные места внедрения троянов и демонстрация возможностей обеспечения безопасности при работе с переходными (пока не сертифицированными) поставщиками

Понятно, что организационная структура подобных Центров, как и описание конкретных задач, входящих в их состав функциональных подразделений (лабораторий), описание типа и характеристик используемого оборудования и методик анализа являются служебными и техническими ноу-хау соответствующих служб и департаментов МО США. Это — мировая практика. Действительно, что, например, «обычный читатель» может узнать о 18 ЦНИИ МО РФ, кроме самого факта его существования в структуре российского Министерства обороны?

На рис. 7.23 представлена последовательность основных этапов реализации цикла изготовления и контроля безопасности микросхем, изготовленных по заказу МО США на несертифициро-ванной (непроверенной, ненадежной) полупроводниковой фабрике. Здесь показан весь «жизненный цикл» изготовления микросхем для МО США с указанием как конкретных проверочных функций, так и возможных нежелательных последствий (утечки секретной информации, клонирования, поставки «серых» микросхем и т. п.).

Читать дальшеИнтервал:

Закладка: