Антон Воробьев - Методы и модели защиты информации. Часть 1. Моделироваание и оценка

- Название:Методы и модели защиты информации. Часть 1. Моделироваание и оценка

- Автор:

- Жанр:

- Издательство:неизвестно

- Год:неизвестен

- ISBN:9785449893451

- Рейтинг:

- Избранное:Добавить в избранное

-

Отзывы:

-

Ваша оценка:

Антон Воробьев - Методы и модели защиты информации. Часть 1. Моделироваание и оценка краткое содержание

Методы и модели защиты информации. Часть 1. Моделироваание и оценка - читать онлайн бесплатно ознакомительный отрывок

Интервал:

Закладка:

Иной подход к созданию таксономий заключается в виде использования списочных структур. Таксономии, основанные на списочных структурах, представляются как совокупность списков категорий атак. С одной стороны, возможна организация общих классов категорий атак, с другой – возможно создание объемного количества списков, каждый из которых детально описывает уникальный класс категорий. Данные подходы также слабо применяются на практике, так как для первого случая организуются наборы крайне обобщенных категорий атак, а во—втором случае, детализация списков категорий бесконечна.

В предлагаемой Саймоном Хэнсмэном таксономии используется иной подход, основанный на концепции «измерений» Бишопа. Введение «измерений» позволяет комплексно рассматривать каждую атаку отдельно. В таксономии рассматривается четыре измерения для классификации атак:

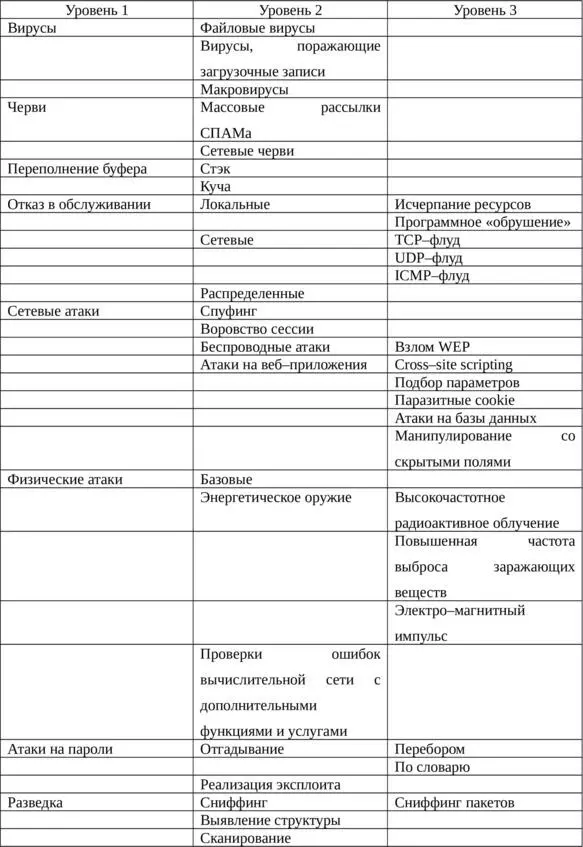

1. Первое (базовое) измерение используется для категорирования атаки относительно классов атак на основе вектора атаки. Под вектором атаки понимается метод, с помощью которого атака достигает своей цели. При отсутствии подходящего вектора, атака классифицируется в ближайшую по смыслу категорию (табл. 4).

Таблица 4 —Значения вектора атак таксономии

Хэнсмэна по уровням детализации

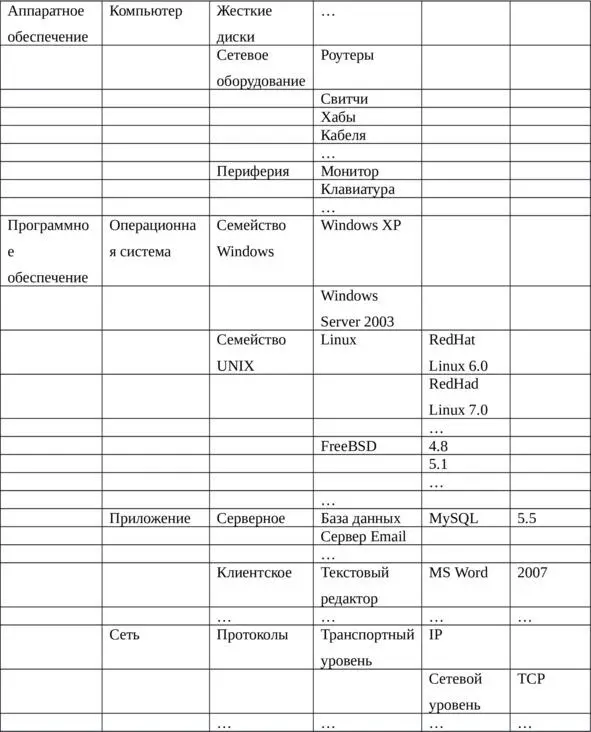

2. Вторым измерением, атака классифицируется по цели атаки. Степень детализированности измерения достигается указанием конкретной версии продукта, например Linux Kernel 3.5.1rc—1, или же покрывается определенным классом возможных целей, например Linux Kernel (табл. 5).

Таблица 5 – Список целей атак таксономии

Хэнсмэна по уровням детализации

3. Третье измерение используется для описания уязвимостей и эксплоитов, которыми реализуется данная атака. Измерение представляется списоком номеров CVE (Common Vulnerabilities and Exposures) известных уязвимостей по классификации проекта CVE [12].

Идея проекта CVE была предложена Мэнном (Mann) и Кристли (Christley) [24]и предлагает унифицированный способ представления определений уязвимостей. На данный момент, проект является стандартом де—факто описания уязвимостей, и его применение является желательным в таксономиях прикладного направления.

Дополнительно, в таксономии Хэнсмэна предполагается ситуация, когда на момент классификации атаки не существует ее описания (CVE—номера) уязвимости. В этом случае, предлагается использовать общие классы категорий атак процессной таксономией компьютерных и сетевых атак Ховарда [13], – уязвимость в реализации (логические ошибки в текстах программ), уязвимость в проекте, уязвимость в конфигурации. В данной таксономии рассматривается в качестве центрального понятия инцидент – совокупность атакующего, атаки и цели атаки. Главным ее отличием является наличие структурных элементов: инцидентов и события, – совокупности действия и целевого объекта. Предусматривается возможность комбинирования событий. Таким образом, в инциденте возможно вложение последовательность атак. Полезным свойством таксономии Ховарда является возможность описания неатомарных (составных) атак и учет их сценариев проведения. Однако, как указывается в тезисах докторской диссертации Лауфа, процессная таксономия привносит двусмысленность при классификации атаки на практике, так как нарушается свойство взаимного исключения.

4. Четвертое измерение используется для классификации атаки по наличию и виду полезной нагрузки (payload) или реализуемого эффекта. В большинстве случаев, в результате своей работы, с атакой привносится дополнительный эффект. Например, «вирус», используемый для установки потайного входа (backdoor) очевидно остается «вирусом», но несет в качестве полезной нагрузки программу потайного входа.

В качестве классов категорий полезной нагрузки, Хэнсмэн выделяет:

– Полезная нагрузка первого измерения – собственно полезная нагрузка является атакой;

– Повреждение информации;

– Раскрытие информации;

– Кража сервиса (подмена сервиса);

– Subversion – полезная нагрузка предоставляет контроль над частью ресурсов цели и использует их в своих целях.

В 1995 году, Бишоп [10] предложил классификацию относительно уязвимостей для UNIX—систем. Отличительная особенность его работы заключается в создании принципиально новый схемы классификации. Шесть «осей координат» представляются компонентами [7], [10]:

– Природа уязвимости – описывается природа ошибки в категориях протекционного анализа;

– Время появления уязвимости;

– Область применения – что может быть получено через уязвимость;

– Область воздействия – на что может повлиять уязвимость;

– Минимальное количество – минимальное количество этапов, необходимых для атаки;

– Источник – источник идентификации уязвимости.

Особенностью классификации Бишопа является использование подхода на основе концепции измерений, вместо табличных и древовидных классификаций. Каждая координатная ось представляется классификационной группой, отсчеты по которой являются элементы группы, а уязвимость описывается в виде некоторой точке в «пространстве» координатных осей. Данная схема именуется таксономией уязвимостей в концепции измерений. Таксономия Бишопа является ярким представителем групп таксономий уязвимостей.

Важной основой для разработки новых таксономий уязвимостей в области информационной безопасности послужили работы Бисби (Bisbey) и Холлингворса (Hollingworth), посвященные протекционному анализу [25], а также работы по исследованию защищенных операционных систем (RI SOS) Аббота (Abbott), Вебба (Webb) и др. [4]. Обе таксономии фокусируют внимание на классифицировании ошибок в программном обеспечении и приблизительно схожи между собой.

Непригодность практического применения таксономий [25], [4] в своей дальнейшей работе описали Бишоп и Бэйли [11] . Проблемой предложенных таксономии является двусмысленность в определениях своих классов, то есть в определениях нескольких классов некоторые уязвимости равносильны, что приводит к нарушению правила взаимоисключения между классами, и тем самым представляются малопригодными в прикладном смысле. Однако, данные работы [25], [4] заложили основу ценным концепциям, которые получили свое развитие в последующих исследованиях [10], [26], [].

Комбинированный подход к классификации уязвимостей прослеживается и в нормативно—распорядительной документации ФСТЭК России. В классификации уязвимостей, предлагаемой базовой моделью угроз ИСПДн (рисунок 1), также применяется комбинированный подход, основанный на идеях работ Ховарда, Хэнсмэна, Бишопа и др.

Читать дальшеИнтервал:

Закладка: