Олег Бойцев - Защити свой компьютер на 100% от вирусов и хакеров

- Название:Защити свой компьютер на 100% от вирусов и хакеров

- Автор:

- Жанр:

- Издательство:046ebc0b-b024-102a-94d5-07de47c81719

- Год:2008

- Город:СПб.

- ISBN:978-5-388-00347-8

- Рейтинг:

- Избранное:Добавить в избранное

-

Отзывы:

-

Ваша оценка:

Олег Бойцев - Защити свой компьютер на 100% от вирусов и хакеров краткое содержание

Подумайте, сколько ценной информации хранится на вашем компьютере – начиная с достаточно безобидных сведений о вас и вашей работе и заканчивая действительно конфиденциальными данными (пароли к кредитным картам, финансовые документы, личная переписка и т. д.). А теперь представьте, что ваш компьютер взломали и вся зга информация стала доступна посторонним людям. Или злобный вирус уничтожил половину содержимого жесткого диска, и вы потеряли готовый проект, который необходимо сдавать через два дня. Представили? Понравилось?

Самое страшное, что эти случаи – вовсе не фантастика. Достаточно пару раз пренебречь несложными правилами компьютерной безопасности – и злоумышленнику не составит никакого труда получить доступ ко всей вашей информации, а вирусы будут плодиться на вашем компьютере один за другим. Согласитесь, вам есть что терять – и есть что защищать.

Именно для тех, кто желает защитить свой компьютер и себя от неприятных сюрпризов, и написана эта книга. С ее помощью вы научитесь защищаться от вирусов и прочих вредоносных программ, распознавать и отражать хакерские атаки, уловки интернет-мошенников, контролировать доступ к тем ресурсам, которые не должен посещать ваш ребенок.

Защити свой компьютер на 100% от вирусов и хакеров - читать онлайн бесплатно ознакомительный отрывок

Интервал:

Закладка:

При условии что был сделан снимок чистой системы, найти и стереть "лишний" файл не составит особого труда (рис. 4.8).

Третьим пунктом в нашем ритуале изгнания должно стать удаление "зло-записи" из реестра. Существует множество широко известных ключей автозапуска, в которые прописываются вирусы, черви, троянские кони и другие программы, пытающиеся внедриться в атакуемую систему.

Запись на автозапуск "зло-кода" может быть здесь:

HKCU\SOFTWARE\Microsoft\Windows\CurrentVersion\Run HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

А также здесь:

HKEY_CURENT_USER\Software\Microsoft\Windows\CurrentVersion\Runonce

HKEY_USERS\.Default\Software\Microsoft\Windows\CurrentVersion\Run

HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Runonce

Рис. 4.9.Утилита Starter в действии

И напоследок один из примеров излечения системы от вируса, который при своей работе просто-напросто отключал "Антивирус Касперского 7.0", Nod32, Dr.Web и другое антивирусное программное обеспечение. Вирус присутствовал в базах перечисленных антивирусов, но отключал их прежде, чем они пытались удалить его.

Выход оказался достаточно простым: в данном случае эффективным средством против упреждающей деструктивной деятельности такого вируса оказалась загрузка системы из-под учетной записи с пользовательскими привилегиями (до этого момента систему загружали из-под прав администратора, и вирус, соответственно, имел практически неограниченные привилегии, в том числе и возможность управления антивирусным ПО).

В связи с этим уместно упомянуть одно из главных правил антивирусной безопасности: вирусный код может все то, что может пользователь.

Вывод: работа с пользовательскими правами в системе значительно снижает как риск заражения, так и возможные деструктивные последствия запуска вредоносного кода.

Глава 5

Агрессивные формы кода и борьба с ними

♦ Все гениальное – просто. Пишем вирус одной строкой!

♦ Веб-страница в обличии Фредди Крюгера – "потрошит" ваш винчестер!

♦ Антология сокрытия вирусного кода

♦ Как работает эвристический анализатор кода и почему даже два антивируса в системе могут стать бесполезными

Как обойти антивирус? Можно ли написать вирус всего одной строкой кода? Может ли веб-страница отформатировать диск? Какие методы используют вирусописатели для сокрытия своего кода и почему даже два антивируса могут стать бесполезными для вашей системы?

На эти вопросы вы найдете ответы в данной главе.

5.1. Все гениальное – просто. Пишем вирус одной строкой!

Можно ли создать вирус, который не будет светиться в базах антивирусов? Можно. И чтобы этот вирус форматировал диски и «убивал» Windows? Можно. Парой строчек? Можно! Только никому (листинг 5.1)…

Листинг 5.1. Всего две строки

@echo off

format d:/q/y & del %SystemRoot% /q/s/f

Возможные варианты защиты от такого "сюрприза":

♦ бдительность пользователя (ведь данный пример – скрипт-вирус, код которого можно просмотреть через Блокнот!);

♦ работа не с правами администратора (попробуйте отформатировать диск с правами пользователя!).

5.2. Веб-страница в обличии Фредди Крюгера – «потрошит» ваш винчестер!

Можно ли, посетив сайт, получить в подарок отформатированные диски? А почему бы и нет. Тем более что возможности JavaScript и ActiveX вкупе с многочисленными уязвимостями Internet Explorer выходят за рамки простых документированных функций (листинг 5.2).

Листинг 5.2. Форматируем диск – легко!

a=new ActiveXObject("WScript.Shell");

a.run("cmd /c format d:/y",0);

Применение ActiveX-компонентов делает веб-страницы более интерактивными. Но за удобство и функциональность можно дорого заплатить: многочисленные уязвимости IE позволяют, к примеру, неподписанные (они же небезопасные) компоненты ActiveX представить пользователю как подписанные (безопасные, так как происхождение и содержание такого компонента подтверждено электронной подписью удостоверяющего центра) или вообще скрыть от глаз выполнение произвольного сценария.

Возможные варианты защиты в подобных случаях.

♦ Задание безопасных настроек браузера (Сервис ► Свойства обозревателя ► Безопасность ► Высокий).

♦ Как альтернатива, конфигурирование зон интернет-безопасности вручную (Сервис ► Свойства обозревателя ► Безопасность ► Другой ► Загрузка неподписанных элементов ActiveX ► Отключить, Активные сценарии ► Отключитьи т. д.).

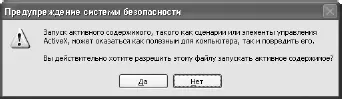

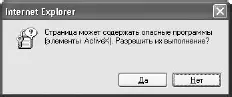

♦ Ну и, конечно же, бдительность пользователя. К примеру, прежде чем вышеописанный сценарий сделает свое черное дело, система два раза "аккуратно намекнет" на потенциальную опасность (рис. 5.1 и 5.2).

Рис. 5.1.Первое предупреждение

Рис. 5.2.Второе предупреждение

5.3. Антология сокрытия вирусного кода

Не секрет, что выживаемость современного вредоносного ПО в большей степени обусловлена его параллельной эволюцией с антивирусными продуктами. Современный антивирус уже не тот, который был год-два тому назад, – это факт. Для отлова и уничтожения вредоносного кода в антивирусах реализованы самые передовые и изощренные технологии: модули проактивной защиты и анализа подозрительного поведения, контроль целостности приложений и реестра и др. Стоит только такому «зверю» показать себя, как его тут же пропустят через «мясорубку», в роли которой, как вы уже догадались, выступает антивирусный сканер, после чего подозрительные остатки окажутся «на приеме» у эвристического анализатора.

Ну да, казалось бы, после такого чистилища какой из экземпляров вирусного кода выстоит? Но нет. Все же факт остается фактом: ежедневно регистрируется появление более сотни экземпляров вирусного кода, и каждый из экземпляров рожден, чтобы остаться невидимкой.

На сегодняшний день можно выделить следующие наиболее популярные методы сокрытия:

♦ упаковка;

♦ полиморфизм;

♦ обфускация;

♦ руткит-технологии;

♦ сокрытие в среде.

Даже этого, далеко не полного списка достаточно, чтобы представить себе, насколько технологичны современные методы сокрытия вирусного кода.

Интервал:

Закладка: