Коллектив Авторов - Цифровой журнал «Компьютерра» № 195

- Название:Цифровой журнал «Компьютерра» № 195

- Автор:

- Жанр:

- Издательство:неизвестно

- Год:неизвестен

- ISBN:нет данных

- Рейтинг:

- Избранное:Добавить в избранное

-

Отзывы:

-

Ваша оценка:

Коллектив Авторов - Цифровой журнал «Компьютерра» № 195 краткое содержание

Голубятня: «Тихоокеанский рубеж» — католическая экскурсия от экзорсизма к народному искусству Автор: Сергей Голубицкий

Многофункциональный исполнитель желаний экономкласса в силикетовом сейфе или халате Автор: Василий Щепетнёв

Интернет и подрастающее поколение: эволюция от Франкенштейна к Йеху Автор: Сергей Голубицкий

Меморандум Дилмы — анализ и перспективы Автор: Сергей Голубицкий

Обиженная на Америку HTC уходит в Китай: ждёт ли её там кто-нибудь? Автор: Сергей Голубицкий

«Бобби» против торрентов, или Что такое PIPCU Автор: Михаил Ваннах

Голубятня: «Молоток.Ру» — долгий путь от услуги к харассменту Автор: Сергей Голубицкий

Могут ли ИТ помочь семейному счастью, или Чем стоит заняться государству вместо «Электронного правительства» Автор: Дмитрий Мендрелюк

Волшебный инструмент Short Squeeze Автор: Сергей Голубицкий

О цвете кожи: опыт обсуждения одной адаптации человека с обоснованием далекоидущих выводов о специфике действия экологических факторов Автор: Дмитрий Шабанов

IT-рынокЧетыре сценария российского интернет-будущего Автор: Михаил Ваннах

Для чего стартапы уходят в море — и почему это не решает всех земных проблем? Автор: Евгений Золотов

Минкомсвязь, или Бессмысленный полёт мотылька в опасной близости от лампы Автор: о сокращении, или упрощении, или даже полной отмене <span style="white-space:nowrap">чего-либо</span>. Новостей много, но нет ничего, что было бы похоже на работу вообще и на построение информационного общества в частности — ну то есть вообще ничего такого. Сплошь одна бестолковая демшиза, которая ни с кем, кроме самой себя, не разговаривает и только изредка выкрикивает бессвязные и бессмысленные лозунги.

Отчислена! Начавшийся учебный год нанёс ещё один удар по персоналке Автор: Евгений Золотов

ПромзонаДва взгляда на будущее велосипедов Автор: Николай Маслухин

Гибрид мышки и сенсорного пера Автор: Николай Маслухин

Современный стул для классической библиотеки: Оксфордский университет подвёл итоги конкурса на дизайн новых стульев Автор: Николай Маслухин

Стена из Lego в швейцарском офисе Google в зависимости от освещения показывает разных героев «Звёздных войн» Автор: Николай Маслухин

NailDisplay: напёрсток с OLED-дисплеем в качестве дополнения к смартфону Автор: Николай Маслухин

ТехнологииTapTap: браслет, передающий прикосновения на расстоянии Автор: Андрей Васильков

Семь забавных «пасхальных яиц», или спрятанных сюрпризов, в сервисах Google Автор: Олег Нечай

Трудно быть героем: почему Ассанжу не понравилась «Пятая власть» Автор: Евгений Золотов

Через «интернет вещей» к «интернету всего» Автор: Михаил Ваннах

Удалённая деэлектрификация: как погасить огни большого города с ноутбука Автор: Андрей Васильков

Проклятье аккумуляции, или Почему не слышно про супермаховик? Автор: Евгений Золотов

Новые бионические протезы будут передавать тактильные ощущения Автор: Андрей Васильков

Виртуальная реальность: на пути к Шлему Ужаса Автор: Андрей Васильков

Робот и эхо далёкой войны Автор: Михаил Ваннах

Как T-Mobile US отменила международный роуминг и почему нам рано о подобном даже мечтать Автор: Евгений Золотов

ГидПревращаем смартфон или планшет под управлением Android в сервер Автор: Олег Нечай

Цифровой журнал «Компьютерра» № 195 - читать онлайн бесплатно полную версию (весь текст целиком)

Интервал:

Закладка:

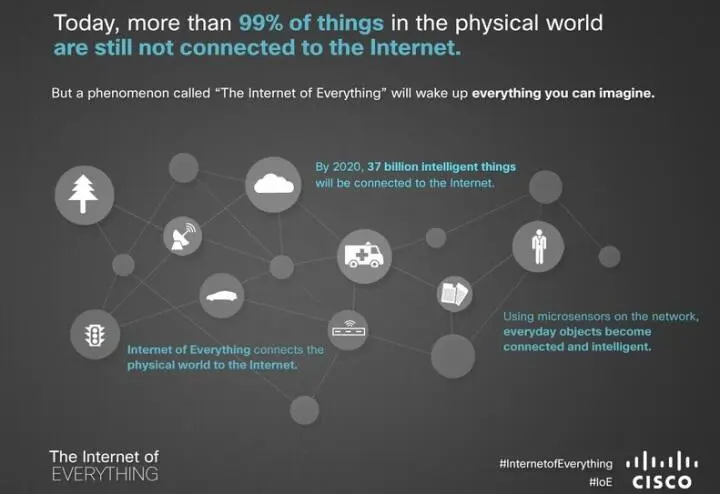

Ну а включение в «интернет всего» данных как отдельной категории неразрывно связано с оформляющейся идеологией и технологией Big Data. Причём — сразу по нескольким причинам. Прежде всего это масштабность самого «интернета всего». Ведь посмотрим на один лишь «интернет вещей», по оценкам International Data Corporation. Так, 212 миллиардов подключённых к 2020-му году к Сети устройств будут порождать такие объёмы данных, что для них даже и названия числительных не сразу вспомнишь. Ну и самое главное: паттерны обработки для этих данных не заданы. По стандартным технологиям их не обработаешь, придётся позволять данным самоорганизовываться, рассказывая о результатах другим машинам и людям.…

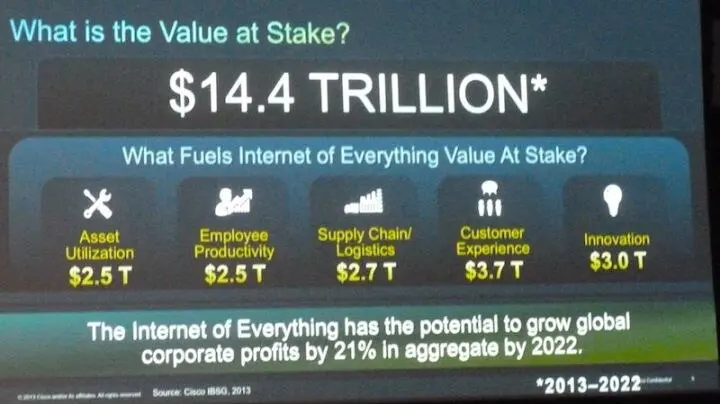

О развитии и непрерывном обновлении концепции «интернета всего» постоянно рассказывает в своем блогефутуролог компании Cisco Дэйв Эванс. «Интернет вещей» будет лишь отправной точкой для создания «всеобщего интернета». Ещё более известный визионер Рэй Курцвайль, прогнозы которого имеют свойство регулярно сбываться, говоритуже о триллионах и триллионах повсеместно размещенных и взаимодействующих в Сети устройств. Ну а практически мыслящий Джон Чемберс говорилв мае этого года на конференции AllThingsD's D11 о доходах в $14 трлн, которые в ближайшее десятилетие принесёт рыночное внедрение Internet of Things. (Напомним, что это более скромная оценка, чем у чисто консалтинговой IDC…)

Ну а доходы, которые принесёт «интернет всего», трудно даже переоценить. Равно как и влияние его на жизнь любого человека на нашей планете. Причём эти изменения — неизбежны. Речь идет ведь об объединении в систему того, что ныне уже существует и функционирует… Нужно лишь масштабировать нынешний интернет на целую планету.

И в конце разговора, начатого с рассмотрения проблемы «в целом», перейдём, как предписывают каноны «программирования сверху вниз», к техническим деталям. К той волшебной формуле, которая сделает всё вышеперечисленное возможным. И зовётся она «переход на протокол IPv6». Дело в том, что сетевые адреса старого протокола IPv4 были исчерпаны ещё в 2011 году, когда «интернет вещей» только рождался. А сотни миллиардов датчиков и десятки миллиардов автономных устройств потребуют нового, более объемного адресного пространства. IPv6 дает возможность иметь не менее 300 миллионов уникальных IP-адресов на каждого человека, что обеспечит возможность функционирования самого разумного окружения. Но использование данных возможностей потребует внедрения и уточнения стандартов сетевого оборудования — и вот этой-то скучной, но чрезвычайно важной работой и будет занята значительная часть участников конференции в Барселоне. Именно она проложит дорогу к будущим триллионам долларов и к технологическим чудесам…

К оглавлению

Удалённая деэлектрификация: как погасить огни большого города с ноутбука

Андрей Васильков

Опубликовано17 октября 2013

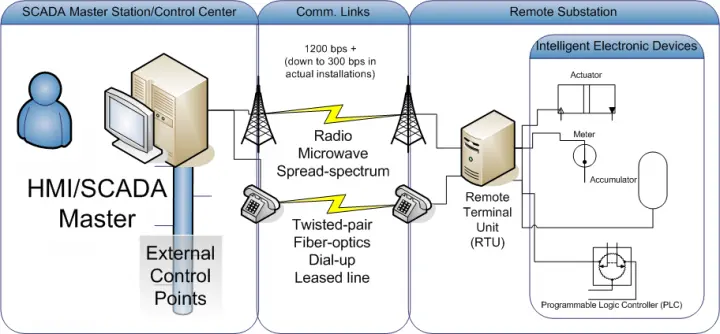

Двое исследователей — Адам Крейн (Adam Crain) и Крис Систранк (Chris Sistrunk) — обнаружилиболее двух десятков уязвимостей в системах управления критически важными узлами городской инфраструктуры. Они позволяют злоумышленникам удалённо вмешаться в работу серверов электрических подстанций и систем водоснабжения.

Систранк работает инженером-электриком в одной крупной американской компании. Он проводил аудит безопасности без санкций работодателя, поэтому в статье фигурирует под вымышленным именем.

Крейн действует официально. В прошлом году он основалконсалтинговую фирму Automatak, занимающуюся проверкой промышленных систем управления. Практически одновременно с Крисом он начал изучать их безопасность в апреле прошлого года. Резюме исследования, данное им в комментариях изданию Wired, звучит неутешительно:

«Мы обнаружили уязвимости практически во всех реализациях используемых программных продуктов и протоколов».

Среди найденных брешей в системе безопасности есть такие, которые дают возможность перевести управляющие серверы в режим бесконечного цикла, мешая операторам контролировать ключевые операции. Другие позволяют запустить на удалённом сервере произвольный код — вплоть до команд отключения подачи электроэнергии на отдельные узлы. Систранк поясняет, что современные промышленные объекты слишком сложны, чтобы управляться вручную. Операторы только контролируют работу автоматики:

«Каждая подстанция находится под контролем сервера, который управляется операторами. Имея контроль над сервером, вы контролируете всю систему. Вы можете включать и выключать питание любых узлов по своему желанию».

Уязвимости были найдены в программном обеспечении сетевых устройств, использующихся для связи между серверами и подстанциями. Эти продукты не подвергались серьёзным проверкам надёжности, потому что риски безопасности энергосистем всегда оценивались на более высоких уровнях IP-коммуникации. Они просто не воспринимались как возможная цель для реальной атаки.

До сих пор считалось, что злоумышленник может использовать уязвимости такого рода только в том случае, если получит физический доступ к оборудованию объекта. На них строгий пропускной режим и хорошая охрана – заборы с колючей проволокой, видеонаблюдение, датчики движения и служебные собаки. Вдобавок контролируется целостность кабелей, по которым происходит связь с сервером.

Однако это касается только крупных объектов. На маломощных и удалённых от центра города подстанциях, которые тоже входят в состав общей энергосистемы, физическая защита гораздо слабее. К тому же атакующему вовсе не обязательно проникать непосредственно на их территорию. Достаточно быть поблизости и вооружиться приёмопередатчиком помощнее.

Читать дальшеИнтервал:

Закладка: