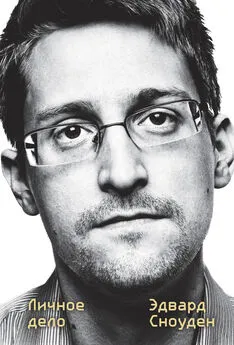

Эдвард Сноуден - Эдвард Сноуден. Личное дело

- Название:Эдвард Сноуден. Личное дело

- Автор:

- Жанр:

- Издательство:Эксмо

- Год:2020

- Город:Москва

- ISBN:978-5-04-107888-1

- Рейтинг:

- Избранное:Добавить в избранное

-

Отзывы:

-

Ваша оценка:

Эдвард Сноуден - Эдвард Сноуден. Личное дело краткое содержание

Мемуары Сноудена – это биография мальчишки, который вырос в свободном Интернете и в итоге стал его совестью и защитником. Это глубоко личная история, в которой, как в зеркале, отражается поразительная трансформация не только Америки, но и всего мира в целом. Сочетая трогательные рассказы о «хакерской» юности и становлении Интернета с безжалостной «внутренней кухней» американской разведки, книга Сноудена представляет собой важнейшие мемуары цифровой эпохи.

Эдвард Сноуден. Личное дело - читать онлайн бесплатно ознакомительный отрывок

Интервал:

Закладка:

Шифрование работает, объяснил я, посредством алгоритмов. «Алгоритм шифрования» – звучит устрашающе и выглядит так же, но сам концепт примитивен. Это математический метод, который трансформирует вашу информацию (электронные письма, телефонные звонки, фото, видео и другие файлы) таким образом, что она становится недоступной всякому, кто не имеет ключа шифрования. Можете представить современный алгоритм шифрования как волшебную палочку, который вы взмахнете над документом, превратив каждую букву в язык, на котором читаете только вы и те, кому вы доверяете. Ключ шифрования – как волшебные слова заклинания: именно они приводят волшебную палочку в действие. Не важно, сколько человек знают о вашей волшебной палочке, пока вы скрываете слова заклинания от тех, кому не доверяете.

«Алгоритмы шифрования» в основе своей – математические задачи, решение которых должно быть невероятно сложным даже для компьютера. Ключ шифрования – это подсказка, которая помогает компьютеру решить конкретный набор математических задач, которые использованы в шифре. Вы помещаете читаемые данные, именуемые «простым» или «открытым» текстом, в один конец алгоритма шифра, а на выходе получите невразумительную абракадабру, называемую криптотекстом. Если кто-нибудь захочет прочитать криптотекст, им нужно перевернуть его обратно, но только – что очень важно – правильным ключом. Тогда вновь всплывает изначальный «открытый текст». Разные алгоритмы обеспечивают разные уровни защиты, а безопасность ключа шифрования часто основывается на его длине, что определяет уровень сложности математической задачи, которая лежит в основе алгоритма. В алгоритмах, которые коррелируют с более длинными ключами, сложность загадки нарастает по экспоненте. Если мы представим себе, что злоумышленнику нужны сутки, чтобы взломать 64-битный алгоритм шифрования – который кодирует ваши данные одним из 2 64уникальных вариантов (18,446,744,073,709,551,616 – уникальные комбинации цифр), то ему понадобится вдвое больше времени, двое суток, чтобы взломать 65-битный алгоритм шифрования, и четверо суток, чтобы добраться до 66-битного ключа. А чтобы взломать 128-битное шифрование, потребуется в 2 64раза больше времени, чем сутки, – это 50 миллионов миллиардов лет. К тому времени, меня, надеюсь, простят.

Общаясь с журналистами, я пользовался 4096- и 8192-битными ключами шифрования. А это означало, что даже криптоаналитики АНБ при совокупной мощи всех своих машин не смогли бы забраться в мои диски – ввиду отсутствия крупных инноваций в вычислительных технологиях или фундаментального переосмысления принципов, по которым числа разлагаются на множители. Поэтому шифрование – самый лучший инструмент для противодействия слежке в любой ее форме. Если все наши данные, включая личные контакты, были бы зашифрованы подобным способом, от отправителя до получателя, ни одно правительство, ни одно ведомство, мыслимое сегодня, не смогло бы ничего в них понять. Правительство может продолжать перехватывать и накапливать сигналы, но оно будет перехватывать и накапливать ничего не значащий шум. Шифрование наших коммуникаций поможет стирать их из памяти любого, с кем мы общались. Оно отзовет право их просматривать тем, кому это право изначально не выдавалось.

У каждого правительства, рассчитывающего получить доступ в зашифрованные коммуникации, есть два варианта выбора: идти к хранителю ключей или идти за самим ключом. Первый случай подразумевает давление на специалистов по криптографии с тем, чтобы они продавали поддельные ключи шифрования; или давление на криптографическое сообщество, чтобы встроить в алгоритмы шифрования намеренные дефекты, которые оставляют возможность секретных точек входа – иначе «бэкдоры». Второй вариант подразумевает целенаправленные атаки на конечные точки коммуникаций, на аппаратное и на программное обеспечение, которое осуществляет процесс шифрования. Это подразумевает эксплуатацию уязвимостей, которые ищут, чтобы украсть ваши ключи – техника, которая раньше использовалась злоумышленниками, но теперь взятая на вооружение крупными государственными структурами. Но даже и этот способ пагубен, так как предполагает создание разрушительных дыр в кибербезопасности важнейшей международной инфраструктуры.

Лучшие средства, которые у нас есть, чтобы держать ключи в недосягаемости, – это «zero knowledge», так называемое «нулевое разглашение». Оно гарантирует, что данные, которые вы пытаетесь хранить отдельно – например, на облачной платформе компании, – зашифрованы алгоритмом вашего устройства до того, как были загружены и ключ никому не передавался. В схеме «нулевого разглашения» ключи остаются в руках пользователя – и только у него. Никакой компании, никакому агентству, никакому врагу они не достанутся.

Мой ключ к секретам АНБ идет дальше «нулевого разглашения»: это ключ с нулевым разглашением, состоящий из множества нулевых разглашений. Представьте такую ситуацию: допустим, в конце моей лекции на КриптоВечеринке я стоял у выхода, а все двадцать слушателей проходили мимо. Теперь вообразите, что, когда каждый из них через дверь выходил в ночной Гонолулу, я каждому шепнул на ухо словечко – лишь одно слово, которое больше никто не услышал, а повторить эти слова они могут, только снова собравшись вместе в этой же комнате. Только собрав снова два десятка человек и заставив повторить их слова в том же самом порядке, как я их раздал вначале, можно собрать заново заклинание из двадцати слов. Если кто-то из них забыл свое слово или порядок их воспроизведения будет чуть-чуть иным, заклинание не подействует, волшебства не случится.

Мои ключи к диску с секретными данными напоминали этот прием, но с одной маленькой уловкой: раздавая по кусочку свое заклинание, я один оставил себе. Фрагменты моего волшебного заклинания могут быть спрятаны повсюду, но стоит мне разрушить хотя бы один, тот, что я припас для себя, как будет разрушен и доступ к тайнам АНБ – навечно.

Мальчик

Лишь оглядываясь назад, я могу увидеть, как высоко взошла моя звезда. Я был учеником с затруднениями речи, который с трудом отвечал в классе, – а стал учителем языка новой эпохи. Ребенок из семьи скромных представителей провинциального среднего класса, я жил блаженной жизнью на островах и зарабатывал столько, что деньги давно потеряли для меня всякий смысл. За семь коротких лет я поднялся от менеджера локального сервера до разработчика глобальных сетей; из сторожа в «склепе» я вырос в создателя ключей от заколдованного дворца.

Но только всегда есть опасность позволить даже самому квалифицированному работнику подняться слишком высоко до того, как он очерствеет, станет циничным и распрощается со своим идеализмом. Я самым неожиданным образом оказался на самом «всевидящем» месте в разведсообществе; находясь на самой низкой должности в иерархии своего учреждения, я получил заоблачный доступ буквально ко всему. И хотя я получил феноменальную и, откровенно говоря, незаслуженную возможность наблюдать самые отвратительные деяния разведки, я успел сохранить и присущее мне по жизни любопытство, особенно насчет одного вопроса, все еще непостижимого для меня: границ слежки, предельного множества тех, на кого агентство устремляет свой пристальный взгляд. Каково то предельное число людей, установленное не полицией или законом, а самими техническими возможностями безжалостной, неуступчивой всевидящей машины? Был ли вообще хоть кто-то, за кем эта машина не следила?

Читать дальшеИнтервал:

Закладка: