Вячеслав Бурлов - Защита операционных систем. Учебное пособие

- Название:Защита операционных систем. Учебное пособие

- Автор:

- Жанр:

- Издательство:неизвестно

- Год:2022

- ISBN:нет данных

- Рейтинг:

- Избранное:Добавить в избранное

-

Отзывы:

-

Ваша оценка:

Вячеслав Бурлов - Защита операционных систем. Учебное пособие краткое содержание

Предназначено для подготовки специалистов с сфере информационной безопасности

Защита операционных систем. Учебное пособие - читать онлайн бесплатно ознакомительный отрывок

Интервал:

Закладка:

В момент t 0 возьмём количество вирусов, находящихся в базе данных к моменту t 1.

1.3 Порядок выполнения работы

1. Получить задание у преподавателя.

2. Скачать информацию о количестве доступных вирусов по адресу https://updates.drweb.com .

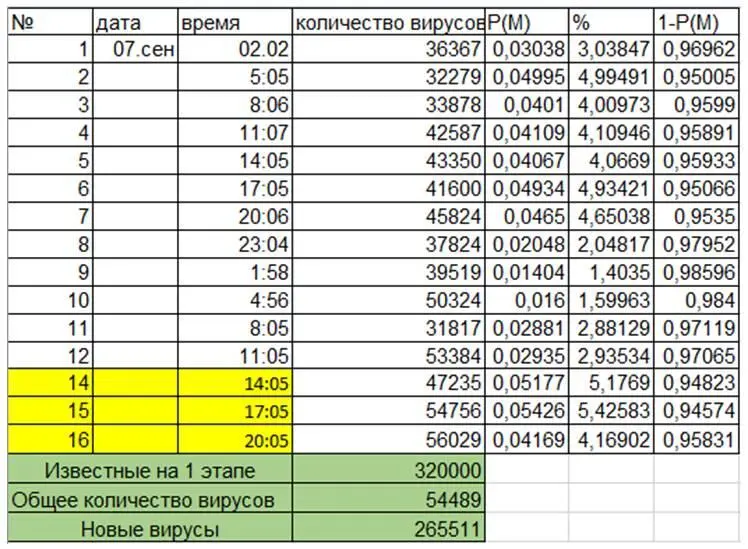

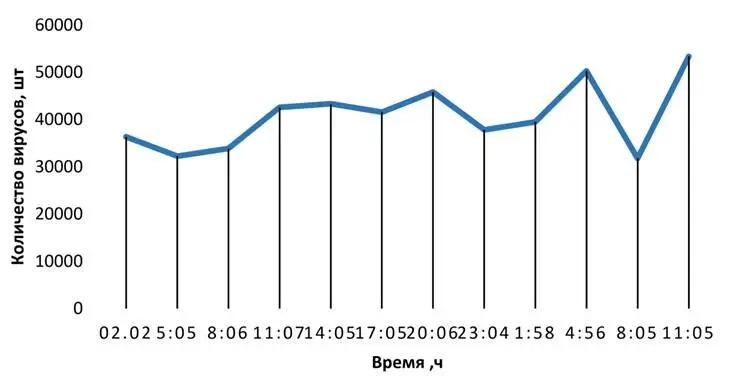

3. Построить график частоты появления новых вирусов за сутки. Интервалов должно быть не меньше 12, и они должны быть РАВНЫМИ. Поскольку новые вирусы появляются в разные промежутки времени, необходимо посчитать, сколько вирусов появилось на каждом интервале (пример см. на рис. 1.1, 1.2).

4. Экстраполировать частоту появления новых вирусов на следующие 3 интервала времени.

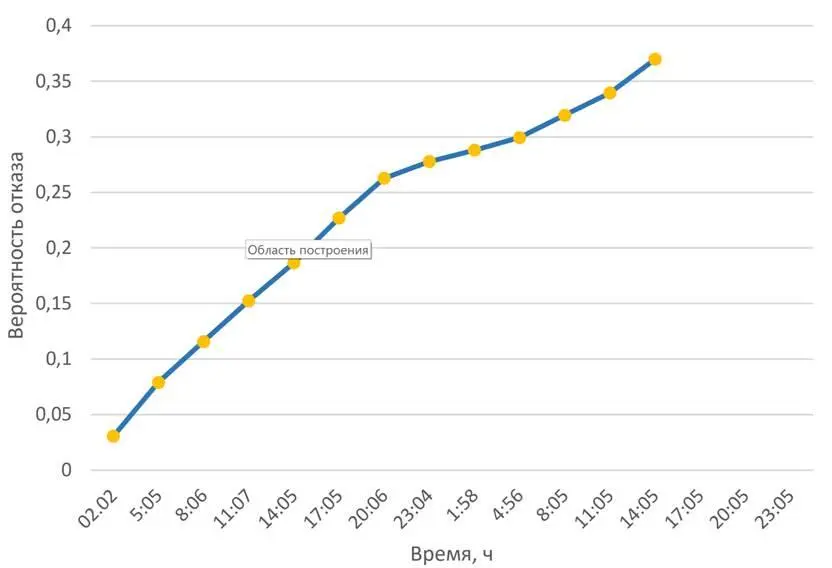

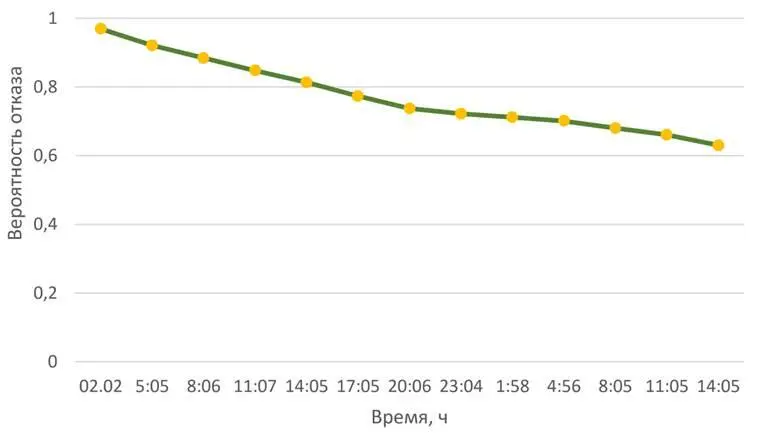

5. Построить зависимость вероятности отказа антивируса и вероятность его безотказной работы от времени работы (рис. 1.3, 1.4).

6. Определить частоту обновления антивируса в соответствии со своим индивидуальным заданием.

7. Оформить отчет, защитить работу преподавателю.

Рисунок 1.1. Пример расчёта частоты появления новых вирусов

Рисунок 1.2. Пример графика частоты появления новых вирусов

Рисунок 1.3. Пример графика вероятности отказа антивируса

Рисунок 1.4. Пример графика вероятности безотказной работы антивируса

1.4 Варианты индивидуальных заданий

1) Интервал, когда вероятность отказа СЗИ ( Р м) не превышает 0.1;

2) Интервал, когда вероятность отказа СЗИ ( Р м) меньше 0.12;

3) Интервал, когда вероятность отказа СЗИ ( Р м) не превышает 0.15;

4) Интервал, когда вероятность отказа СЗИ ( Р м) не превышает 10%;

5) Интервал, когда вероятность отказа СЗИ ( Р м) не превышает 12%;

6) Интервал, когда вероятность отказа СЗИ ( Р м) меньше 15%;

7) Интервал, когда вероятность безотказной работы СЗИ превышает 0.95;

8) Интервал, когда вероятность безотказной работы СЗИ превышает 0.92;

9) Интервал, когда вероятность безотказной работы СЗИ превышает 0.9;

10) Интервал, когда вероятность безотказной работы СЗИ превышает 95%;

11) Интервал, когда вероятность безотказной работы СЗИ превышает 92%;

12) Интервал, когда вероятность безотказной работы СЗИ превышает 90%;

13) Вероятность безотказной работы СЗИ через месяц;

14) Коэффициент готовности СЗИ.

1.5 Содержание отчета

По результатам выполнения работы каждый студент должен представить отчет. Отчет должен содержать:

1) тему лабораторной работы;

2) цель занятия;

3) индивидуальное задание к лабораторному занятию;

4) график частоты появления новых вирусов;

5) график вероятности отказа СЗИ;

6) все производимые расчёты;

7) результаты выполнения индивидуального задания;

8) выводы по работе.

Отчетный материал представляется преподавателю, а полученные результаты защищаются.

1.6 Перечень контрольных вопросов

1. Что такое вероятность безотказной работы?

2. Что такое вероятность отказа?

3. Что такое частота появления новых вирусов?

4. В чём измеряется вероятность отказа?

5. В чём измеряется вероятность безотказной работы?

6. В чём измеряется частота появления новых вирусов?

7. Чем интерполяция отличается от экстраполяции?

8. Чем экстраполяция отличается от аппроксимации?

1.7 Список литературы

1. Вентцель, Е. С. Теория вероятностей / Е. С. Вентцель. – Москва : Наука, 1969. – 576 с.

2. База данных новых вирусов // Dr.Web Antivirus Bases Update Lookup [сайт]. – URL: https://updates.drweb.com(дата обращения: 20.12.2021).

3. ГОСТ Р ИСО/МЭК ТО 19791-2008. Методы и средства обеспечения безопасности. Оценка безопасности автоматизированных систем : национальный стандарт Российской Федерации : издание официальное : утвержден и введен в действие Приказом Федерального агентства по техническому регулированию и метрологии от 18 декабря 2008 г. № 525-ст : введен впервые : дата введения 2009-10-01 / разработан . – Москва : Стандартинформ, 2010. – 121 с. – 251 экз. – Текст электронный. – URL: http://gostrf.com/normadata/1/4293822/4293822466.pdf(дата обращения: 20.12.2021).

2 Первичное исследование защищённости операционной системы MS WINDOWS

2.1 Цель занятия

Формирование первичных навыков исследования защищённости операционной системы (ОС) с использованием сетевых сканеров.

Методические указания студенту

Лабораторному занятию предшествует целевая самоподготовка, на которой необходимо изучить:

– модель OSI;

– служебные порты ОС и программы их использующие;

– основные типы уязвимостей ОС;

– руководство по эксплуатации сетевого сканера xpider или nessus .

В результате выполнения лабораторной работы каждый студент должен уметь:

– сбрасывать пароль администратора ОС Windows ;

– получать перечень открытых портов ОС;

– формировать аналитический отчёт о найденных уязвимостях;

– прогнозировать возможный ущерб от использования обнаруженных уязвимостей ОС.

2.2 Теоретические основы занятия

2.2.1 Понятие сканера уязвимостей

В компьютерной безопасности термин уязвимость (англ. vulnerability ) используется для обозначения недостатка в системе, используя который можно нарушить её целостность и вызвать неправильную работу [1, 2]. Уязвимость может быть результатом ошибок программирования, недостатков, допущенных при проектировании системы, ненадежных паролей, вирусов и других вредоносных программ, скриптовых, а также SQL -инъекций. Некоторые уязвимости известны только теоретически, другие же активно используются и имеют известные эксплойты.

Ска́неры уязви́мостей – это программные или аппаратные средства, служащие для осуществления диагностики и мониторинга сетевых компьютеров, позволяющие сканировать сети, компьютеры и приложения на предмет обнаружения возможных проблем в системе безопасности, оценивать и устранять уязвимости.

Сканеры уязвимостей позволяют проверить различные приложения в системе на предмет наличия «дыр», которыми могут воспользоваться злоумышленники. Также могут быть использованы низкоуровневые средства, такие как сканер портов, для выявления и анализа возможных приложений и протоколов, выполняющихся в системе.

Возможности и ограничения сканеров и средств получения несанкционированного доступа в ОС определяются согласно модели информационно-вычислительной системы (ИВС), приведённой на рис. 2.1 [3].

Читать дальшеИнтервал:

Закладка: