Вячеслав Бурлов - Защита операционных систем. Учебное пособие

- Название:Защита операционных систем. Учебное пособие

- Автор:

- Жанр:

- Издательство:неизвестно

- Год:2022

- ISBN:нет данных

- Рейтинг:

- Избранное:Добавить в избранное

-

Отзывы:

-

Ваша оценка:

Вячеслав Бурлов - Защита операционных систем. Учебное пособие краткое содержание

Предназначено для подготовки специалистов с сфере информационной безопасности

Защита операционных систем. Учебное пособие - читать онлайн бесплатно ознакомительный отрывок

Интервал:

Закладка:

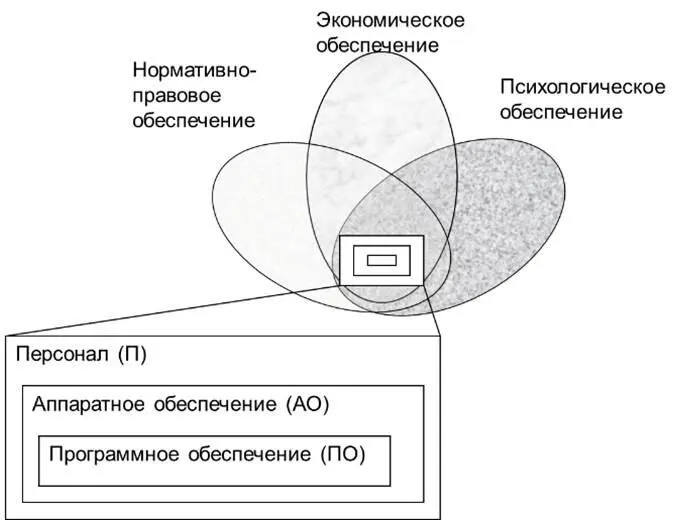

Рисунок 2.1. Модель ИВС

В работе предлагается использовать сканер xPider или 4MOSAn Vulnerability Managemen [4]. Пример работы сканера приведён на рис. 2.2.

Рисунок 2.2. Пример отчёта сканера уязвимостей

2.2.2 Работа с ERD Commander

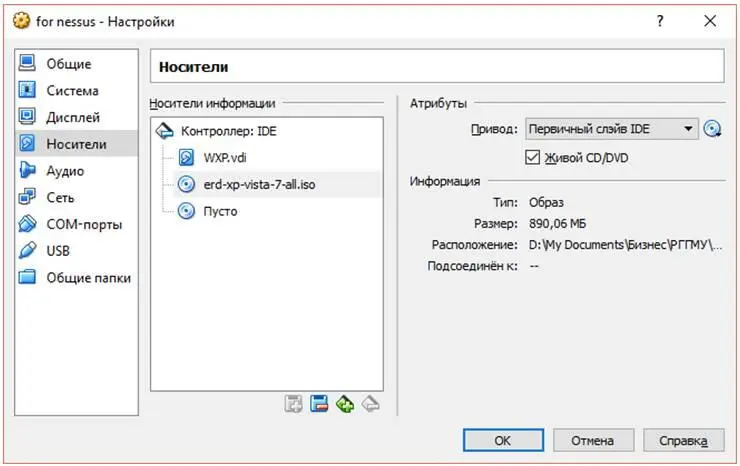

Изучаемый метод сброса пароля одинаково хорошо справляется с паролем любой сложности, потому что атакует средствами вышестоящего уровня: пароль защищается на уровне программного обеспечения, а атака производится с уровня аппаратного обеспечения [3]. Перед сбросом пароля необходимо выключить виртуальную машину. Затем подключить к ней образ с ERD Commander как оптический диск (рис. 2.3).

Рисунок 2.3. Подключение образа с ERD Commander

В процессе загрузки ERD Commander необходимо выбрать требуемый тип ОС. После загрузки выбрать средства MsDart/ мастер изменения паролей (для Windows 7).

В случае выхода новой версии операционной системы алгоритм действий по взлому пароля не изменяется . Возможно, придётся загрузить новую версию утилиты, например, ERD Commander, взламывающей пароль. Если такая утилита ещё не вышла, помните, что утилита всего лишь автоматизирует действия человека. И вы всегда можете взломать пароль вручную, загрузившись с внешнего носителя, если нет шифрования хранимых данных.

2.3 Порядок выполнения работы

1. Получить задание у преподавателя.

2. Подключить виртуальную машину.

3. Добавить к виртуальной машине образ с программой взлома паролей.

4. Загрузиться с образа программы для взлома паролей.

5. Взломать пароль на вход в виртуальную машину, установить свой пароль.

6. Настроить общий доступ к папке со сканером.

7. Войти в виртуальную машину. Добавить своего пользователя с правами администратора. Все дальнейшие действия выполнять в аккаунте своего пользователя.

8. Установить сканер в виртуальной машине.

9. Просканировать 127.0.0.1.

10. Составить перечень найденных уязвимостей. Проанализировать его.

11. Спрогнозировать возможный ущерб от использования найденных уязвимостей.

12. Оформить отчет, защитить работу преподавателю.

2.4 Варианты индивидуальных заданий

1) Порт 25. Назначение службы. Возможные последствия её взлома.

2) Порт 110. Назначение службы. Возможные последствия её взлома.

3) Порт 137-139. Назначение службы. Возможные последствия её взлома.

4) Порт 23. Назначение службы. Возможные последствия её взлома.

5) Порт 53. Назначение службы. Возможные последствия её взлома.

6) Порт 80. Назначение службы. Возможные последствия её взлома.

7) Порт 143. Назначение службы. Возможные последствия её взлома.

8) Порт 1433. Назначение службы. Возможные последствия её взлома.

9) Порт 21. Назначение службы. Возможные последствия её взлома.

10) Порт 22. Назначение службы. Возможные последствия её взлома.

11) Порт 123. Назначение службы. Возможные последствия её взлома.

12) Порт 161-162. Назначение службы. Возможные последствия её взлома.

13) Порт 389. Назначение службы. Возможные последствия её взлома.

14) Порт 38. Назначение службы. Возможные последствия её взлома.

2.5 Содержание отчета

По результатам выполнения работы каждый студент должен представить отчет. Отчет должен содержать:

1) тему лабораторной работы;

2) цель занятия;

3) индивидуальное задание к лабораторному занятию;

4) список сканированных хостов и открытых портов;

5) перечень найденных уязвимостей;

6) прогноз возможного ущерба от использования найденных уязвимостей;

7) результаты выполнения индивидуального задания;

8) выводы по работе.

Отчетный материал представляется преподавателю, а полученные результаты защищаются.

2.6 Перечень контрольных вопросов

1. Возможности и ограничения сетевого сканера согласно иерархической модели?

2. Возможности и ограничения средства по взлому паролей согласно иерархической модели?

3. На каких уровнях модели OSI действуют сетевые сканеры?

4. Какие типы уязвимостей вы знаете?

5. В чём опасность большого количества открытых портов?

6. Что такое порт?

7. Какой диапазон портов предусмотрен для служебных целей?

8. Каковы особенности выделение IP-адресов для сети с использованием CIDR-блоков?

2.7 Список литературы

1. Безопасность SCADA в цифрах. – Текст : электронный // Хабр [сайт]. – URL: https://habrahabr.ru/company/pt/blog/157589(дата обращения: 22.12.2021).

2. Уязвимости. – Текст : электронный // SecurityLab.ru [сайт]. – URL: https://www.securitylab.ru/vulnerability (дата обращения: 22.12.2021).

3. Грызунов, В. В. Аналитическая модель целостной информационной системы / В. В. Грызунов // Доклады ТУСУР. – 2009. – № 1(19), ч.1.– С. 226–230.

4. 4MOSAn Vulnerability Management. – Файл : электронный // 4MOSAn [сайт]. – URL: thttp://www.4mosan.com/demo/FScan5_setup.exe(дата обращения: 23.12.2021).

3 Первичное исследование защищённости операционной системы *nix

3.1 Цель занятия

Формирование первичных навыков исследования защищённости операционной системы (ОС) с использованием сетевых сканеров.

Методические указания студенту

Лабораторному занятию предшествует целевая самоподготовка, на которой необходимо изучить:

– отличия супер-пользователя ( root ) от остальных;

– способы управления группами пользователей в * nix ;

– работу команды mount и текстового редактора vi ;

– назначение команды sudo .

В результате выполнения лабораторной работы каждый студент должен уметь:

– сбрасывать пароль администратора * nix ;

– получать перечень открытых портов ОС;

– формировать аналитический отчёт о найденных хостах в сети;

– прогнозировать возможный ущерб от несанкционированного использования обнаруженных служб ОС.

3.2 Теоретические основы занятия

3.2.1 Краткие сведения о хранении паролей в *nix

Данные о паролях в * nix системах находятся в файле / etc / passwd или / etc / shadow . При этом хранятся не сами пароли, а их MD 5 -хеши [1]. Для атаки на пароль в этой работе воспользуемся тем же способом, что и в предыдущей работе: проведём атаку с уровня аппаратного обеспечения [2].

Возможны два варианта:

1) загрузиться с внешнего носителя, смонтировать атакуемую файловую систему (см. рис. 3.1, рис. 3.2), сформировать MD5-хеш нового пароля (команда openssl) (рис. 3.3), переписать хеш пароля атакуемого пользователя, например, root в файле shadow (в приведённом примере файл находится по адресу /media/mnt/etc/shadow).

Читать дальшеИнтервал:

Закладка: