Эндрю Уэзеролл - Компьютерные сети. 5-е издание

- Название:Компьютерные сети. 5-е издание

- Автор:

- Жанр:

- Издательство:Питер

- Год:2011

- ISBN:9785446100682

- Рейтинг:

- Избранное:Добавить в избранное

-

Отзывы:

-

Ваша оценка:

Эндрю Уэзеролл - Компьютерные сети. 5-е издание краткое содержание

Компьютерные сети. 5-е издание - читать онлайн бесплатно ознакомительный отрывок

Интервал:

Закладка:

Разработчикам сетей 802.16 не нравились схемы работы стандартов GSM и DAMPS: и там, и там для нисходящего и восходящего трафика используются эквивалентные по ширине полосы частот. Таким образом, они неявно предполагают, что нисходящего трафика столько же, сколько восходящего. Голосовая связь действительно в основном симметрична, но для доступа в Интернет (и, разумеется, веб-серфинга) обычно нисходящий трафик превосходит восходящий. Соотношение составляет 2:1, 3:1 или еще больше.

Поэтому разработчики выбрали гибкую схему деления канала между станциями, называемую OFDMA( Orthogonal Frequency Division Multiple Access— множественный доступ с ортогональным частотным разделением каналов). С OFDMA

различные наборы поднесущих могут быть назначены на различные станции, так чтобы больше чем одна станция могла послать или получать одновременно. Если бы это был стандарт 802.11, то все поднесущие в любой данный момент использовались бы одной станцией. Дополнительная гибкость такого метода назначения полосы пропускания может увеличить производительность, потому что данная поднесущая могла быть утрачена в одном приемнике из-за многолучевых эффектов, но быть чистой в другом. Поднесущие могут быть назначены станциям, которые могут использовать их лучше всего.

Имея асимметричный трафик, станции обычно чередуют передачу и прием. Этот метод называют TDD( Time Division Duplex— дуплекс с временным разделением).

Альтернативный метод, при котором станция посылает и получает данные в то же самое время (на различных поднесущих частотах), называют FDD( Frequency Division

Duplex— дуплекс с частотным разделением). WiMAX допускает оба метода, но пред-почителен TDD, потому что он более гибкий и его легче осуществить.

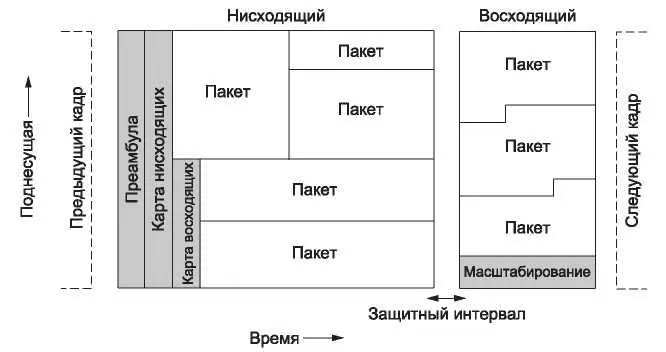

На рис. 4.29 показан пример структуры кадра, которая повторяется в течение долгого времени. Она начинается с преамбулы для синхронизации всех станций, затем следует нисходящая передача от базовой станции. Сначала базовая станция посылает карты, которые говорят всем станциям, как нисходящие и восходящие поднесущие назначены кадру. Базовая станция управляет картами, таким образом, она может выделять различную часть полосы пропускания станциям от кадра к кадру, в зависимости от потребностей каждой станции.

Рис. 4.29. Структура кадра для OFDMA и дуплекса с временным разделением

Затем базовая станция посылает пакет трафика абонентским и мобильным станциям на поднесущих в соответствии с временем, указанным в карте. Передачи нисходящего трафика заканчиваются защитным интервалом, позволяющим станциям переключиться с режима приема на передачу.

Наконец, абонентские и мобильные станции посылают свои пакеты трафика к базовой станции в восходящих позициях, которые были выделены для них в карте. Один из этих восходящих пакетов зарезервирован для масштабирования( ranging) — это процесс, при котором новые станции корректируют свою синхронизацию и запрашивают начальную полосу пропускания, чтобы соединиться с базовой станцией. Так как никакое соединение на данном этапе не установлено, новые станции только осуществляют передачу и надеются, что коллизий нет.

4.5.4. Стандарт 802.16: протокол подуровня MAC

Итак, уровень передачи данных разделен на три подуровня, как показано на рис. 2.28. Поскольку мы не будем вплоть до главы 8 касаться принципов криптографии, то сейчас нет смысла пояснять работу подуровня защиты информации. Достаточно сказать, что для сокрытия передаваемых данных применяется шифрование, причем шифруются только сами данные, а заголовки не шифруются. Это означает, что злоумышленник может узнать, кто с кем разговаривает, но не может подслушать содержание разговора.

Если вы уже знакомы с криптографией, то ниже приводится один абзац, из которого вы поймете, какие именно принципы применяются подуровнем защиты информации. В противном случае, в следующем абзаце вы найдете мало знакомых слов. Лучше перечитать его после ознакомления с главой 8.

Когда абонент соединяется с базовой станцией, выполняется взаимная идентификация с использованием алгоритма RSA с открытым ключом (сертификат X.509). Сама передаваемая информация шифруется с помощью симметричного криптографического ключа: или AES (Rijndael), или DES со сцеплением зашифрованных блоков (cipher block chaining). Целостность данных проверяется алгоритмом SHA-1. Ну что, не очень страшный абзац получился?

Теперь перейдем к общей части подуровня MAC. Подуровень MAC ориентирован на соединение и является точка-многоточечным, это означает, что одна базовая станция общается с несколькими абонентскими станциями. Большая часть этой схемы заимствована у кабельных модемов, в которых один головной узел кабеля управляет обменом с несколькими кабельными модемами в помещениях пользователей.

Канал нисходящего трафика устроен довольно просто. Базовая станция управляет пакетами физического уровня, которые используются, чтобы послать информацию различным абонентским станциям. Подуровень MAC просто упаковывает свои кадры в эту структуру. Существуют несколько различных вариантов уменьшения служебных данных. Например, кадры MAC можно посылать индивидуально или упаковаными один за другим в группу.

С восходящим каналом все несколько сложнее, поскольку имеются конкурирующие между собой станции, желающие получить доступ к нему. Его распределение тесно связано с вопросом качества обслуживания. Определены четыре класса сервисов.

1. Сервис с постоянной битовой скоростью.

2. Сервис реального времени с переменной битовой скоростью.

3. Сервис, работающий не в реальном масштабе времени, с переменной битовой

скоростью.

4. Сервис с обязательством приложения максимальных усилий по предоставлению

услуг.

Все предоставляемые стандартом 802.16 сервисы ориентированы на соединение, и каждое соединение получает доступ к одному из приведенных выше классов сервиса, что определяется при установке связи. Такое решение сильно отличается как от 802.11, так и от Ethernet, где отсутствовали какие-либо намеки на установление соединения на подуровне MAC.

Сервис с постоянной битовой скоростью предназначен для передачи несжатой речи, такой как передается по каналу T1. Здесь требуется передавать предопределенный объем данных в предопределенные временные интервалы, что реализуется путем назначения каждому соединению такого типа своих интервалов. После того как канал оказывается распределенным, доступ к временным интервалам осуществляется автоматически и нет необходимости запрашивать каждый из них по отдельности.

Читать дальшеИнтервал:

Закладка: