Л. Лямин - Применение технологий электронного банкинга: риск-ориентированный подход

- Название:Применение технологий электронного банкинга: риск-ориентированный подход

- Автор:

- Жанр:

- Издательство:КНОРУС ; ЦИПСиР

- Год:2011

- Город:Москва

- ISBN:978-5-406-00978-9

- Рейтинг:

- Избранное:Добавить в избранное

-

Отзывы:

-

Ваша оценка:

Л. Лямин - Применение технологий электронного банкинга: риск-ориентированный подход краткое содержание

Эта книга содержит анализ недостатков в использовании кредитными организациями электронного банкинга, на основе которого предлагается новый подход к обеспечению их технологической надежности. Современная банковская деятельность полностью зависит от распределенных компьютерных систем, в состав которых все чаще входят системы электронного банкинга.

В то же время недостатки российского гражданского, финансового и, в том числе банковского законодательства ставят высокотехнологичные кредитные организации в сложные условия в плане обеспечения надежности предоставления банковских услуг и защиты интересов клиентов. Использованный в книге риск-ориентированный подход позволяет исключить негативное влияние таких недостатков на организацию дистанционного банковского обслуживания с учетом рекомендаций зарубежных органов банковского регулирования и надзора.

Книга может быть полезна представителям высшего руководства и менеджерам среднего звена кредитных организаций, а также студентам и аспирантам, интересующимся современными подходами к управлению банковскими рисками в условиях электронного банкинга.

Применение технологий электронного банкинга: риск-ориентированный подход - читать онлайн бесплатно ознакомительный отрывок

Интервал:

Закладка:

На основе проведенного рассмотрения уместно сделать еще два принципиальных замечания по существу вопроса модернизации ВК как процесса, СВК как «общебанковской» структуры и обеспечения совокупной квалификации входящих в нее специалистов кредитной организации, внедряющей ТЭБ, а именно:

1) кредитные организации могут неадекватно оценивать надежность (качество) процесса ВК (и ФМ), вследствие чего могут смещаться профили и повышаться уровни банковских рисков;

2) контролирующим органам требуется от кредитных организаций предоставление гарантий соответствия организации и содержания процесса ВК способам и условиям осуществления ими своей банковской деятельности.

На обеих проблемах в последние годы зарубежными органами финансового контроля (в широком смысле) делаются серьезные акценты.

В материалах зарубежных органов банковского регулирования и надзора предполагается, что руководители современных кредитных организаций осознают значимость ИТ для их деятельности в целом, равно как и сопутствующих их применению компонентов банковских рисков, а следовательно, используют в рамках ВК подходы так называемого «компьютерного аудита» или аудита ИТ. За рубежом такие подходы разрабатываются преимущественно Институтом внутренних аудиторов [163] The Institute of Internal Auditors, www.theiia.org . В России его представляет организация с аналогичным названием (НП «ИВА»), www.iia-ru.ru .

, основанным в 1941 г., и Ассоциацией аудита и контроля информационных систем, основанной в 1969 г. [164] Information Systems Audit and Control Association (ISACA), www.isacs.org . Имеется отделение в России, www.isaca-russia.org .

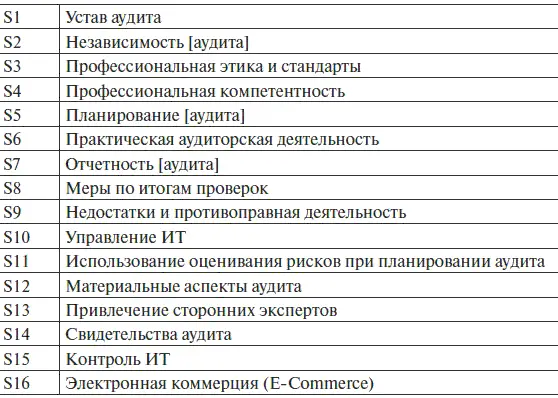

Последней организацией разработан набор стандартов, в соответствии с которыми считается целесообразным проводить проверки функционирования информационных систем, классифицирующихся по следующим категориям:

В целом предполагается ориентация ВК на выявление и оценку степени серьезности уязвимостей [165] В зарубежной терминологии — vulnerability assessment.

. Поэтому в этих стандартах акцент делается прежде всего на знаниях и подготовке аудиторов ИТ, которые обеспечиваются сертификацией CISA — «Сертифицированный аудитор информационных систем» и CISM — «Сертифицированный менеджер информационных систем» [166] Certified Information Systems Auditor и Certified Information Systems Manager. -’ Codeire D. Internal Audit; Davis C., Schiller М., Wheeler K. IT Auditing: Using Controls to Protect Information Assets.

. Отмечается, что такие специалисты, помимо изначальной профессиональной подготовки, должны поддерживать уровень своей квалификации в соответствии с развитием банковских информационных технологий и автоматизированных систем, точнее, она должна всегда немного опережать его. Поэтому наличие таких сотрудников в составе службы ВК считается одной из гарантий обеспечения технологической надежности кредитной организации. На этом, а также на участии этих специалистов в ЖЦ банковских автоматизированных систем всегда делается акцент в литературе, посвященной аудиту ИТ, составляющих основу современного бизнеса’. По существу ни одна системная разработка, АС или СЭБ не должны внедряться в кредитной организации без участия специалистов ВК, причем их участие необходимо с начала проектирования таких систем, как об этом было сказано выше. В книге Davis С., Schiller М., Wheeler К. IT Auditing: Using Controls to Protect Information Assets, представляющей собой отличное введение в аудит ИТ, указывается, что ВК «должен быть не частью проблемы, а частью ее решения». При этом его специалистам следует присутствовать на всех важных совещаниях по вопросам автоматизации, они должны активно участвовать в обсуждении предусматриваемых в автоматизированных системах средств контроля и ни в коем случае не «занимать позицию мухи на стене». Стоит добавить, что такую ролевую функцию ВК руководству кредитной организации целесообразно предусмотреть в ее «Положении о службе внутреннего контроля» (на основе риск-ориентированного подхода) и должностных инструкциях ответственных менеджеров и исполнителей.

В качестве примера расширения состава функций службы ВК в случае внедрения технологии интернет-банкинга можно привести соответствующий перечень, скомпонованный по материалам североамериканских и западноевропейских органов банковского регулирования и надзора. Согласно их рекомендациям на службу В К, помимо контроля над работой подразделения ИТ, возлагаются также функции контроля:

над содержанием и ведением web-сайта, используемого кредитной организацией;

бухгалтерским учетом операций, совершаемых через Интернет, и отражением соответствующих данных в банковской отчетности;

функционированием, финансовым состоянием и аппаратно-программным обеспечением провайдеров кредитной организации;

поставщиками программного обеспечения интернет-банкинга;

мероприятиями, осуществляемыми службой ОИБ и защиты информации кредитной организации.

Тем самым должна обеспечиваться контролируемость в целом информационного контура интернет-банкинга, используемого кредитной организацией.

Что касается адаптации ВК, то связанный с ним и сопутствующий ему мета-процесс во многом аналогичен рассмотренному в отношении процесса ОИБ. Он строится, как предлагалось выше, исходя из содержания жизненного цикла процесса ВК в отношении, в данном случае, систем ДБО. В целом он заключается в выполнении совокупности опять-таки типовых, описанных во внутренних документах кредитной организации процедур, которые обеспечивали бы поддержание управляемости и контролируемости ИКБД на уровне, соответствующем установленным в ней границам для уровней принимаемых банковских рисков.

В число типовых внутрибанковских процедур в части ВК целесообразно включать (как минимум):

разработку мер по обеспечению полноты и адекватности функционирования системы ВК при принятии решения о внедрении новой банковской технологии (в первую очередь — технологии ДБО), т. е. участие в проектировании и разработке внутрибанковских систем;

контроль над реализацией этих мер при практическом внедрении программно-технических решений, в которых закладываются новые средства обеспечения ВК и (или) модернизируются уже существующие, т. е. участие в ПСИ начиная со стадии подготовки их программ и методик;

регулярную проверку функциональности и надежности средств ВК, т. е. участие в эксплуатации и сопровождении автоматизированных систем, а также контроль над функционированием и состоянием аналогичных компьютерных систем провайдеров кредитной организации;

обеспечение адаптации мер по обеспечению управляемости и контролируемости ИКБД при модернизации автоматизированных систем и выводе их из эксплуатации и замене, а также при заключении контрактных отношений с новыми провайдерами (включая замену провайдера в интересах учета специфики той или иной организации).

Читать дальшеИнтервал:

Закладка:

![Марк Сандомирский - Защита от стресса [Физиологически-ориентированный подход к решению психологических проблем (Метод РЕТРИ)]](/books/1091023/mark-sandomirskij-zachita-ot-stressa-fiziologicheski-orientirovannyj-podhod-k-resheniyu-psihologicheskih-problem-metod-retri.webp)