А. Белоус - Кибероружие и кибербезопасность. О сложных вещах простыми словами

- Название:Кибероружие и кибербезопасность. О сложных вещах простыми словами

- Автор:

- Жанр:

- Издательство:Инфра-Инженерия

- Год:2020

- ISBN:978-5-9729-0486-0

- Рейтинг:

- Избранное:Добавить в избранное

-

Отзывы:

-

Ваша оценка:

А. Белоус - Кибероружие и кибербезопасность. О сложных вещах простыми словами краткое содержание

Для технических специалистов в области микроэлектроники, информационных технологии и безопасности. Также книга будет полезна преподавателям вузов, студентам, изучающим информационные технологии.

Кибероружие и кибербезопасность. О сложных вещах простыми словами - читать онлайн бесплатно ознакомительный отрывок

Интервал:

Закладка:

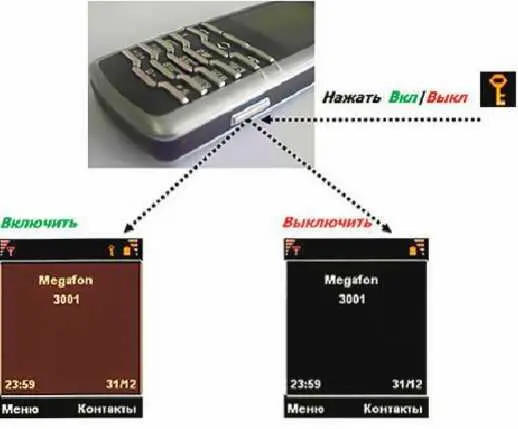

Рис. 6.15. Телефон-невидимка

Имеются и такие опции, как средство выхода в другие сети (кабельный модем, аналоговый/цифровой модем, радиомодем, спутниковый терминал или GSM-модем).

Работает такой телефон в четырех диапазонах (850, 900, 1800 и 1900 МГц). Принципиальная особенность — у него абонентский принцип шифрования, алгоритм сжатия речи класса ACELP 4800 бит/с, хорошее, высокое качество речи; алгоритм шифрования — известный в России стандарт, ГОСТ 28147 1989 года выпуска. Вследствие того, что здесь идет полное шифрование, требуется криптографическая синхронизация, поэтому прежде чем начать говорить, нужно подождать 10 секунд, пока установится соединение. У телефона есть соответствующий сертификат ФСБ.

Сбоку на корпусе кнопочка, включающая крипторежим. Гарантированное время разговоров в закрытом режиме — 4 часа, а в открытом — 4,5, и эта разница объясняется тем, что в закрытом режиме в телефоне начинает работать встроенный script-процессор.

Телефоны, которые реализуют это дополнительное шифрование, могут работать как с российским национальным оператором (МТС, Мегафон), так и, если вы путешествуете, с международным; в Латинской Америке это 850/1900, а в Европе и Азии — 900/1800. И в международных сетях телефон будет функционировать при условии, что там не только есть роуминг, но и что оператор поддерживает сервис передачи данных BS26T. Криптокнопка позволяет переключить телефон либо в режим шифрования, либо в рабочий

Рис. 6.16. Принцип работы телефона-«невидимки»

режим, из которого вы можете позвонить на обычный аппарат — побеседовать с друзьями, с семьей и так далее.

Ниже рассмотрим некоторые особенности используемого здесь способа шифрования.

Как известно, стандарт GSM разрабатывался таким образом, чтобы нельзя было установить в телефон собственный алгоритм шифрования, обеспечивая непрерывную полосу гарантированной защиты.

На коммутаторах сегодня используют транскодеры, которые делают следующее: когда вы произносите слова в микрофон вашего телефона, в телефоне работает вокодер, он сжимает речь, создавая поток размером 12 кбит. Этот поток в зашифрованном виде доходит до базовой станции, где расшифровывается и дальше в сжатом виде доходит до коммутатора. На коммутаторе он разжимается, создавая поток в 64 кбит, — это делается в том числе и для того, чтобы органы безопасности могли вас слушать. Дальше поток снова сжимается и поступает второму абоненту мобильной связи. И вот если взять и зашифровать канал от абонента до абонента, то разжатие и сжатие потока на коммутаторе не позволит расшифровать поступающую информацию. Отключить этот транскодер, к сожалению, невозможно при работе в речевом тракте, поэтому чтобы обеспечить абонентский способ шифрования (а это необходимо для гарантированной защиты от всех и вся), мы вынуждены использовать канал передачи данных. В стандарте GSM есть сервис BS26T для передачи данных на достаточно низкой скорости — 9600 бит/с. В этом случае транскодер отключается, и у вас фактически получается прямая, без дополнительных преобразований, линия связи. Низкоскоростная, правда.

Соответственно, чтобы передать речь, ее надо сжать, и довольно сильно, — уже не как стандартную GSM, в 12 кбит, а еще сильнее, до скорости 4,8 кбит/с. Затем она шифруется, и вся эта шифрованная информация свободно проходит через любые коммутаторы мира — если вы находитесь в Латинской Америке, а другой человек — где-нибудь на Дальнем Востоке, вы пройдете через массу различных коммутаторов и какой-то другой аппаратуры, но если вы установили канал передачи данных, эта связь будет работать.

Но главное достоинство аппарата — ни в одной точке мира ни одна спецслужба, ни один ваш конкурент не сможет вас подслушать, потому что речь шифруется в вашем телефоне, а расшифровывается только у собеседника. Но для функционирования такого принципа передачи шифрованной речи необходимо, чтобы операторы поддерживали сервис BS26T, что не всегда имеет место быть.

Хотя практически все операторы мира его поддерживают, однако часть Латинской Америки, Азии и Австралия составляют исключение. Для защиты от навязывания специальных SMS, которые ставят ваш телефон на аудиомониторинг, нужно отлично разбираться в схемотехнике аппарата и его программном обеспечении.

Очень важны в такой технике ключи, они загружаются в телефон с диска при помощи компьютера, нельзя только, чтобы он был подключен к Интернету; если у него есть Wi-Fi, он все время должен быть заблокирован. Сеансовый ключ для шифрования формируется из двух ключей: фиксированного, который грузится с диска с помощью компьютера (этот ключ меняется один раз в год), и случайного, он вырабатывается телефоном на каждый сеанс связи. Случайный ключ каждый раз меняется, а предыдущие ключи после разрыва соединения физически стираются из памяти, поэтому вы можете быть абсолютно спокойны: даже восстановив фиксированный ключ, никто не сможет воспроизвести ваши разговоры.

6.3.6.6. Пути внедрения трояна в мобильный телефон

По данным опроса [18] на популярном сайте 4PDA, четверть читателей сталкивались с вредоносным ПО на Android. Как получается, что так много пользователей наткнулись на трояны и прочую «малварь», когда Google регулярно удаляет подозрительные программы в Маркете? 4PDA обратились к специалистам в области безопасности и выяснили, с каким вредоносным ПО можно столкнуться на Android-смартфоне и за какой информацией охотятся ви-русописатели.

Чтобы понять масштабы разгула мобильного вредоносного ПО, приведём статистику за 2016 год, составленную аналитиками антивирусной компании Dr.Web:

• 50 000 000 пользователей загрузили из Google Play приложение TouchPal с агрессивной рекламой;

• 3 200 000 раз скачали из Google Play троянец Android.Spy.277. origin;

• 155 приложений из Google Play с троянцем Android.Spy.305. origin скачали 2 800 000 пользователей;

• 1 000 000 человек скачали из Google Play заражённое приложение Multiple accounts.

Возможно, парочка представителей этой статистики прямо сейчас копошится внутри вашего смартфона. Корпорация Google утверждает, что с каждым апдейтом ОС закрывается очередная пробоина в системе. Что же происходит на самом деле?

По данным бюллетеня по безопасности Android в патче за декабрь 2016 года было закрыто 74 уязвимости, 11 из которых были критическими. Они позволяли получать права суперпользователя и дистанционно выполнять произвольный код вирусописателя. Выпускаются подобные патчи безопасности раз в месяц, и рассчитывать на них могут разве что владельцы смартфонов от Google — линейки Nexus, Pixel и бюджетной Android One. Появление патчей безопасности для мобильных устройств других производителей никто не гарантирует.

Читать дальшеИнтервал:

Закладка: