Анастасия Ватолина - Технология сканирования на наличие уязвимостей. Для студентов технических специальностей

- Название:Технология сканирования на наличие уязвимостей. Для студентов технических специальностей

- Автор:

- Жанр:

- Издательство:неизвестно

- Год:неизвестен

- ISBN:9785449899613

- Рейтинг:

- Избранное:Добавить в избранное

-

Отзывы:

-

Ваша оценка:

Анастасия Ватолина - Технология сканирования на наличие уязвимостей. Для студентов технических специальностей краткое содержание

Технология сканирования на наличие уязвимостей. Для студентов технических специальностей - читать онлайн бесплатно ознакомительный отрывок

Интервал:

Закладка:

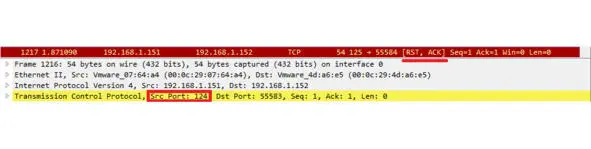

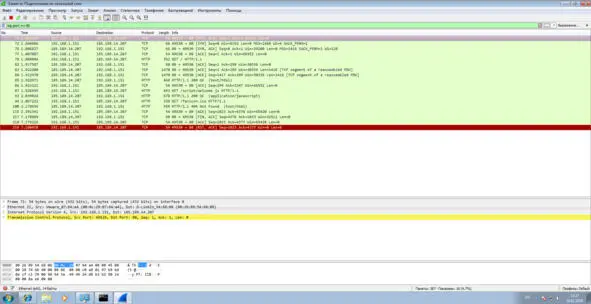

Посмотрим, как осуществляется сканирование при помощи анализатора трафика Wireshark (рисунки 2.2, 2.3).

Рисунок 2.2 – Пример ответа компьютера, если порт закрыт

Если порт закрыт, то в ответ получен пакет RST, ACK. RST означает обрыв соединения и очистку буфера, то есть соединение установлено не было.

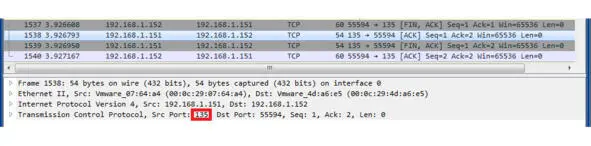

Рисунок 2.3 – Пример ответа компьютера, если порт открыт

Порт 135 является открытым (рисунок 2.1). Компьютер в этом случае ответил пакетом FIN, ACK. FIN – флаг, который указывает на завершение соединения.

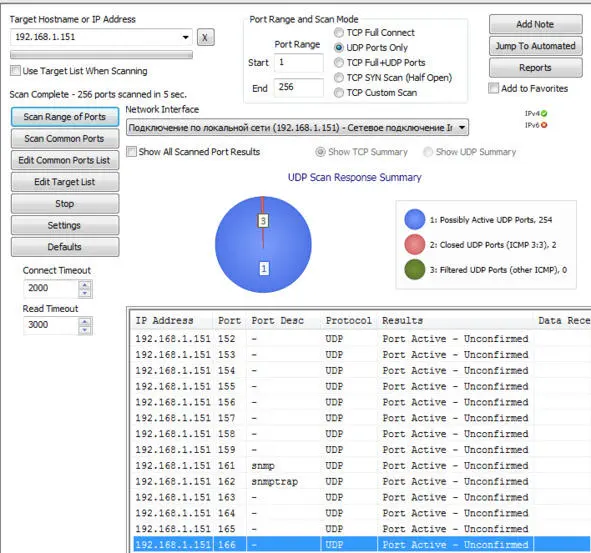

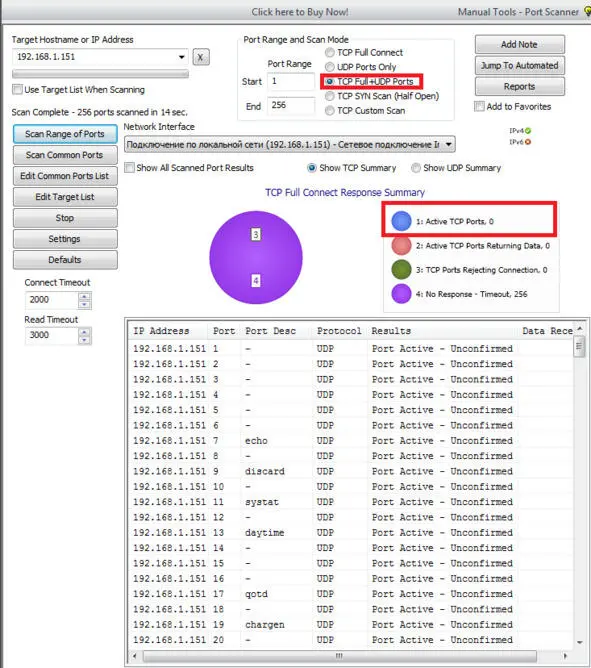

Просканируем UDP-порты (рисунок 2.4).

Рисунок 2.4 – Сканирование портов UDP

Если послать UDP-пакет на закрытый порт, система ответит сообщением ICMP «порт недоступен». Отсутствие такого сообщения истолковывается как сигнал того, что порт открыт. Однако, если порт блокируется брандмауэром, метод неверно покажет, что порт открыт. Если заблокированы ICMP-сообщения о недоступности порта, все порты будут казаться открытыми. Также, может быть установлено ограничение на частоту использования ICMP-пакетов, что также влияет на результаты, даваемые методом.

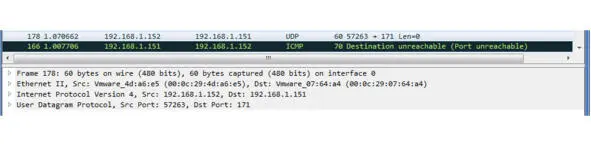

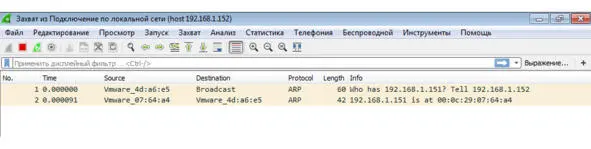

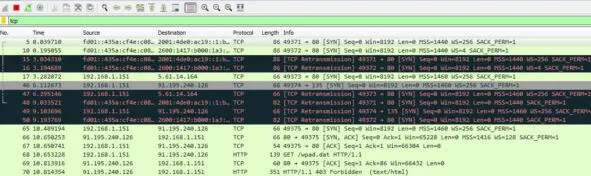

Посмотрим, как осуществляется сканирование при помощи анализатора трафика Wireshark (рисунок 2.5).

Рисунок 2.5 – Ответ компьютера, если UDP-порт закрыт

Если UDP-порт закрыт, то отправляется ICMP сообщение – Port unreachable, активность других портов не подтверждена.

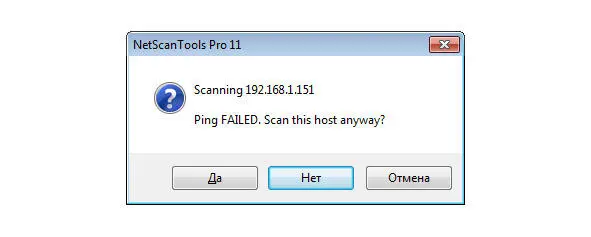

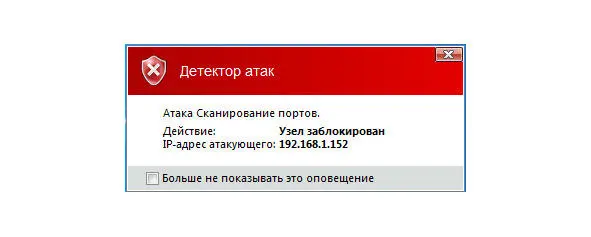

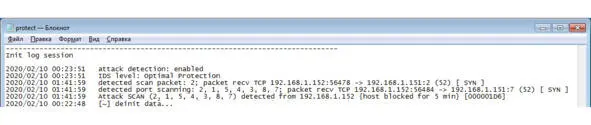

Проведем сканирование портов при установленном межсетевом экране с настройками по умолчанию (рисунки 2.6—2.10).

Рисунок 2.6 – Предупреждение сканера портов

Рисунок 2.7 – Реакция межсетевого экрана на сканирование

Рисунок 2.8 – Происходит только первоначальный ARP-запрос

Рисунок 2.9 – Сканирование портов не произошло

Рисунок 2.10 – Журнал межсетевого экрана: обнаружение атаки

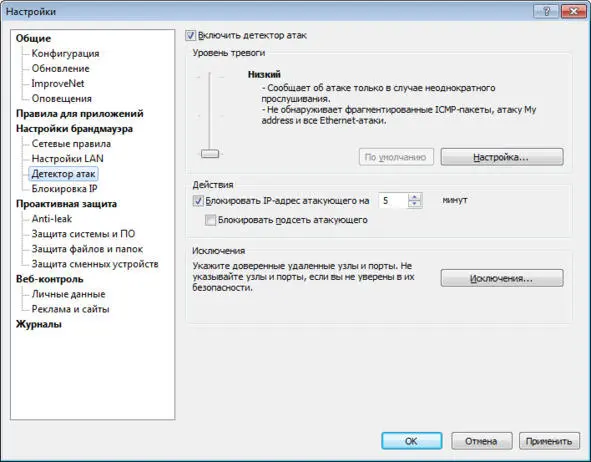

В соответствии с настройками по умолчанию IP-адрес атакующего блокируется на 5 минут (рисунок 2.11).

Рисунок 2.11 – Действия МЭ в случае атаки

2.2 Блокировка доступа к серверу для Internet Explorer

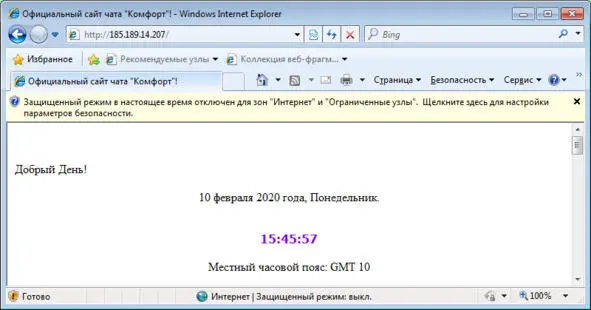

Согласно варианту задания, необходимо разрешить программе Internet Explorer доступ в Internet, за исключением одного сервера. При проведении работы будем использовать сервер с IP-адресом 185.189.14.207. Зайдем на сайт (рисунок.2.12).

Рисунок 2.12- Сервер доступен до создания правила для МЭ

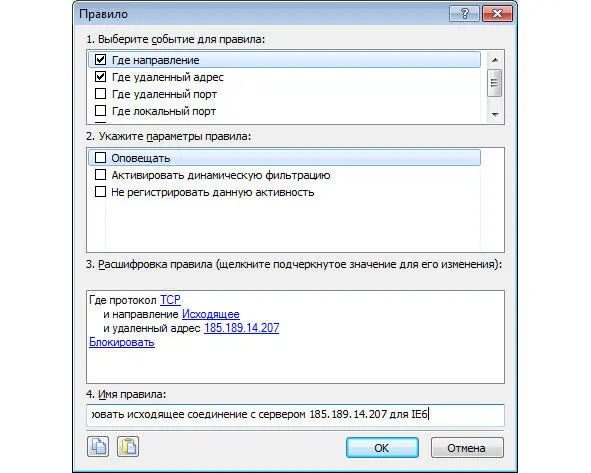

Создадим правило, запрещающее программе Internet Explorer доступ к серверу с данным IP-адресом (рисунок 2.13).

Рисунок 2.13 – Создание правила для МЭ

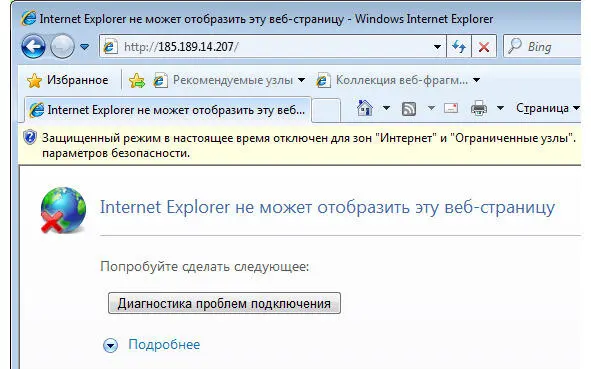

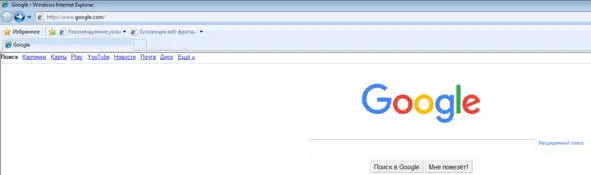

Теперь доступ на сайт заблокирован, другие сайты доступны (рисунки 2.14, 2.15).

Рисунок 2.14 – Соединение с сайтом заблокировано

Рисунок 2.15 – Другие сайты доступны

Рисунок 2.16— Установление соединения с сайтом до создания правила блокировки

Рисунок 2.17 – Ошибка после создания правила блокировки

При блокировании сервера получен код ошибки 403 – доступ запрещен.

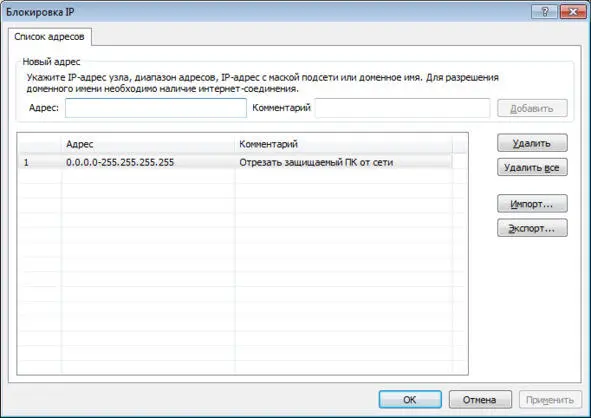

2.3 «Отрезать» защищаемый компьютер от сети

Создадим правило блокировки для всех IP-адресов (рисунок 2.18).

Рисунок 2.18 – Правило блокировки IP-адресов

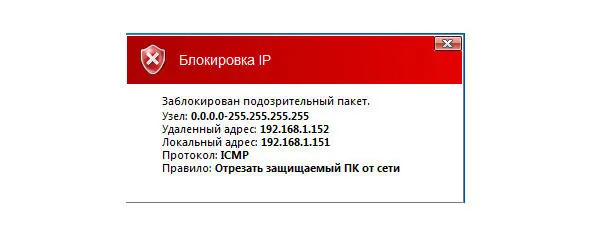

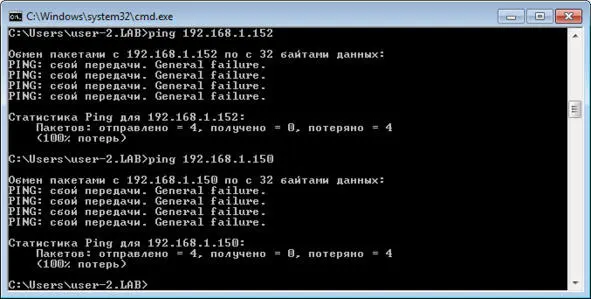

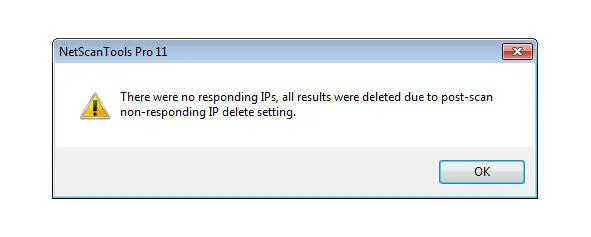

Результат работы правила на рисунках 2.19—2.12.

Рисунок 2.19 – IP-адрес заблокирован

Рисунок 2.20 – IP-адрес заблокирован

Рисунок 2.21 – IP-адрес заблокирован

На практике была рассмотрена многофункциональная диалоговая программа NetScanTools, изучены её основные функции. С ее помощью были получены сведения о конфигурации сети, расположенных в ней компьютерах, которые могут быть использованы злоумышленниками при атаке. Это составляет зачастую первую стадию работы по «анализу» сети.

Также был использован программный межсетевой экран Outpost Firewall. Настроены правила для блокирования IP-адресов, созданы правила для приложения, работающего с сетью.

Для анализа пакетов использовалось приложение Wireshark, которое может работать со структурой самых различных сетевых протоколов, и поэтому позволяет разобрать сетевой пакет, отображая значение каждого поля протокола любого уровня.

3 Политика паролей учетных записей в Active Directory

Пусть вновь есть две виртуальные машины с ОС Windows 7, состоящих в домене. Контроллер домена работает на третьей виртуальной машине с ОС Windows Server 2008 R2.

Читать дальшеИнтервал:

Закладка: