Анастасия Ватолина - Технология сканирования на наличие уязвимостей. Для студентов технических специальностей

- Название:Технология сканирования на наличие уязвимостей. Для студентов технических специальностей

- Автор:

- Жанр:

- Издательство:неизвестно

- Год:неизвестен

- ISBN:9785449899613

- Рейтинг:

- Избранное:Добавить в избранное

-

Отзывы:

-

Ваша оценка:

Анастасия Ватолина - Технология сканирования на наличие уязвимостей. Для студентов технических специальностей краткое содержание

Технология сканирования на наличие уязвимостей. Для студентов технических специальностей - читать онлайн бесплатно ознакомительный отрывок

Интервал:

Закладка:

Настройка и внедрение политики паролей, обеспечивающей достаточную сложность, длину пароля, частоту смены пароля пользователей и сервисных учетных записей, позволяет усложнить злоумышленнику возможность подбора или перехвата паролей пользователей.

Настроим политику паролей учетных записей домена, задав единые требования к паролям пользователей рисунки 3.1—3.5.

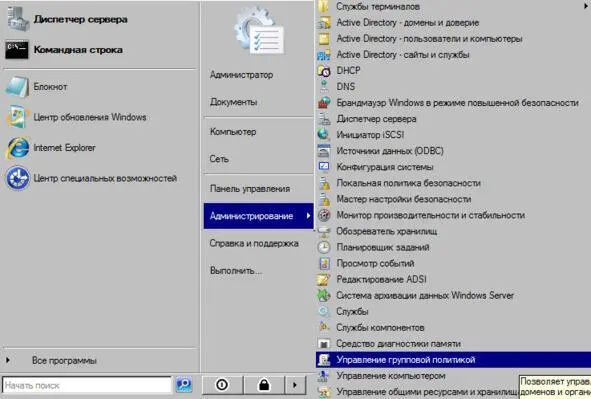

Откроем консоль управления доменными политиками GPO – Group Policy Management console – gpmc.msc.

Рисунок 3.1 – Пункт «Управление групповой политикой»

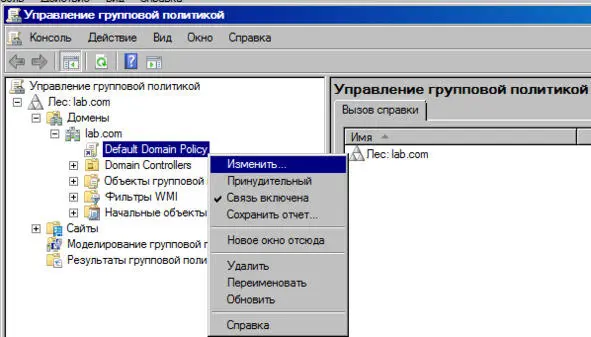

Развернем вкладку нашего домена, найдем политику Default Domain Policy. Нажмем правую клавишу мыши на нее и выберем пункт изменить (рисунок 3.2).

Рисунок 3.2 – Меню управления групповыми политиками

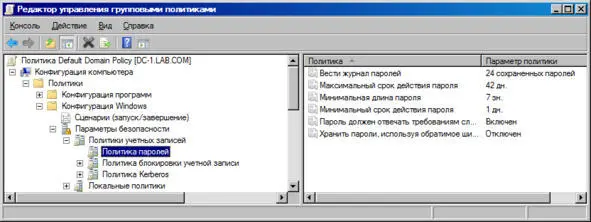

Политики паролей находятся в следующем разделе редактора GPO: Конфигурация компьютера – Конфигурация Windows – Параметры безопасности – Политики учетных записей – Политика паролей (рисунок 3.3).

Рисунок 3.3 – Окно редактора GPO

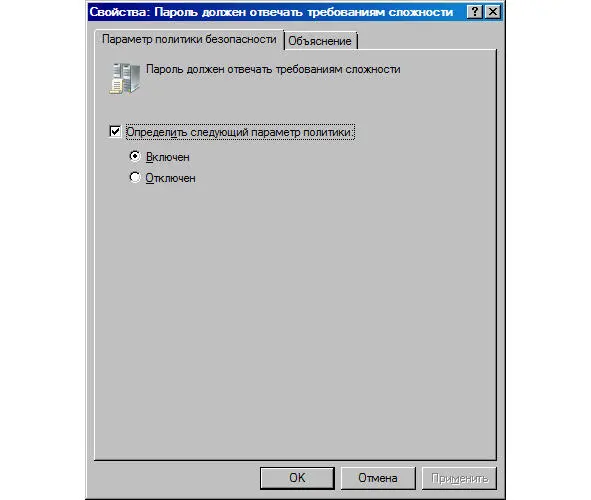

Чтобы отредактировать настройки нужной политики, дважды нажмем по ней. Чтобы включить политику, нужно поставить флажок «Определить следующий параметр политики» и указать необходимую настройку.

По заданию необходимо запретить «простые» с точки зрения безопасности пароли. Для этого включим параметр политики «Пароль должен отвечать требованиям сложности» (рисунок 3.4).

Рисунок 3.4 – Включение параметра политики безопасности

Данная настройка параметров управления паролями означает, что пользователю запрещено использовать имя своей учетной записи в пароле (не более чем два символа подряд из username или Firstname), также в пароле должны использоваться 3 типа символов из следующего списка: цифры (0 – 9), символы в верхнем регистре, символы в нижнем регистре, спец символы ($, #, % и т.д.).

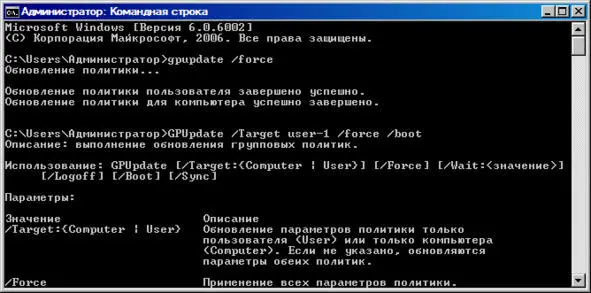

Новые настройки парольной политики будут применены ко все компьютерам домена в фоновом режиме в течении некоторого времени (90 минут), при загрузке компьютера

Чтобы принудительно выполнить фоновое обновление всех параметров групповой политики, независимо от того, изменились ли они, воспользуемся командой gpupdate /force (рисунок 3.5).

Рисунок 3.5 – Принудительное обновление политик безопасности

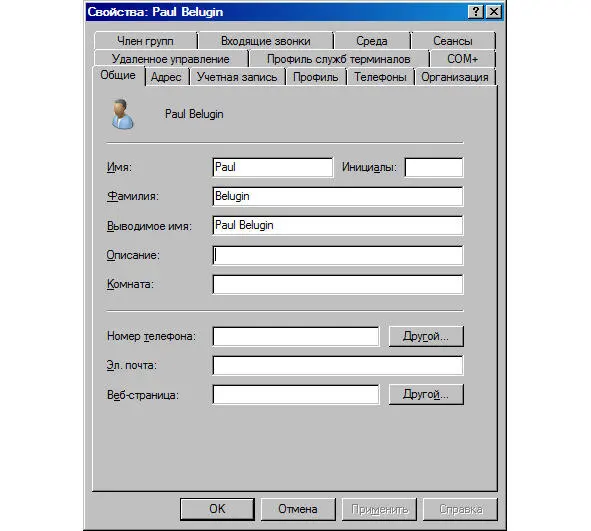

Для проверки создадим пользователя (рисунок 3.6).

Рисунок 3.6 – Созданный пользователь

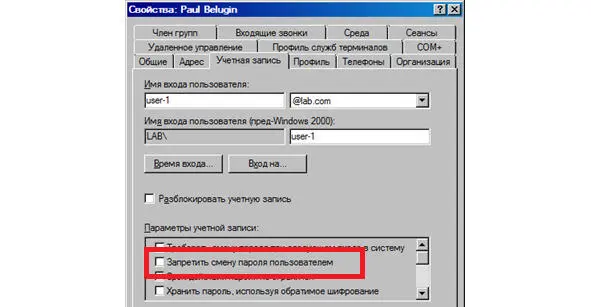

Позволим ему самостоятельно изменять пароль (рисунок 3.7).

Рисунок 3.7 – Имя входа пользователя

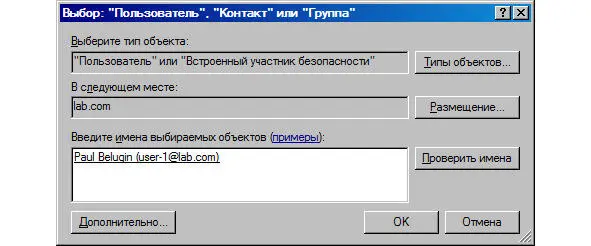

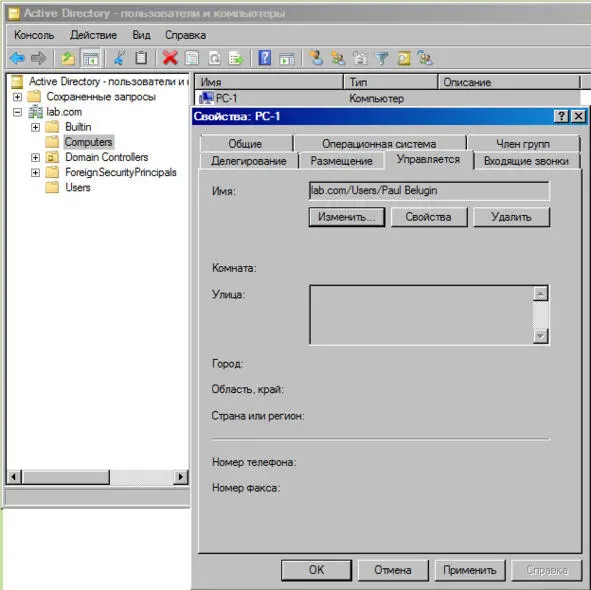

Сделаем так, чтобы компьютером PC-1 в домене могу управлять только данный пользователь (рисунок 3.8).

Рисунок 3.8 – Компьютером PC-1 управляет только user-1

Рисунок 3.9 – Свойства PC-1

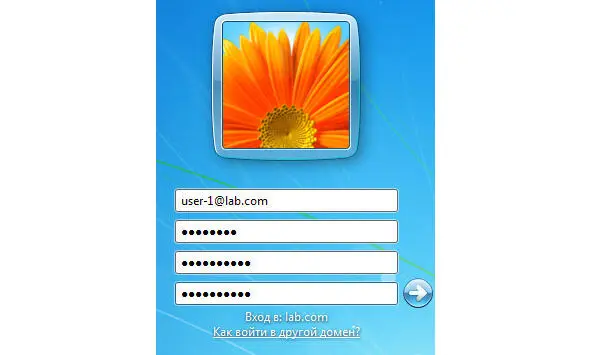

Зайдем под учетной записью данного пользователя на PC-1 и попробуем поставить пароль «User-1*743». Данный пароль включает в себя специальные символы, большие и маленькие буквы, цифры и его длина составляет 10 символов (минимальная длина в соответствии с политикой – 7) (рисунок 3.10).

Рисунок 3.10 – Попытка изменить пароль

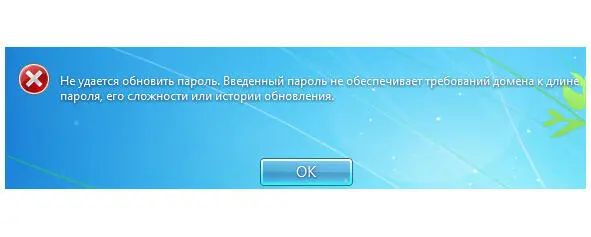

При попытке изменить пароль получено сообщение об ошибке, потому что пароль содержит в себе имя пользователя для входа (рисунок 3.11).

Рисунок 3.11 – Не удалось изменить пароль

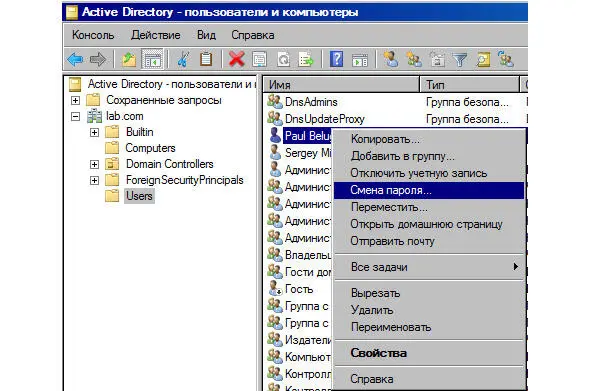

Проверим сможет ли администратор на контролере домена установить пароль «PAUL_*%351» (рисунки 3.12).

Рисунок 3.12 – Меняем пароль на DC

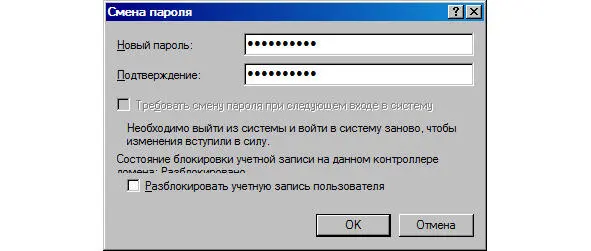

Рисунок 3.13 – Вводим пароль

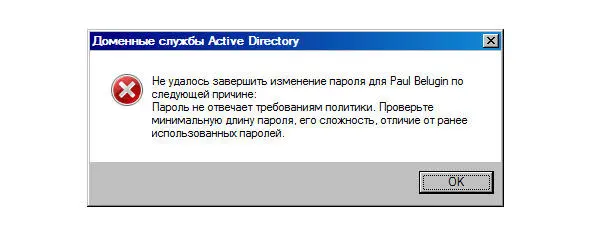

Получаем сообщение об ошибке (рисунок 1.14). Пароль отвечает требованиям сложности, но содержит в себе целиком имя пользователя (firstname).

Рисунок 3.14 – Сообщение об ошибке

4 Аудит событий в Active Directory

В Windows Server 2008 необходимо настроить аудит события «Вход в систему» (успешный и неуспешный).

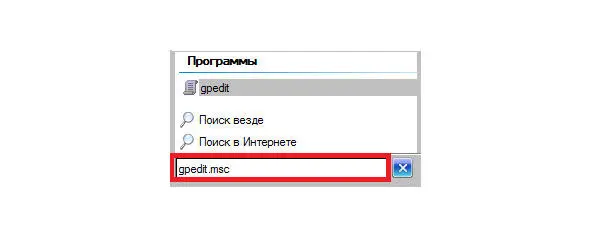

Откроем редактор групповых политик. Для этого в меню пуск в строке поиска напишем gpedit.msc (рисунок 4.1).

Рисунок 4.1 – Поиск в меню Пуск

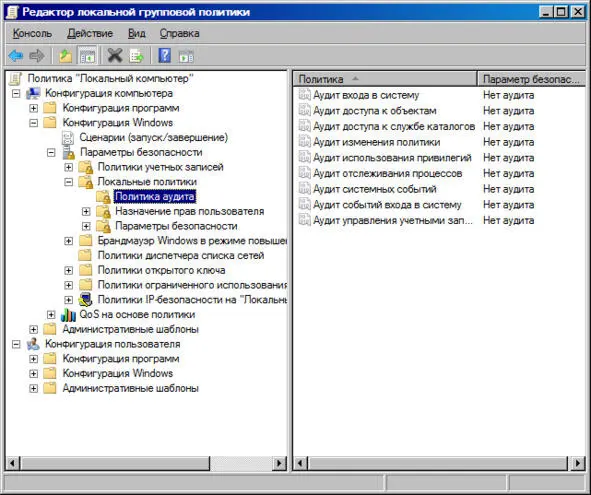

В открывшемся окне переходим по пути: Конфигурация компьютера-Конфигурация Windows-Параметры безопасности-Локальные политики-Политика аудита (рисунок 4.2).

Рисунок 4.2 – Редактор локальной групповой политики

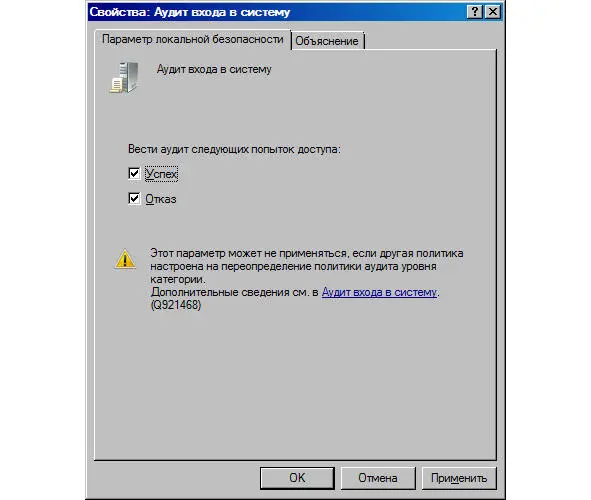

Два раза нажмем на параметр групповой политики Аудит входа в систему. Устанавливаем флажки для успешных и неудачных попыток доступа (рисунок 4.3).

Рисунок 4.3 – Установка аудита входа в систему

После включения данного параметра групповой политики, Windows будет записывать в журнал событий информацию об учетной записи с помощью которой произведен вход в систему, а также время, когда это событие произошло.

Для просмотра данных событий открываем Оснастку «Просмотр событий» – нажимаем меню Пуск – пишем в строку поиска «Просмотр событий» или открываем данный пункт в меню «Администрирование» (рисунок 4.4).

Читать дальшеИнтервал:

Закладка: