Ян Ван Бон - ИТ Сервис-менеджмент. Введение

- Название:ИТ Сервис-менеджмент. Введение

- Автор:

- Жанр:

- Издательство:Van Haren Publishing, по заказу ITSMF Netherlands

- Год:неизвестен

- ISBN:90-77212-15-9

- Рейтинг:

- Избранное:Добавить в избранное

-

Отзывы:

-

Ваша оценка:

Ян Ван Бон - ИТ Сервис-менеджмент. Введение краткое содержание

Управление сервисами ИТ (IT Service Management, ITSM) развивается в России на протяжении последних пяти-шести лет, однако этот рынок еще недостаточно велик. Работающие в данной области компании не спешат объединить усилия и создать отечественные , хотя уже обладают квалификацией в сфере организации эффективной работы департаментов информационных технологий в различных отраслях. Между тем за рубежом накоплен солидный опыт в организации ИТ. В 80-х гг. британское Центральное агентство по вычислительной технике и телекоммуникациям (ныне OGC) разработало принципы эффективного использования ресурсов ИТ в государственных учреждениях страны. В результате была создана (IT Infrastructure Library, ITIL), где собраны лучшие методы в сфере услуг ИТ. В настоящее время библиотека представляет собой подробное описание наиболее важных видов деятельности в работе ИТ, перечень сфер ответственности, задач и процедур, которые, как утверждается, можно адаптировать для любого предприятия, большого или малого, использующего услуги аутсорсинга ИТ или реализующего собственные службы. На базе библиотеки ITIL свои структурированные подходы к управлению услугами ИТ разработали такие компании, как HP, IBM и Microsoft.

Книга представляет введение в ИТ Сервис-менеджмент - передовой подход по управлению информационными технологиями (ИТ). Он основан на материалах лучшего мирового опыта, собранного и систематизированного в Библиотеке ITIL (IT Infrastructure Library).

ИТ Сервис-менеджмент. Введение - читать онлайн бесплатно полную версию (весь текст целиком)

Интервал:

Закладка:

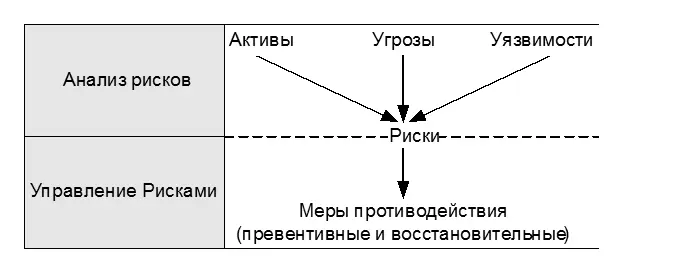

Рис. 13.2. Метод оценки рисков ассоциации CCTA (источник: OGC)

Данная модель позволяет поддерживать эффективное планирование на случай чрезвычайных обстоятельств путем реализации поэтапного подхода.

Анализ рисков

• Во-первых, должны быть определены вовлеченные компоненты (активы), такие как здания, системы, данные и т. д. Эффективная идентификация активов требует определения владельцев и назначения активов.

• Следующий этап – анализ угроз и зависимостей, а также оценка вероятности возникновения чрезвычайной ситуации (высокая, средняя, низкая), например, комбинация ненадежной системы энергоснабжения и района с большим количеством бурь и гроз.

• Далее – идентификация и классификация (высокая, средняя, низкая) уязвимостей. Молниеотвод может дать некоторую защиту от ударов молний, но они все же могут серьезно повлиять на работу сети и систем.

• И последний этап – оценка угроз и уязвимостей в контексте ИТ-компонентов для получения оценки риска.

При оценке риска следует учитывать область действия [214] Scope.

процесса; фактически такая оценка является частью начала внедрения Процесса Управления Непрерывностью ИТ-сервисов (этап 1). Например, незначительные проблемы можно решить с помощью мер, принимаемых Процессом Управления Доступностью, в то время как другие риски для бизнеса могут выходить за сферу действия процесса ITSCM.

13.4.4. Стратегия обеспечения непрерывности ИТ-сервисов

Многие направления бизнеса стараются найти равновесие между сокращением степени риска и планированием работ по восстановлению. Следует понимать разницу между такими понятиями, как сокращение риска, работы по восстановлению бизнес-деятельности и способы восстановления ИТ. Ниже обсуждается связь между сокращением степени риска (предотвращение) и планированием восстановления (способы восстановления).

Угрозы никогда нельзя устранить полностью. Например, пожар в соседнем здании может повредить ваше здание. Уменьшение одного вида риска может вызвать повышение другого. Например, аутсорсинг может привести к повышению рисков в области безопасности.

Превентивные меры

Превентивные меры можно принимать на основе анализа рисков при тщательном учете затрат и рисков. Такие меры могут помочь в уменьшении вероятности непредвиденных обстоятельств или степени их воздействия, и тем самым сократить сферу действия Плана восстановления. Превентивные меры действенны против пыли, чрезвычайно высоких или низких температур, пожаров, утечек воды, прекращения энергоснабжения и воровства. Остальные виды рисков будут учтены в Плане восстановления.

Метод «Неприступной крепости» [215] Stronghold/Fortress approach.

является самой дорогой превентивной мерой. Он позволяет устранить большинство видов уязвимости, например, путем строительства бункера с собственным энерго- и водоснабжением. Однако такой подход может привести к появлению других уязвимых мест, например, риску сбоя сети или появлению пробок на дорогах, что только затруднит восстановление. Подход «Неприступной крепости» пригоден для крупных вычислительных центров, которые слишком сложны для разработки для них Плана восстановления. В наше время важно дополнять данный подход возможностью быстрого реагирования [216] Skirmish Capability.

, т. е. возможностью направляться туда, где есть проблема, и быстро ее решать, пока она не вышла из-под контроля.

Выбор способов восстановления [217] Recovery Options.

Если остались еще виды рисков, которые не удалось устранить с помощью превентивных мер, тогда для них производится планирование восстановления. Способы восстановления должны включать в себя:

• Персонал и размещение– помещение, мебель, транспорт, способ перемещения и т. д.

• ИТ-системы и сети– способы восстановления будут обсуждаться ниже.

• Вспомогательные службы– электро- и водоснабжение, телефон, почта и курьерская связь.

• Архивы– дела, документы, архив на бумажных носителях и справочные материалы.

• Услуги сторонних организаций– таких, как поставщиков услуг электронной почты и Интернета.

Существует несколько способов для быстрого восстановления ИТ-услуг:

• Ничего не делать– лишь немногие бизнес-организации могут себе это позволить. Это больше напоминает стремление уйти от проблем, устраниться от решения. Подразделения, которые думают, что могут обойтись без средств восстановления ИТ-сервиса, создают о себе впечатление, как о структурах, ничего не значащих для целей бизнеса, которые могут не потребоваться в случае чрезвычайной ситуации. Тем не менее для каждого ИТ-сервиса должна быть рассмотрена такая возможность.

• Возврат к ручной (на основе бумажных носителей) системе– этот способ обычно не подходит для услуг, критически важных для бизнеса, поскольку трудно найти достаточное количество персонала, имеющего опыт работы с традиционными системами. Более того, бумажные системы, существовавшие в прошлом, теперь могут уже не существовать. Тем не менее такие системы можно использовать для менее важных, второстепенных услуг. Большинство планов восстановления включают в себя процедуры резервного копирования на бумажные носители. Например, способом восстановления для терминала кредитных карт может быть использование бумажных оттисков (слипов) с кредитных карт.

• Взаимные соглашения– этот способ можно использовать в том случае, когда две организации используют одинаковое аппаратное обеспечение и между ними существует договоренность о предоставлении друг другу необходимых устройств в случае возникновения чрезвычайных обстоятельств. Для данного способа две бизнес-структуры должны заключить соглашение и координировать все изменения, с тем, чтобы сохранить взаимозаменяемость двух сред. Процесс Управления Возможностями должен следить за тем, чтобы зарезервированные возможности не использовались для других целей или чтобы их можно было быстро освободить. В настоящее время этот способ не очень привлекателен из-за роста использования онлайновых систем, таких как сети банкоматов (ATM) и онлайновые банковские системы для клиентов, т.к. эти системы должны быть доступны круглосуточно в течение всего времени.

• Поэтапное восстановление («холодный» резервный центр [218] Cold Stand-by.

)– этот способ можно использовать в тех сферах бизнеса, где можно обойтись без ИТ-услуг в течение определенного периода времени, например, 72-х часов. При использовании данного способа заказчику предоставляется свободный компьютерный зал на заранее оговоренной территории, стационарный центр [219] Fixed Facility.

или мобильная компьютерная комната, доставляемая на место расположения компании, - мобильный центр [220] Mobile Facility.

. Такой компьютерный центр должен быть снабжен электропитанием, кондиционером, сетевыми коммуникациями и телефонной связью. Данный способ может быть предоставлен по договору с внешним поставщиком. Кроме того, необходимо отдельное соглашение с поставщиком, гарантирующее быструю доставку ИТ-компонент. Общее преимущество такого подхода состоит в том, что эти средства восстановления доступны всегда. Кроме того, для стационарного и мобильного компьютерного центра преимущества и недостатки различаются и зависят от таких аспектов, как:

Интервал:

Закладка: