Коллектив Авторов - Цифровой журнал «Компьютерра» № 173

- Название:Цифровой журнал «Компьютерра» № 173

- Автор:

- Жанр:

- Издательство:неизвестно

- Год:неизвестен

- ISBN:нет данных

- Рейтинг:

- Избранное:Добавить в избранное

-

Отзывы:

-

Ваша оценка:

Коллектив Авторов - Цифровой журнал «Компьютерра» № 173 краткое содержание

Голубятня: Дневник убийцы Автор: Сергей Голубицкий

Фиаско поставок ПК в Западной Европе: анализ ситуации Автор: Сергей Голубицкий

О гуманитарном и естественнонаучном подходе к взрывоопасной теме: обсуждению причин гомосексуального поведения Автор: Дмитрий Шабанов

Французская академия наук и метеориты Автор: Дмитрий Вибе

Samsung Galaxy S4: Te absolvo a peccatis tuis! Автор: Сергей Голубицкий

Между знанием и верой Автор: Василий Щепетнёв

Сексуальная революция Bang With Friends? Поздно, батенька, пить боржоми! Автор: Сергей Голубицкий

IT-рынокА вы поехали бы в Америку работать, или Откуда у Марка Цукерберга любовь к иммигрантам Автор: Евгений Золотов

Nokia может не пережить кризис имени Windows Phone Автор: Андрей Письменный

Почему перезаписываются старые хиты и как это остановить Автор: Олег Нечай

Как Новая Зеландия отказалась от софтверных патентов, и не было ли это ошибкой Автор: Евгений Золотов

Золотой век ТВ ещё впереди Автор: Олег Нечай

Промзона«Стройный» торговый автомат для диетической колы рекламирует газировку своим видом Автор: Николай Маслухин

Проекционные знаки на воде для невнимательных австралийских водителей Автор: Николай Маслухин

Ещё одна идея городской парковки для велосипедов Автор: Николай Маслухин

Световая разметка для дороги, видимая из-под воды Автор: Николай Маслухин

Совместный проект Google и журнала Time покажет, как изменилась планета за последние 25 лет Автор: Николай Маслухин

MobileРекламные неприятности: мобильная революция выбивает землю из-под ног Google и Facebook Автор: Олег Парамонов

Onyx выпускает смартфон с E Ink дисплеем Автор: Андрей Васильков

Cмарфтон Sony Xperia ZR снимает под водой в формате FullHD Автор: Андрей Васильков

ТехнологииДроны: кульминация. Где кончается техника и начинается паранойя? Автор: Евгений Золотов

Пок на 45 миллионов: как ограбить банк старым компьютерным трюком? Автор: Евгений Золотов

15 цитат Алана Кея, создателя объектно-ориентированного программирования Автор: Андрей Письменный

Без команды не стрелять: кто и почему запрещает первый 3D-печатный огнестрел? Автор: Евгений Золотов

Призванные впечатлять: десять самых необычных роботов Автор: Андрей Письменный

ИнновацииКак мировой фарме выйти из «эры дженериков» Автор: Роман Иванов, руководителькомпании «R&D ФАРМА»

Почему из страны «утекают» инновации? Автор: Денис Андреюк, исполнительный вице-президент Нанотехнологического общества России

Сергей Гусев, AngelHack: «покодить» на хакатоне точно лучше, чем сходить в кино Автор: Елена Краузова

Валентин Домбровский, Travelatus: открытых ниш в online-travel в Рунете ещё достаточно Автор: Елена Краузова, фото: Инна Зайцева

Господдержка инноваций: промежуточные итоги Автор: Алексей Костров, исполнительный директор Фонда содействия развития венчурных инвестиций в малые предприятия в научно-технической сфере города Москвы

Сколько стартапу вкладывать в брендинг? Исследование цен брендинговых агентств Автор: Кирилл Халюта, генеральный директор брендинговая компания «Freedomart»

Augmented Reality: этапы эволюции Автор: Андрей Мамонтов,заместитель директора Высшей школы маркетинга и развития бизнеса НИУ ВШЭ

ГидОбходя запреты: интернет-сервисы без ограничений Автор: Олег Нечай

Восемь лучших бесплатных антивирусов для ОС Android Автор: Андрей Васильков

Приложение Beer Hunt поможет выпить как можно больше пива Автор: Михаил Карпов

Цифровой журнал «Компьютерра» № 173 - читать онлайн бесплатно полную версию (весь текст целиком)

Интервал:

Закладка:

В конце апреля эксперты компании Lookout Mobile Security обнаружилина Google Play тридцать две программы, содержащие инфицированную библиотеку. Вредоносный компонент был интегрирован под видом стандартной рекламной фукнции в игры, словари и утилиты уже после того, как они успешно прошли проверку в Google Play.

Всего заражённые программы были скачены около девяти миллионов раз. Помимо традиционных рекламных сообщений пользователи получали заведомо ложные предупреждения о мнимых угрозах и критических обновлениях. При клике на таком баннере происходило перенаправление на заражённый или фишинговый веб-сайт.

Скрыто от пользователя троянская компонента подключалась к контролируемым злоумышленниками удаленным серверам и передавали своим создателям собранную информацию, включая номер мобильного телефона и его IMEI. Дополнительно загружался троян семейства AlphaSMS, отправлявший SMS на платные номера.

Апрельский скандал получил продолжение. Недавно специалистами компании Webroot на Google Play был обнаруженочередной троян, распространяемый под видом программы управления шрифтами. Во всех случаях пострадавшие либо не пользовались антивирусами, либо последние оказались неэффективны. Почему?

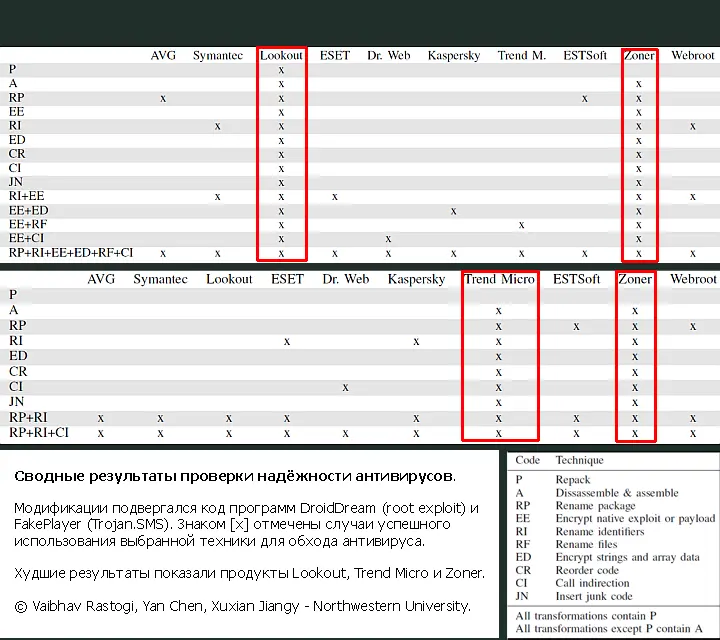

Незадолго до инцидента исследователи из Северо-Западного университета (штат Иллинойс) выяснили, что многие антивирусы для ОС Android легко одурачить.

В своей работе авторы исследования использовали различные техники модификации приложений, затрудняющие анализ их кода, но не приводящих к потере функциональности.

Абсолютно все участвовавшие в тестировании антивирусы для мобильных устройств перестали определять известные им вредоносные компоненты после глубокой модификации последних. Обфускация кода включала шифрование, перенаправление вызовов и вставку мусорных фрагментов. Такая обработка требует довольно высокой квалификации и нечасто встречается в реальной жизни. Провал антивирусов в данном случае ожидаем, но неприятно удивляет другое.

Известные угрозы в эксперименте переставали детектироваться даже после таких тривиальных процедур, как переименование установочного пакета и изменение полей метаданных. В случае с рут-эксплоитом DroidDream и SMS-трояном FakePlayer сложные методы часто оказывались излишними. Антивирусы Lookout, Trend Micro и Zoner «ослеплялись» при любой технике обмана.

Причина такой мрачной картины в том, что эти и многие другие антивирусы ограничиваются исключительно сигнатурным анализом. Если нет точного совпадения с записью в базе данных, то файл признаётся «чистым».

Сегодня полноценный антивирус должен состоять как минимум из двух главных модулей: сканера по запросу с функцией эвристического анализа и компонента резидентного мониторинга.

Первый модуль выполняет сканирование только по команде пользователя и пригоден лишь для выявления уже проникшего на смартфон или планшет вредоносного кода. Второй компонент всегда находится в оперативной памяти и контролирует изменения файловой системы постоянно. Пользователь расплачивается за это некоторым снижением быстродействия и времени автономной работы устройства.

По результатам последнихтестов, многие защитные программы оказались практически бесполезными. Реализация AegisLab Antivirus Free 2.0, VIRUSfighter FREE Antivirus 2.1 и Ikarus Mobile Security 2013 такова, что они пропускают большинство угроз, создавая ложное чувство защищённости.

Между тем, чтобы обезопасить свой смартфон или планшет, не обязательно покупать дорогой антивирус. Существуют бесплатные решения, доказавшие свою эффективность. Рассмотрим их поближе.

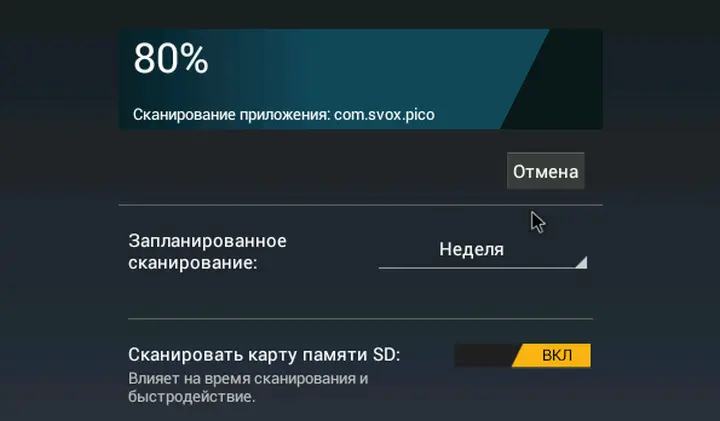

Во время проверки окно приложения выглядит малоинформативно. Отображается общий ход операции в процентах, анализируемый в данный момент файл и суммарные результаты по окончании проверки. Сканирование выполняется быстро и без ущерба качеству (высшая оценкаAV-Test.org по критерию эффективности).

Настроек сканирования практически нет. Присутствует только возможность включить в область проверки карту памяти или ограничиться встроенной памятью устройства.

Программа работает также и в фоне, проверяя устанавливаемые приложения. Для обмена статистической информацией и быстрого реагирования на новые угрозы используется сеть Norton Comminity Watch. К ней предлагают присоединиться при первом запуске приложения. После установки Norton Mobile Security Lite занимает 13,5 МБ.

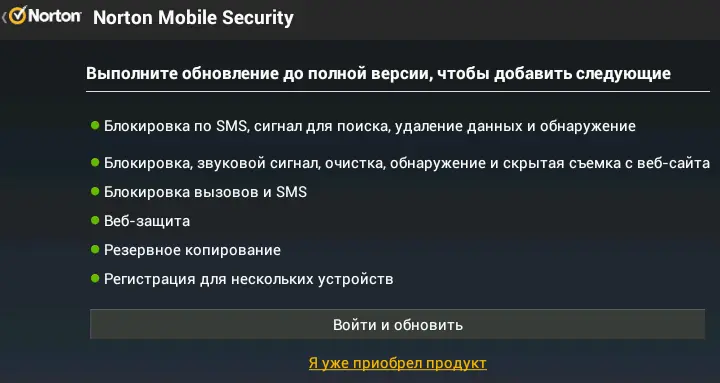

В полной версии предлагается расширенная функция защиты устройства от кражи посредством веб-сервиса или SMS-сообщений. Появляется возможность заблокировать гаджет, удалить данные, включить сирену или выполнить скрытую съёмку. Чтобы использовать управление через SMS, необходимо войти в свой Norton-аккаунт (или создать его).

Платная версия также позволяет блокировать нежелательные вызовы, создавать резервные копии контактов и восстанавливать их на любом устройстве. Впрочем, последнее можно сделать и с помощью обычных сервисов Google.

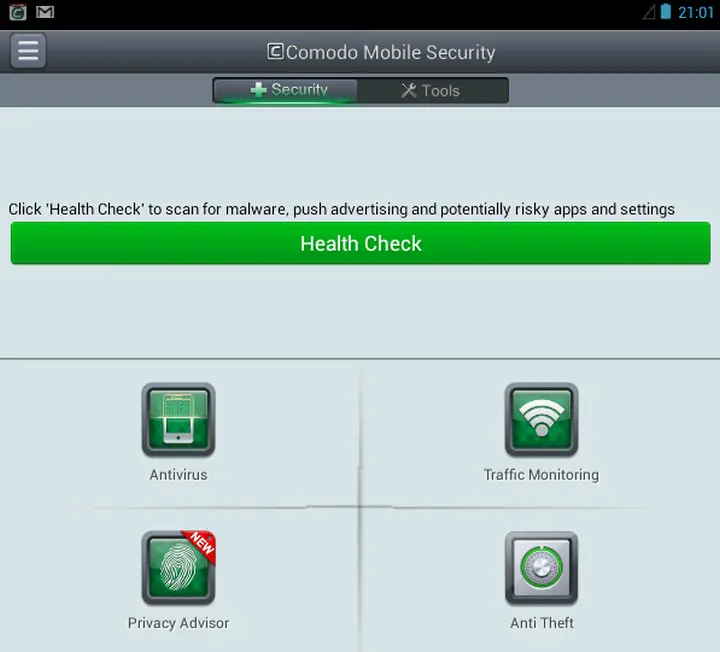

Одно из самых многофункциональных и гибко настраиваемых приложений (ранее называлось Comodo Antivirus Free) для бесплатной защиты мобильных устройств под управлением ОС Android. Помимо классического набора антивирусных компонентов, в нём есть трафик-менеджер, показывающий сетевую активность каждого приложения раздельно: в сотовых сетях и при подключении по Wi-Fi. С правами суперпользователя в трафик-менеджере можно использовать простейший программный файрволл.

Среди дополнительных утилит присутствует «оптимизатор системы», сводящийся к очистке кэша и освобождению оперативной памяти. Есть удобный менеджер активных процессов, модуль блокировки нежелательных вызовов и SMS, защищённое хранилище данных и планировщик заданий.

Comodo умеет выполнять резервное копирование контактов, SMS и приложений на карту памяти. Завершает список дополнительных инструментов ссылка на загрузку бесплатного приложения, обещающего «интеллектуальное управление батареей». Целесообразность последнего сомнительна.

Читать дальшеИнтервал:

Закладка: