Михаил Адаменко - Основы классической криптологии. Секреты шифров и кодов

- Название:Основы классической криптологии. Секреты шифров и кодов

- Автор:

- Жанр:

- Издательство:ДМК Пресс

- Год:2012

- Город:Москва

- ISBN:978-5-94074-456-6

- Рейтинг:

- Избранное:Добавить в избранное

-

Отзывы:

-

Ваша оценка:

Михаил Адаменко - Основы классической криптологии. Секреты шифров и кодов краткое содержание

Предлагаемая вниманию читателей книга посвящена вопросам, касающимся истории появления и развития шифров и кодов, а также основам криптографии криптоанализа и криптологии. Особое внимание уделено особенностям использования кедов и шифров различной степени сложности, которые каждый человек при необходимости может применяла в повседневной жизни.

В первой главе в простой и доступной форме разъясняется значение понятий «код» и «шифр», а также приводятся краткие сведения об основных терминах определениях, используемых при работе с кодами и шифрами. Во второй и третьей главах коротко изложены наиболее знаменательные и интересные события из истории появления различных кодов, а также из истории криптографии, Советы по использованию наиболее известных кодов даны в четвертой главе. Разделы пятой главы предлагаемой книги посвящены вопросам практического применения простых шифров в повседневной жизни.

В приложениях приводятся некоторые наиболее часто применяемые в различных областях жизнедеятельности человека коды Это, в первую очередь, азбука Морзе и азбука Брайля, а также семафорная азбука и флажный код Причем даны не только русские, но и международные варианты этих кодов.

Все главы и разделы сопровождаются поясняющими рисунками и таблицами благодаря которым восприятие и усвоение изложенной информации происходит значительно эффективнее.

Основы классической криптологии. Секреты шифров и кодов - читать онлайн бесплатно ознакомительный отрывок

Интервал:

Закладка:

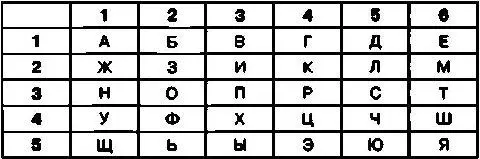

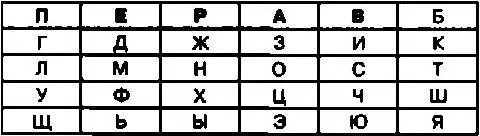

В одном из вариантов такого шифра для обозначения строк также можно использовать цифры. При этом шифровальная таблица будет выглядеть вот так:

После шифрования открытого текста с помощью приведенного выше алгоритма криптограмма будет состоять из нескольких пар или групп цифр. При этом в каждой группе первая цифра обозначает строку, а вторая цифра — столбец, на пересечении которых расположена ячейка с соответствующей буквой открытого текста.

Так например, в результате шифрования открытого текста СЕКРЕТНОЕ СООБЩЕНИЕ криптограмма примет следующий вид:

35.16.24.34.16.36.31.32.16. 35.32.32.12.51.16.31.23.16.

Расшифровка такой криптограммы заключается в замене пар или групп цифр буквами, находящимися в тех ячейках таблицы, строки и столбцы для которых обозначены соответствующими цифрами.

В приведенных ранее примерах шифров буквы в ячейки шифровальных таблиц вписывались в том порядке, в каком они расположены в алфавите. Естественно, стойкость таких шифров оставляет желать лучшего. Поэтому чаще всего при применении различных шифровальных систем, основанных на использовании таблиц, буквы алфавита в ячейки таких таблиц вписываются в случайном порядке или в соответствии с определенным правилом. Главное, чтобы порядок заполнения ячеек был известен получателю.

Наиболее удобным вариантом будет конечно же тот, когда ячейки заполнены в абсолютно произвольном порядке, а получатель уже имеет готовую таблицу с записанными в ячейки буквами. Однако в этом случае велик риск того, что такая шифровальная таблица может оказаться в руках незаконного пользователя со всеми вытекающими последствиями. Поэтому желательно, чтобы отправитель и получатель сообщения не хранили у себя шифровальную таблицу, а лишь знали, по какому правилу она составляется. При необходимости на основании такого правила всегда можно составить шифровальную таблицу, с ее помощью зашифровать или расшифровать сообщение, а затем эту таблицу уничтожить.

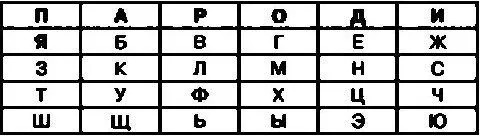

Одним из способов заполнения таблиц является использование паролей. Для составления такой таблицы сначала необходимо выбрать пароль или кодовое слово. При этом желательно, чтобы в пароле не было повторяющихся букв. Конечно же данная рекомендация не является обязательной. После этого буквы пароля вписываются в первые ячейки таблицы, а остальные ячейки заполняются оставшимися, не использованными в пароле, буквами алфавита.

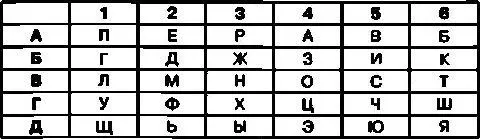

Так, например, если в качестве пароля выбрано слово ПАРОДИЯ, то шифровальная таблица примет следующий вид;

Если теперь эту таблицу дополнить еще одним столбцом, заполненным буквами, и строкой, заполненной цифрами, то можно воспользоваться одним из рассмотренных ранее алгоритмов шифрования.

При использовании этого шифра каждую букву открытого текста необходимо заменить на комбинацию буквы и цифры. При этом буква в криптограмме соответствует строке, а цифра — столбцу таблицы, на пересечении которых расположена ячейка с соответствующей буквой открытого текста.

В результате шифрования открытого текста СЕКРЕТНОЕ СООБЩЕНИЕ таким шифром криптограмма примет следующий вид:

В6.Б5.В2.АЗ.Б5.Г1.В5.А4.Б5. В6.А4.А4.Б2.Д2.Б5.В5.А6.Б5.

Таким же образом можно зашифровать сообщение с помощью таблицы, в которой для обозначения столбцов и строк используются только цифры.

В этом случае после шифрования открытого текста СЕКРЕТНОЕ СООБЩЕНИЕ криптограмма будет выглядеть так:

36.25.32.13.25.41.35.14.25. 36.14.14.22.52.25.35.16.25.

При выборе пароля желательно, чтобы в нем не было повторяющихся букв, поскольку в этом случае упрощается создание шифровальной таблицы. Конечно желанная рекомендация не является обязательной. Можно использовать слова и с повторяющимися буквами, только при заполнении таблицы такие буквы следует пропустить.

Так, например, если в качестве пароля выбрано слово ПЕРЕПРАВА, то повторяющиеся буквы Е, П, Р и В не записываются в ячейки, а пропускаются. При этом шифровальная таблица примет следующий вид:

Если теперь данную таблицу дополнить еще одним столбцом, заполненным буквами, и строкой, заполненной цифрами, то можно воспользоваться уже упоминавшимся алгоритмом шифрования.

Напомним, что при использовании этого шифра правило шифрования заключается в том, что каждую букву открытого текста необходимо заменить на комбинацию буквы и цифры. При этом буква в криптограмме соответствует строке, а цифра — столбцу, на пересечении которых расположена ячейка с соответствующей буквой открытого текста. В результате шифрования открытого текста СЕКРЕТНОЕ СООБЩЕНИЕ таким шифром криптограмма примет следующий вид:

В5.А2.Б6.АЗ.А2.В6.ВЗ.В4.А2. В5.В4.В4.А6.Д1.А2.ВЗ.Б5.А2.

И в этой таблице для обозначения строк можно использовать цифры. При этом порядок применения алгоритма шифрования не отличается от рассмотренных ранее шифров.

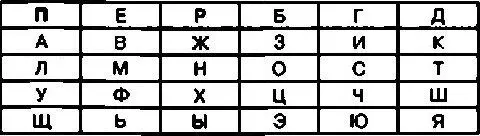

Для того чтобы усложнить незаконному пользователю задачу взлома шифра, вместо повторяющихся в пароле букв в ячейки можно вписывать оставшиеся буквы алфавита. Так, например, при использовании в качестве пароля слова ПЕРЕПРАВА повторяющиеся буквы Е, П, Р и В не записываются в ячейки. Вместо них в соответствующие ячейки вставляются не вошедшие в пароль следующие буквы алфавита Для рассматриваемого пароля вместо второй буквы Е следует записать букву Б, вместо второй буквы П — букву Г, вместо второй буквы Р — букву Д и так далее. При этом шифровальная таблица примет следующий вид:

Такую таблицу можно использовать для шифрования сообщений в соответствии как с рассмотренными ранее алгоритмами шифрования, так и с другими.

Следует отметить, что паролем может служить не только отдельное слово, но и целая фраза. Эго может быть известная поговорка или пословица, цитата или строка из стихотворения. При этом правила заполнения ячеек шифровальной таблицы буквами алфавита остаются такими же, как и для уже упоминавшихся таблиц с простым паролем.

Читать дальшеИнтервал:

Закладка: