Михаил Адаменко - Основы классической криптологии. Секреты шифров и кодов

- Название:Основы классической криптологии. Секреты шифров и кодов

- Автор:

- Жанр:

- Издательство:ДМК Пресс

- Год:2012

- Город:Москва

- ISBN:978-5-94074-456-6

- Рейтинг:

- Избранное:Добавить в избранное

-

Отзывы:

-

Ваша оценка:

Михаил Адаменко - Основы классической криптологии. Секреты шифров и кодов краткое содержание

Предлагаемая вниманию читателей книга посвящена вопросам, касающимся истории появления и развития шифров и кодов, а также основам криптографии криптоанализа и криптологии. Особое внимание уделено особенностям использования кедов и шифров различной степени сложности, которые каждый человек при необходимости может применяла в повседневной жизни.

В первой главе в простой и доступной форме разъясняется значение понятий «код» и «шифр», а также приводятся краткие сведения об основных терминах определениях, используемых при работе с кодами и шифрами. Во второй и третьей главах коротко изложены наиболее знаменательные и интересные события из истории появления различных кодов, а также из истории криптографии, Советы по использованию наиболее известных кодов даны в четвертой главе. Разделы пятой главы предлагаемой книги посвящены вопросам практического применения простых шифров в повседневной жизни.

В приложениях приводятся некоторые наиболее часто применяемые в различных областях жизнедеятельности человека коды Это, в первую очередь, азбука Морзе и азбука Брайля, а также семафорная азбука и флажный код Причем даны не только русские, но и международные варианты этих кодов.

Все главы и разделы сопровождаются поясняющими рисунками и таблицами благодаря которым восприятие и усвоение изложенной информации происходит значительно эффективнее.

Основы классической криптологии. Секреты шифров и кодов - читать онлайн бесплатно ознакомительный отрывок

Интервал:

Закладка:

Следует признать, что рассмотренные ранее системы шифрования, в которых применяется перестановка столбцов и строк шифровальной таблицы, ячейки которой заполнены буквами открытого текста, имеют сравнительно низкую стойкость. Для специалистов взлом таких шифров не представляет особого труда. В то же время неподготовленный незаконный пользователь на разгадку подобного шифра будет вынужден затратить немало времени. Задача взлома шифра значительно усложнится, если отправитель сообщения воспользуется так называемым шифром двойной перестановки.

При использовании шифра двойной перестановки в таблице, заполненной буквами открытого текста, на определенное количество позиций по определенному правилу перемещаются как столбцы, так и строки.

В качестве примера зашифруем с помощью этого шифра открытый текст МЕСТО ВСТРЕЧИ ИЗМЕНИТЬ НЕВОЗМОЖНО. Если пользователь решил воспользоваться шифром двойной перестановки, то к уже знакомой шифровальной таблице, состоящей из пяти строк и шести столбцов, следует добавить еще две строки и два столбца. При этом ячейки таблицы будут заполнены следующим образом:

В ячейки первой добавленной строки необходимо вписать буквы пароля для перестановки столбцов. В ячейки второй строки записываются цифры, соответствующие позиции каждой буквы пароля в алфавите по отношению к другим буквам пароля. Если в качестве пароля для перестановки столбцов выбрать, например, слово ПРИВЕТ, то шифровальная таблица будет выглядеть вот так:

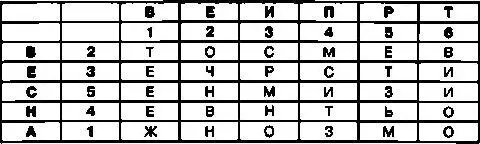

В ячейки первого добавленного столбца необходимо вписать буквы пароля для перестановки строк. В ячейки второго столбца записываются цифры, соответствующие позиции каждой буквы пароля в алфавите по отношению к другим буквам пароля. Если в качестве пароля для перестановки строк выбрать, например, слово ВЕСНА, то шифровальная таблица примет следующий вид:

Для создания криптограммы сначала необходимо переставить столбцы в таблице так, чтобы цифры во второй строке располагались по порядку. В результате такой перестановки таблица примет следующий вид:

После этого следует переставить строки в таблице так, чтобы цифры во втором столбце располагались по порядку. После выполнения такой перестановки таблица будет выглядеть вот так:

Теперь дпя создания шифрограммы достаточно последовательно выписать буквы из ячеек первой строки, затем из ячеек второй строки ит. д. В окончательном виде криптограмма для открытого текста МЕСТО ВСТРЕЧИ ИЗМЕНИТЬ НЕВОЗМОЖНО будет выглядеть так:

ЖНОЗМО ТОСМЕВ ЕЧРСТИ ЕВНТЬО ЕНМИЗИ

Для того чтобы расшифровать эту шифрограмму, получатель сообщения должен знать пароли для перемещения столбцов и строк Затем необходимо составить аналогичную шифровальную таблицу. Во второй строке этой таблицы записываются цифры по порядку, а в первой — соответствующие этим цифрам буквы пароля для перемещения столбцов. Во втором столбце таблицы записываются цифры по порядку, а в первом — соответствующие этим цифрам буквы пароля для перемещения строк. Остальные ячейки следует заполнить по строкам буквами криптограммы. Теперь необходимо переставить столбцы таблицы так, чтобы буквы в первой строке образовали пароль для перемещения столбцов. После этого достаточно переставить строки таблицы так, чтобы буквы в первом столбце образовали пароль для перемещения строк и в строках таблицы получатель сообщения сможет прочитать открытый текст.

В процессе шифрования буквы из ячеек шифровальной таблицы можно выписать и по столбцам, сначала из ячеек первого столбца, затем из ячеек второго столбца и так далее. В этом случае криптограмма для открытого текста МЕСТО ВСТРЕЧИ ИЗМЕНИТЬ НЕВОЗМОЖНО примет следующий вид:

ЖТЕЕЕ НОЧВН ОСРНМ ЗМСТИ МЕТЬЗ ОВИОИ

Однако в этом случае порядок действий при дешифровании незначительно изменится. При составлении таблицы получатель сообщения, как и в рассмотренном ранее примере, во второй строке должен записать цифры по порядку, а в первой — соответствующие этим цифрам буквы пароля для перемещения столбцов. Во втором столбце таблицы записываются цифры по порядку, а в первом — соответствующие этим цифрам буквы пароля для перемещения строк. Однако остальные ячейки следует заполнить буквами криптограммы не по строкам, а по столбцам.

После этого, как и в рассмотренном ранее примере, необходимо переставить столбцы таблицы так, чтобы буквы в первой строке образовали пароль для перемещения столбцов. Теперь достаточно переставить строки таблицы так, чтобы буквы в первом столбце образовали пароль для перемещения строк, и в строках таблицы получатель сообщения сможет прочитать открытый текст.

В Средние века широкое распространение получили шифры, основу которых составляли так называемые магические квадраты.

В математике магическими квадратами называются таблицы с одинаковым количеством строк и столбцов. В каждую ячейку такой таблицы вписывается какое-либо число, при этом сумма всех чисел, расположенных в одном столбце, в одной строке и на одной диагонали, составляет одно и то же число.

Необходимо отметить, что для шифрования проще всего использовать магические квадраты, в ячейки которых записываются числа по порядку без повторов, начиная от цифры 1 и до числа, которое определяется количеством ячеек в данном квадрате. При этом не следует забывать о том, что для шифрования длинных сообщений потребуются таблицы большего размера. Так, например, для шифрования открытого текста, состоящего из 16 знаков, достаточно воспользоваться магическим квадратом размером 4x4, а для шифрования текста, содержащего 64 знака, потребуется таблица размером 8x8.

При использовании шифров, основанных на магических квадратах, алгоритм шифрования заключается в том, что в ячейки таблицы вместо цифр магического квадрата по определенному правилу вписываются буквы и знаки открытого текста После того как все ячейки будут заполнены, текст криптограммы выписывается из таблицы по строкам или по столбцам.

Читать дальшеИнтервал:

Закладка: