Михаил Адаменко - Основы классической криптологии. Секреты шифров и кодов

- Название:Основы классической криптологии. Секреты шифров и кодов

- Автор:

- Жанр:

- Издательство:ДМК Пресс

- Год:2012

- Город:Москва

- ISBN:978-5-94074-456-6

- Рейтинг:

- Избранное:Добавить в избранное

-

Отзывы:

-

Ваша оценка:

Михаил Адаменко - Основы классической криптологии. Секреты шифров и кодов краткое содержание

Предлагаемая вниманию читателей книга посвящена вопросам, касающимся истории появления и развития шифров и кодов, а также основам криптографии криптоанализа и криптологии. Особое внимание уделено особенностям использования кедов и шифров различной степени сложности, которые каждый человек при необходимости может применяла в повседневной жизни.

В первой главе в простой и доступной форме разъясняется значение понятий «код» и «шифр», а также приводятся краткие сведения об основных терминах определениях, используемых при работе с кодами и шифрами. Во второй и третьей главах коротко изложены наиболее знаменательные и интересные события из истории появления различных кодов, а также из истории криптографии, Советы по использованию наиболее известных кодов даны в четвертой главе. Разделы пятой главы предлагаемой книги посвящены вопросам практического применения простых шифров в повседневной жизни.

В приложениях приводятся некоторые наиболее часто применяемые в различных областях жизнедеятельности человека коды Это, в первую очередь, азбука Морзе и азбука Брайля, а также семафорная азбука и флажный код Причем даны не только русские, но и международные варианты этих кодов.

Все главы и разделы сопровождаются поясняющими рисунками и таблицами благодаря которым восприятие и усвоение изложенной информации происходит значительно эффективнее.

Основы классической криптологии. Секреты шифров и кодов - читать онлайн бесплатно ознакомительный отрывок

Интервал:

Закладка:

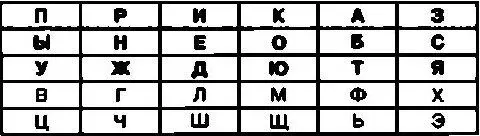

Так, например, при использовании в качестве пароля фразы ПРИКАЗЫ НЕ ОБСУЖДАЮТСЯ шифровальная таблица может выглядеть следующим образом:

Такую таблицу также можно использовать для шифрования сообщений в соответствии как со всеми рассмотренными ранее алгоритмами шифрования, так и с другими.

Одну из первых систем шифрования, в которой использовалась таблица, описал древнегреческий историк Полибий. Точно неизвестно, является ли талантливый писатель автором этого шифра. Тем не менее специалисты называют этот шифр «квадратом Полибия». Еще до наступления нашей эры этот шифр широко применялся как греками, так и римлянами.

При использовании данного шифра составляется таблица, которая, например, для английского алфавита состоит из пяти столбцов по пять строк в каждом. В каждую клетку этой таблицы в произвольном порядке вписывается одна из букв алфавита. Необходимо отметить, что для русского алфавита, содержащего большее количество букв, шифровальная таблица должна содержать не менее 30 клеток. Эго может быть, например, таблица из шести столбцов по пять строк в каждом.

Алгоритм шифрования заключается в том, что при преобразовании открытого текста в криптограмму необходимо найти в таблице ячейку с нужной буквой и вставить в шифрованный текст букву, располагающуюся в нижней от нее ячейке в том же столбце. Если же буква открытого текста оказывается в ячейке нижней строки, то в шифрограмму следует записать букву из верхней ячейки того же столбца.

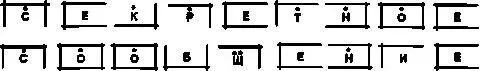

В качестве при мера зашифруем с помощью шифра «квадрат Полибия» открытый текст СЕКРЕТНОЕ СООБЩЕНИЕ. Перед началом работы необходимо составить шифровальную таблицу, которая может выглядеть, например, вот так:

Теперь следует найти клетку с первой буквой открытого текста Эго буква С, ячейка с которой расположена в третьей строке третьего столбца. В соответствии с алгоритмом шифрования вместо этой буквы в криптограмму необходимо записать букву, расположенную в нижней от нее ячейке в том же столбце, то есть вместо буквы С — букву К. Таким же образом букву Е открытого текста надо заменить на букву У, букву К на букву Ц и так далее. Не следует забывать о том, что в случае если буква открытого текста окажется в ячейке нижней строки, то в шифрограмму следует записать букву из самой верхней ячейки того же столбца. Например, буква Р должна быть заменена в криптограмме на букву Ю.

В результате шифрования открытого текста СЕКРЕТНОЕ СООБЩЕНИЕс помощью рассматриваемого шифра криптограмма примет следующий вид:

КУЦЮУПВНУ КННИГУВМУ

Для расшифровки получатель сообщения должен использовать точно такую же таблицу с аналогичным расположением букв в ячейках. При этом каждая буква шифрограммы должна быть заменена на букву, расположенную в верхней от нее ячейке в том же столбце.

В рассматриваемом примере вместо буквы К следует записать букву С, вместо буквы У — букву Е и так далее, пока не будет расшифрован весь текст. Если же буква из криптограммы в таблице занимает верхнюю ячейку, то ее следует заменить на букву, находящуюся в самой нижней ячейке того же столбца.

Первые упоминания о шифре, в некоторых источниках называемом «Большой крест», относятся к XVIII столетию. Необходимо отметить, что в отдельных зарубежных изданиях автору встречались варианты этого шифра с весьма экзотическими названиями. Например, название одного из вариантов можно перевести на русский язык как шифр «Загончики для поросят».

Шифр «Большой крест» прост и в то же время очень эффективен. Неподготовленный незаконный пользователь, желающий прочитать сообщение, зашифрованное с помощью данного шифра замены, вряд ли сможет сразу догадаться, как его взломать. В связи с ограниченным объемом данной книги далее будут рассмотрены лишь некоторые варианты шифра «Большой крест».

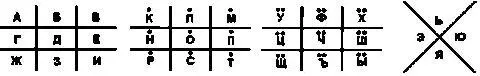

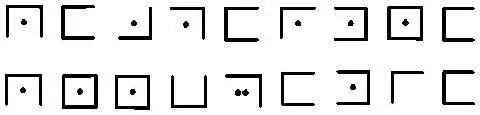

Практическое использование данного шифра следует начать с составления специальной шифровальной таблицы, которая будет выглядеть как несколько решеток. В одном из вариантов такая таблица может иметь вид, показанный на рис. 5.1.

Рис. 5.1 Шифровальная таблица для шифра «Большой крест»

В качестве примера зашифруем с помощью шифра «Большой крест» открытый текст СЕКРЕТНОЕ СООБЩЕНИЕ. Если заменить буквы открытого текста соответствующими им символами ячеек решетки, то получится промежуточный результат, показанный на рис. 5.2.

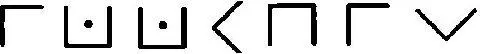

В окончательном виде криптограмма для открытого текста СЕКРЕТНОЕ СООБЩЕНИЕ будет выглядеть так, как показано на рис. 5.3.

Рис. 5.2 Промежуточный результат шифрования с помощью шифра «Большой крест»

Рис.5.3 Криптограмма для открытого текста СЕКРЕТНОЕ СООБЩЕНИЕ полученная в результате использования шифра «Большой крест»

Если с помощью рассматриваемого шифра зашифровать открытый текст ИЛЛЮЗИЯ, то криптограмма примет вид показанный на рис. 5.4.

Рис.5.4 Криптограмма для открытого текста ИЛЛЮЗИЯ, полученная в результате использования шифра «Большой крест»

Для того чтобы расшифровать приведенные криптограммы, достаточно составить аналогичную шифровальную таблицу и заменить символы на соответствующие им буквы.

Необходимо отметить, что комбинаций расположения букв в ячейках решеток может быть довольно много. Поэтому законный пользователь для шифрования сообщений при желании может придумать свой, оригинальный вариант шифра «Большой крест».

В шифрах, основу которых составляют таблицы, применяются самые разнообразные алгоритмы шифрования. Ранее были рассмотрены несколько простых систем шифрования, в которых используются специальные таблицы, ячейки которых заполняются буквами алфавита.

При этом составление криптограммы заключается в замене букв открытого текста в соответствии с определенными правилами.

Читать дальшеИнтервал:

Закладка: