Коллектив авторов - Шпионские штучки и устройства для защиты объектов и информации

- Название:Шпионские штучки и устройства для защиты объектов и информации

- Автор:

- Жанр:

- Издательство:Лань

- Год:1996

- Город:Санкт-Петербург

- ISBN:5-86617-044-2

- Рейтинг:

- Избранное:Добавить в избранное

-

Отзывы:

-

Ваша оценка:

Коллектив авторов - Шпионские штучки и устройства для защиты объектов и информации краткое содержание

В доступной форме приведены сведения о методах завиты и контроля информации при помощи технических средств.

Приведены более 100 принципиальных схем устройств защиты информации и объектов, описана логика и принципы действия этих устройств, даны рекомендации по монтажу и настройке. Рассмотрены методы и средства защиты информации пользователей персональных компьютеров от несанкционированного доступа. Даны краткие описания и рекомендации по использованию программных продуктов и систем ограниченного доступа.

Книга предназначена для широкого круга читателей, подготовленных радиолюбителей, желающих применить свои знания в области защиты объектов и информации, специалистов, занимающихся вопросами обеспечения защиты информации.

Представляет интерес для ознакомления руководителей государственных и других организаций, заинтересованных в защите коммерческой информации.

Шпионские штучки и устройства для защиты объектов и информации - читать онлайн бесплатно полную версию (весь текст целиком)

Интервал:

Закладка:

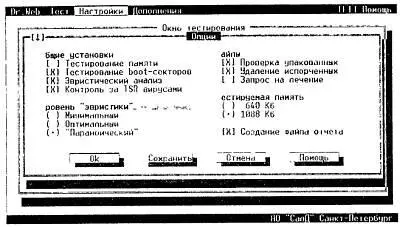

Следует отметить, что последние версии антивирусной программы Dr.Web работают также и в диалоговом режиме. Настройки, задаваемые с помощью приведенных выше ключей, можно установить в диалоговом окне, представленном на рис. П4.1.

Рис. П4.1. Диалоговое окно настройки Dr.Web

Комментарии

Режим /V

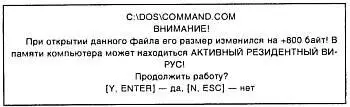

В процессе тестирования файла, в режиме /V(контроль за заражением тестируемых файлов резидентным вирусом active resident Virus), Dr. Web может выдать на экран сообщение типа:

Данное сообщение говорит о том, что перед открытием указанного файла на чтение его длина имела одно значение, а после открытия другое. Возможно, что в момент открытия этого файла средствами Dr.Web в памяти находился неизвестный резидентный вирус, который произвел заражение данного файла. В данном случае приращение длины будет положительным. Или возможен другой вариант, когда в памяти находится резидентный Stealth-вирус (вирус-невидимка), который пытается скрыть наличие своей копии в тестируемом файле. В этом случае приращение длины — отрицательное.

В обоих случаях рекомендуется прекратить работу, перегрузить компьютер с дискеты с "чистой" операционной системой и произвести детальный анализ подозрительных файлов (запуск Web /S с защищенного от записи дистрибутивного диска поставки).

Режим /F

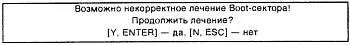

Если в режиме / F(Files cure) при попытке лечения загрузочного вируса на диске Dr. Web выдаст сообщение:

то это означает, что оригинальный Master Boot Record или Boot Sector не обнаружены в секторе, в котором удаляемый вирус должен их "прятать". Это может произойти в том случае, если вирус является слегка модифицированной версией известного вируса и исходный Boot-сектор он хранит где-то в другом месте диска, либо при заражении компьютера несколькими Boot-вирусами, которые в результате "накладываются" друг на друга. В этом варианте Dr. Web вместо исходного MBR в "тайнике" первого вируса находит "голову" следующего и т. д.

А поскольку Web сразу не анализирует найденный им сектор MBR на наличие еще одного вируса, но он видит, что это не исходный MBR, то он и предупреждает вас об этом. Если вы разрешите лечение, то Dr.Web по очереди излечит компьютер от известных ему вирусов. Следует отметить, что при поражении диска несколькими Boot-вирусами иногда происходит потеря исходного Master Boot Record, если разные вирусы, заразившие компьютер, размещают MBR в одном и том же секторе диска. Как правило, в этом случае компьютер при загрузке системы с этого диска "зависает". Dr. Web при попытке лечения такого диска также может зациклиться, стремясь вылечить сначала один вирус, потом другой. В этом случае лучше отказаться от лечения и восстановить системные области диска средствами MS-DOS: SYS С: или FDISK /MBR, загрузив предварительно операционную систему с системной дискеты.

Режим /D

Режим /D(Delete) — удаление файлов, корректное лечение которых невозможно. Данный режим работоспособен только вместе с ключом /F(лечение файлов). Режим необходим для того, чтобы без вывода запроса на разрешение удаления разрушенных или инфицированных файлов произвести автоматическое удаление всех файлов, лечение которых не представляется возможным.

Режим /S

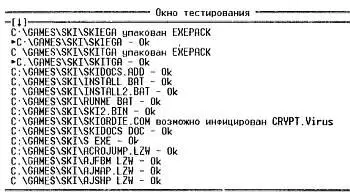

Режим /S(эвристический анализ файлов — heu ristic analyse ) характеризуется тем, что Dr. Web в этом режиме анализирует файлы и системные области компьютера (загрузочные сектора) на заданном устройстве и пытается обнаружить новые или неизвестные ему вирусы по характерным для вирусов кодовым последовательностям. Если таковые будут найдены, то в этом случае выводится предупреждение о том, что объект, возможно, инфицирован неизвестным вирусом (COM.Virus. EXE.Virus, COM.EXE.Virus, COM TSR.Virus, EXE.TSR Virus. COM.EXE.TSR.Virus, BOOT.Virus или CRYPT.Virus).

Ниже приводятся описания встречающихся терминов в названиях неизвестных вирусов:

COM— вирус, заражающий СОМ-файлы,

EXE— вирус, заражающий ЕХЕ-файлы,

TSR— резидентный вирус,

BOOT— вирус, заражающий загрузочные сектора дисков,

CRYPT— зашифрованный или полиморфный вирус.

Режим эвристического анализа позволяет определять неизвестные вирусы, даже, в сложношифруемых или полиморфных вирусах (уровней полиморфизма 1–5), код, которых от копии к копии, может не совпадать ни на один байт! Наличие строки "CRYPT" при определении неизвестного вируса говорит о наличии расшифровщика в вирусном коде, т. е. что данный вирус является зашифрованным.

В режиме эвристического анализа можно задавать 3 различных уровня анализа файлов: минимальный, оптимальный и "параноический". Без указания уровня анализа устанавливается режим оптимального уровня эвристического анализа (/S1)

Процент определения неизвестных вирусов, при практическом тестировании на коллекции вирусов, состоящей из 6500 различных экземпляров, для режимов работы эвристического анализатора составил следующие значения: минимальный 78 % оптимальный — 80 %, "параноик" — 85 %.

В "параноическом" режиме эвристического анализатора Dr. Web возможно появление сообщения о том, что объект "возможно инфицирован CRYPT.Virus" без указания некоторых вирусных признаков (COM, EXE, TSR). Это говорит о том, что Dr. Web не детектировал объект (файл или Boot-сектор) как инфицированный "явным" вирусным кодом, но программой Dr. Web было детектировано присутствие в данном объекте некоторого дескриптора, или расшифровщика. Практически, любая зашифрованная программа при тестировании в "параноическом" режиме может детектироваться как возможно инфицированная вирусом CRYPT.Virus. К счастью, таких программ не так уж и много, гораздо меньше, чем шифрованых и полиморфных вирусов.

Очень редко неисполняемые модули (текстовые файлы или файлы данных) также могут детектироваться, как CRYPT.Virus. Т. к. если рассматривать эти файлы, как программы, содержащие ассемблерные инструкции, то иногда в потоке совершенно бестолковых и хаотичных команд вдруг может получиться логически работоспособный, с точки зрения процессора, "расшифровщик", который якобы что-то "расшифровывает", но, естественно, ничего работоспособного произвести не может. Но в данном случае режим "параноика" эвристического анализатора зафиксирует наличие логического декриптора в таком файле и выведет сообщение о подозрении на CRYPT.Virus (рис. П4 2).

Рис. П4.2. Сообщение о подозрении на CRYPT Virus

Читать дальшеИнтервал:

Закладка: