Вадим Грибунин - Цифровая стеганография

- Название:Цифровая стеганография

- Автор:

- Жанр:

- Издательство:Солон-Пресс

- Год:2002

- Город:Москва

- ISBN:5-98003-011-5

- Рейтинг:

- Избранное:Добавить в избранное

-

Отзывы:

-

Ваша оценка:

Вадим Грибунин - Цифровая стеганография краткое содержание

Интерес к стеганографии появился в последнее десятилетие и вызван широким распространением мультимедийных технологий. Методы стеганографии позволяют не только скрытно передавать данные, но и решать задачи помехоустойчивой аутентификации, защиты информации от несанкционированного копирования, отслеживания распространения информации по сетям связи, поиска информации в мультимедийных базах данных.

Международные симпозиумы по скрытию данных проводятся с 1996 года, по стеганографии первый симпозиум состоялся в июле 2002 года. Стеганография – быстро и динамично развивающаяся наука, использующая методы и достижения криптографии, цифровой обработки сигналов, теории связи и информации.

На русском языке стеганографии было посвящено только несколько обзорных журнальных статей. Данная книга призвана восполнить существующий пробел. В ней обобщены самые последние результаты исследований зарубежных ученых. В книге рассмотрены как теоретические, так и практические аспекты стеганографии, выполнена классификация стегосистем и методов встраивания, детально исследованы вопросы повышения пропускной способности стегоканала, обеспечения стойкости и незаметности внедрения, приведено более 50 алгоритмов встраивания данных.

Книга предназначена для студентов, аспирантов, научных работников, изучающих вопросы защиты информации, а также для инженеров-проектировщиков средств защиты информации. Также несомненный интерес она вызовет у специалистов в области теории информации и цифровой обработки сигналов.

Цифровая стеганография - читать онлайн бесплатно ознакомительный отрывок

Интервал:

Закладка:

Большинство предложенных алгоритмов встраивания ЦВЗ в пространственную область изображений основаны на использовании широкополосных сигналов (ШПС). Этот метод хорошо зарекомендовал себя в радиосвязи, при передаче узкополосных сигналов по каналам с шумами. Основной идеей применения ШПС в стеганографии является то, что данные внедряются в шумовой сигнал малой мощности. Так как сигнал малой мощности, то для защиты ЦВЗ применяют помехоустойчивые коды. Рассмотрим пример.

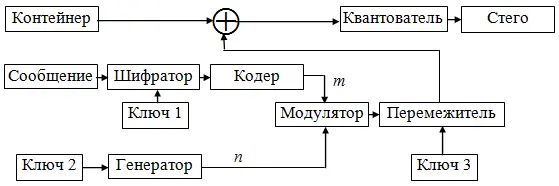

А8. (Marvel[14]). Стегокодер с применением ШПС изображен на рис. 5.7. Скрываемое сообщение шифруется на ключе k1 и кодируется помехоустойчивым кодом, в результате чего получается кодированное сообщение m . Это сообщение модулируется псевдослучайной последовательностью с выхода генератора, начальное заполнение которого равно k2 . Получившийся сигнал с расширенным спектром подвергается перестановкам в соответствии с ключом k3 и складывается с изображением-контейнером. В декодере выполняются обратные операции. В качестве детектора ЦВЗ используют кореляционный приемник (см. гл.1).

Рис. 5.7. Стегокодер на основе ШПС

В качестве датчика псевдослучайной последовательности чаще всего предлагается использовать генератор M — последовательности в силу хороших корреляционных свойств этой последовательности.

5.3. Скрытие данных в области преобразования

5.3.1. Выбор преобразования для скрытия данных

В большинстве методов скрытия данных в изображениях используется та или иная декомпозиция изображения — контейнера. Среди всех линейных ортогональных преобразований наибольшую популярность в стеганографии получили вейвлет-преобразование и ДКП, что отчасти объясняется их успешным применением при сжатии изображений. Кроме того, желательно применять для скрытия данных то же преобразование изображения, как и то, котоорому оно подвергнется при возможном дальнейшем сжатии. В стандарте JPEG используется ДКП, а в JPEG2000 — вейвлет-преобразование. Стегоалгоритм может быть весьма робастным к дальнейшей компрессии изображения, если он будет учитывать особенности алгоритма сжатия. При этом, конечно стегоалгоритм, использующий ДКП, вовсе не обязательно будет робастным по отношению к вейвлетному алгоритму сжатию. Стегоалгоритм, использующий вейвлеты, может быть неробастным к сжатию с применением ДКП. Еще большие трудности с выбором преобразования при скрытии данных в видеопоследовательности. Причина заключается в том, что при сжатии видео основную роль играет кодирование векторов компенсации движения, а не только неподвижного кадра. Робастный стегоалгоритм должен каким-то образом учитывать это.

Возникает следующий вопрос: существует ли робастное преобразование, независимое от применяемого далее алгоритма сжатия? В работе [15] с позиций теории информации рассмотрены различные ортонормальные преобразования, такие как ДПФ, ДКП, Хартли, субполосное преобразование.

Известно много моделей для оценки пропускной способности канала скрытия данных. Так, в работе [16] представлена следующая модель.

Пусть S 0 - исходное изображение (контейнер), W — вложение. Тогда модифицированное изображение  . Модифицированное изображение визуально неотличимо от исходного и может быть подвергнуто сжатию с потерями:

. Модифицированное изображение визуально неотличимо от исходного и может быть подвергнуто сжатию с потерями:  , где C (.) — оператор компрессии. Биты вложения W должны быть извлечены из

, где C (.) — оператор компрессии. Биты вложения W должны быть извлечены из  . Вопрос: какое количество бит может быть вложено в данное изображение и извлечено из него с произвольно малой вероятностью ошибки, то есть какова пропускная способность канала скрытия данных, при данном алгоритме сжатия?

. Вопрос: какое количество бит может быть вложено в данное изображение и извлечено из него с произвольно малой вероятностью ошибки, то есть какова пропускная способность канала скрытия данных, при данном алгоритме сжатия?

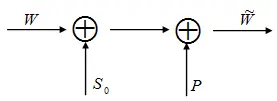

Блок-диаграмма рассматриваемого стегоканала представлена на рис. 5.8.

Рис. 5.8. Блок-диаграмма стегоканала

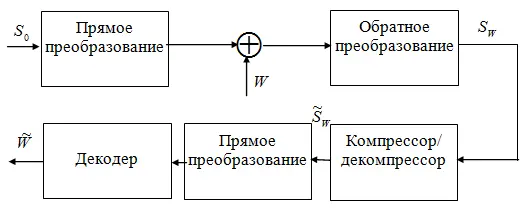

Рис. 5.9. Структурная схема стегосистемы

Сообщение W передается по каналу. Канал имеет два источника «шума»: S 0 - изображение-контейнер и P — «шум», возникающий при компрессии/декомпрессии.  - возможно искаженное сообщение.

- возможно искаженное сообщение.

Структурная схема схема стегосистемы приведена на рис. 5.9. Изображение декомпозируется на L субполос. К каждой субполосе «подмешивается» скрытая информация. После обратного преобразования получается модифицированное изображение S w . После компрессии/декомпрессии получается изображение  . Оно подвергается прямому преобразованию, и из каждой из L субполос независимо извлекается скрытое сообщение.

. Оно подвергается прямому преобразованию, и из каждой из L субполос независимо извлекается скрытое сообщение.

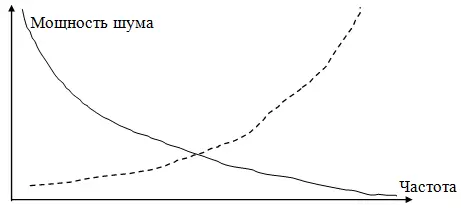

Реальные изображения вовсе не являются случайным процессом с равномерно распределенными значениями величин. Хорошо известно, и это используется в алгоритмах сжатия, что большая часть энергии изображений сосредоточена в низкочастотной части спектра. Отсюда и потребность в осуществлении декомпозиции изображения на субполосы. Стегосообщение добавляется к субполосам изображения. Низкочастотные субполосы содержат подавляющую часть энергии изображения и, следовательно, носят шумовой характер. Высокочастотные субполосы наиболее подвержены воздействию со стороны различных алгоритмов обработки, будь то сжатие или НЧ фильтрация. Таким образом, для вложения сообщения наиболее подходящими кандидатами являются среднечастотные субполосы спектра изображения. Типичное распределение шума изображения и обработки по спектру частоты показано на рис. 5.10.

Рис. 5.10. Зависимость шума изображения (сплошная линия) и шума обработки (пунктирная линия) от частоты

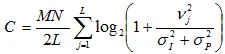

Стегоканал можно декомпозировать на ряд независимых подканалов. Это разделение осуществляется за счет выполнения прямого и обратного преобразования. В каждом из L подканалов имеется по два источника шума. Пусть  — дисперсия коэффициентов преобразования (шума изображения) в каждом из подканалов. Тогда выражение для пропускной способности канала стегосистемы примет вид

— дисперсия коэффициентов преобразования (шума изображения) в каждом из подканалов. Тогда выражение для пропускной способности канала стегосистемы примет вид  , где ν j — визуальный порог для j -й субполосы. Иными словами, ν 2 j - максимально допустимая энергия стегосообщения, исходя из требований сохранения визуального качества изображения.

, где ν j — визуальный порог для j -й субполосы. Иными словами, ν 2 j - максимально допустимая энергия стегосообщения, исходя из требований сохранения визуального качества изображения.

Интервал:

Закладка: