Вадим Грибунин - Цифровая стеганография

- Название:Цифровая стеганография

- Автор:

- Жанр:

- Издательство:Солон-Пресс

- Год:2002

- Город:Москва

- ISBN:5-98003-011-5

- Рейтинг:

- Избранное:Добавить в избранное

-

Отзывы:

-

Ваша оценка:

Вадим Грибунин - Цифровая стеганография краткое содержание

Интерес к стеганографии появился в последнее десятилетие и вызван широким распространением мультимедийных технологий. Методы стеганографии позволяют не только скрытно передавать данные, но и решать задачи помехоустойчивой аутентификации, защиты информации от несанкционированного копирования, отслеживания распространения информации по сетям связи, поиска информации в мультимедийных базах данных.

Международные симпозиумы по скрытию данных проводятся с 1996 года, по стеганографии первый симпозиум состоялся в июле 2002 года. Стеганография – быстро и динамично развивающаяся наука, использующая методы и достижения криптографии, цифровой обработки сигналов, теории связи и информации.

На русском языке стеганографии было посвящено только несколько обзорных журнальных статей. Данная книга призвана восполнить существующий пробел. В ней обобщены самые последние результаты исследований зарубежных ученых. В книге рассмотрены как теоретические, так и практические аспекты стеганографии, выполнена классификация стегосистем и методов встраивания, детально исследованы вопросы повышения пропускной способности стегоканала, обеспечения стойкости и незаметности внедрения, приведено более 50 алгоритмов встраивания данных.

Книга предназначена для студентов, аспирантов, научных работников, изучающих вопросы защиты информации, а также для инженеров-проектировщиков средств защиты информации. Также несомненный интерес она вызовет у специалистов в области теории информации и цифровой обработки сигналов.

Цифровая стеганография - читать онлайн бесплатно ознакомительный отрывок

Интервал:

Закладка:

6. ОБЗОР СТЕГОАЛГОРИТМОВ ВСТРАИВАНИЯ ИНФОРМАЦИИ В ИЗОБРАЖЕНИЯ

По способу встраивания информации стегоалгоритмы можно разделить на линейные (аддитивные), нелинейные и другие. Алгоритмы аддитивного внедрения информации заключаются в линейной модификации исходного изображения, а ее извлечение в декодере производится корреляционными методами. При этом ЦВЗ обычно складывается с изображением-контейнером, либо «вплавляется» (fusion) в него. Эти алгоритмы будут рассмотрены в п.6.1. В нелинейных методах встраивания информации используется скалярное либо векторное квантование. Обзор соответствующих алгоритмов выполнен в п.6.2. Среди других методов определенный интерес представляют методы, использующие идеи фрактального кодирования изображений. Их обзор приведен в п.6.3.

6.1. Аддитивные алгоритмы

6.1.1. Обзор алгоритмов на основе линейного встраивания данных

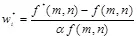

В аддитивных методах внедрения ЦВЗ представляет собой последовательность чисел w i длины N , которая внедряется в выбранное подмножество отсчетов исходного изображения f . Основное и наиболее часто используемое выражение для встраивания информации в этом случае

(6.1)

(6.1)

где  - весовой коэффициент, а

- весовой коэффициент, а  — модифицированный пиксел изображения.

— модифицированный пиксел изображения.

Другой способ встраивания водяного знака был предложен И.Коксом [11]:

(6.2)

(6.2)

или, при использовании логарифмов коэффициентов

(6.3)

(6.3)

При встраивании в соответствии с (6.1) ЦВЗ в декодере находится следующим образом:

. (6.4)

. (6.4)

Здесь под f* понимаются отсчеты полученного изображения, содержащего или не содержащего ЦВЗ w . После извлечения  сравнивается с подлинным ЦВЗ. При чем в качестве меры идентичности водяных знаков используется значение коэффициента корреляции последовательностей

сравнивается с подлинным ЦВЗ. При чем в качестве меры идентичности водяных знаков используется значение коэффициента корреляции последовательностей

. (6.5)

. (6.5)

Эта величина варьируется в интервале [-1; 1]. Значения, близкие к единице, свидетельствуют о том, что извлеченная последовательность с большой вероятностью может соответствовать встроенному ЦВЗ. Следовательно, в этом случае делается заключение, что анализируемое изображение содержит водяной знак.

В декодере может быть установлен некоторый порог,  (здесь S — стандартное среднее квадратическое отклонение), который определяет вероятности ошибок первого и второго рода при обнаружении ЦВЗ. При этом коэффициент

(здесь S — стандартное среднее квадратическое отклонение), который определяет вероятности ошибок первого и второго рода при обнаружении ЦВЗ. При этом коэффициент  может не быть постоянным, а адаптивно изменяться в соответствии с локальными свойствами исходного изображения. Это позволяет сделать водяной знак более робастным (стойким к удалению).

может не быть постоянным, а адаптивно изменяться в соответствии с локальными свойствами исходного изображения. Это позволяет сделать водяной знак более робастным (стойким к удалению).

Для увеличения робастности внедрения во многих алгоритмах применяются широкополосные сигналы. При этом информационные биты могут быть многократно повторены, закодированы с применением корректирующего кода, либо к ним может быть применено какое-либо другое преобразование, после чего они модулируются с помощью псевдослучайной гауссовской последовательности. Такая последовательность является хорошей моделью шума, присутствующего в реальных изображений. В то же время синтетические изображения (созданные на компьютере) не содержат шумов, и в них труднее незаметно встроить такую последовательность.

Обычно легче первоначально сгенерировать равномерно распределенную последовательность. Известен алгоритм преобразования такой последовательности в гауссовскую (алгоритм Бокса-Мюллера). Псевдокод этого алгоритма приведен ниже. Здесь ranf() — датчик равномерно распределенных случайных чисел, mean, deviation — среднее значение и СКО последовательности.

Алгоритм 6.1.Полярная форма алгоритма Бокса-Мюллера

double x1, x2, w;

do {

x1 = 2.0 * ranf() — 1.0;

x2 = 2.0 * ranf() — 1.0;

w = x1 * x1 + x2 * x2;

} while (w >= 1.0);

w = sqrt((-2.0 * log(w)) / w);

double y1 = mean + x1 * w * deviation;

double y2 = mean + x2 * w * deviation;

Для извлечения внедренной информации в аддитивной схеме встраивания ЦВЗ обычно необходимо иметь исходное изображение, что достаточно сильно ограничивает область применения подобных методов.

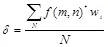

Рядом авторов [22, 4, 34] были предложены слепые методы извлечения ЦВЗ, вычисляющие корреляцию последовательности w со всеми N коэффициентами полученного изображения f *:

. (6.6)

. (6.6)

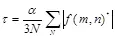

Затем полученное значение коэффициента корреляции  сравнивается с некоторым порогом обнаружения

сравнивается с некоторым порогом обнаружения  ,

,

. (6.7)

. (6.7)

Основным недостатком этого метода является то, что само изображение в этом случае рассматривается, как шумовой сигнал. Существует гибридный подход (полуслепые схемы), когда часть информации об исходном изображении доступно в ходе извлечения информации, но неизвестно собственно исходное изображение.

Корреляционный метод позволяет только обнаружить наличие или отсутствие ЦВЗ. Для получения же всех информационных битов нужно протестировать все возможные последовательности, что является крайне вычислительно сложной задачей.

Наиболее ярким представителем алгоритмов внедрения ЦВЗ на основе использования широкополосных сигналов является алгоритм Кокса, представленный ниже.

А17 (Cox, [8-10]).

ЦВЗ представляет собой последовательность псевдослучайных чисел, распределенных по гауссовскому закону, длиной 1000 чисел.

Для модификации отбираются 1000 самых больших коэффициентов дискретного косинусного преобразования (ДКП).

Встраивание информации выполняется в соответствии с выражением (6.2), а извлечение ЦВЗ в соответствии с выражением (6.4).

Достоинством алгоритма является то, что благодаря выбору наиболее значимых коэффициентов водяной знак является более робастным при сжатии и других видах обработки сигнала.

Вместе с тем алгоритм уязвим для атак, предложенных Гравером в [1,2,3]. Кроме того, операция вычисления двумерного ДКП трудоемка.

Читать дальшеИнтервал:

Закладка: