Вадим Грибунин - Цифровая стеганография

- Название:Цифровая стеганография

- Автор:

- Жанр:

- Издательство:Солон-Пресс

- Год:2002

- Город:Москва

- ISBN:5-98003-011-5

- Рейтинг:

- Избранное:Добавить в избранное

-

Отзывы:

-

Ваша оценка:

Вадим Грибунин - Цифровая стеганография краткое содержание

Интерес к стеганографии появился в последнее десятилетие и вызван широким распространением мультимедийных технологий. Методы стеганографии позволяют не только скрытно передавать данные, но и решать задачи помехоустойчивой аутентификации, защиты информации от несанкционированного копирования, отслеживания распространения информации по сетям связи, поиска информации в мультимедийных базах данных.

Международные симпозиумы по скрытию данных проводятся с 1996 года, по стеганографии первый симпозиум состоялся в июле 2002 года. Стеганография – быстро и динамично развивающаяся наука, использующая методы и достижения криптографии, цифровой обработки сигналов, теории связи и информации.

На русском языке стеганографии было посвящено только несколько обзорных журнальных статей. Данная книга призвана восполнить существующий пробел. В ней обобщены самые последние результаты исследований зарубежных ученых. В книге рассмотрены как теоретические, так и практические аспекты стеганографии, выполнена классификация стегосистем и методов встраивания, детально исследованы вопросы повышения пропускной способности стегоканала, обеспечения стойкости и незаметности внедрения, приведено более 50 алгоритмов встраивания данных.

Книга предназначена для студентов, аспирантов, научных работников, изучающих вопросы защиты информации, а также для инженеров-проектировщиков средств защиты информации. Также несомненный интерес она вызовет у специалистов в области теории информации и цифровой обработки сигналов.

Цифровая стеганография - читать онлайн бесплатно ознакомительный отрывок

Интервал:

Закладка:

А26 (X-G.Xia[33]).

Водяной знак представляет собой последовательность псевдослучайных действительных чисел, распределенных по Гауссовскому закону.

Для декомпозиции используется преобразование Хаара.

Для внедрения отбираются наибольшие коэффициенты из высокочастотного и среднечастотного диапазонов (поддиапазоны деталей).

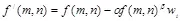

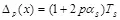

Встраивание выполняется согласно аддитивной формуле

, (6.21)

, (6.21)

где от значения  зависит энергия ЦВЗ, а от значения

зависит энергия ЦВЗ, а от значения  - значение больших коэффициентов.

- значение больших коэффициентов.

Для извлечения используется инверсная формула, аналогичная (6.4).

Благодаря иерархической декомпозиции, может быть сокращено количество вычислительных операций в процессе обнаружения водяного знака.

Большие вейвлет-коэффициенты соответствуют контурам и текстурам изображения. Именно в таких участках изображения и содержится большая часть энергии водяных знаков, так как человеческий глаз мало чувствителен к небольшим изменениям в таких областях. Авторы утверждают, что применение ВП позволяет достичь большей робастности к атакам с изменением масштаба, чем применение ДКП.

А27 (H.-J. Wang [27–30]).

Внедряется последовательность псевдослучайных действительных чисел, распределенных по гауссовскому закону, длина которой соответствует количеству отобранных коэффициентов.

Для встраивания выполняется пятиуровневое вейвлет-преобразование и отбираются значимые коэффициенты всех поддиапазонов. Поиск таких коэффициентов основан на принципах многопорогового вейвлет-кодера (MTWC) [25, 26]. Решение о значимости коэффициентов выносится на основании их сравнения с порогом данной субполосы T Si. После встраивания водяного знака порог делится на два. Начальное значение порога T Siопределяется по формуле

(6.22)

(6.22)

где  — весовой коэффициент данного поддиапазона.

— весовой коэффициент данного поддиапазона.

Алгоритм начинает работу с наиболее энергетически значимого поддиапазона (наибольшее значение порога) и итерации продолжаются до тех пор, пока все биты ЦВЗ не будут внедрены… Для встраивания используются только детальные поддиапазоны.

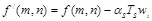

Внедрение выполняется в соответствии с формулой

. (6.23)

. (6.23)

Для извлечения информации используется инверсная формула, аналогичная (6.4).

Для большей безопасности стегосистемы внедрение можно выполнять не во все значимые коэффициенты подряд, а в выьираемые в соответствии с кллючом.

А28 (H.-J. Wang [28]).

Алгоритм А27 может быть изменен так, чтобы извлечение ЦВЗ стало слепым. Декодер должен в этом случае выполнить оценивание значений коэффициентов исходного изображения. Для упрощения его задачи перед встраиванием коэффициенты квантуются для уменьшения числа их возможных значений.

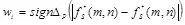

Пусть f s ( m,n ) — значимый коэффициент из поддиапазона s . То есть  . Тогда коэффициент модифицируется согласно формуле

. Тогда коэффициент модифицируется согласно формуле

(6.24)

(6.24)

где sign — знак отобранного коэффициента, а  определяется как

определяется как

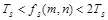

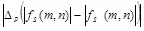

(6.25)

(6.25)

Целое число p выбирается таким образом, чтобы расстояние между исходным и квантованным значением коэффициента  было минимальным.

было минимальным.

При извлечении ЦВЗ вслепую вместо исходного коэффициента используется его аппроксимация  . Таким образом, получим

. Таким образом, получим

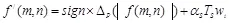

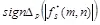

(6.26)

(6.26)

Слепая схема извлечения оказывается намного менее помехоустойчивой, как это отмечено в [29].

6.1.2. Обзор алгоритмов на основе слияния ЦВЗ и контейнера

Если вместо последовательности псевдослучайных чисел в изображение встраивается другое изображение (например, логотип фирмы), то соответствующие алгоритмы внедрения называются алгоритмами слияния. Размер внедряемого сообщения намного меньше размера исходного изображения. Перед встраиванием оно может быть зашифровано или преобразовано каким-нибудь иным образом.

У таких алгоритмов есть два преимущества.

Во-первых, можно допустить некоторое искажение скрытого сообщения, так как человек все равно сможет распознать его.

Во-вторых, наличие внедренного логотипа является более убедительным доказательством прав собственности, чем наличие некоторого псевдослучайного числа.

Рассмотрим некоторые алгоритмы внедрения изображений в изображения.

А29 (J.Chae [4,5]).

В алгоритме внедряется черно-белое изображение (логотип), размером до 25 % от размеров исходного изображения. Перед встраиванием выполняется одноуровневая декомпозиция как исходного изображения, так и эмблемы с применением фильтров Хаара. Вейвлет-коэффициенты исходного изображения обозначаются, как f(m,n) , а вейвлет-коэффициенты логотипа — w(m,n) .

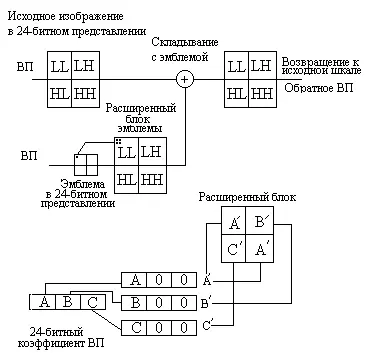

Модификации подвергаются все коэффициенты преобразования, как это показано на рис. 6.2.

Рис 6.2. Схема встраивания ЦВЗ

Вначале коэффициенты каждого поддиапазона, как исходного изображения, так и логотипа представляются 24 битами (из которых один бит отводится на знак). Так как размер логотипа в 4 раза меньше исходного изображения, то необходимо увеличить количество его коэффициентов. Для этого выполняются следующие действия.

Обозначим, через А, В, и С соответственно, старший, средний и младший байты 24-битного представления логотипа. На рис. 6.2 показано формирование трех 24-битных чисел А′, В′ и С′. Старший байт каждого из этих чисел представляет собой соответственно А, В, или С, два других байта заполняются нулями.

Затем формируется расширенный вчетверо блок коэффициентов логотипа. После чего он поэлементно складывается с 24-битной версией исходного изображения

. (6.27)

. (6.27)

Полученное значение отображается назад к исходной шкале на основе значений минимального и максимального коэффициента поддиапазона. После чего осуществляется обратное дискретное ВП.

Читать дальшеИнтервал:

Закладка: