Компьютерра - Журнал Компьютерра №722

- Название:Журнал Компьютерра №722

- Автор:

- Жанр:

- Издательство:неизвестно

- Год:неизвестен

- ISBN:нет данных

- Рейтинг:

- Избранное:Добавить в избранное

-

Отзывы:

-

Ваша оценка:

Компьютерра - Журнал Компьютерра №722 краткое содержание

Журнал Компьютерра №722 - читать онлайн бесплатно полную версию (весь текст целиком)

Интервал:

Закладка:

СОФТЕРРА: Софтерринки

Автор: Илья Шпаньков

ОС Windows

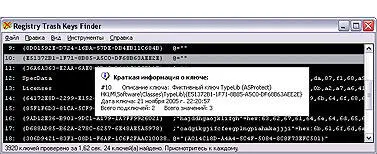

Адрес databack4u.com/snc/rtkf_rus.html

Версия 3.8.0

Размер 314 Кбайт

Интерфейс многоязычный (русский поддерживается)

Цена на усмотрение пользователя

Лицензия проприетарная (donationware)

Не секрет, что по мере установки и удаления приложений реестр заполняется массой ненужных данных, которые со временем снижают быстродействие операционной системы. Освободиться от подобного балласта поможет программа Registry Trash Keys Finder. Кроме того, Finder позволит продлить испытательный срок работы trial-версий, если вы по каким-то причинам не успели ознакомиться с полным набором возможностей, удалив из реестра соответствующий ключ. Нынешняя версия RTKF научилась работать в среде Windows Vista, обзавелась панелью дополнительной информации для просмотра содержимого найденных ключей, а также заимела два новых модуля поиска ключей триальной защиты.

ОС Windows

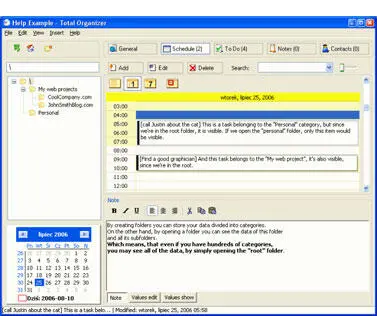

Адрес www.konradp.com

Версия 2.23 Beta

Размер 1,4 Мбайт

Интерфейс многоязычный (русский поддерживается частично)

Цена бесплатно

Лицензия проприетарная (freeware)

Жизнь становится все интенсивнее, и с каждым годом все труднее держать в памяти запланированные дела. К счастью, существуют программы, носящие гордое имя Personal Information Manager, к одним из которых относится Total Organizer. Как и положено подобным приложениям, в его состав входит несколько модулей, позволяющих охватить весь спектр мероприятий, теоретически могущих происходить с вашим участием: деловые встречи, дни рождения, поездки - в общем, то, что часто вылетает из головы в самый неподходящий момент. Все данные программа представляет в виде привычного дерева событий, при этом каждый элемент может сопровождаться тегами, облегчающими работу с записями, относящимися к тем или иным событиям.

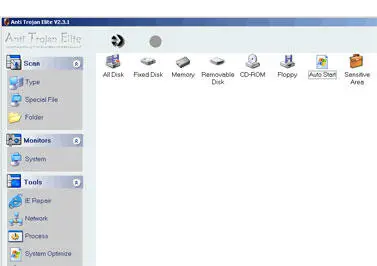

ОС Windows www.remove-trojan.com

Адрес Версия 3.9.0

Размер 5,7 Мбайт

Интерфейс многоязычный (русский поддерживается)

Цена $39,95

Ознакомительный период 30 дней

Все тайное когда-нибудь становится явным, но в отношении персональных данных, хранящихся на компьютере, очень хочется, чтобы подобное случилось как можно позже, а лучше - вообще никогда. К сожалению, вредоносные программы типа "конь троянский" постоянно желают нарушить нашу идиллию и тайком выведать подробности нашей виртуальной жизни. Одним из средств борьбы с любопытными лошадками является программа Anti-Trojan Elite. Она работает в режиме реального времени и постоянно проверяет диски и оперативную память на предмет наличия вредоносного кода. Кроме того, Anti-Trojan Elite обладает небольшим набором утилит для работы с сетевыми интерфейсами, способных останавливать TCP-соединения при наличии подозрительных данных.

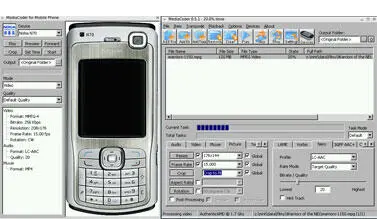

ОС Windows, Linux+Wine, Mac OS X+Wine

Адрес mediacoder.sourceforge.net

Версия 0.6.1

Размер 17,7 Мбайт

Интерфейс многоязычный (русский не поддерживается)

Цена бесплатно

Лицензия MPL

Сотовый телефон, мобильный медиаплеер, КПК и прочие гаджеты хоть и научились воспроизводить аудио/видеофайлы, но зачастую требуют их специальной адаптации. Это может вызвать проблемы, особенно если вы хотите сделать свою мультимедийную коллекцию доступной для максимального числа устройств. Незаменимую помощь в данном случае окажет MediaCoder, способный конвертировать медиафайлы в самые разные форматы. Если даже в базовой установке программы не нашлось нужного варианта, на веб-сайте проекта можно найти несколько дополнительных расширений. Ради удобства пользователей в MediaCoder предусмотрен упрощенный интерфейс, позволяющий конвертировать данные для популярных устройств вроде iPhone или PSP Portable.

Человеки посередине

Автор: Киви Берд

В августе прошлого года на хакерской конференции BlackHat в Лас-Вегасе одна из наиболее впечатляющих презентаций была сделана Робертом Грэмом (Robert Graham), работающим в небольшой фирме Errata Security. Доклад и инструментарий Грэма наглядно демонстрировали, как легко можно получать доступ к информации, которую ее владельцы считают надежно защищенной.

Метод Грэма, названный SideJacking (то есть "побочное подключение"), принципиально ничем не отличается от давным-давно известного способа атаки под названием "человек посередине" (man-in-the-middle). Главная особенность новой атаки - ее редкостная простота и легкость воплощения. Большинство методов типа man-in-the-middle подразумевают незаметное вклинивание в защищенный криптографией канал связи и дополнительный этап дешифровки информации перехватчиком. Красота же метода SideJacking в том, что он не требует никакой возни с шифрами, ключами и сертификатами.

Очень многие сетевые сервисы вроде Gmail, Blog-Spot, Facebook, MySpace и им подобных предоставляют пользователям защищенный портал для безопасного входа - с адресом https:// и шифрованием по протоколу SSL. Но после того, как логин и пароль введены, последующий сеанс связи обычно проходит в открытом виде. Делается это ради экономии компьютерных ресурсов, а для поддержания безопасности применяют метод попроще, называемый "идентификатор сеанса" (session ID). Как правило, это однократно генерируемая строка случайного вида, передаваемая в cookies или URL-адресе сеанса. Именно этот идентификатор и является целью SideJacking’а. Для перехвата используется сниффер беспроводных сетей WiFi или прокси-сервер. Получив идентификатор сеанса, злоумышленник представляется выдавшему его сервису как подлинный пользователь, после чего может делать с аккаунтом жертвы практически все, что заблагорассудится.

Демонстрируя в прошлом году свой метод и реализующие его программы Ferret и Hamster, Грэм отметил, что единственный способ защититься от такой атаки - это перейти на полностью шифрованный сеанс связи. Благо некоторые сервисы, вроде той же почты Gmail, его предоставляют - достаточно лишь поменять в адресной строке http:// на https://. Однако теперь в блоге Грэма появилась заметка, где он существенно скорректировал свою точку зрения на вопросы безопасности протокола SSL в его конкретных реализациях.

Проанализировав сеансы почты Gmail c SSL-шифрованием, Грэм установил, что если работа протокола по тем или иным причинам нарушается, то система автоматически переходит в открытый режим передачи. В частности, когда пользователь пытается подсоединиться к Google Mail через точку доступа WiFi, система автоматически пробует оба варианта подключения - сначала с включенным, затем с выключенным SSL. В итоге через эфир проходит "печенька" с идентификатором сеанса в открытом виде. А значит, ее может перехватить и использовать находящийся поблизости злоумышленник, оснащенный шпионскими средствами. И дабы стало ясно, что это проблема всеобщего характера, остается сказать, что почта Gmail приведена здесь лишь в качестве примера, причем далеко не худшего. Ибо, как свидетельствуют эксперты, автоматический переход в лишенный шифрования режим работы при сбоях практикуют очень многие сайты, использующие SSL, за исключением разве что банков (да и то не всех).

Читать дальшеИнтервал:

Закладка: