А. Белоус - Кибероружие и кибербезопасность. О сложных вещах простыми словами

- Название:Кибероружие и кибербезопасность. О сложных вещах простыми словами

- Автор:

- Жанр:

- Издательство:Инфра-Инженерия

- Год:2020

- ISBN:978-5-9729-0486-0

- Рейтинг:

- Избранное:Добавить в избранное

-

Отзывы:

-

Ваша оценка:

А. Белоус - Кибероружие и кибербезопасность. О сложных вещах простыми словами краткое содержание

Для технических специалистов в области микроэлектроники, информационных технологии и безопасности. Также книга будет полезна преподавателям вузов, студентам, изучающим информационные технологии.

Кибероружие и кибербезопасность. О сложных вещах простыми словами - читать онлайн бесплатно ознакомительный отрывок

Интервал:

Закладка:

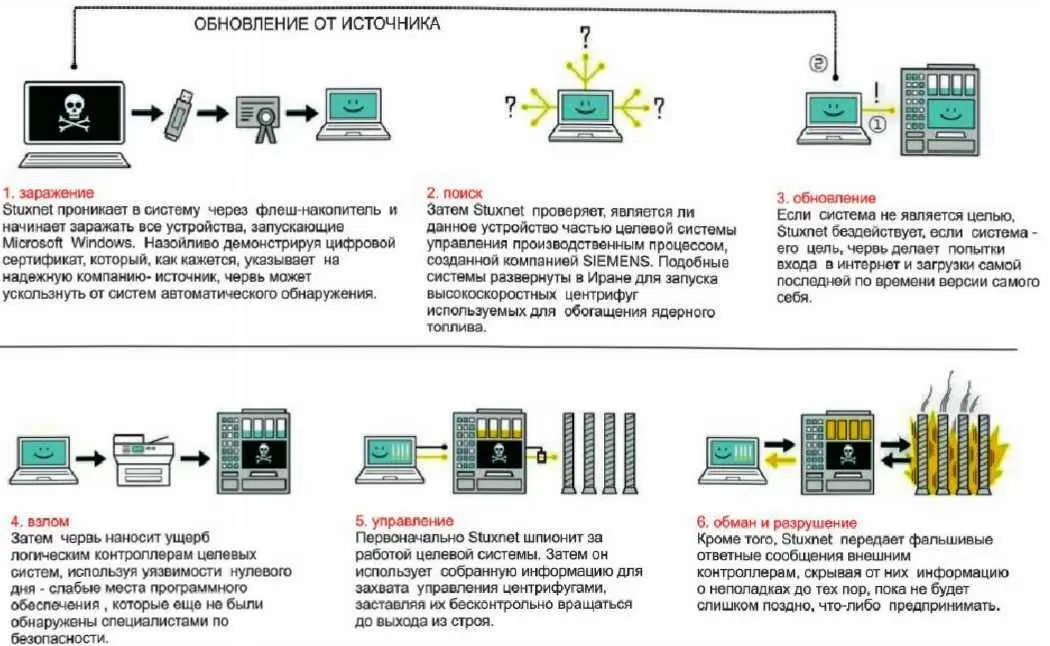

Рис, 8. 7. Принцип работы вируса Stuxnet

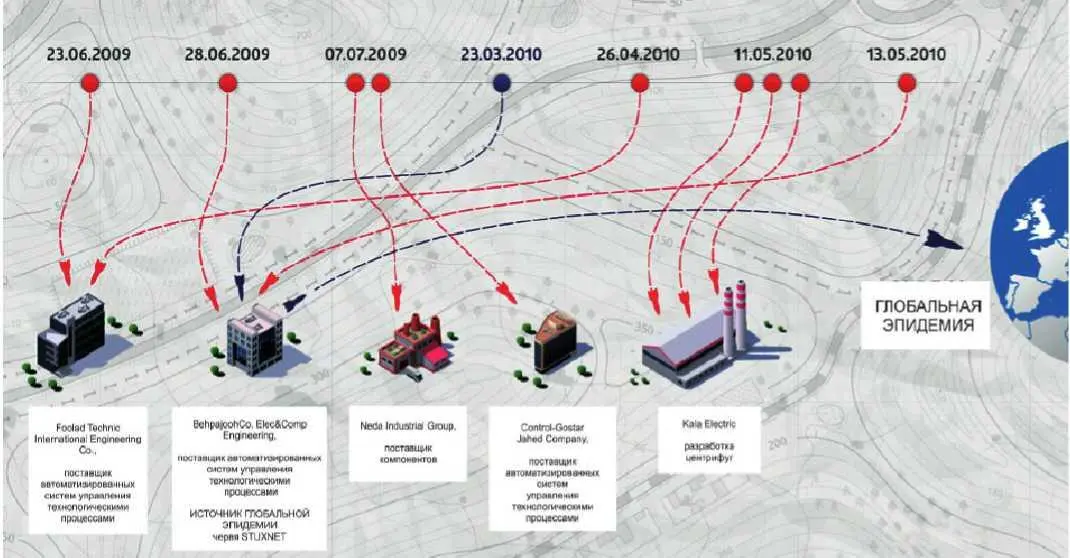

Рис. 8.8. Первые пять жертв червя Stuxnet — хронология атак

Печально известный червь Stuxnet был обнаружен в 2010 году, однако активен он был, по крайней мере, уже как минимум с 2009 года. Атака началась с заражения систем в пяти тщательно выбранных организациях.

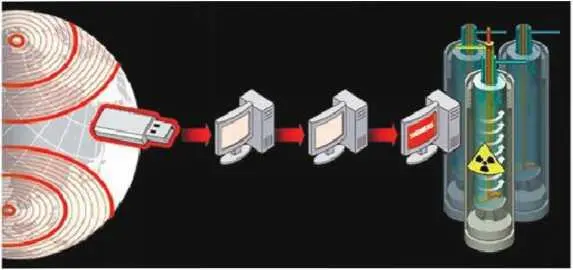

Рис. 8.9. Графическая иллюстрация-пояснение пути заражения вирусом Stuxnet промышленного оборудования

8.2.2. Программные закладки: типы, способы внедрения и методы защиты

8.2.2.1. Программные закладки — основные типы и определения

Программная закладка согласно нормативным документам Федеральной службы по техническому и экспортному контролю России — это «скрытно внесенный в программное обеспечение функциональный объект, который при определенных условиях способен обеспечить несанкционированное программное воздействие. Программная закладка может быть реализована в виде вредоносной программы или программного кода».

Вредоносная программа — программа, предназначенная для осуществления несанкционированного доступа и (или) воздействия на персональные данные или ресурсы информационной системы персональных данных.

Итак, программные закладки — это скрытные (недокументированные) возможности в программном и аппаратном обеспечении персональных компьютеров и периферийного оборудования, позволяющие осуществлять скрытый несанкционированный доступ к ре-565

сурсам системы (как правило, посредством локальной или глобальной сети). То есть основное предназначение закладок — обеспечить несанкционированный доступ к конфиденциальной информации.

В материалах из Википедии приводится следующее определение программного бэкдора.

Бэкдор, backdoor (от англ, back door — «чёрный ход», буквально «задняя дверь») — дефект алгоритма, который намеренно встраивается в него разработчиком и позволяет получить несанкционированный доступ к данным или удалённому управлению операционной системой и компьютером в целом.

Основной целью любого бэкдора является скрытное и быстрое получение доступа к данным, в большинстве случаев — к зашифрованным и защищённым. Например, бэкдор может быть встроен в алгоритм шифрования для последующей прослушки защищённого канала злоумышленником.

Здесь же (в Википедии), приводятся и основные свойства бэкдора.

Идеальный бэкдор:

• сложно обнаружить;

• можно использовать многократно;

• легко отрицать — выглядит, как ошибка, и в случае обнаружения, разработчик может сослаться на то, что допустил эту ошибку случайно и злого умысла не имел;

• эксплуатируем только при знании секрета — только тот, кто знает, как активируется бэкдор, может им воспользоваться;

• защищён от компрометации предыдущими использованиями — даже если бэкдор был обнаружен, то невозможно установить, кем он до этого эксплуатировался, и какой информацией завладел злоумышленник;

• сложно повторить — даже если бэкдор был кем-то найден, то его невозможно будет использовать в другом коде или в другом устройстве.

Распространённые принципы создания бэкдоров в алгоритмах:

• слабая устойчивость алгоритма к криптоанализу,

• специально подобранные константы — алгоритм может стать неустойчивым к криптоанализу при выборе определённых значений констант, используемых в его работе;

• сложность в безопасной реализации — это означает, что безопасная реализация алгоритма работает слишком медленно, и все будут использовать небезопасный вариант, что и выгодно злоумышленнику.

8.2.2.2. Опасности программных закладок

Основная опасность программных закладок заключается в том, что, программная закладка, являясь частью защищенной системы, способна принимать активные меры по маскировке своего присутствия в системе. При внедрении в систему закладки в защищенной системе создается скрытый канал информационного обмена, который, как правило, остается незамеченным для администраторов системы в течение длительного времени. Практически все известные программные закладки, применявшиеся в разное время различными злоумышленниками, были выявлены либо из-за ошибок, допущенных при программировании закладки, либо чисто случайно.

Если программная закладка написана грамотно, то после того, как она внедрена в систему, обнаружить её стандартными средствами администрирования очень трудно, поэтому она может функционировать неограниченно долгое время, — и на протяжении всего этого времени внедривший ее злоумышленник имеет практически неограниченный доступ к системным ресурсам.

Закладки могут наносить ущерб как отдельным пользователям и компаниям, так и целым государствам, например, ставя под угрозу обороноспособность страны.

Приведем простой пример — военный конфликт в Персидском заливе. При проведении многонациональными силами операции «Буря в пустыне» система ПВО Ирака оказалась заблокированной по неизвестной причине. В результате иракская сторона была вынуждена оставить без ответа бомбовые удары по своей территории. Специалисты уверены, что ЭВМ, входящие в состав комплекса технических средств системы ПВО, закупленные Ираком у Франции, содержали специальные управляемые закладки, блокировавшие работу вычислительной системы.

Существуют три основные группы деструктивных действий, которые могут осуществляться программными закладками:

• копирование информации пользователя компьютерной системы (паролей, криптографических ключей, кодов доступа, конфиденциальных электронных документов), находящейся в оперативной или внешней памяти этой системы либо в памяти другой компьютерной системы, подключенной к ней через локальную или глобальную компьютерную сеть;

• изменение алгоритмов функционирования системных, прикладных и служебных программ (например, внесение изменений в программу разграничения доступа может привести к тому, что она разрешит вход в систему всем без исключения пользователям вне зависимости от правильности введенного пароля);

• навязывание определенных режимов работы (например, блокирование записи на диск при удалении информации, при этом информация, которую требуется удалить, не уничтожается и может быть впоследствии скопирована хакером).

Читать дальшеИнтервал:

Закладка: