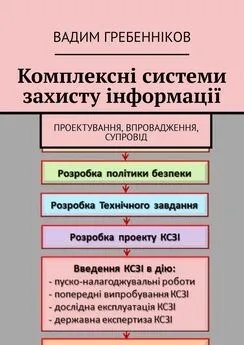

Вадим Гребенніков - Комплексні системи захисту інформації. Проектування, впровадження, супровід

- Название:Комплексні системи захисту інформації. Проектування, впровадження, супровід

- Автор:

- Жанр:

- Издательство:неизвестно

- Год:неизвестен

- ISBN:9785449315052

- Рейтинг:

- Избранное:Добавить в избранное

-

Отзывы:

-

Ваша оценка:

Вадим Гребенніков - Комплексні системи захисту інформації. Проектування, впровадження, супровід краткое содержание

Комплексні системи захисту інформації. Проектування, впровадження, супровід - читать онлайн бесплатно ознакомительный отрывок

Интервал:

Закладка:

НД ТЗІ 2.5-008-2002. Вимоги із захисту службової інформації від несанкціонованого доступу під час оброблення в автоматизованих системах класу 2, затверджений наказом ДСТСЗІ СБ України від 13.12.2002 №84 із змінами згідно наказу Адміністрації Держспецзв'язку від 28.12.2012 №806.

НД ТЗІ 2.5-010-2003. Вимоги до захисту інформації WEB-сторінки від несанкціонованого доступу, затверджений наказом ДСТСЗІ СБ України від 02.04.2003 №33 із змінами згідно наказу Адміністрації Держспецзв'язку від 28.12.2012 №806.

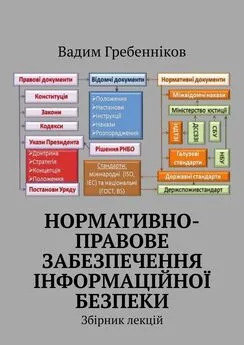

Створення комплексів ТЗІ на об'єктах інформаційної діяльності

ТР ЕОТ – 95. Тимчасові рекомендації з технічного захисту інформації у засобах обчислювальної техніки, автоматизованих системах і мережах від витоку каналами побічних електромагнітних випромінювань і наводок, затверджені наказом Державної служби України з питань технічного захисту інформації від 09.06.95 №25.

НД ТЗІ 1.1-005-2007. Створення комплексу технічного захисту інформації. Основні положення, затверджений наказом Адміністрації Держспецзв'язку від 12.12.2007 №232.

НД ТЗІ 2.1-002-2007. Випробування комплексу технічного захисту інформації. Основні положення, затверджений наказом Адміністрації Держспецзв'язку від 12.12.2007 №232.

НД ТЗІ 3.1-001-2007. Створення комплексу технічного захисту інформації. Передпроектні роботи, затверджений наказом Адміністрації Держспецзв'язку від 12.12.2007 №232.

НД ТЗІ 3.3-001-2007. Створення комплексу технічного захисту інформації. Порядок розроблення та впровадження заходів із захисту інформації, затверджений наказом Адміністрації Держспецзв'язку від 12.12.2007 №232.

Державна експертиза КСЗІ

Положення про державну експертизу в сфері технічного захисту інформації, затверджене наказом Адміністрації Держспецзв'язку від 16.05.2007 №93 та зареєстроване в Міністерстві юстиції України 16.07.2007 за №820/14087.

Порядок формування реєстру організаторів державної експертизи у сфері ТЗІ та реєстру експертів з питань ТЗІ, затверджений наказом Адміністрації Держспецзв’язку від 16.04.2008 №64

НД ТЗІ 2.6-001-2011. Порядок проведення робіт з державної експертизи засобів технічного захисту інформації від несанкціонованого доступу та комплексних систем захисту інформації в інформаційно-телекомунікаційних системах, затверджений наказом Адміністрації Держспецзв'язку від 25.03.2011 №65 із змінами згідно наказу Адміністрації Держспецзв'язку від 28.12.2012 №806.

НД ТЗІ 2.7-009-2009. Методичні вказівки з оцінювання функціональних послуг безпеки в засобах захисту інформації від несанкціонованого доступу, затверджений наказом Адміністрації Держспецзв'язку від 24.07.2009 №172 із змінами згідно наказу Адміністрації Держспецзв'язку від 28.12.2012 №806.

НД ТЗІ 2.7-010-2009. Методичні вказівки з оцінювання рівня гарантій коректності реалізації функціональних послуг безпеки в засобах захисту інформації від несанкціонованого доступу, затверджений наказом Адміністрації Держспецзв'язку від 24.07.2009 №172.

Основний керівний документ – це НД ТЗІ 3.7-003-2005 «Порядок проведення робіт із створення КСЗІ в ІТС»

Він визначає порядок прийняття рішень щодо складу КСЗІ в залежності від умов функціонування ІТС і видів оброблюваної інформації, визначення обсягу і змісту робіт, етапності робіт, основних завдань та порядку виконання робіт кожного етапу.

Побудований у вигляді керівництва, яке містить перелік робіт і посилання на діючі нормативні документи, у відповідності до яких ці роботи необхідно виконувати. Якщо якийсь з етапів чи видів робіт не нормовано, наводиться короткий зміст робіт та якими результатами вони повинні закінчуватись.

Дія цього НД ТЗІ поширюється тільки на ІТС, в яких здійснюється обробка інформації автоматизованим способом. Відповідно, для таких ІТС чинні всі нормативно-правові акти та нормативні документи щодо створення ІТС та щодо захисту інформації в АС. НД ТЗІ не встановлює нових норм, а систематизує в одному документі вимоги, норми і правила, які безпосередньо або непрямим чином витікають з положень діючих нормативних документів.

НД ТЗІ призначений для суб’єктів інформаційних відносин (власників або розпорядників ІТС, користувачів), діяльність яких пов’язана з обробкою інформації, що підлягає захисту, розробників КСЗІв ІТС, для постачальників компонентів ІТС, а також для фізичних та юридичних осіб, які здійснюють оцінку захищеності оброблюваної інформації на відповідність вимогам ТЗІ.

Встановлений цим НД ТЗІ порядок є обов’язковим для всіх суб’єктів системи ТЗІ в Україні незалежно від їхньої організаційно-правової форми та форми власності, в ІТС яких обробляється інформація, яка належить до державних інформаційних ресурсів, належить до державної чи іншої таємниці або окремих видів інформації, необхідність захисту якої визначено законодавством. Якщо в ІТС обробляються інші види інформації, то вимоги цього нормативного документа суб’єкти системи ТЗІ можуть використовувати як рекомендації.

Порядок створення КСЗІ в ІТСє єдиним незалежно від того, створюється КСЗІ в ІТС, яка проектується, чи в діючій ІТС, якщо виникла необхідність забезпечення захисту інформації або модернізації вже створеної КСЗІ.

Процес створення КСЗІ полягає у здійсненні комплексу взаємоузгоджених заходів, спрямованих на розроблення і впровадження інформаційної технології, яка забезпечує обробку інформації в ІТС згідно з вимогами, встановленими нормативно-правовими актами та НД у сфері захисту інформації.

Порядок створення КСЗІ в ІТС розглядається цим НД як сукупність впорядкованих у часі, взаємопов’язаних, об’єднаних в окремі етапи робіт, виконання яких необхідне й достатньє для КСЗІ, що створюється.

Створення КСЗІ повинно виконуватись у комплексі із заходами, щодо забезпечення режиму секретності, протидії технічним розвідкам, а також з режимними заходами щодо охорони інформації з обмеженим доступом, яка не є державною таємницею.

До складу КСЗІ входять заходи та засоби, які реалізують способи, методи, механізми захисту інформації від:

– витоку технічними каналами, до яких відносяться канали побічних електромагнітних випромінювань і наведень, акустоелектричні та інші канали;

– несанкціонованих дій та несанкціонованого доступу до інформації, що можуть здійснюватися шляхом підключення до апаратури та ліній зв’язку, маскування під зареєстрованого користувача, подолання заходів захисту з метою використання інформації або нав’язування хибної інформації, застосування закладних пристроїв чи програм, використання комп’ютерних вірусів тощо;

– спеціального впливу на інформацію, який може здійснюватися шляхом формування полів і сигналів з метою порушення цілісності інформації або руйнування системи захисту.

Читать дальшеИнтервал:

Закладка:

![Вадим Гребенников - Американская криптология [История спецсвязи]](/books/1085050/vadim-grebennikov-amerikanskaya-kriptologiya-istori.webp)