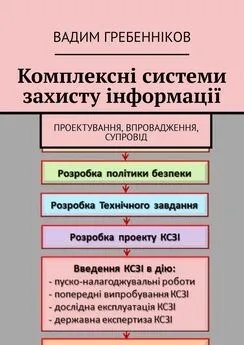

Вадим Гребенніков - Комплексні системи захисту інформації. Проектування, впровадження, супровід

- Название:Комплексні системи захисту інформації. Проектування, впровадження, супровід

- Автор:

- Жанр:

- Издательство:неизвестно

- Год:неизвестен

- ISBN:9785449315052

- Рейтинг:

- Избранное:Добавить в избранное

-

Отзывы:

-

Ваша оценка:

Вадим Гребенніков - Комплексні системи захисту інформації. Проектування, впровадження, супровід краткое содержание

Комплексні системи захисту інформації. Проектування, впровадження, супровід - читать онлайн бесплатно ознакомительный отрывок

Интервал:

Закладка:

Комплексні системи захисту інформації

Проектування, впровадження, супровід

Вадим Гребенніков

Редактор Вадим Гребенніков

Оформление обложки Вадим Гребенніков

© Вадим Гребенніков, 2019

ISBN 978-5-4493-1505-2

Создано в интеллектуальной издательской системе Ridero

1. Головні принципи та етапи захисту від загроз. Номативно-правове забезпечення захисту інформації

Загальний аналіз проблем організовування захисту від будь-яких загроз дає можливість визначити 4 головні принципи та етапи заходів:

1) організація зовнішніх рубежів безпеки з метою своєчасного виявлення загроз;

2) організація протидії загрозам та їх блокування, тобто зупинення та локалізації загроз під час їх реалізації;

3) забезпечення нейтралізації та ліквідації загроз, а також подолання наслідків загроз, які не вдалося блокувати;

4) попередження загроз, тобто аналіз відомих загроз та впровадження відповідних запобіжних заходів.

Стосовно автоматизованих (комп’ютерних) систем (далі – АС) ці принципи та етапи дають можливість також визначити 4 етапи та види захисту від загроз для електронних інформаційних ресурсів АС, які циклічно повторюються з метою постійного оновлення та підвищення ефективності заходів і засобів захисту.

Виявлення ► Зупинення ► Нейтралізація ► Попередження

1. Етап виявлення

На організаційному рівні – це забезпечення пропускного режиму, цілодобової охорони та контролю периметра безпеки, а також контррозвідувальних заходів служби безпеки установи.

На інженерно-технічному рівні – це використання інженерних споруд і технічних засобів пропускного режиму, охоронної сигналізації та відеоспостереження.

2. Етап зупинення

Ці заходи забезпечують апаратно-програмне блокування спроб несанкціонованого доступу (далі – НСД) порушника (хакера) до інформації в АС або ураження системи вірусами за допомогою спеціальних апаратних комплексів та програмних засобів захисту інформації. Для цього в АС встановлюються міжмережові екрани, файерволи (брандмауери), антивірусні програмні засоби та спеціальні комплекси засобів захисту інформації від НСД.

Зазначимо, що ці заходи можуть бути спрямовані на документування методів НСД до АС для наступного дослідження їх; збереження слідів правопорушення; взаємодію (у разі необхідності) з державними правоохоронними органами щодо виявлення та розкриття правопорушення (в тому числі за готування до злочину і за замах на злочин); сприяння притягненню винних до відповідної відповідальності (кримінальної, адміністративної, цивільно-правової, дисциплінарної).

3. Етап нейтралізації

На організаційно-правовому рівні – це дисциплінарне або адміністративне (кримінальне) розслідування правопорушення (злочину) та притягнення винних до відповідальності.

На апаратно-програмному рівні – це подолання наслідків реалізації загроз у разі порушень:

– технологічих процесів – їх відновлення за допомогою плану аварійного відновлення та проведення ремонтних заходів;

– операційної системи та програмних засобів – їх відновлення за допомогою інсталяційних файлів (дисків);

– інформаійних ресурсів – їх відновлення за допомогою резервних і архівних копій, які зберігаються на зовнішніх носіях.

4. Етап попередження

На організаційному рівні – це проведення аналізу відомих загроз, прогнозування нових загроз і пошук відповідних запобіжних заходів, дезінформаційне легендування об’єктів захисту, розширення периметру безпеки, періодичне оновлення політики безпеки та плану захисту, постійне навчання та тренування персоналу.

На інженерно-технічному рівні – це застосування пасивних засобів захисту: закриття вікон та встановлення на них грат і штор (жалюзі), закриття та опечатування дверей, пломбування системних блоків, роз’ємів технічних засобів АС тощо, використання систем екранування, заземлення та зашумлення, а також модернізація наявної системи захисту та впровадження нових засобів ТЗІ.

Номативно-правові акти України, які визначають необхідність створення КСЗІ в ІТС

Історія захисту інформації в Україні розпочалася з Закону України «Про захист інформації в автоматизованих системах», прийнятого постановою Верховної Ради України №81/94-ВР від 5 липня 1994 року.

У тому же році постановою Кабінету Міністрів України (далі – ПКМУ) від 9 вересня 1994 року №632 було затверджене «Положення про технічний захист інформації в Україні»(далі – ТЗІ), згідно якого була створена Державна служба України з питань ТЗІ.

Через 3 роки постановою КМУ від 8 жовтня 1997 року №1126 була затверджена «Концепція ТЗІ в Україні». Вона визначає поняття ТЗІ таким чином: це діяльність, спрямована на забезпечення інженерно-технічними заходами порядку доступу, цілісності та доступності інформації з обмеженим доступом, а також цілісності та доступності відкритої інформації, важливої для особи, суспільства і держави.

А вже через 2 роки з’явилося нове «Положення про ТЗІ в Україні», затверджене Указом Президента України від 27 вересня 1999 року №1229. Пов’язане це було з тим, що питання ТЗІ були покладені на Департамент спеціальних телекомунікаційних систем та захисту інформації Служби безпеки України (скорочено – ДСТСЗІ СБУ), до складу якого і увійшла Державна служба з питань ТЗІ. Старе положення втратило чинність згідно постанови КМУ від 13 березня 2002 року №281.

«Положення про ТЗІ в Україні»визначає поняття ТЗІ таким чином: це діяльність, спрямована на забезпечення інженерно-технічними заходами конфіденційності, цілісності та доступності важливої для держави, суспільства і особи інформації.

Воно визначає також такі терміни:

– конфіденційність – властивість інформації бути захищеною від несанкціонованого ознайомлення;

– цілісність – властивість інформації бути захищеною від несанкціонованого руйнування або знищення;

– доступність – властивість інформації бути захищеною від несанкціонованого блокування;

– інформаційна система – автоматизована система, комп'ютерна мережа або система зв'язку.

Тепер з'ясуємо, яку інформацію треба захищати:

Закон України «Про інформацію» (1992)

Стаття 20. Доступ до інформації

1. За порядком доступу інформація поділяється на відкриту інформацію та інформацію з обмеженим доступом.

2. Будь-яка інформація є відкритою, крім тієї, що віднесена законом до інформації з обмеженим доступом.

Стаття 21. Інформація з обмеженим доступом

Читать дальшеИнтервал:

Закладка:

![Вадим Гребенников - Американская криптология [История спецсвязи]](/books/1085050/vadim-grebennikov-amerikanskaya-kriptologiya-istori.webp)