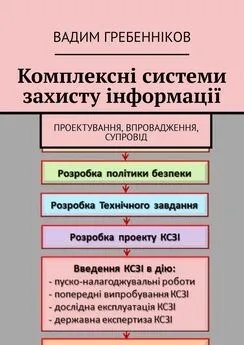

Вадим Гребенніков - Комплексні системи захисту інформації. Проектування, впровадження, супровід

- Название:Комплексні системи захисту інформації. Проектування, впровадження, супровід

- Автор:

- Жанр:

- Издательство:неизвестно

- Год:неизвестен

- ISBN:9785449315052

- Рейтинг:

- Избранное:Добавить в избранное

-

Отзывы:

-

Ваша оценка:

Вадим Гребенніков - Комплексні системи захисту інформації. Проектування, впровадження, супровід краткое содержание

Комплексні системи захисту інформації. Проектування, впровадження, супровід - читать онлайн бесплатно ознакомительный отрывок

Интервал:

Закладка:

Комісія з категоріювання визначає ступень обмеження доступу до інформації, яка оброблятиметься в ІТС, та з урахуванням цього ступеня встановлює категорію ІТС. Встановлена категорія зазначається в Акті категоріювання ІТС, який складається комісією за результатами її роботи. Акт категоріювання є чинним протягом 5 років з моменту проведення категоріювання, якщо не змінилась ознака, за якою була встановлена категорія об’єкта.

В акті зазначається:

1. Підстава для категоріювання (рішення про створення КСЗІ, закінчення терміну дії акта категоріювання, зміна ознаки, за якою була встановлена категорія, та реквізити наказу про призначення комісії з категоріювання.

2. Вид категоріювання: первинне, чергове, позачергове (у разі чергового або позачергового категоріювання вказується категорія, що була встановлена до цього категоріювання, та реквізити акту, яким було встановлено цю категорію).

3. В ІТС здійснюється обробка ІзОД.

4. Ступінь обмеження доступу до ІзОД, що обробляється в ІТС (передбачена законом таємниця; службова інформація; конфіденційна інформація, яка перебуває у володінні розпорядників інформації, інша конфіденційна інформація, вимога щодо захисту якої встановлена законом).

5. Встановлена комісією категорія.

ІТС, яким комісія встановила відповідну категорію, вносяться до « Переліку категорійованих об’єктів», який ведеться власником (розпорядником, користувачем) ОІД.

Обстеження середовищ функціонування ІТС

Метою обстеження є підготовка засадничих даних для формування вимог до КСЗІ у вигляді опису кожного середовища функціонування ІТС та виявлення в ньому елементів, які безпосередньо чи опосередковано можуть впливати на безпеку інформації, виявлення взаємного впливу елементів різних середовищ, документування результатів обстеження для використання на наступних етапах робіт.

Під час проведення обстеження ІТС необхідно вивчити такі середовища:

– обчислювальне;

– інформаційне;

– користувацьке;

– фізичне (у разі обробки інформації, що становить державну таємницю).

При обстеженні обчислювального середовища ІТС повинні бути проаналізовані й описані:

– обладнання – ЕОМ та їхні складові частини (процесори, монітори, термінали, робочі станції та ін.), периферійні пристрої;

– програмне забезпечення – вихідні, завантажувальні модулі, утиліти, СКБД, операційні системи та інші системні програми, діагностичні і тестові програми тощо;

– види і характеристики каналів зв'язку;

– особливості взаємодії окремих компонентів, їх взаємний вплив один на одного, можливі обмеження щодо використання засобів тощо.

Мають бути виявлені компоненти обчислювальної системи, які містять і які не містять засобів і механізмів захисту інформації, потенційні можливості цих засобів і механізмів, їхні властивості і характеристики, в тому числі ті, що встановлюються за умовчанням тощо.

Повинні бути зафіксовані всі активні і пасивні об’єкти, які беруть участь у технологічному процесі обробки і тим чи іншим чином впливають на безпеку інформації. Для кожного активного об’єкту ІТС має бути визначено перелік пасивних об’єктів, які з ним взаємодіють.

Окрім компонентів ІТС, необхідно дати опис технології обробки інформації в ІТС, що потребує захисту, тобто способів і методів застосування засобів обчислювальної техніки під час виконання функцій збору, зберігання, обробки, передачі і використання даних, або алгоритмів окремих процедур.

При цьому рекомендується розробити структурну схему інформаційних потоків в ІТС, яка б відображала інформаційну взаємодію між основними компонентами ІТС (завданнями, об’єктами) з прив’язкою до кожного елемента схеми категорій інформації та визначених політикою безпеки рівнів доступу до неї.

Метою такого аналізу є надання загального уявлення про наявність потенційних можливостей щодо забезпечення захисту інформації, виявлення компонентів ІТС, які вимагають підвищених вимог до захисту інформації і впровадження додаткових заходів захисту.

Конец ознакомительного фрагмента.

Текст предоставлен ООО «ЛитРес».

Прочитайте эту книгу целиком, купив полную легальную версию на ЛитРес.

Безопасно оплатить книгу можно банковской картой Visa, MasterCard, Maestro, со счета мобильного телефона, с платежного терминала, в салоне МТС или Связной, через PayPal, WebMoney, Яндекс.Деньги, QIWI Кошелек, бонусными картами или другим удобным Вам способом.

Интервал:

Закладка:

![Вадим Гребенников - Американская криптология [История спецсвязи]](/books/1085050/vadim-grebennikov-amerikanskaya-kriptologiya-istori.webp)