Вадим Грибунин - Цифровая стеганография

- Название:Цифровая стеганография

- Автор:

- Жанр:

- Издательство:Солон-Пресс

- Год:2002

- Город:Москва

- ISBN:5-98003-011-5

- Рейтинг:

- Избранное:Добавить в избранное

-

Отзывы:

-

Ваша оценка:

Вадим Грибунин - Цифровая стеганография краткое содержание

Интерес к стеганографии появился в последнее десятилетие и вызван широким распространением мультимедийных технологий. Методы стеганографии позволяют не только скрытно передавать данные, но и решать задачи помехоустойчивой аутентификации, защиты информации от несанкционированного копирования, отслеживания распространения информации по сетям связи, поиска информации в мультимедийных базах данных.

Международные симпозиумы по скрытию данных проводятся с 1996 года, по стеганографии первый симпозиум состоялся в июле 2002 года. Стеганография – быстро и динамично развивающаяся наука, использующая методы и достижения криптографии, цифровой обработки сигналов, теории связи и информации.

На русском языке стеганографии было посвящено только несколько обзорных журнальных статей. Данная книга призвана восполнить существующий пробел. В ней обобщены самые последние результаты исследований зарубежных ученых. В книге рассмотрены как теоретические, так и практические аспекты стеганографии, выполнена классификация стегосистем и методов встраивания, детально исследованы вопросы повышения пропускной способности стегоканала, обеспечения стойкости и незаметности внедрения, приведено более 50 алгоритмов встраивания данных.

Книга предназначена для студентов, аспирантов, научных работников, изучающих вопросы защиты информации, а также для инженеров-проектировщиков средств защиты информации. Также несомненный интерес она вызовет у специалистов в области теории информации и цифровой обработки сигналов.

Цифровая стеганография - читать онлайн бесплатно ознакомительный отрывок

Интервал:

Закладка:

Совершенствование стегосистем в общем случае может быть описано некоторым итеративным процессом. Стегосистемы разрабатываются и предлагаются авторами к использованию. Они исследуются известными методами стегоанализа, при необходимости для них разрабатываются новые методы анализа, и так до тех пор, пока не удается их взломать. Затем с учетом выявленных слабостей затем принципы построения стегосистем совершенствуются, но одновременно развиваются и стегоатаки. Этот процесс итеративно продолжается, пока не удается доказать, что при текущем уровне развития стегоанализа данная стегосистема является практически стойкой. Такой процесс сложился для анализа и синтеза криптосистем, и очевидно, что он справедлив и для стегосистем. Однако надо учитывать, во-первых, что по сравнению с криптосистемами в стегосистемах есть дополнительный параметр — контейнер, а во-вторых, практическая стойкость стегосистем может иметь значительно большее число толкований.

4.5. Теоретико-сложностный подход к оценке стойкости стеганографических систем

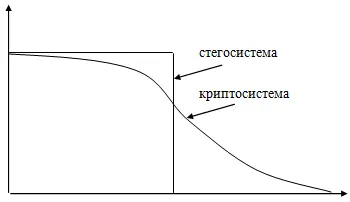

Рассмотренные в работах [2], [3] информационно-теоретические модели стойкости стеганографических систем имеют существенные недостатки. Впервые на это было обращено внимание в статье [19]. Как отмечено в этой работе, успешно применяемые для анализа криптосистем информационно- теоретические методы плохо подходят для анализа стегосистем. Причина этого в том, что процедура обнаружения скрытого сообщения не может быть смоделирована как непрерывный процесс. В самом деле, нарушитель может получить лишь два результата анализа подозрительного канала связи: либо он обнаружит факт присутствия стегосистемы, либо нет. Таким образом, мы имеем дело с прерывистым процессом, к которому неприменимы методы теории информации. В криптографии не так, там нарушитель может получать частичное знание об открытом сообщении (или ключе), и тем не менее система будет практически стойкой. Стегосистема же обязана быть совершенно стойкой по Шеннону. На рис. 4.11 на качественном уровне показана разность между криптосистемами и стегосистемами.

Рис. 4.11. Сравнение криптосистем и стегосистем. По оси ординат отложена степень секретности систем, по оси абсцисс — вычислительные ресурсы нарушителя

Осознание факта малопригодности информационно-теоретических моделей для анализа стегосистем повлекло за собой появление теоретико-сложностных подходов к оценке их стойкости [20]. В этой работе по-новому рассмотрено понятие стойкости стегосистем и построена конструктивная модель стойкой стегосистемы в виде вероятностной полиномиальной по времени игры между нарушителем и скрывающим информацию. К основным недостаткам информационно-теоретических моделей стегосистем можно отнести следующие.

1) Также как и в криптографии, на практике невозможно реализовать совершенно стойкую стегосистему. Можно показать, что реализация такой стегосистемы сводится к одноразовому блокноту (так называемому шифру Вернама). Таким образом, информационно-теоретические модели стегосистем неконструктивны.

2) Распределение вероятностей контейнеров на практике неизвестно, или известно с точностью до некоторой весьма и весьма приблизительной модели.

3) Используемые контейнеры отнюдь не являются реализацией случайного процесса, а, чаще всего, оцифрованными образами реальных физических объектов.

4) Вполне реалистично было бы предположить, что нарушитель имеет доступ лишь к ограниченным вычислительным ресурсам. Как и в криптографии достаточно потребовать, чтобы стегосистема выдерживала бы все полиномиальные тесты по ее обнаружению. Этот момент также не учитывают информационно-теоретические модели.

Рассмотрим модель стегосистемы, предложенную в работе [20]. Предположим, что имеется множество возможных контейнеров  , элементы которого

, элементы которого  порождаются некоторым полиномиальным алгоритмом. Встраиваемое сообщение

порождаются некоторым полиномиальным алгоритмом. Встраиваемое сообщение  , выбирается из множества возможных сообщений

, выбирается из множества возможных сообщений  . Стегосистема определяется тройкой

. Стегосистема определяется тройкой  полиномиальных алгоритмов.

полиномиальных алгоритмов.

Алгоритм G есть процесс генерации ключа, который в ответ на входную строку из единиц порождает псевдослучайный стегоключ  . В соответствие с принципом Керхгофа стойкость зависит от ключа, а его длина является параметром секретности стегосистемы. Алгоритм E выполняет внедрение информации, формируя на основе

. В соответствие с принципом Керхгофа стойкость зависит от ключа, а его длина является параметром секретности стегосистемы. Алгоритм E выполняет внедрение информации, формируя на основе  ,

,  и k , стего

и k , стего  . Алгоритм D извлекает из s с использованием ключа k сообщение m . В случае, если контейнер s действительно содержал встроенное сообщение, то

. Алгоритм D извлекает из s с использованием ключа k сообщение m . В случае, если контейнер s действительно содержал встроенное сообщение, то  . Для определения наличия стегосистемы нарушитель должен решить следующую задачу:

. Для определения наличия стегосистемы нарушитель должен решить следующую задачу:

на основе контейнера  определить, существует ли ключ

определить, существует ли ключ  , порождаемый G и сообщение

, порождаемый G и сообщение  такие, что

такие, что  .

.

Интересно отметить, что если на структуру скрытого сообщения не накладывается никаких ограничений, то для многих стегосистем эта задача неразрешима. В самом деле, любая комбинация бит может быть вложением, и даже если нарушитель каким-то образом и заподозрит наличие скрытой связи, все равно ему невозможно будет доказать это третьей стороне. Поэтому, в работе [20] на структуру скрытого сообщения накладывается ограничение: оно должно иметь какой-то семантический смысл.

Далее, считается, что у нарушителя имеется стегосистема в виде «черного ящика», то есть он имеет возможность порождать стего из выбираемых им контейнеров и скрытых сообщений, не зная при этом ключа. Для этой цели у него имеется два оракула: один для генерации пустых контейнеров (стеганографический оракул), другой — для получения из них стего, то есть имитации алгоритма внедрения (оракул оценки). Так как оба оракула вероятностные, то в случае выбора первым оракулом несколько раз подряд одного и того же контейнера, стего будут получаться различными. Это помогает нарушителю выяснять структуру алгоритма внедрения, выбрав в качестве контейнера, например, однотоновое изображение.

Читать дальшеИнтервал:

Закладка: