А. Белоус - Кибероружие и кибербезопасность. О сложных вещах простыми словами

- Название:Кибероружие и кибербезопасность. О сложных вещах простыми словами

- Автор:

- Жанр:

- Издательство:Инфра-Инженерия

- Год:2020

- ISBN:978-5-9729-0486-0

- Рейтинг:

- Избранное:Добавить в избранное

-

Отзывы:

-

Ваша оценка:

А. Белоус - Кибероружие и кибербезопасность. О сложных вещах простыми словами краткое содержание

Для технических специалистов в области микроэлектроники, информационных технологии и безопасности. Также книга будет полезна преподавателям вузов, студентам, изучающим информационные технологии.

Кибероружие и кибербезопасность. О сложных вещах простыми словами - читать онлайн бесплатно ознакомительный отрывок

Интервал:

Закладка:

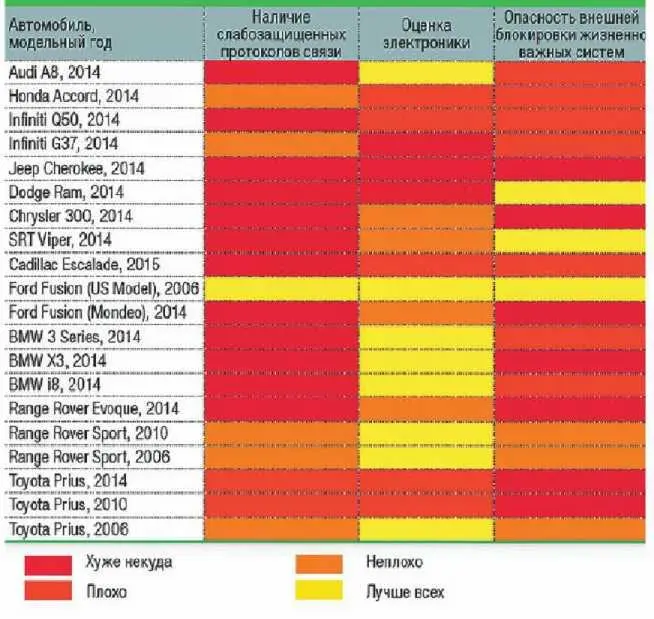

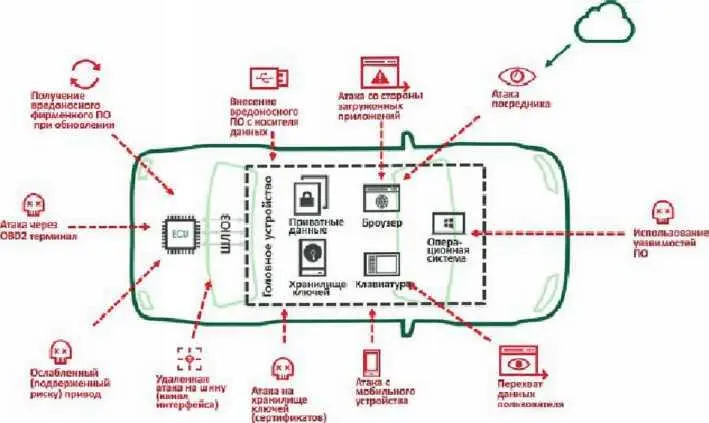

На рис. 6.19 представлены основные направления возможных кибератак на электронные бортовые системы управления современным автомобилем. Всего эксперты указывают на 11 таких направлений.

Рис. 6.19. Основные направления автомобильных кибератак

Но здесь надо сказать, что и возможности физического доступа диверсанта к электронным системам автомобиля никто не отменял.

Простейший пример работы такого «автодиверсанта»:

1. Ночью он снимает фару атакуемого автомобиля, находит шину цифрового управления, подключает к ней аппаратный троян и ставит фару на место.

2. Днем владелец садится в машину и выезжает на магистраль.

3. С помощью внедренного трояна специальное оборудование диверсанта анализирует скорость автомобиля, получает местоположение его на автомагистрали.

4. Диверсант анализирует ситуацию и в тот момент, когда, например, автомобиль быстро движется по крайнему левому ряду, происходит либо резкий поворот руля, либо торможение левого переднего колеса.

5. В итоге — обычная авария на магистрали (ДТП.), а внедренный аппаратный троян сгорел вместе с автомобилем. Никаких взрывных устройств. Внешне все выглядит как рядовой несчастный случай, в котором мало кто будет искать злой умысел.

И если сегодня мы узнаем из СМИ, что опять кого-то «взорвали» в автомобиле, то это значит, что злоумышленники тем самым просто сообщают «кому надо» о «наказании» объекта атаки.

В этой связи следует отметить, что «классическим» примером реализации автомобильной «кибердиверсии», по мнению независимых экспертов по кибербезопасности, является известный эпизод «автокатастрофа в тоннеле» (гибель принцессы Дианы).

Совсем недавно для заражения систем компьютера вирусными программами требовался физический контакт хакера с автомобилем, он должен был подключится к нему «механически» — при помощи проводов и только тогда его манипуляции могли бы завершится успехом.

В прошлом установить на автомобиль вирус было действительно сложно, единственный способ получить доступ к компьютеру автомобиля лежал через использование диагностического оборудования производителя или систем перепрограммирования. Другими словами, механик мог ввести вирус через компьютер или программное обеспечение используемое для диагностики.

Согласно данным Арье Горецки из ESET, еще одного исследователя, занимающегося проблемой взлома автомобилей, сильно влияет на распространение вирусов на многих автомобилях отсутствие стандартизации протоколов, поэтому взломщики испытывают серьезную нехватку оборудования и программного обеспечения. «Атакующий может рассматривать в качестве цели не более нескольких марок и моделей автомобилей», — говорит он. Это хорошая новость.

Но есть и плохая. Уязвимость к взлому и вирусам растет с каждым разом, так как автомобильные компьютеры становятся все более связанными с внешним миром. «Поскольку на все большее и большее количество автомобилей устанавливаются интерфейсы с возможностью доступа в интернет и посещения web сайтов, автомобили получают рискованную возможность «общаться» с внешним миром по двусторонней связи и, следовательно, по определению становится более уязвимыми». С распространением развлекательных и коммуникационных устройств — в том числе MP3 и iPod адаптеров, а также портов USB, появляется больше каналов для проникновения вирусов в электронную систему машины.

Появление связи с автомобилями и его информационно-развлекательными устройствами еще не является большой проблемой — пока мультимедийный интерфейс отделен от управляющих компьютеров автомобиля, худшее, что может случиться сбой в работе мультимедийного оборудования.

Тем не менее, как только эти две составляющие будут связаны, дверь для вирусов окажется широко открытой. Останется лишь вопрос времени, как скоро хакеры смогут подобрать необходимый ключ для проведения своих противоправных действий.

Эта проблема может распространиться как снежный ком с началом эры самостоятельно общающихся между собой автомобилей. Производители работают над этими будущими автомобилями. Некоторые автогиганты, такие как Mercedes или Volvo уже добились определенных успехов в данном деле. И уже их новые модели, обладающие такими феноменальными способностями, оказались в зоне минимального риска.

Автопроизводители понимают, что их новая продукция теперь находится в зоне риска. И они работают над тем, чтобы провести профилактические действия и уничтожить даже малейшие возможности для злоумышленников внедриться в систему управления автомобилем.

Тем не менее, как мы знаем, на любой замок рано или поздно найдется свой ключ.

Хотя авторы не относят себя к любителям детективов или научно-фантастических произведений, тем не менее в заключении этого раздела следует все-таки привести еще один пример возможной «автомобильной киберугрозы», очень сильно напоминающей вышеупомянутые жанры литературы, но абсолютно соответствующей современному уровню развития «арсеналов» автомобильного кибероружия.

Находясь за рулем своего современного, «напичканного» электроникой автомобиля, двигаясь по скоростной трассе и наслаждаясь музыкой Шопена, вы неожиданно почувствовали «дискомфорт». Дисплей сначала сам отключил навигатор, а затем на нем появилась надпись, дублирующая слова, зазвучавшие в листе музыки: «Ваш автомобиль находится под нашим контролем. Вы должны перечислить со своего счета 100 000 долларов, для чего просто «кликните» пальцем внизу счет-фактуры, которая уже выставлена на вашем смартфоне. У вас есть ровно одна минута. В противном случае ваши родные сегодня узнают из СМИ об аварии на мосту, до которого вам осталось ехать три минуты». Отойдя от шока вы быстро осознаете, что действительно автомобиль вами не управляется — ни руль, ни тормоза вас «не слушаются». Что делать в такой ситуации (ведь еще не факт, что даже выполнив требование вымогателей, вы останетесь живы)?

Как это ни звучит странно на первый взгляд, эксперты по кибербезопасности автомобилей для этой ситуации (а подобные ситуации реально рассматривают многочисленные команды экспертов по кибербезопасности, сегодня активно сотрудничающие со всеми крупными автопроизводителями) предлагают одно из нестандартных решений — как минимум всегда иметь в машине в пределах доступности два предмета — молоток и нож.

Зачем нужен молоток? Осуществить самое простое — вытащить ключ зажигания (или отжать соответствующую кнопку зажигания) у вас не получится — они будут заблокированы. Поэтому — попытаться разбить их молотком (возможно вам удастся отключить питание бортовой сети), а затем разбить стекло и покинуть автомобиль.

Читать дальшеИнтервал:

Закладка: