А. Белоус - Кибероружие и кибербезопасность. О сложных вещах простыми словами

- Название:Кибероружие и кибербезопасность. О сложных вещах простыми словами

- Автор:

- Жанр:

- Издательство:Инфра-Инженерия

- Год:2020

- ISBN:978-5-9729-0486-0

- Рейтинг:

- Избранное:Добавить в избранное

-

Отзывы:

-

Ваша оценка:

А. Белоус - Кибероружие и кибербезопасность. О сложных вещах простыми словами краткое содержание

Для технических специалистов в области микроэлектроники, информационных технологии и безопасности. Также книга будет полезна преподавателям вузов, студентам, изучающим информационные технологии.

Кибероружие и кибербезопасность. О сложных вещах простыми словами - читать онлайн бесплатно ознакомительный отрывок

Интервал:

Закладка:

Способов завладеть информацией хранящейся в компьютере достаточно много, от заражения системы вредоносной программой и перехвата приём — передачи по сети, до кражи непосредственно самого системного блока или жёсткого диска, однако самое главное для преступника это незаметность.

Ниже рассмотрим способ получения данных при помощи так называемого метода ПЭМИН (Побочные Электромагнитные Излучения и Наводки).

Датой возникновения понятия ПЭМИН является 1918 год. Тогда, военное ведомство США предложило известному эксперту и криптографу Герберту Ярдли, заняться исследованием методов обнаружения, перехвата и анализа полезного сигнала с радиостанций и телефонных аппаратов. В результате этих работ выяснилось, что подобное оборудование имеет демаскирующее излучение, которое в принципе может быть использовано для получения конфиденциальной информации. С тех пор прошло много лет, по мере развития технологий совершенствовались, как средства ПЭМИН — разведки, так и ПЭМИН — защита.

В конце 80-х, начале 90-х прошлого столетия, произошёл качественный скачок в сфере ПЭМИН технологий. Прежде всего это было связано с широким внедрением криптографии, развитием электронных технологий хранения информации и появлением стойких алгоритмов шифрования, которые зачастую не оставляют шансов декодировать перехваченные данные. Здесь ПЭМИН — это единственный надежный способ получения информации, так как перехват осуществляется ещё до того, как она будет зашифрована.

Еще в 1985 году на выставке Securecom-85, было продемонстрировано оборудование для перехвата излучений монитора. Эксперименты показали, что данный перехват возможен даже при помощи слегка доработанного обычного телевизора. Хотя, это был для того времени большой прорыв технологий в сфере перехвата данных, этот метод не был лишён недостатков. Здесь для получения желаемого результата, нужно было ждать, пока пользователь выведет нужную информацию на экран монитора, а этот процесс может за-нить длительное время. Сегодня подобная задача решается довольно просто, нужный компьютер «заражается» программой-закладкой, любым известным способом, например, через компакт-диск с игрушкой, диском с драйверами, или через сеть.

Эта программа находит нужную злоумышленнику информацию на жёстком диске, и путем обращения к устройствам компьютера, вызывает появление в них побочных радиоизлучений. Например, она может организовать канал связи через композитный сигнал монитора, при этом вы, играя в любимую игрушку, даже не будете подозревать, что в изображения персонажей, вставлена конфиденциальная информация, готовая к отправке. Подобные методы перехвата данных в среде хакеров называются «компьютерной стеганографией», они постоянно совершенствуются и широко применяются на практике спецслужбами различных государств.

Особенностью такого способа кражи информации является то, что затруднено обнаружение самого факта несанкционированной передачи. Если для защиты отправки данных по локальной сети или Интернет есть различные аппаратные и программные средства, то пользовательских инструментов обнаружения передачи по ПЭМИН нет (по крайней мере — нам они неизвестны), а выявить излучение в широкополосном спектре без знания параметров полезного сигнала практически невозможно. Программа вирус никак не выдаёт себя в операционной системе, она не создаёт соединения с сетью Интернет, не влияет на работу программ, не портит данные, и не нарушает работу самого ПК, современные антивирусы против неё практически бессильны, такой вирус может годами сидеть в системе и не быть замечен.

Монитор — не единственное устройство компьютера, способное передавать информацию по каналу ПЭМИН. Так, светодиоды системного блока также могут играть роль такого передатчика, они имеют малую инерционность, и позволяют модулировать сигнал на частоте до сотен мегагерц. Это свойство может быть использовано для передачи данных, тем более что высокочастотные колебания незаметны человеческому глазу, и могут быть обнаружены только с помощью специального оборудования.

Одной из главных задач злоумышленника является получение паролей доступа к защищённой информации. Конечно, монитор не сможет просто так выдать ваш пароль, так как на экране подобная информация всегда закрыта звёздочками или точками, а вот клавиатура сможет это без труда, при этом становится доступной абсолютно вся информация, вводимая с неё, в том числе и пароль администратора. Как известно, компьютер букв и цифр «не понимает», когда мы нажимаем, на какую-нибудь клавишу на клавиатуре, в её контроллере формируется десятичный код, например клавиша «Enter» — это число 13, «End» — это 35, и так далее, записав последовательность цифр — нажатий, можно воспроизвести весь текст. По такому принципу работают программы — «клавиатурные шпионы». В нашем случае, всё, то же самое, с одной лишь разницей, большинство «клавиатурных шпионов» распознаются антивирусами, а программа, работающая по каналу ПЭМИН, нет.

Этот способ кражи информации мало распространён, в основном, из-за специфичности оборудования, однако, малая известность, и является его главным оружием, так как большинству пользователей пока недоступны средства защиты от него. В целях безопасности им можно рекомендовать экранирование системного бока от радиопомех, сейчас выпускаются компьютеры, корпусы которых покрыты специальным покрытием, препятствующим распространению радиоизлучения. При этом, необходимо выбирать только жёсткие корпусы со звукопоглощением внутри, так как при недостаточной жесткости компьютера, радиоизлучение модулируется речевой информацией, и может получиться так, что устанавливая на работе новый компьютер, вы собственными руками ставите для себя подслушивающее устройство.

Также нужно соблюдать и обычные меры безопасности: не оставлять компьютер включённым без присмотра, использовать только лицензионные антивирусы с постоянно обновляемой базой, ни в коем случае не хранить на жестком диске файлы с информацией о паролях, телефонных номерах и администраторских профилях.

6.5.3. Миниатюрные радиомаяки в обуви и в одежде

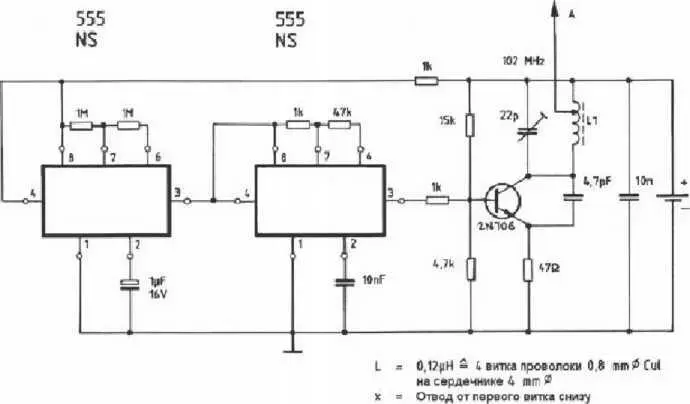

На рис. 6.21 показана самая простая, быстрая в сборке электронная схема миниатюрного УКВ-радиомаяка.

Рис. 6.21. Миниатюрный УКВ-радиомаяк (версия 1)

Эта схема была разработана в США более 40 лет назад еще на дискретных приборах и работала на двух таймерах типа 555. Генератор тактовой частоты модулирует генератор сигнала, а тактовый сигнал модулирует генератор интерференционного тона (свиста). Без антенны радиус действия устройства ограничен 200 м, а с использованием малогабаритной антенны радиус действия может достигать от 1 до 10 км. За счет миниатюризации компонентов колебательного контура осциллятор может работать в двухметровом диапазоне.

Читать дальшеИнтервал:

Закладка: